رد بالكم: هجمة Supply Chain ضربات PyTorch Lightning و Intercom

PyTorch Lightning and Intercom-client Hit in Supply Chain Attacks to Steal Credentials

رد بالكم: هجمة Supply Chain ضربات PyTorch Lightning و Intercom

الخلاصة (TL;DR)

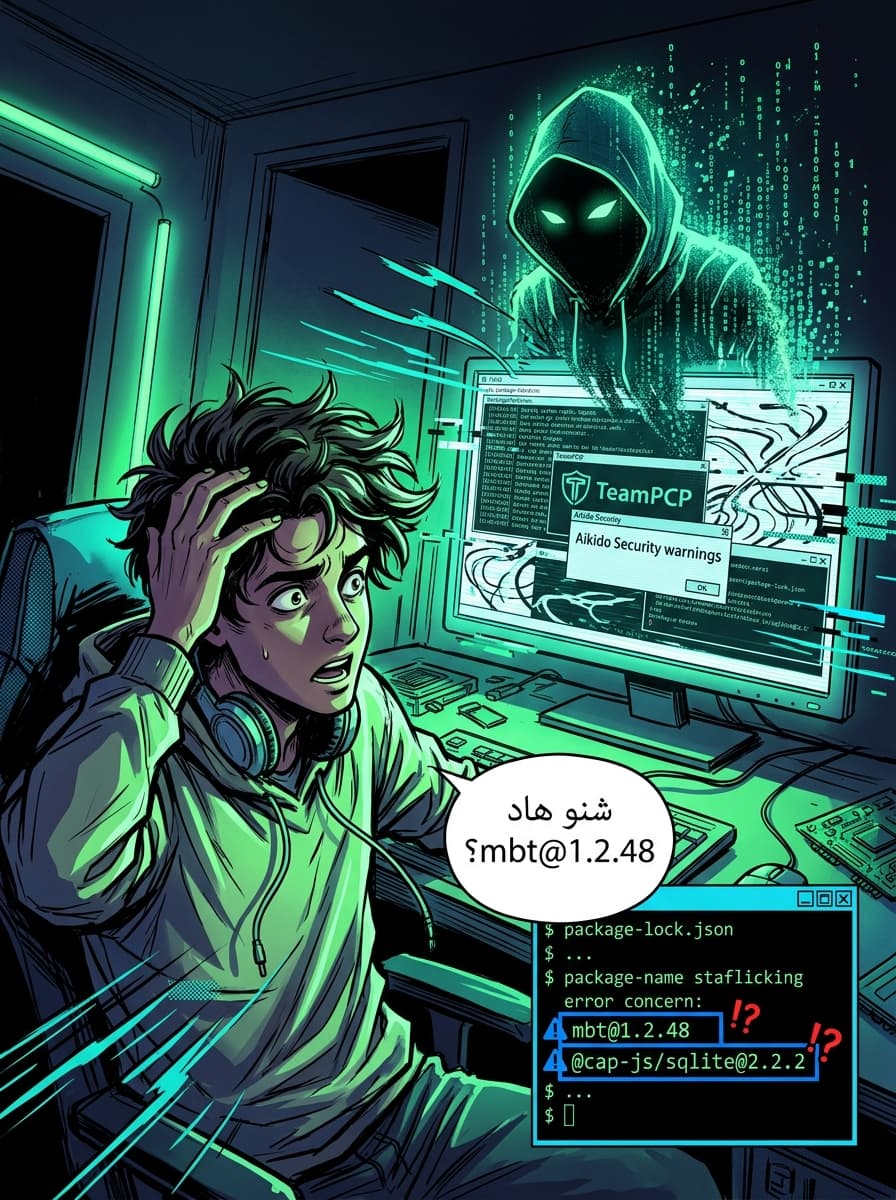

الفريمورك المعروف ديال Python السمية ديالو PyTorch Lightning، ومكتبات Intercom، تعرضوا مؤخراً لواحد الهجمة معقدة من نوع Supply Chain Attack دارتها واحد المجموعة سميتها TeamPCP. فهاد الهجمة، تنشرات فيرسيوات خبيثة نهار 30 أبريل 2026، اللي الهدف ديالها هو تفرطس (تسرق) الـ Credentials الحساسة وتنتشر عبر GitHub و npm. إذا كنتي كتخدم بهاد الأدوات، خاصك ضروري ومؤكداً ترجع للنسخ القديمة وتبدل كاع الساروتات (Secrets) ديال Environment ديالك، بما فيهم GitHub tokens و SSH keys.

كيفاش طرات الهجمة: Lightning فالمقلاة

نهار 30 أبريل 2026، المنصة ديال PyPI (فين كيتجمعو لي باكيدج ديال Python) عرفات خروج جوج فيرسيوات مسمومين ديال Lightning (لي هو Interface ديال PyTorch): هما 2.6.2 و 2.6.3. هاد الفيرسيوات تبدلو وتزاد فيهم واحد الديريكطوري مخبي سميتو _runtime فيه واحد الـ Downloader وواحد الـ Payload ديال JavaScript معقد (Obfuscated).

على حساب التقارير ديال باحثين من Socket، Aikido Security، و OX Security، هاد الملوير (Malware) كيتنفذ أوتوماتيكياً غير كدير import للموديول ديال lightning. بالنسبة للديفلوبيور المغاربة اللي خدامين على الموديلات ديال الـ AI والـ Machine Learning، هادشي كيعني باللي الخطر كاين وسط الخدمة اليومية بلا ما تحتاج تكليكي على شي فيشي مشبوه.

السلسلة ديال التنفيذ غادية بحال هكا:

- واحد السكريبت Python سميتو

start.pyكيتيليشارجي Bun JavaScript runtime. - كيستعملوا Bun باش يخدم واحد الـ Payload حجمو 11MB سميتو

router_runtime.js. - هاد الـ Payload كيبدا يقلب على الـ Credentials، وكيهدف بالخصوص GitHub tokens، السوارت ديال SSH، الـ Cloud credentials، الكونسيفغ ديال Kubernetes، وفيشيات

.env.

انتشار عالمي: حملة "Mini Shai-Hulud"

هاد الحادثة ماشي بوحدها، وإنما داخلة فواحد الحملة كبر سميتها "Mini Shai-Hulud"، اللي موراها مجموعة TeamPCP. هاد الكروب كيداعي باللي عندو شراكة مع المجموعة المشهورة LAPSUS$، وكانوا ديجا كيستهدفو بزاف ديال الأنظمة بحال لي باكيدج npm اللي عندهم علاقة بـ SAP.

الهجمة كتخدم بحال "الدودة" (Worm-like) باش تنتشر. غير كيتسرق الـ GitHub token ديال شي ديفلوبور، الملوير كيتأكد منو وكيحاول يحقن كود خبيث فـ 50 Branch فكاع الـ Repositories اللي داك التوكين عندو الحق يكتب فيهم. وباش يغطيو على جرتهم، كيديرو Commits مسمومة كيبانو بحال إلا جايين من الهوية ديال Anthropic's Claude Code.

التبعات العابرة (Transitive Dependencies): كيفاش وصلوا لـ Intercom؟

أخطر حاجة فهاد الحملة هي كيفاش كتنقز من سيستم لسيستم آخر. الـ Intercom-client (فيرسيون 7.0.4 على npm) و intercom-php (فيرسيون 5.0.2 على Packagist) حتى هما تضربوا.

فاش Intercom دارت التحقيق ديالها، لقات باللي هادشي طرا بسباب Downstream effect. يعني واحد الـ Package سميتو pyannote-audio فاش كيتأنسطالا، كيهز معاه الـ Package ديال Lightning المسموم كـ Transitive dependency. هاد اللعيبة هي فاش كتكون مكتبة كتحاج مكتبة أخرى باش تخدم، ونتا ما كيكونش فخبارك. هادشي كيبين كيفاش ثغرة فالعالم ديال Python قدرت تنقز للعالم ديال JavaScript و PHP.

تحليل تقني للهجمة (The Stealer)

هاد الملوير مصاوب باش يجمع أكبر قدر ديال الداتا. إلا نجح وسرق الـ Credentials، كيحاول يصيفطهم لواحد السيرفر بعيد (zero.masscan[.]cloud). وإلا مقدرش، عندو بلان "B": كيكريي Repositories فـ GitHub باستعمال داك التوكين اللي سرق، كيدير ليهم فالديكسريبسيون "A Mini Shai-Hulud has Appeared" وكيحط تما الداتا اللي سرق.

مصطلحات تقنية مهمة:

- Supply Chain Attack: فاش كيتم استهداف المورد (بحال شي مكتبة فـ PyPI) باش يوصلو لݣاع الناس اللي كيخدمو بيه.

- Postinstall/Preinstall Hooks: سكريبتات كيتنفذو أوتوماتيكياً فاش كدير

npm install. - Transitive Dependency: فاش Package A كيعتمد على B، و B كيعتمد على C، هاد C كيتسمى Transitive لـ A.

شنو خاص الديفلوبيور فالمغرب يديرو دابا؟

إلا كنتي نتا ولا التيم ديالك أنسطاليتو ولا درتو Update لـ Lightning ولا Intercom ما بين 30 أبريل و لليوم، خاصك تدير هاد الخطوات دغيا:

- مسح النسخ المسمومة: حيد Lightning فيرسيون 2.6.2 و 2.6.3.

- رجع للقديم (Downgrade): خدم بالفيرسيون المزيانة اللي هي 2.6.1.

- نقي الأنظمة الأخرى: تأكد باللي ما كتخدمش بـ

intercom-client(npm) فيرسيون 7.0.4 ولاintercom/intercom-php(Packagist) فيرسيون 5.0.2. - تبديل السوارت (ضروري جداً): حيت الملوير كيقلب على الاسرار، لازم تبدل:

- GitHub Personal Access Tokens و SSH keys.

- NPM و PyPI tokens.

- السوارت ديال Cloud (AWS, Azure, GCP).

- الـ Secrets ديال Kubernetes و Vault.

- مراجعة الـ Repositories: قلب فـ GitHub واش كاينين شي Commits ما درتيهمش بيدك، خصوصاً اللي كيبانو من "Claude Code".

خلاصة

حملة "Mini Shai-Hulud" كتورينا باللي الهجمات ديال الـ Supply Chain ولات ذكية بزاف، وكتستعمل نظام واحد باش تضرب أنظمة أخرى. بالنسبة لينا فـ Tech Community فالمغرب، اللي كنخدمو بزاف بـ Python و JavaScript فالـ Outsourcing والـ Startups، هادشي كيذكرنا باللي السيكوريتي ما كتحبسش غير فالكود اللي كتبتيه بيدك، وإنما فكاع داكشي اللي كاين فـ requirements.txt و package.json ديالك.

المصدر: The Hacker News - PyTorch Lightning and Intercom-client Hit in Supply Chain Attacks