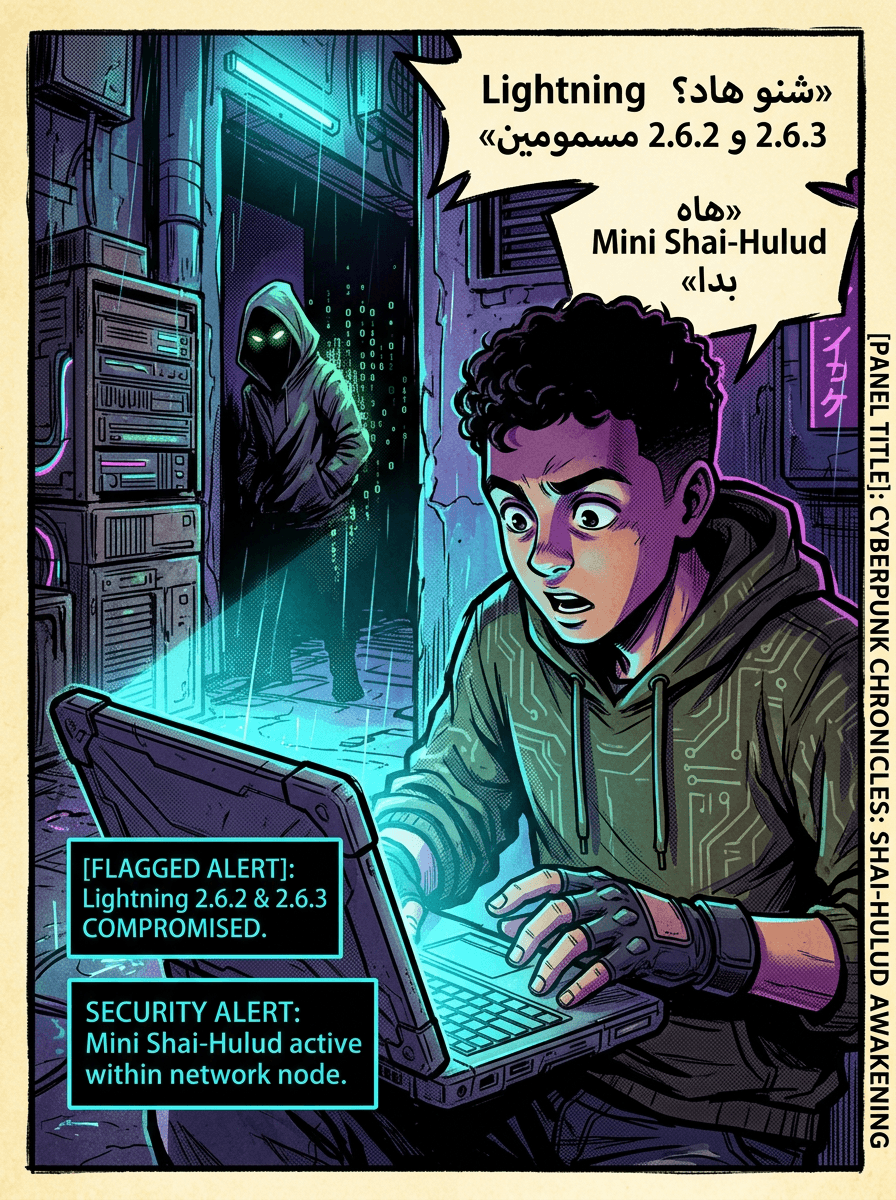

تعرض حزم npm التابعة لـ SAP لهجمة Supply Chain سميتها "mini Shai-Hulud"

SAP-Related npm Packages Compromised in Credential-Stealing Supply Chain Attack

تعرض حزم npm التابعة لـ SAP لهجمة Supply Chain سميتها "mini Shai-Hulud"

ملخص: هادشي لي واقع: واحد الهجمة معقدة ديال Supply Chain سميتها "mini Shai-Hulud" استهدفت مؤخراً النظام ديال JavaScript الخاص بـ SAP، وبالضبط 4 ديال الحزم (packages) فـ npm. هاد الـ malware، لي كيربطوه بـ Hacker group سميتها TeamPCP، كيشفر وكيخون الـ credentials ديال Cloud وكاع المودباسات لي مسجلين فـ Browser. الملاحظ هو أنه كيستهدف حتى أدوات الذكاء الاصطناعي بحال Claude Code و VS Code باش يبقى مخبي وخدام (persistence). بالنسبة لليكيبات ديال الديفلوبمان فالمغرب لي خدامين بـ SAP Cloud Application Programming (CAP)، خاصكم دغيا تفيريفيو النسخ لي خدامين بيها وتراجعو الـ OIDC configurations ديالكم فـ GitHub و npm.

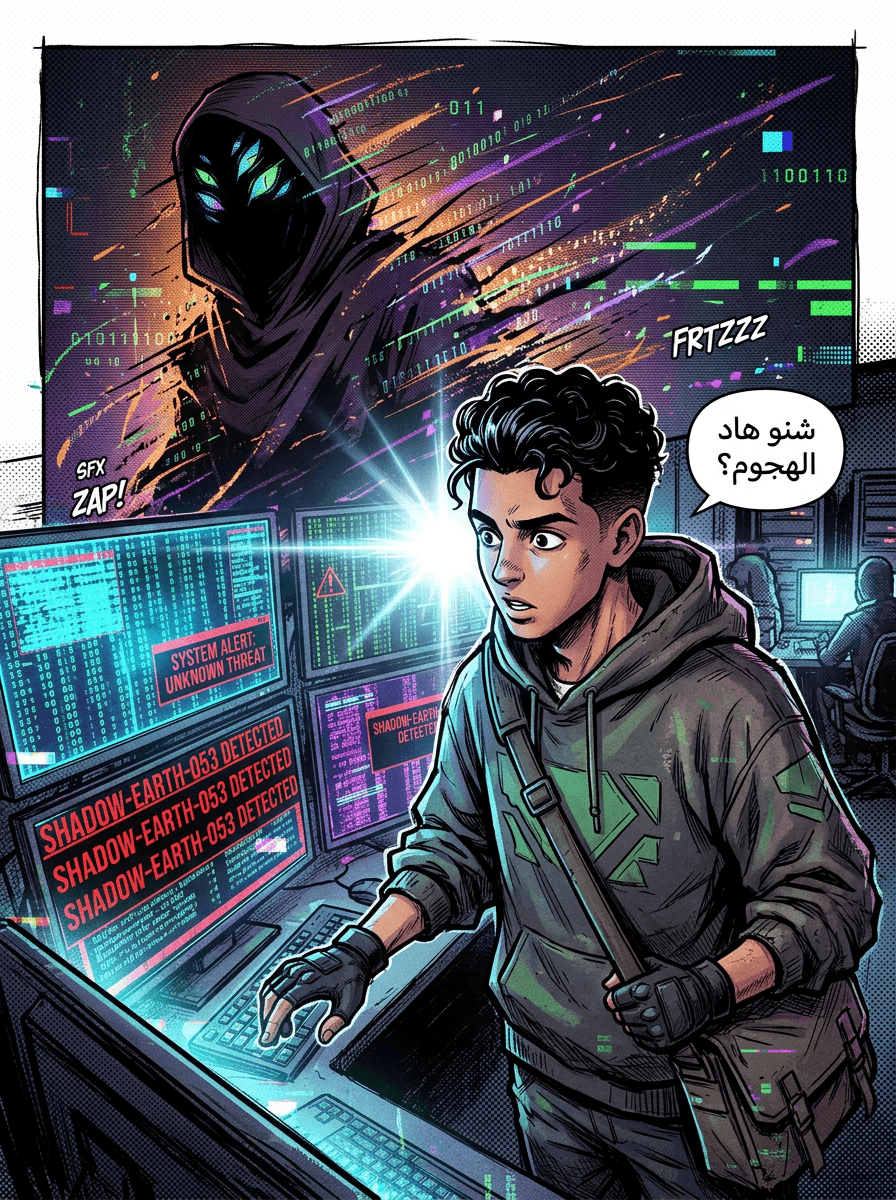

شنو هو نطاق هاد الاختراق؟

الباحثين فـ سيكيوريتي من شركات بحال Wiz، Socket، و OX Security، لقاو هجمة مدروسة ضربات حزم أساسية فـ SAP ecosystem. هاد الهجمة وقعات فـ 29 أبريل 2026، فين تزيد Code خبيث فـ وسط ليبريريات (libraries) معروفة ديال الداتابيز و الـ Cloud.

هادو هما الحزم (packages) والنسخ لي تأكد باللي فيهم المشكل:

mbt@ 1.2.48@cap-js/db-service@ 2.10.1@cap-js/postgres@ 2.2.2@cap-js/sqlite@ 2.2.2

هاد الـ malware مصاوب باش يشفر ويدي معلومات حساسة بزاف، بحال الـ tokens ديال GitHub و npm، الـ secrets ديال GitHub Actions، و الـ credentials ديال AWS, Azure, GCP, و Kubernetes.

كيفاش خدم هاد الـ Attack: من Bun لـ Shai-Hulud

ملي شي ديفلوبور ولا سيستيم CI/CD كينسطالي وحدة من هاد النسخ المسمومة، كاين واحد الـ preinstall hook فـ package.json كيخدم واحد السكريبت سميتو setup.mjs. هاد السكريبت هو "bootstrapper" كيتيليشارجي Bun JavaScript runtime (واحد البديل سريع ديال Node.js) من GitHub Releases باش يلونصي الـ payload الرئيسي لي هو execution.js.

واحد الحاجة غريبة فهاد الحملة - لي سماوها "mini Shai-Hulud" - هي الطريقة باش كيتعامل مع الداتا لي كيشفر. فبلاصة ما يصيفط المعلومات لـ Server خاص بالهكر، كيشفر الداتا (باستعمال AES-256-GCM و RSA-4096) وكيحطها فـ Repositories عمومية (public) جديدة كيكرييها فـ الحساب ديال الضحية نيت. هاد الـ repos غالباً كيكون فيهم فهاد الوصف (description): "A Mini Shai-Hulud has Appeared.". لحد الآن، لقاو كتر من 1100 ريبوزيتوري من هاد النوع.

استهداف الـ AI Coding Agents و الـ IDEs

فهاد الهجمة، شفنا تحول كبير حيت الـ malware كيحاول يستهدف طرق الخدمة الجديدة ديال الديفلوبورز. كيحاول يزرع ملفات configuration خبيثة فـ وسط الملفات ديال البروجي:

- .claude/settings.json: كيستغل الـ

SessionStarthook فـ Claude Code. - .vscode/tasks.json: كيستعمل الـ setting ديال

"runOn": "folderOpen"فـ Visual Studio Code.

هادشي كيعني باللي غير تحل Folder ديال بروجي مصاب فـ IDE ديالك، ولا تبدا Session ديال Coding بالـ AI، الـ malware غادي يعاود يخدم راسو.

السبب الرئيسي: ثغرة فـ OIDC Configuration

الاختراق ديال الحزم @cap-js كيعطينا درس قاصح فـ DevOps security. من نونبر 2025، كانو الناس لي شادين هاد الحزم كيستعملو OIDC (OpenID Connect) كـ "trusted publishing" باش يحيدو المودباسات لي كيبقاو صالحين بزاف (long-lived secrets).

ولكن، الباحثين لقاو واحد الغلط فـ Configuration: الـ OIDC trusted publisher ديال npm فـ @cap-js/sqlite كان مريغل باش يثيق فـ أي workflow فالـ repo، ماشي غير الـ official release workflow لي كاين فـ main branch. هادشي خلى الـ Hacker (لي كيشكو فـ TeamPCP) يصيفط workflow معدل لشي branch أخرى، ويطلب OIDC token ديال وقت قصير، ويخرج نسخ مسمومة ديال الـ package.

أما بالنسبة لـ الحزمة mbt فغالباً الاختراق وقع بسباب شي npm token قديم وستاتيك سميتو cloudmtabot تسرب ليهم، وخا مازال ما عرفوش المصدر ديال التسريب بالضبط.

شنو خاص الـ Teams فالمغرب يديرو؟

إلا كنتي خدام بـ SAP cloud development ولا الـ CAP model، خاصك دير هاد الخطوات دابا:

- حدث الحزم (Update Packages): تأكد باللي راك خدام بالنسخ لي تصلحات:

- sqlite: v2.4.0 أو v2.3.0

- postgres: v2.3.0 أو v2.2.2

- hana: v2.8.0 أو v2.7.2

- db-service: v2.10.1

- mbt: v1.2.49

- راجع الـ OIDC Settings: إلا كنتي كتستعمل GitHub Actions باش تـ publish فـ npm، حصر الـ OIDC trusted publishing غير فـ workflows محددة وفـ الـ main branches فقط. ما تخليش الـ tokens يتكرياو من أي branch عادية.

- قلب على Repositories ديال "Dune": شوف الحساب ديالك فـ GitHub واش تكرآو فيه شي "public repos" جداد فيهم الوصف "Shai-Hulud".

- بدل المودباسات (Rotate Credentials): حيت الـ malware كيسرق المودباسات من Browser والـ Cloud keys، اعتبر أي كود كان مسجل فـ الماكينة المصابة راه مشفر وخاصو يتبدل.

خلاصة

حملة "mini Shai-Hulud" كتبين باللي حتى وسائل الحماية الجديدة بحال OIDC تقدر تضرب إلا كانت الـ configuration غالطة. باستغلال GitHub كـ infra ديال التحكم (C2) واستهداف أدوات الـ AI بحال Claude Code، الـ hackers ديال TeamPCP بينو باللي فاهمين مزيان كيفاش ولا الـ environment ديال الديفلوبور اليوم. بالنسبة للناس ديال الـ IT فالمغرب، هادشي تذكير باللي الـ supply chain security ماشي "صاوب وانسى"، ولكن هي مراقبة دايمة للـ permissions و الـ dependencies.

المصدر: SAP-Related npm Packages Compromised in Credential-Stealing Supply Chain Attack