الهاكرز ديال كوريا الشمالية كيستهدفو المطور ديال Axios فـ هجوم متطور على "سلسلة التوريد" (Supply Chain) ديال npm

الهاكرز ديال كوريا الشمالية كيستهدفو المطور ديال Axios فـ هجوم متطور على "سلسلة التوريد" (Supply Chain) ديال npm

خلاصة الموضوع (TL;DR): هاكرز من كوريا الشمالية (المعروفين بـ UNC1069) نفذوا حملة "هندسة اجتماعية" (Social Engineering) دقيقة بزاف ضد المطور ديال Axios فـ npm. بانتحال شخصيات مدراء شركات واستعمال مشاكل تقنية وهمية وسط مكالمات فيديو، قدروا يزرعوا "تروجان التحكم عن بعد" (RAT) باش يسرقوا معلومات الدخول وينشروا نسخ ملغومة من Axios (الإصدارات 1.14.1 و 0.30.4).

الهندسة الاجتماعية لي تعرض ليها Jason Saayman

المطور ديال حزمة Axios فـ npm، جيسون سايمن (Jason Saayman)، أكد مؤخراً باللي الاختراق لي وقع لهاد المكتبة لي كيخدموا بها الملايين كان بسباب حملة هندسة اجتماعية معقدة. هاد الهجوم نسبوه لمجموعة تهديد كورية شمالية سميتها UNC1069 (كتعرف حتى بـ BlueNoroff و "GhostCall")، وكان هجوم مفصل خصيصاً لـ سايمن.

الهاكرز بداو التواصل معاه بانتحال صفة مؤسس ديال شركة معروفة وحقيقية. وباش يبنيوا الثقة ويبينوا باللي هادشي رسمي، دارو هاد الخطوات:

- نسخ الهوية: انتحلوا الشخصيات والمظاهر ديال مؤسسي شركات حقيقيين.

- بيئات وهمية: عرضوا على سايمن لواحد مساحة عمل فـ Slack، مصوبة بـ البراند ديال الشركة، وفيها قنوات عامرة بـ تدوينات من LinkedIn.

- إجتماعات افتراضية: برمجوا معاه اجتماع فـ Microsoft Teams باش يهضرو على فرصة عمل "بزنيس".

التكتيك ديال العدوى "ClickFix"

الهجوم تحول من هندسة اجتماعية لاستغلال تقني فاش بدا الاجتماع فـ Microsoft Teams. فاش دخل سايمن، طلعت ليه رسالة خطأ وهمية كتقول ليه باللي السيستيم ديالو قديم ولازم يتحدث.

هاد التكتيك، لي اكتشفوه باحثين فـ Huntress و Kaspersky، كيتسمى "ClickFix". كيقولوا للضحية باللي السيستيم فيه خلل وكيطلبوا منه يحمل واحد "SDK" ملغوم باش يحل المشكل. وعلى حساب السيستيم لي عند الضحية، كيتم تشغيل "سكريبت" خبيث:

- macOS: كيشغل AppleScript.

- Windows: كيشغل PowerShell.

فـ الحالة ديال سايمن، هاد التحديث زرع ليه Remote Access Trojan (RAT). هادشي عطا للهاكرز السيطرة باش يسرقوا معلومات الدخول لـ npm ويتجاوزوا إجراءات الأمن باش ينشروا جوج نسخ ملغومة من Axios: 1.14.1 و 0.30.4.

الحمولة الخبيثة: WAVESHAPER و SilentSiphon

الحزم الملغومة ديال Axios كان فيها واحد الغرسة (implant) سميتها WAVESHAPER.V2. على حساب التقارير ديال Mandiant و Kaspersky، هادشي جزء من نظام "برمجيات خبيثة" كبير كيخدموا به الكوريين الشماليين:

- CosmicDoor: هو "Backdoor" مصوب بـ Nim (لـ macOS) أو Go (لـ Windows) كيستعملوه باش ينزلوا ملفات خبيثة أخرى.

- SilentSiphon: "سويت" كاملة ديال السرقة مصممة باش تجمع معلومات الدخول من المتصفحات، وبرامج إدارة كلمات السر، والأسرار ديال المطورين (بحال GitHub، npm، Yarn، RubyGems، و AWS).

- WAVESHAPER: كيعمل كقنطرة باش يدوز أنواع أخرى من البرمجيات الخبيثة المتطورة بحال HYPERCALL، SUGARLOADER، و DEEPBREATH.

حملة منسقة ضد منظومة Node.js

مورا الوقعة ديال Axios، بزاف ديال المطورين كبار خرصوا وقالوا باللي حتى هوما استهدفتهم نفس المجموعة بنفس التكتيكات تقريباً. كيبان باللي هاد الحملة هي مجهود منسق باش يخترقوا مشاريع "المصدر المفتوح" (Open-Source) لي عندها تأثير كبير.

المطورين اللي تم استهدافهم:

- Jordan Harband: المطور ديال ECMAScript polyfills.

- John-David Dalton: المؤسس ديال Lodash.

- Matteo Collina: المطور الرئيسي لـ Fastify، Pino، و Undici.

- Scott Motte: المؤسس ديال dotenv.

- Pelle Wessman: المطور ديال mocha و type-fest.

- Jean Burellier: مساهم فـ Node.js core و Express.

رغم أن سايمن تعرض للاختراق، وحدين آخرين قدروا يهربوا من الهجوم. مثلاً، بيل ويسمان (Pelle Wessman) عرضوا عليه يسجل "Podcast" وهمي فـ سيت كيشبه لـ Streamyard. فاش رفض يحمل هاداك "الإصلاح" (fix) ولا يدير الأمر curl فـ Terminal ديالو، الهاكرز مسحوا الأدلة كاملة وغبروا فبلاصة.

التبعات والتدابير الدفاعية

الاختراق ديال Axios خطير بزاف حيت كيتشارجيوه تقريباً 100 مليون مرة فـ السيمانة. وبما أن Axios هو "Dependency" أساسي لبزاف ديال المكتبات الأخرى، أي نسخة مسمومة تقدر تنتشر بسرعة فـ المنظومة ديال JavaScript كاملة.

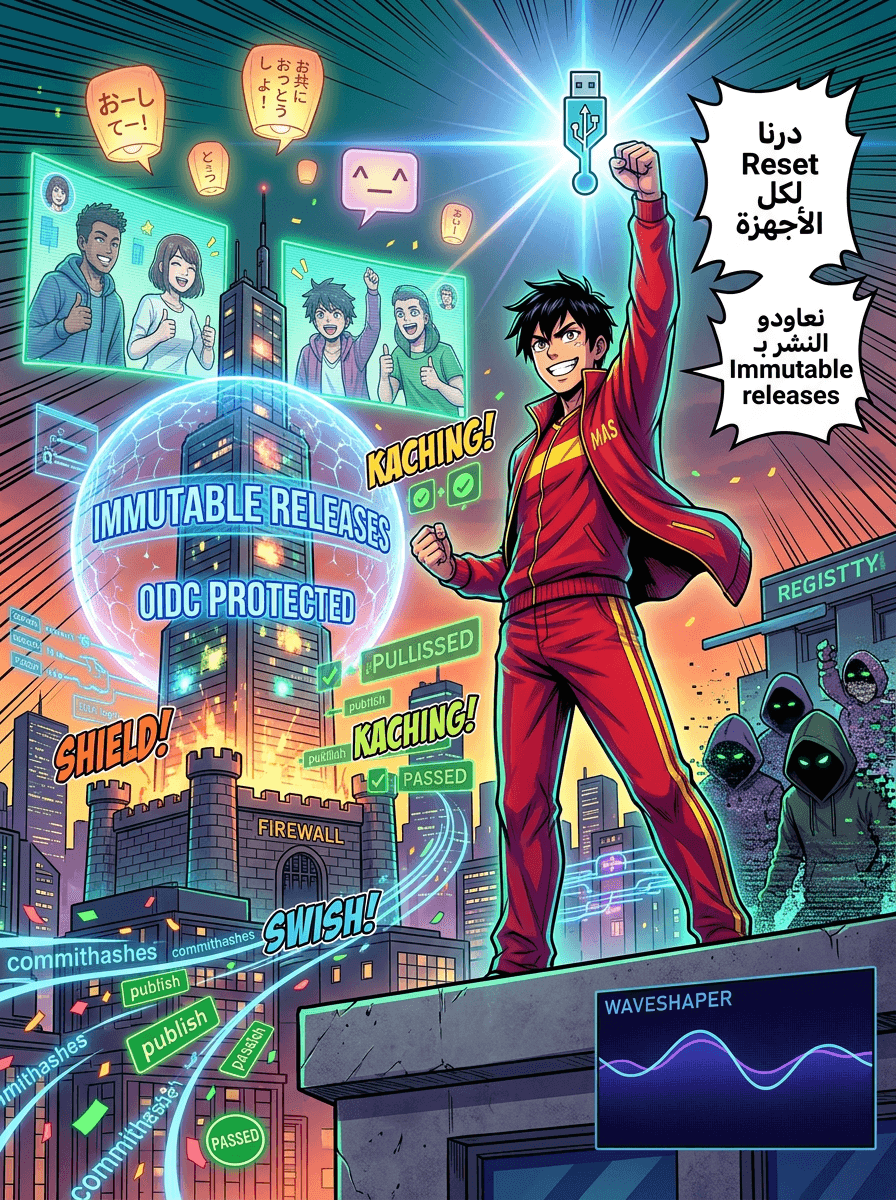

ردّاً على هاد الهجوم، جيسون سايمن دار خطوات باش يصلح ويحمي راسو:

- دار Reset كامل لجميع الأجهزة والحسابات ديالو.

- بدا كيخدم بـ "Immutable releases".

- اعتمد نظام OIDC (OpenID Connect) باش ينشر الحزم.

- حدث GitHub Actions باش يتبع أحسن ممارسات الأمن.

ولكن، خبراء الأمن كيحذروا باللي إلا الهاكر سيطر سيطرة كاملة على الجهاز ديال المطور بواسطة RAT، راه حتى وسائل الدفاع التقليدية بحال 2FA (المصادقة الثنائية) أو OIDC تقدر ما تكفيش، حيت الهاكر كيقدر يسرق "الجلسات" (Sessions) لي مفتوحة فالمتصفح والرموز (Tokens) المحلية.

المصدر: The Hacker News - UNC1069 Social Engineering of Axios Maintainer Led to npm Supply Chain Attack