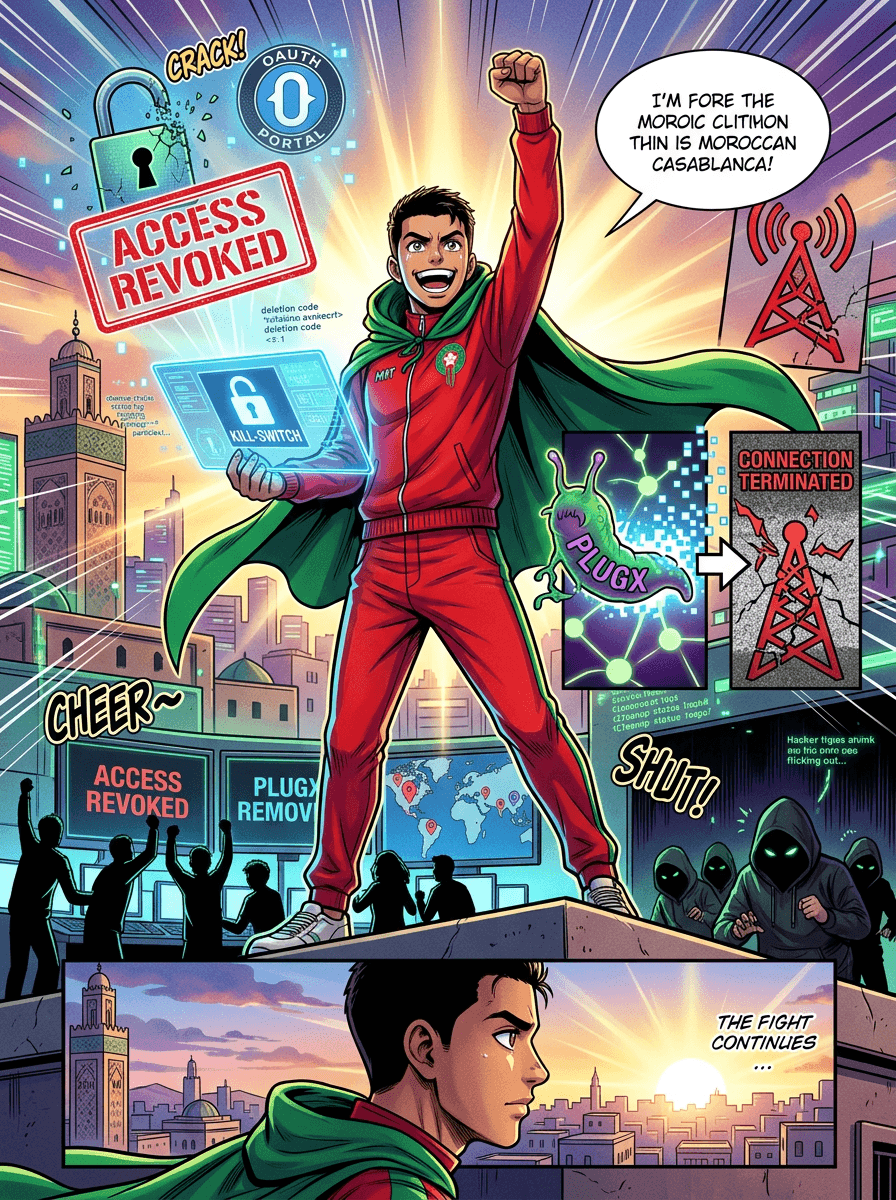

TA416 كيرجع للواجهة: مجموعات تابعة للصين كتستهدف الديبلوماسية الأوروبية بـ PlugX و OAuth Redirection

TA416 كيرجع للواجهة: مجموعات تابعة للصين كتستهدف الديبلوماسية الأوروبية بـ PlugX و OAuth Redirection

خلاصة (TL;DR)

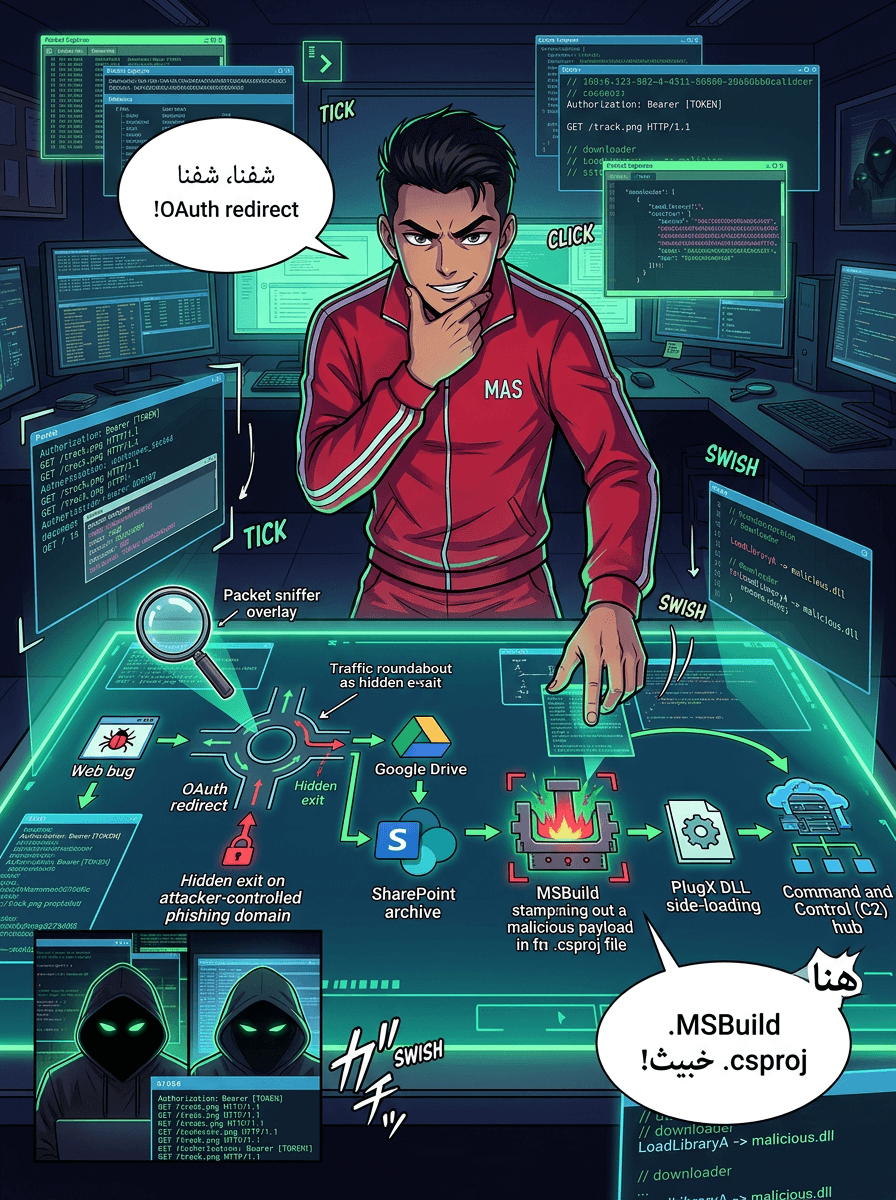

من بعد ما ركزات بزاف على جنوب شرق آسيا، مجموعة التهديد TA416 اللي تابعة للصين رجعات عاوتاني كستهدف الحكومات الأوروبية والهيئات اللي عندها علاقة بـ NATO. من منتصف 2025، هاد المجموعة خدمات بسلاسل إصابة (infection chains) متطورة — فيها phishing معتمد على OAuth، واستغلال MSBuild، وحمولات (payloads) ديال PlugX مطورة — باش يجمعوا معلومات استخباراتية على النقط الجيوسياسية السخونة في أوروبا والشرق الأوسط.

واحد التحول كبير فخريطة التجسس السيبراني بان مؤخراً، حيت مجموعة TA416 (اللي معروفة سمياتها بـ DarkPeony، RedDelta، و Vertigo Panda) رجعات كتركز جهودها على المنظمات الحكومية والديبلوماسية فـ أوروبا. هاد العودة، اللي وثقوها الباحثين ديال Proofpoint "مارك كيلي" و"جيورجي ملادينوف"، جات من بعد عامين ديال الغياب اللي كانت فيها المجموعة كتركز أساساً على المصالح فجنوب شرق آسيا ومنغوليا.

النشاط اللخر كيشمل موجات متعددة ديال حملات متطورة بزاف كتهدف البعثات الديبلوماسية فالاتحاد الأوروبي وحلف الناتو، وكذالك هيئات حكومية فـ الشرق الأوسط من بعد الصراعات الإقليمية اللي وقعات مؤخراً.

شبكة معقدة ديال التصنيف (Attribution)

مجموعة TA416 هي نشاط موثق مزيان وعنده تقاطعات تاريخية وتقنية مع بزاف ديال المجموعات الأخرى المعروفة، وبالأخص Mustang Panda (المعروفة بـ Earth Preta أو Stately Taurus).

وخا هاد المجموعات بجوج كيخدموا بـ DLL side-loading باش يطلقوا البرمجيات الخبيثة (malware)، الباحثين كيفرقوا TA416 بالاعتماد الكبير ديالها على نسخ خاصة ديال PlugX. فالمقابل، مجموعة Mustang Panda غالباً ما كترتبط بأدوات بحال TONESHELL و PUBLOAD و COOLCLIENT.

تطور سلسلة الإصابة

من منتصف 2025، TA416 بينات على قدرات كبيرة فالتأقلم، وغيرات بزاف المرات طرق التوصيل ديالها باش تفادى الدفاعات التقليدية. هادو هما التكتيكات الأساسية اللي تلاحظات:

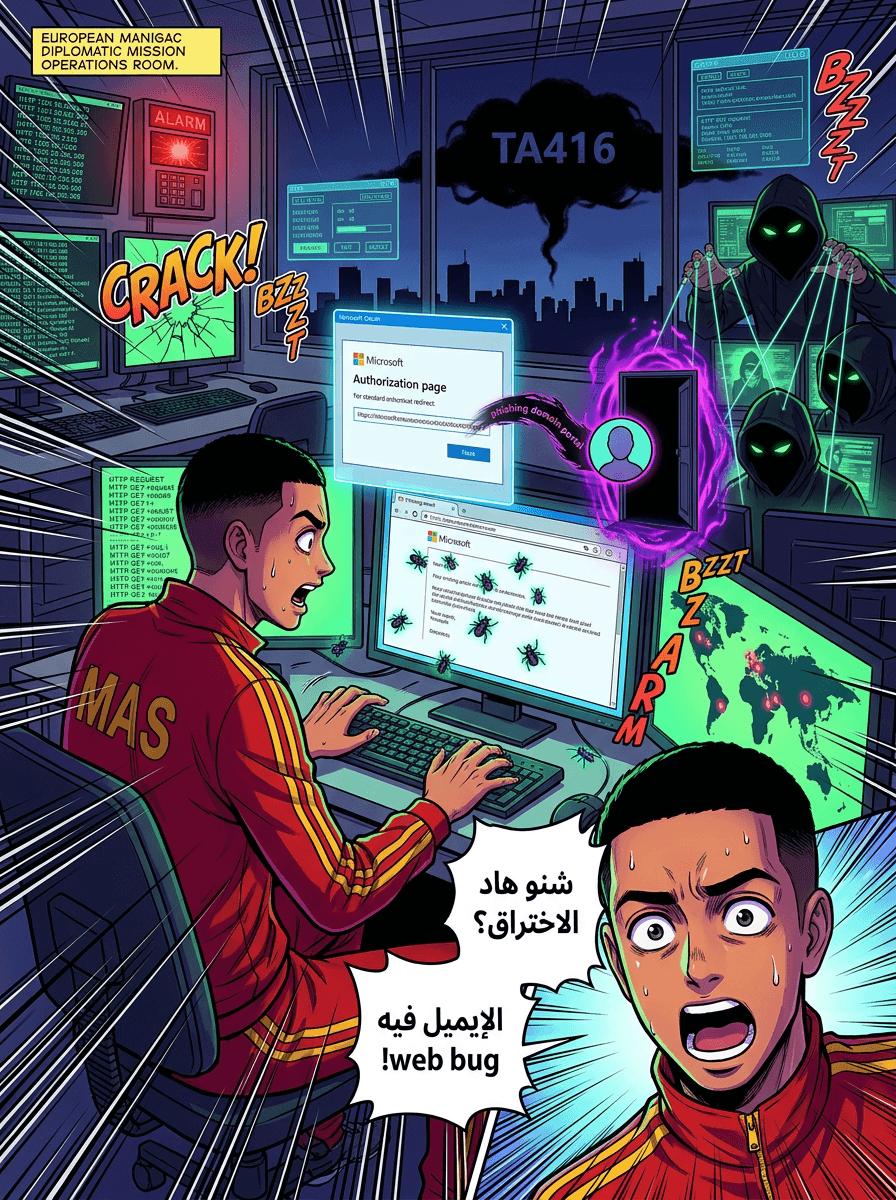

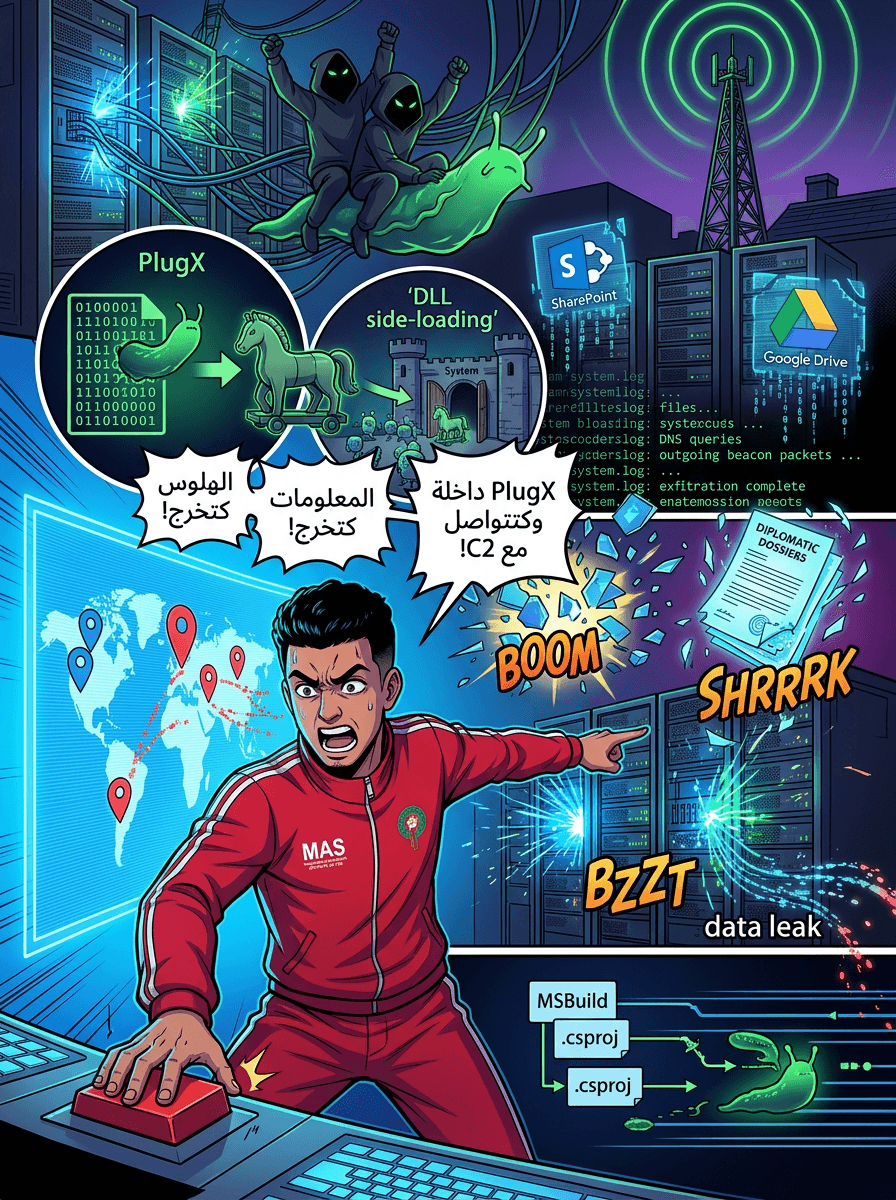

1. استطلاع Web Bug

المجموعة كبدا الخدمة ديالها بصيفط "web bugs" (tracking pixels) من إيميلات فابور (freemail). هاد الكائنات اللي ما كتشافش كدير HTTP request ملي كيتحل الإيميل، هادشي كيخلي المهاجمين يسجلوا الـ IP address ديال الضحية، والـ user agent، ووقت الدخول. هاد المعلومات كتعاونهم يتأكدوا بلي الضحية اللي مستهدفينها "نشطة" عاد كيصيفطوا البرمجيات الخبيثة.

2. استغلال OAuth Redirection

فالأسداس الأخيرة ديال 2025، بدات TA416 كتستغل تطبيقات السحابية (cloud) تالتة تابعة لـ Microsoft Entra ID. عن طريق صيفط إيميلات phishing فيها روابط لـ Microsoft OAuth authorization endpoints حقيقية، كيوجهوا المستخدمين لمواقع (domains) كيتحكم فيها المهاجم. هاد الطريقة فعالة بزاف حيت كتخدم بـ URL حقيقي ديال Microsoft باش دوز من "فيلترات" الـ phishing ديال الإيميلات والـ browser.

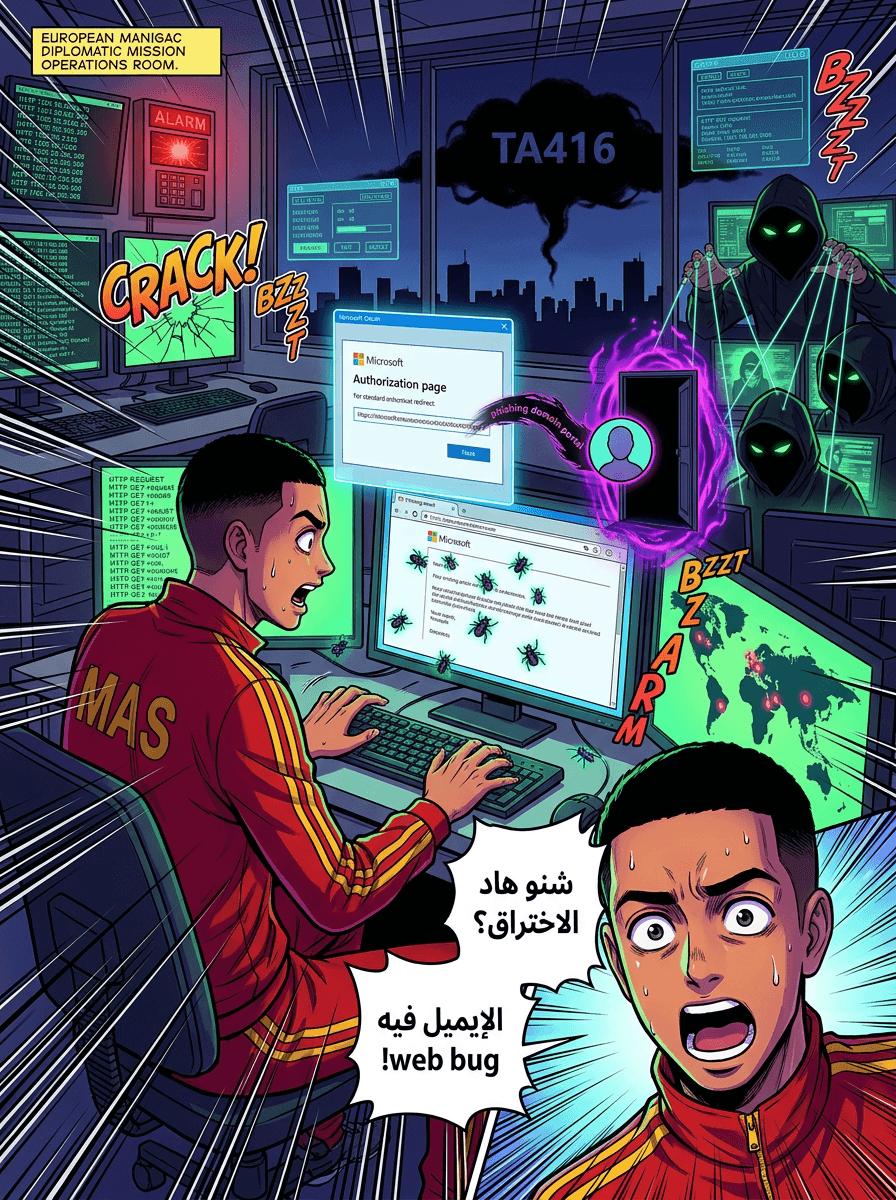

3. ملفات المشروع MSBuild و C#

فب فبراير 2026، المجموعة طورات طرق التوصيل ديالها كتر. الضحايا كان كيتم توجيههم لملفات مضغوطة (archives) كاينا فـ Google Drive أو SharePoint مخترق. هاد الملفات كيكون فيها ملف تنفيذي (executable) حقيقي ديال Microsoft MSBuild ومعاه ملف مشروع C# خبيث (.csproj). ملي كيخدم الملف التنفيذي، كيبني (builds) تلقائياً ملف المشروع، اللي كيخدم كـ downloader للحمولة (payload) النهائية.

الحمولة الأساسية: PlugX

الهدف النهائي من هاد السلاسل هو تنصيب PlugX backdoor مطور. هاد البرمجية الخبيثة كتخدم بـ DLL side-loading — باستعمال ملفات تنفيذية موقعة (signed) — باش تبقى مخبية وما يعيقوش بيها.

قبل ما يحل قناة مشفرة مع الـ Command-and-Control (C2) server، برنامج PlugX كيدير فحوصات مضادة للتحليل (anti-analysis) باش يتفادى برامج الحماية. وحسب الباحثين، النسخة الحالية كتدعم 5 ديال الأوامر مختلفة:

- 0x00000002: جمع معلومات على السيستيم.

- 0x00001005: مسح البرمجية الخبيثة.

- 0x00001007: تعديل فترات الـ beaconing والـ timeouts.

- 0x00003004: تحميل وتشغيل حمولات جديدة (EXE، DLL، أو DAT).

- 0x00007002: حل reverse command shell.

الدافع الاستخباراتي الجيوسياسي

التوقيت ديال هاد الحملات كيبين بلي كاين علاقة مباشرة مع الأحداث العالمية. من غير أوروبا، TA416 تلاحظات وهي كتهدف هيئات حكومية فـ الشرق الأوسط من بعد التصعيد ديال الصراع (ميريكان-إسرائيل-إيران) فبداية 2026.

هاد السلوك كيتماشى مع الملاحظات ديال شركة Darktrace، اللي كتشير بلي العمليات المرتبطة بالصين تطورات من حملات إستراتيجية عامة لعمليات اختراق مرنة كتعتمد على الهوية (identity-centric). هاد المهاجمين كيكون عندهم صبر كبير؛ فوحدة من الحالات الموثقة، المهاجم بقى ناعس "dormant" كتر من 600 يوم من بعد ما اخترق النظام عاد بان عاوتاني.

خاتمة

الرجوع ديال TA416 للمسرح الأوروبي كيبين التهديد المستمر اللي كتمثله المجموعات التابعة للصين على البنى التحتية الديبلوماسية وبنى الناتو. من خلال دمج خدمات سحابية حقيقية — بحال Microsoft Azure و Google Drive و OAuth — مع برمجيات خبيثة مطورة، TA416 باقية كتحدّى حتى الدفاعات التنظيمية القوية.

المصدر: The Hacker News