هادي هي الترجمة ديال المقال لـ "الدارجة" المغربية، مع الحفاظ على التنسيق (Markdown):

هادي هي الترجمة ديال المقال لـ "الدارجة" المغربية، مع الحفاظ على التنسيق (Markdown):

التخبيعة الواعرة: مايكروسوفت كتشفت Web Shells بـ PHP كيتحكمو فيها بـ Cookies على Linux

TL;DR (الخلاصة)

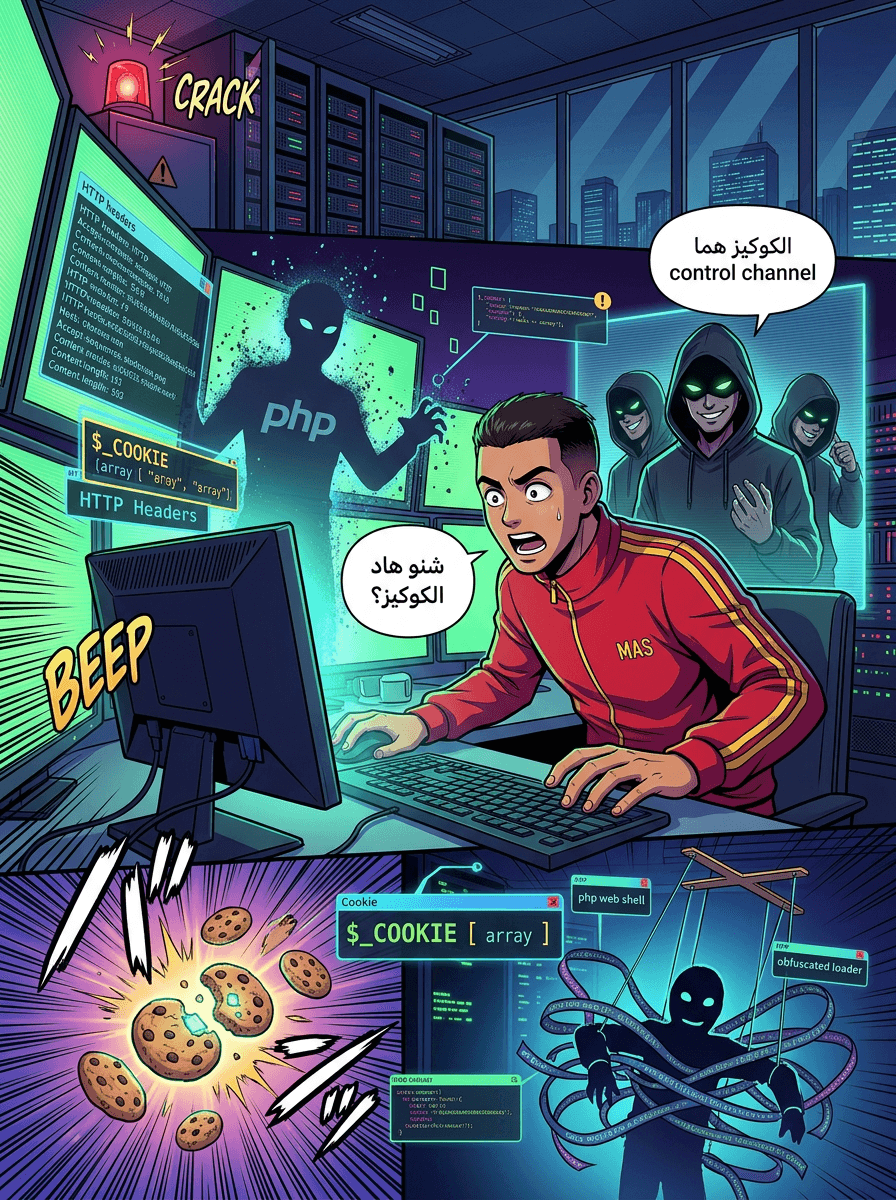

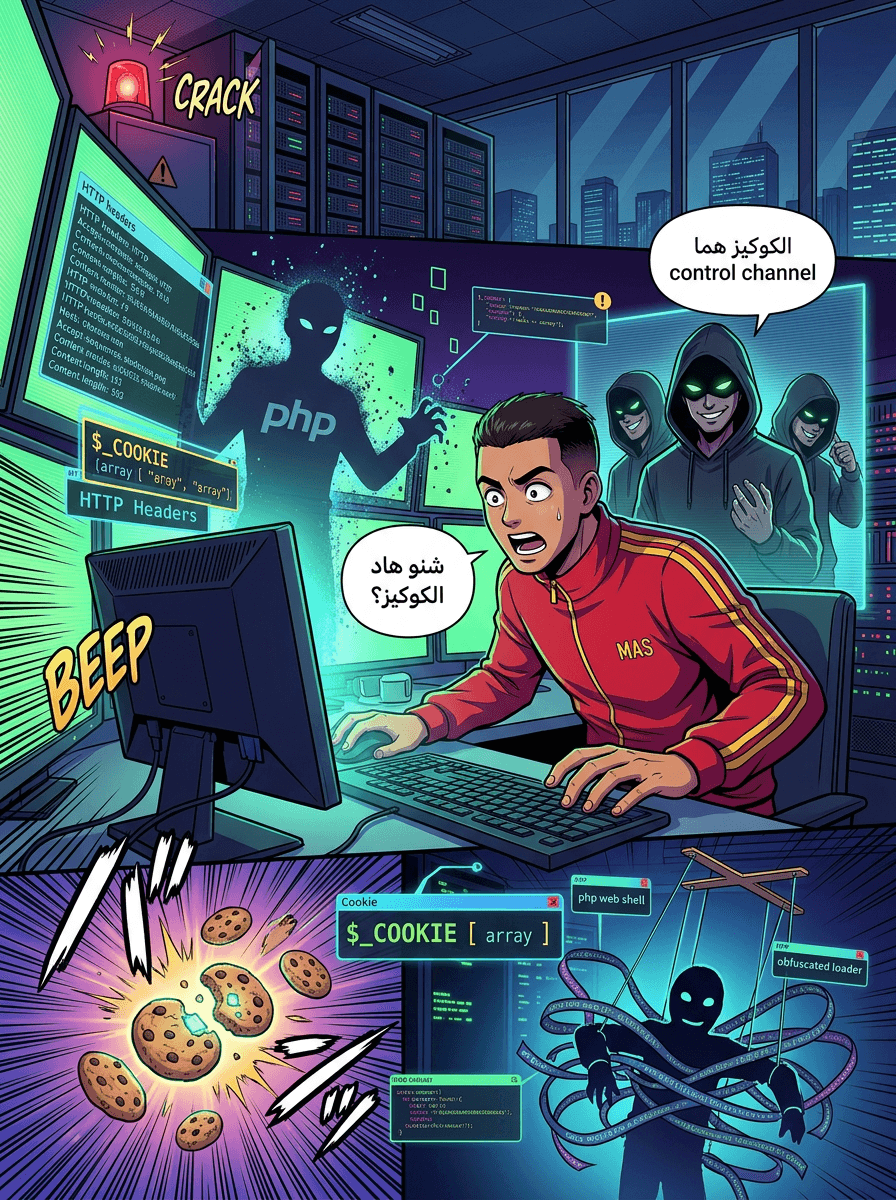

الهاكرز ولاو كيستعملو الـ HTTP cookies كقناة تحكم مخفية باش يسيرو "web shells" مبنيين بـ PHP فـ "سيرفورات" لـ Linux. باستعمال الـ $_COOKIE باش يدوزو الأوامر (commands) والاعتماد على الـ cron jobs باش يضمنو أن الـ malware يرجع لراسو يلا تمسح (self-healing)، الهاكرز كيقدروا يحافظو على الـ RCE (تنفيذ الأوامر عن بعد) بلا ما يتحس بيهم فـ الـ traffic العادي وبلا ما يبانو فـ الـ logs.

الفرقة ديال Microsoft Defender Security Research خرجات تقرير مفصل على واحد التطور جديد فـ الهجمات الإلكترونية: استعمال الـ HTTP cookies كطريقة أساسية باش يتحكمو فـ الـ PHP web shells. عكس الـ web shells القدام اللي كانو كيعتمدو على "parameters" باينين فـ الـ URL، هاد النوع الجديد كيتخبى وسط الـ traffic العادي باستعمال قيم ديال الـ cookies باش ينفذو الكود ديالهم ويصيفطو الـ payloads.

الانتقال للتحكم عن طريق الكوكيز (Cookies)

باستعمال الـ $_COOKIE superglobal فـ PHP، الهاكرز كيقدروا ياخدو المعلومات اللي صيفطو بلا ما يحتاجو لعمليات معقدة. هاد الطريقة كتعطيهم امتياز كبير فـ التخبية (stealth)، حيت الـ cookies جزء عادي من الـ web traffic وماكيتحسوش بيهم بزاف الـ أنظمة الحماية مقارنة بـ طلبات POST مشبوهة أولا "strings" غريب فـ الـ URL.

مايكروسوفت حددات تلاتة ديال الطرق باش كيتنفذ هاد التحكم:

- Multi-layered Obfuscated Loaders: كودات معقدة ومخفية (obfuscated) بزاف، كدير بزاف ديال التحققات باش تقرا الـ cookies وتنفذ فـ الخر واحد الـ payload مشفر.

- Segmented Data Reconstruction: كودات كتقسم الـ data اللي فـ الكوكيز وتعاود تجمعها باش تبني وظائف (functions) بحال التعامل مع الملفات، وكتقدر تكتب وتنفذ payload آخور فـ "الديسك" (disk).

- Marker-Based Triggers: كودات بسيطة كتسنى واحد القيمة معينة فـ الكوكي (كتسمى marker). ملي كتلقاها، الـ script كيبدا يدير الخدمة ديال الهاكر، بحال الـ upload ديال الملفات أولا تنفيذ الأوامر.

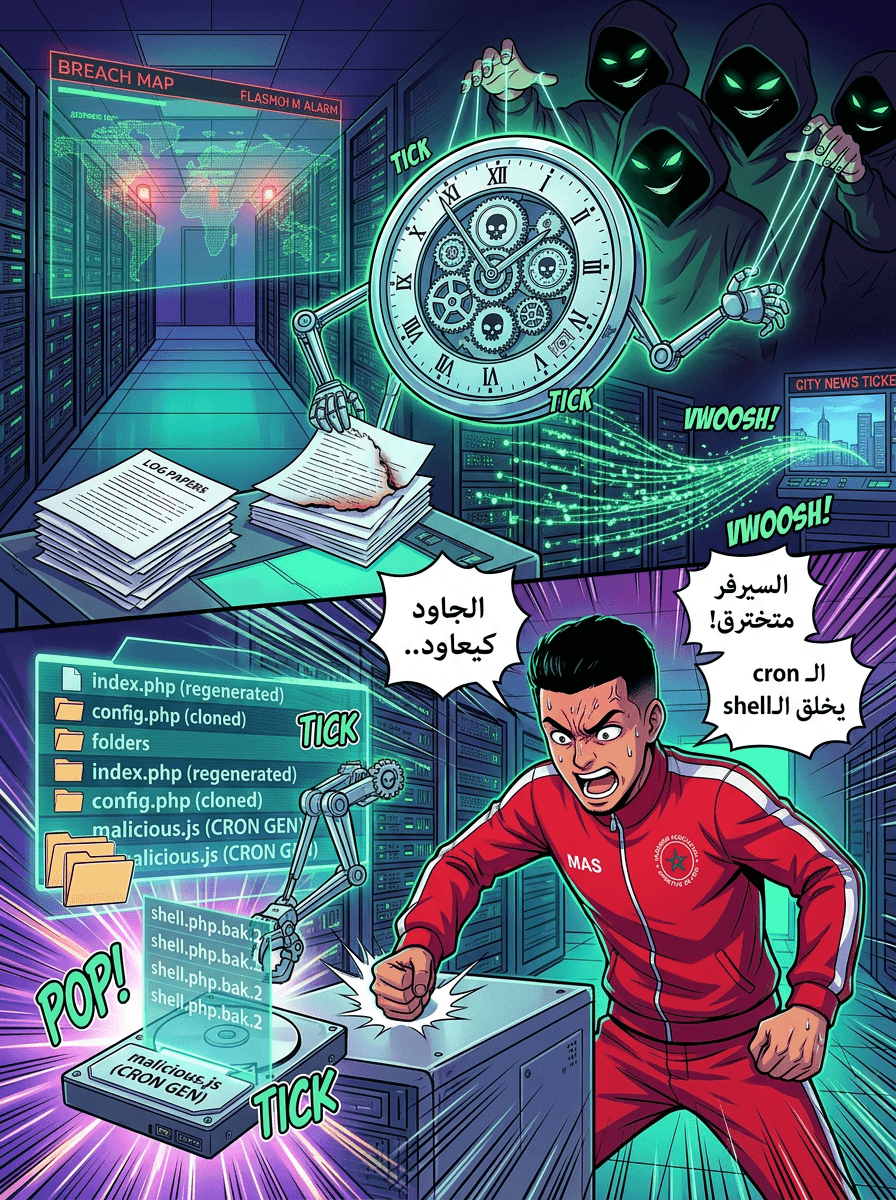

ضمان البقاء (Persistence) بـ "التداوي الذاتي" عن طريق Cron

البحث كيبين واحد الخطة ذكية باش الهاكر يبقى شاد فـ السيرفور (persistence) باستعمال أدوات Linux. فـ الهجمات اللي تشافو، الهاكرز دخلو فـ الأول باستعمال "credentials" صحاح أولا استغلو ثغرات معروفة.

ملي كيدخلو، كيديرو واحد الـ cron job اللي كيبقى يخدم كل مرة باش يعيط لواحد الـ shell routine. هاد الروتين كينفذ واحد الـ PHP loader مخفي، وهادشي كيخلق نظام "self-healing". وخا يجي الـ admin ويمسح ملف الـ PHP الخبيث، الـ cron task اللي مبرمجة كتعاود تكريه (تخلقو) من جديد، هادشي كيخلي الـ RCE شغال ومضمون.

الهروب من التفتيش والـ Logging

هاد الخلطة ديال الـ cron باش يبقاو فـ السيرفور والـ cookies باش يتحكمو، كتخلي الـ web shell يبقى ناعس (dormant) والخدمة ديال السيرفور غادة عادي. مكيبدا يخدم حتى كيوصلو واحد الـ HTTP request فيه الـ cookies الصحيحة.

مايكروسوفت قالت: "بتحويل التحكم لـ الـ cookies، الـ web shell كيقدر يبقى مخبي وسط الـ traffic العادي، وكيخدم غير ملي كيكون تفاعل مقصود". هاد الاستراتيجية كتقلل "الصداع" (noise) وكتخلي الـ logs ديال التطبيق يبانو نقيين وما فيهم حتى شي دليل على أن السيرفور مخترق.

نصائح للدفاع والحماية

مايكروسوفت كتاكد بلي هاد الهاكرز ماشي بالضرورة كيستعملو ثغرات معقدة، ولكن كيستغلو ميزات عادية فـ النظام — بحال الـ web server processes والـ cron infrastructure — باش يحافظو على الدخول ديالهم.

باش تحمي راسك من هاد الـ web shells، مايكروسوفت كتنصح بـ هاد الخطوات:

- فرض MFA: دير الـ multi-factor authentication فـ كاع الـ control panels ديال الـ hosting، الـ SSH، وأي واجهة إدارية.

- مراقبة المهام المبرمجة (Audit Scheduled Tasks): راقب ديما الـ cron jobs فـ كامل السيرفورات باش تعرف يلا كاين شي روتين محطوط بلا إذن.

- عس على الـ Logins: رد البال مزيان لأي عملية دخول غريبة، خصوصاً فـ الحسابات ديال الـ admins.

- حدد صلاحيات الـ Shell: قلل من قدرات الـ shell فـ الـ control panels ومنع تنفيذ الـ shell interpreters فين ما كان ممكن.

- مراقبة سلامة الملفات (File Integrity Monitoring): قلب ديما واش كاين شي ملفات جداد تكروا أولا تموديفاو فـ الـ web directories.

استعمال هاد التقنيات كيبين بلي الهاكرز كيعاودو يستعملو طرق قديمة ومجربة، وهادشي كيعني بلي اللي كيدافعو خاصهم يشوفو أبعد من طرق التفتيش التقليدية ويراقبو أي حاجة غريبة فـ الـ web headers.