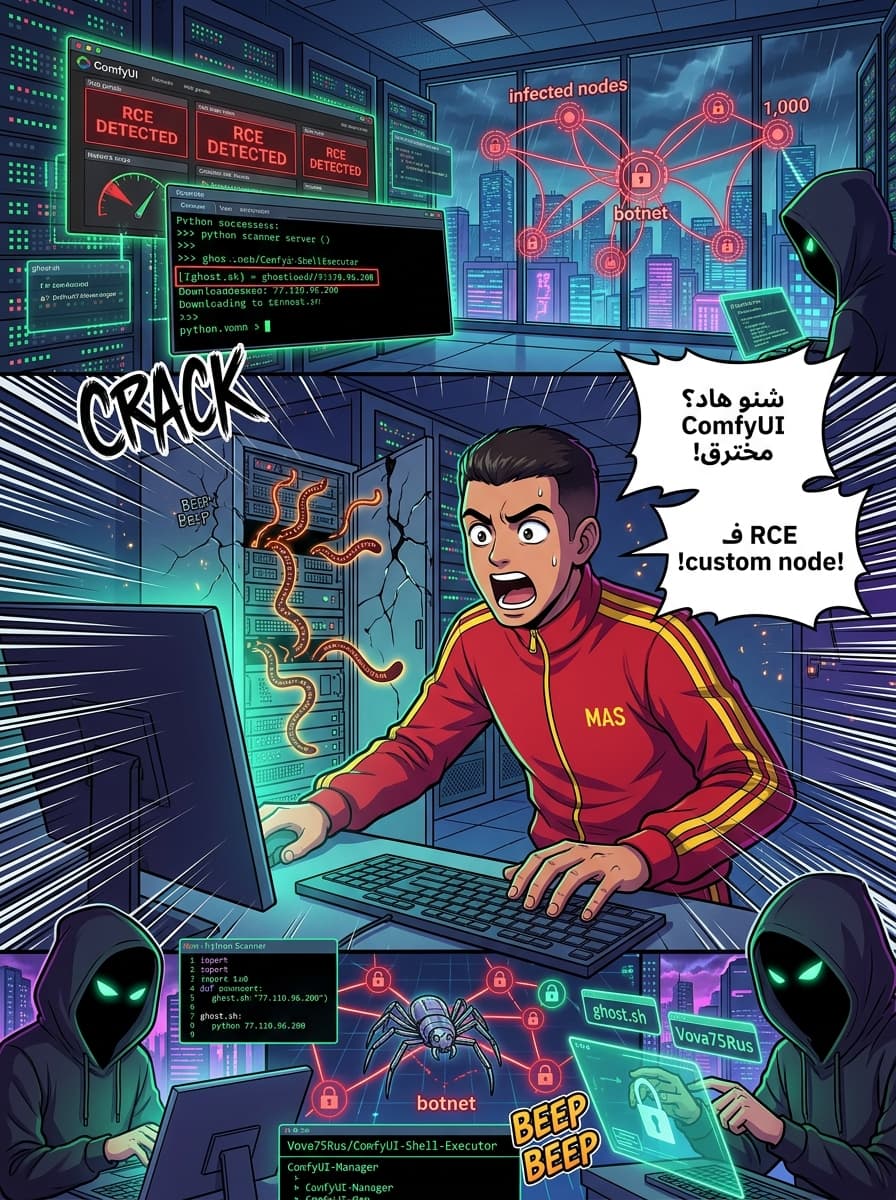

كتر من 1,000 نسخة مكشوفة ديال ComfyUI مستهدفة فـ حملة عالمية ديال Botnet لتعدين الكريبتو

كتر من 1,000 نسخة مكشوفة ديال ComfyUI مستهدفة فـ حملة عالمية ديال Botnet لتعدين الكريبتو

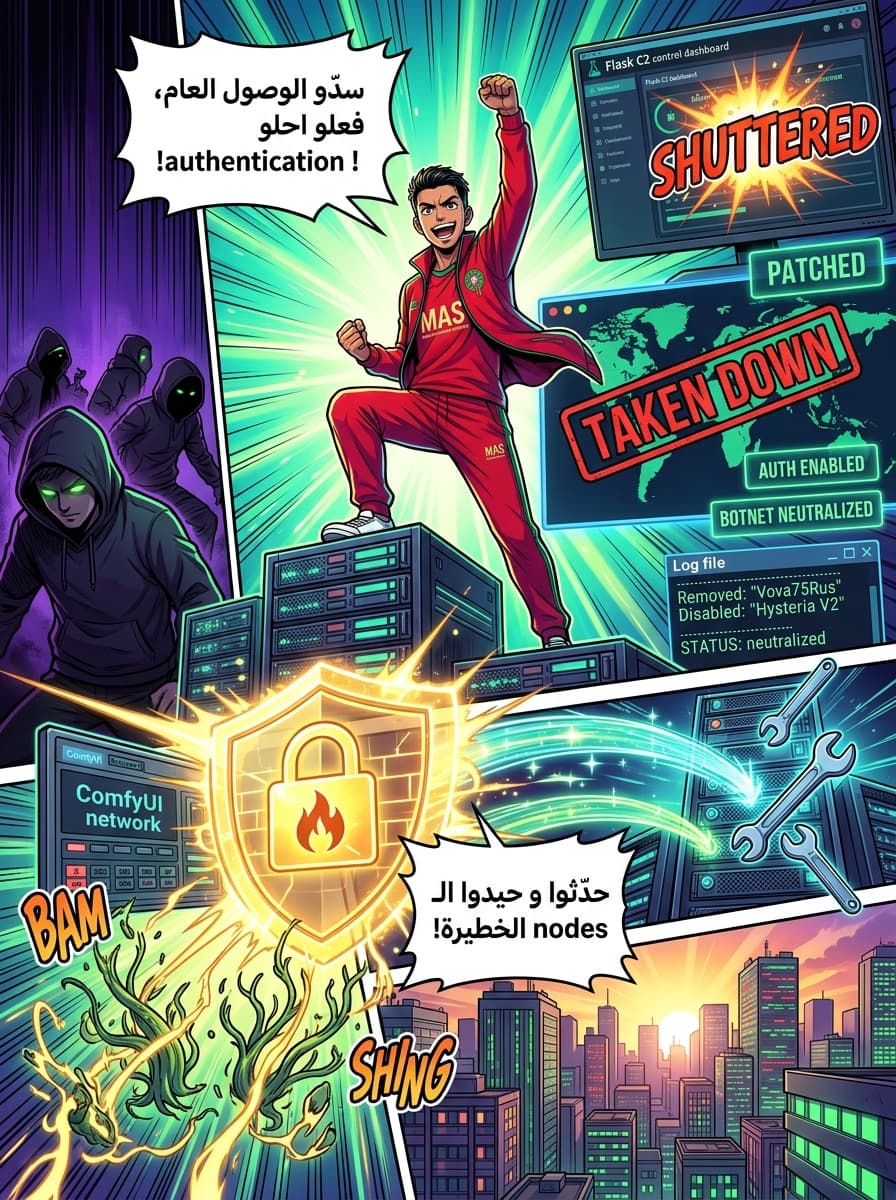

خلاصة الموضوع (TL;DR): كاينين هاكرز (Threat actors) كيقلبو بشكل منظم فـ الأنترنيت على نسخ ComfyUI اللي بقات عريانة (مكشوفة)، وكيستغلو ثغرات فـ الـ custom nodes اللي مافيهمش حماية باش يديرو "تنفيذ الكود عن بُعد" (RCE). هاد الحملة كتجمع هاد السيرفورات ديال الذكاء الاصطناعي فـ "بوتنيت" (botnet) عندو غرض مزدوج: تعدين عملات Monero و Conflux، وفنفس الوقت كيخدمو كـ proxy nodes بنظام Hysteria V2.

واحد الحملة جديدة ديال الهجمات السيبرانية ك تضرب دابا نطاقات IP ديال السحاب (Cloud) مشهورة، وكتستهدف نسخ ComfyUI اللي بقات محلولة للأنترنيت، وهو واجهة ويب معروفة لـ Stable Diffusion. على حساب تقرير نشراتو نهار الاثنين ميك مارك يلزي (Mark Ellzey)، باحث أمني فـ شركة Censys، كتر من 1,000 نسخة مصابة حالياً فهاد العملية اللي مصممة باش تسرق جهد الأجهزة القوية (High-performance hardware) وتخدمها فـ تعدين الكريبتو وخدمات الـ proxy.

وسيلة الهجوم: الـ Custom Nodes اللي بلا حماية

الأساس ديال هاد الثغرة كيرجع لسوء إعداد فـ الطريقة باش ComfyUI كيتعامل مع الـ custom nodes. بزاف ديال النسخ محطوطة بلا نظام تأكيد الهوية (authentication)، الشي اللي كيخلي أي مستخدم عن بُعد يقدر يتحكم فـ الخدمة.

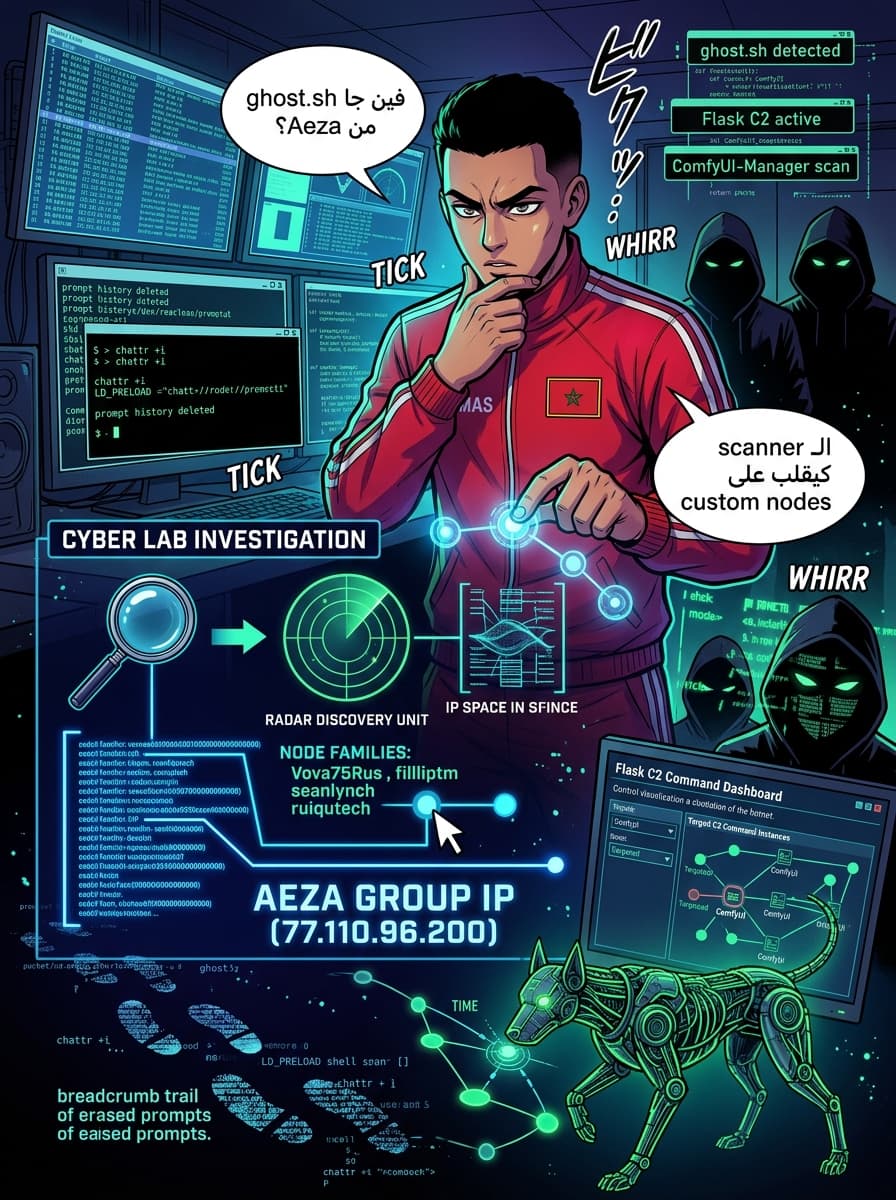

المهاجمين كيخدمو سكريبت Python مخصص كيمسح (scan) الأنترنيت باش يلقى النسخ اللي منسطاليين فيهم عائلات معينة ديال الـ custom nodes. هاد الـ nodes خطيرين حيت كيقبلو وينفذو كود Python خام مباشرة. العائلات المستهدفة هي:

Vova75Rus/ComfyUI-Shell-Executor(حزمة خبيثة صاوبها المهاجم نيت)filliptm/ComfyUI_Fill-Nodesseanlynch/srl-nodesruiqutech/ComfyUI-RuiquNodes

إلا لقاو شي نسخة مكشوفة ولكن مافيهاش هاد الـ nodes، السكريبت كيقلب على ComfyUI-Manager. إلا كان كاين، السكريبت كينسطالي بشكل أوتوماتيكي node فيها ثغرة باش يسهل عملية الاختراق، ومن بعد كيعاود يحاول ينفذ الكود.

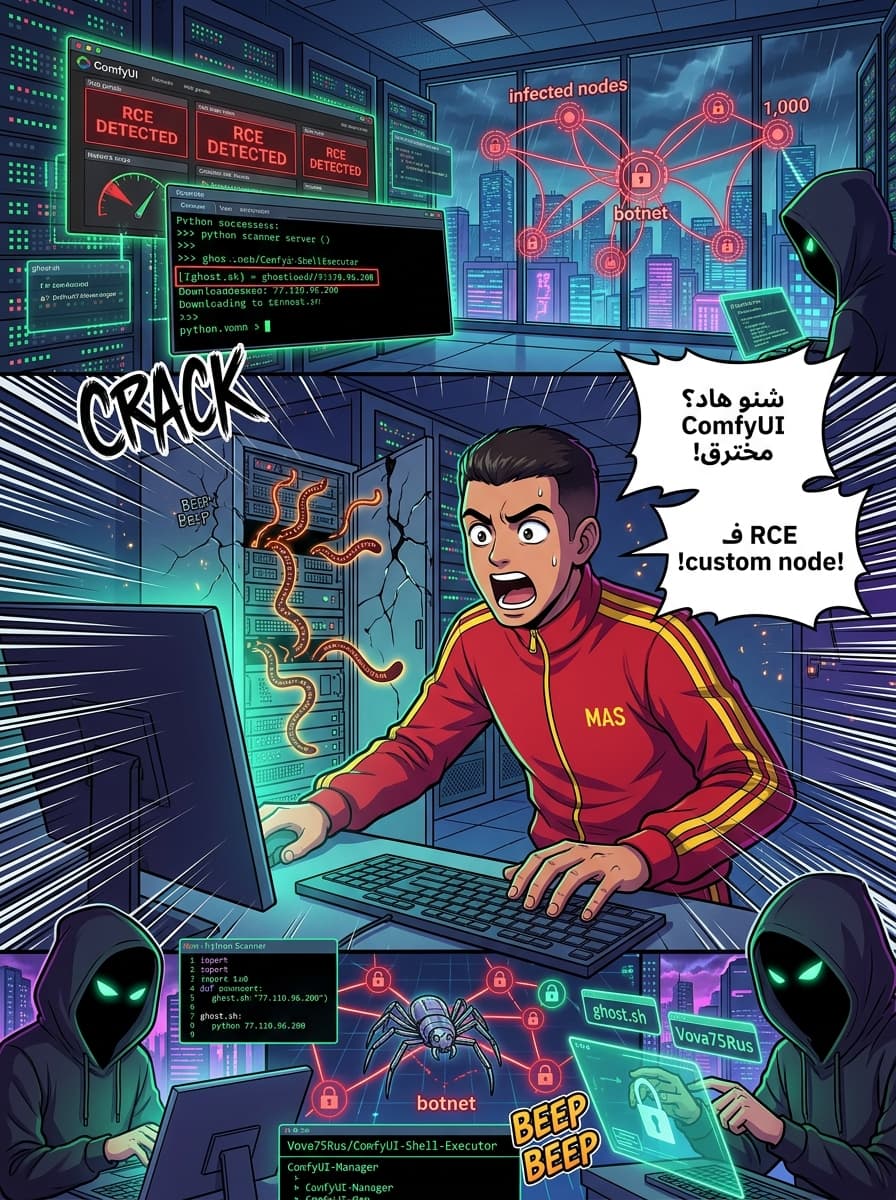

التنفيذ والبرمجيات الخبيثة (Payload)

ملي كيتمكن المهاجم من الـ RCE عن طريق الـ custom nodes، كيهز سكريبت shell سميتو ghost.sh من واحد الـ IP (77.110.96[.]200) تابع لـ Aeza Group، وهو مزود استضافة معروف بـ "bulletproof".

العملية ديال الإصابة كدوز من مراحل متطورة:

- التنقية (Cleanup): الـ scanner كيمسح الـ prompt history ديال ComfyUI باش يغبر الأثر ديال الاختراق.

- الاستمرارية (Persistence): الفيروس كيخدم الأمر

chattr +iباش يقفل الملفات التنفيذية (binaries)، ويخليها غير قابلة للتغيير حتى من طرف الـ root user. وكيدير حتىLD_PRELOADباش يخبي واحد العملية (watchdog process) اللي كتعاود تشعل الـ miner إلا تطفى. - التعدين (Mining): البوتنيت كينزل

XMRigباش يعدن Monero وlolMinerباش يعدن Conflux. - دمج فـ البوتنيت: "Payload" تاني كينسطالي Hysteria V2، والغالب هو باش يرجعو دوك السيرفورات "residential proxies" يعاودو فيهم البيع.

هاد العملية كاملة كيسيروها بـ dashboard ديال التحكم (C2) مبنية بـ Flask، اللي كتخلي المهاجم يرسل أوامر جديدة لهاد الأسطول ديال سيرفورات الـ AI المصابة.

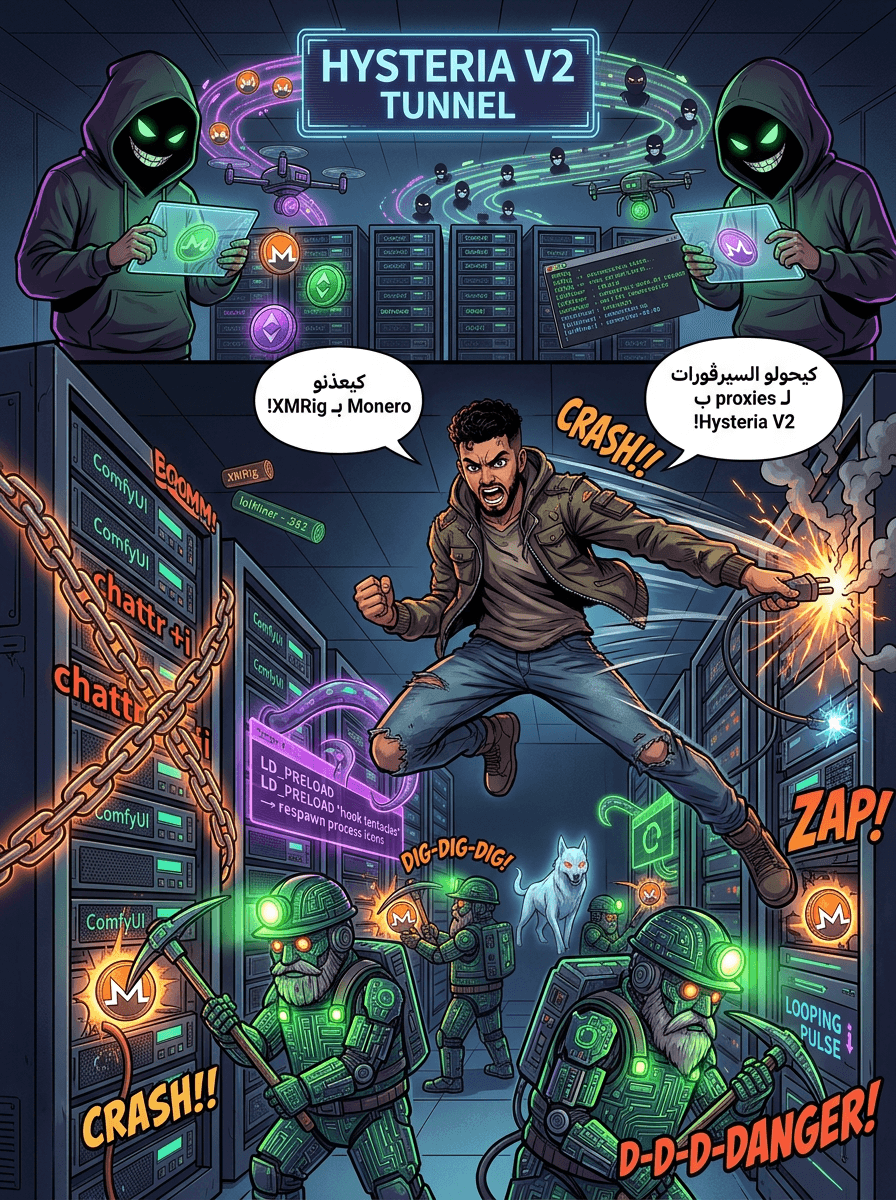

القضاء على المنافسين

هاد الحملة كتبين سلوك "حيواني" تجاه البوتنيتات لخرين. السكريبت ghost.sh فيه كود مخصص باش يلقى بوتنيت منافس كيتسمى "Hisana".

فبلاصة ما يقتل غير العملية (process) ديال المنافس، السكريبت كيعاود يكتب (overwrite) الإعدادات ديال Hisana باش يحول الأرباح ديال التعدين للمحفظة ديال المهاجم الجديد. ومن بعد كيحتل الـ port ديال التحكم (10808) ديال Hisana بـ "dummy listener" باش يمنع الفيروس المنافس يرجع يسيطر على الجهاز.

توجه عام فـ نشاط البوتنيت

وخا هاد الحملة ديال ComfyUI متخصصة، ولكن هي جزء من موجة كبيرة ديال نشاط البوتنيت فالعالم. Censys ربطات هاد المهاجم بـ IP كان مشارك فـ حملة ديال "worm" كتستهدف سيرفورات Redis.

تطورات خرى فـ هاد المجال مؤخراً:

- Zerobot: كيستغل ثغرات فـ

n8nوروترات Tenda. - Kinsing: كيستهدف Apache ActiveMQ و React Server Components.

- NetDragon: كيخطف أنظمة Feiniu NAS عن طريق ثغرات صفرية (zero-day).

- Monaco: عملية "cryptojacking" كتستهدف كلمات السر الضعيفة ديال SSH عن طريق Brute-force.

الباحثين الأمنيّين كيصحو المستخدمين ديال ComfyUI باش يتأكدو بلي النسخ ديالهم ما محطوطاش للعموم بلا تأكيد هوية قوي (بحال VPN ولا reverse proxy مع Auth)، ويراجعو الـ custom nodes اللي منسطاليين باش يتأكدو مافيهمش خاصية "shell execution".

المصدر

العنوان الأصلي: Over 1,000 Exposed ComfyUI Instances Targeted in Cryptomining Botnet Campaign

الرابط: https://thehackernews.com/2026/04/over-1000-exposed-comfyui-instances.html