هادي هي الترجمة ديال المقال لـ "الداريجة" المغربية، مع الحفاظ على التنسيق (Markdown):

هادي هي الترجمة ديال المقال لـ "الداريجة" المغربية، مع الحفاظ على التنسيق (Markdown):

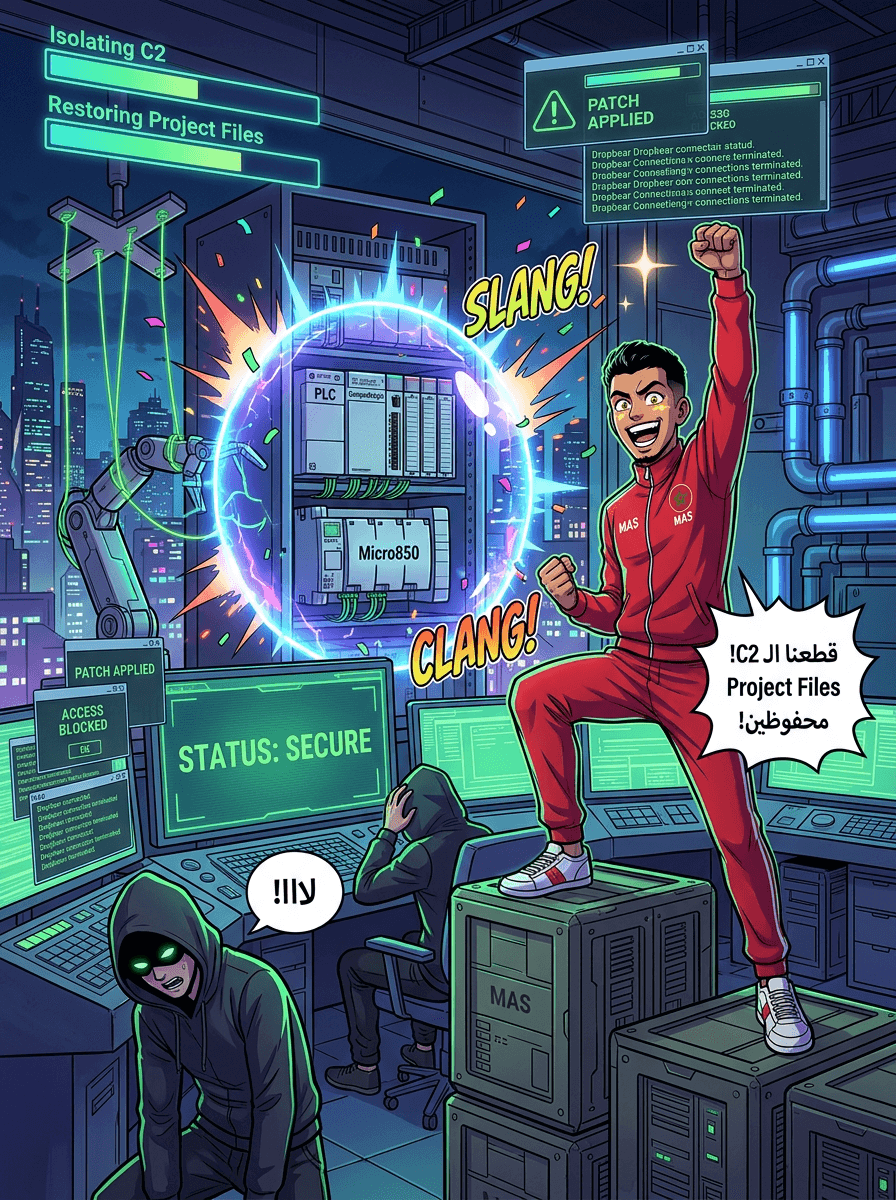

هاكرز مرتبطين بإيران كيضربو البنية التحتية الحساسة فميريكان عن طريق استهداف أجهزة الـ PLC اللي معرية فلانترنيت

خلاصة القول (TL;DR)

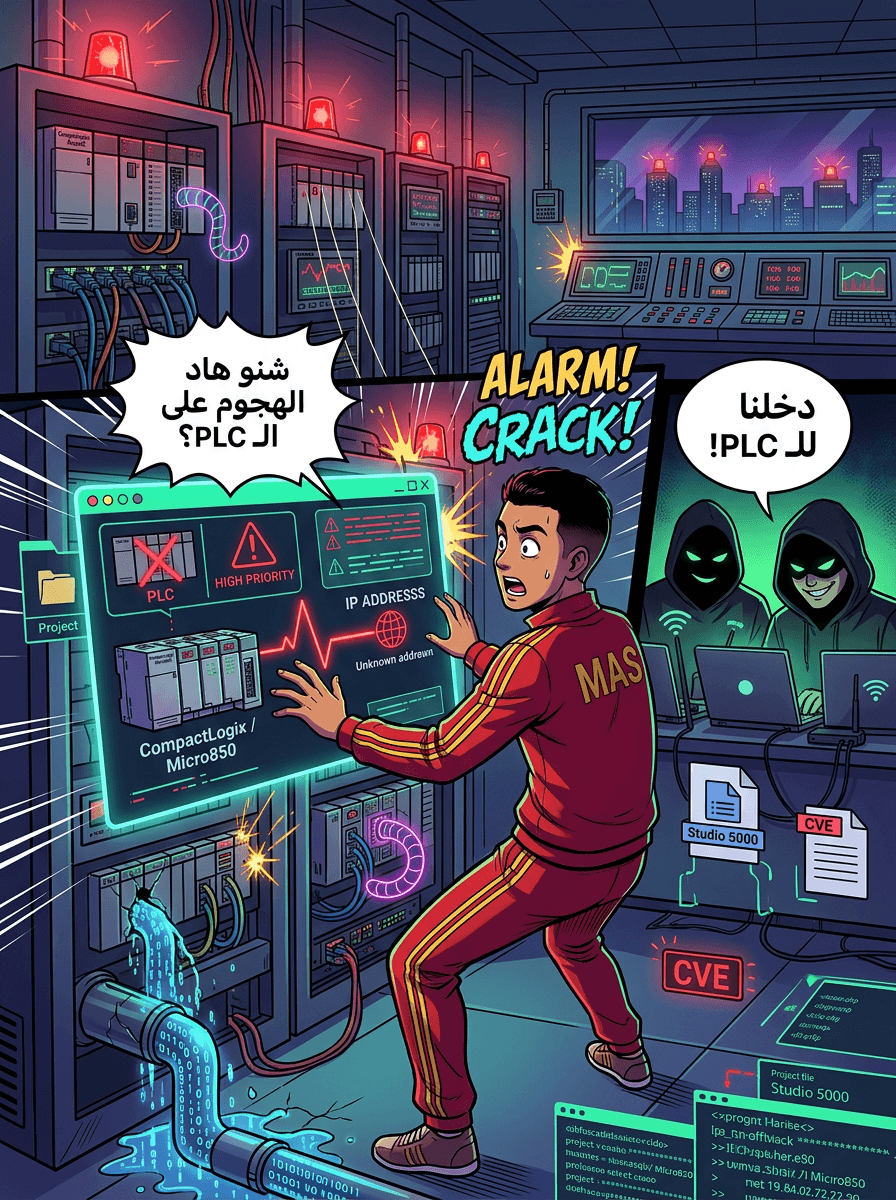

وكالات الاستخبارات فميريكان عطاو تحذير مستعجل بخصوص هاكرز تابعين لإيران كيستهدفو أنظمة التكنولوجية التشغيلية (OT) اللي متصلة بفلانترنيت. عن طريق استغلال أجهزة الـ PLC (المتحكمات المنطقية القابلة للبرمجة) اللي ما محمياش، هاد المهاجمين قدروا يحبسو الخدمة، يتلاعبو بالبيانات اللي كاتبان فالدراسات، ويسببو فخسائر مادية فقطاعات ديال الما، الطاقة، والمؤسسات الحكومية.

تصاعد الهجمات السيبيرانية على أنظمة الـ OT

وكالات الأمن السيبيراني والاستخبارات فميريكان، ومن بيناتهم الـ FBI، أكدوا باللي كاين ارتفاع كبير فعمليات الهاكينغ اللي كاديرها مجموعات إيرانية مؤخراً. هاد الهجمات موجهة بالأساس للمنظمات الميريكانية، وكتمثل رد استراتيجي على الصراعات الجيوسياسية اللي كاينة دابا بين إيران، ميريكان، وإسرائيل.

على حساب واحد البيان نشراتو الـ FBI فمنصة X (تويتر سابقاً)، هاد الأنشطة تسببات فـ "نقص فالفوضيفة ديال أجهزة الـ PLC، والتلاعب فبيانات العرض، وفبعض الحالات تسببات فحباس الخدمة وخسائر مالية."

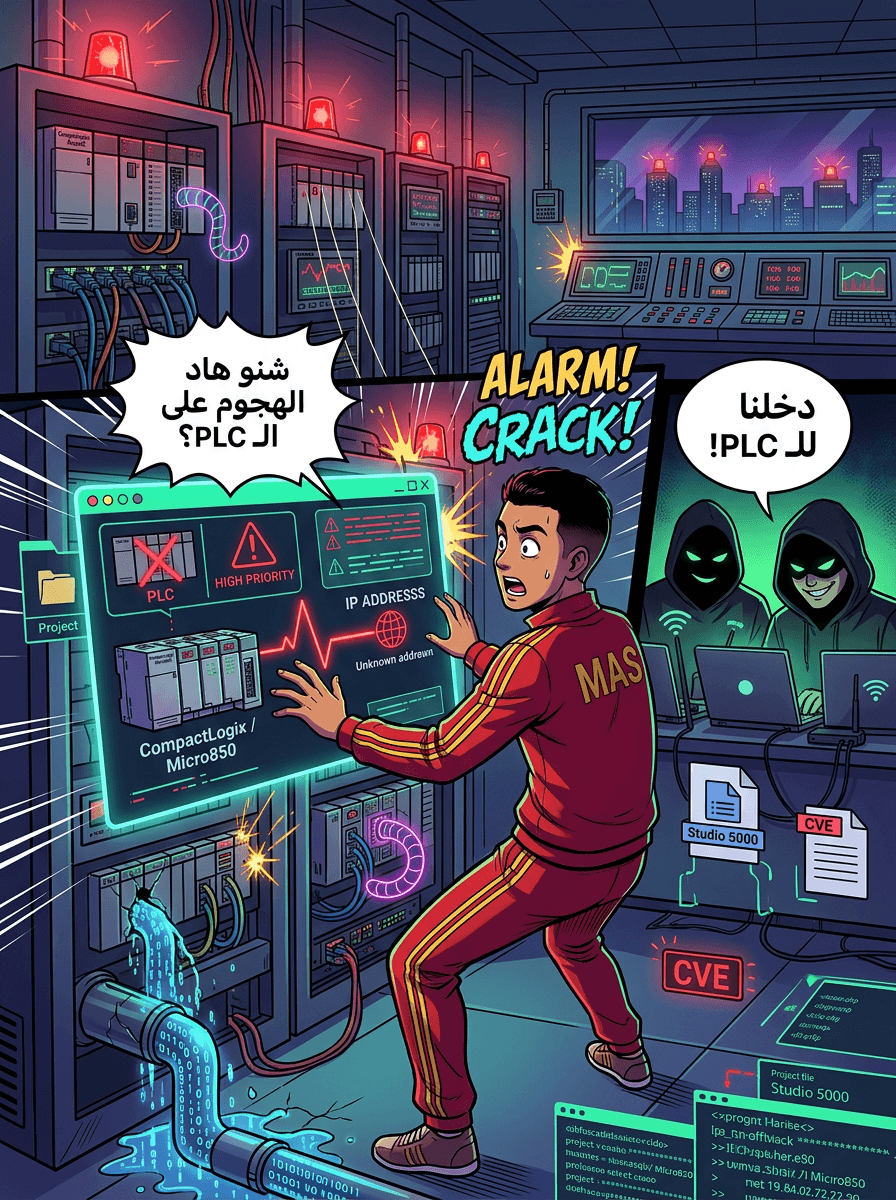

الأهداف والتكتيكات

هاد الحملة كتستهدف بالضبط أجهزة الـ PLC اللي متصلة مباشرة بفلانترنيت، واللي هي ضرورية للأتمتة الصناعية (Industrial Automation). الوكالات وضحات باللي المهاجمين ركزوا على:

- أجهزة PLC من نوع Rockwell Automation و Allen-Bradley (وبالضبط موديلات CompactLogix و Micro850).

- القطاعات المتضررة: أنظمة الما والصرف الصحي (WWS)، الطاقة، والخدمات والمرافق الحكومية.

مراحل الهجمة

المهاجمين كيخدموا ببنية تحتية مكرية (ليزي) من عند شركات طرف تالت باش يطلقوا العمليات ديالهم. الطريقة كيفاش كيخدموا فيها بزاف ديال الخطوات المعقدة:

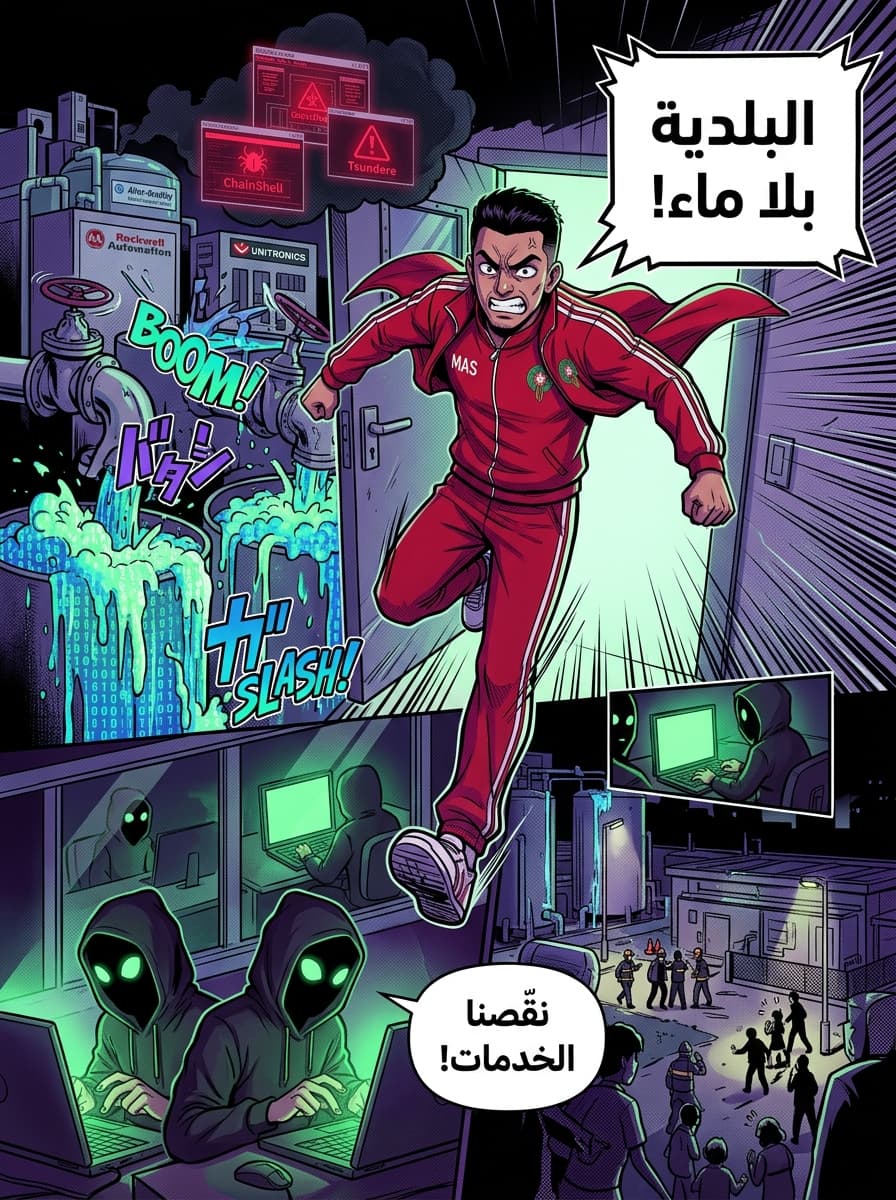

- التفاعل المباشر: الهاكرز كيخدموا ببرامج الإعداد (Configuration Software)، بحال Studio 5000 Logix Designer ديال شركة Rockwell Automation، باش يديرو اتصال مقبول مع الـ PLC ديال الضحية.

- تثبيت التحكم (C2): من بعد ما كيدخلوا، كيستعملوا برنامج سميتو Dropbear (ديال الـ SSH) باش يفتحوا طريق للدخول عن بعد (Remote Access) عبر البورت (Port) 22.

- التلاعب بالبيانات: ملي كيولي عندهم التحكم عن بعد، كيهزو الملفات ديال المشاريع (Project Files) من الجهاز، وكيتلاعبو بالمعلومات اللي كاتبان فواجهات التحكم (HMI) وأنظمة الـ SCADA.

نمط ديال السلوك التخريبي

هادشي ماشي حالة معزولة. فالتالي ديال 2023، المجموعة اللي مسمية راسها "Cyber Av3ngers" (ومعروفة حتى بـ Hydro Kitten أو Shahid Kaveh Group) استغلات أجهزة PLC نوع Unitronics، وضربات كتر من 75 جهاز، من بينهم أجهزة فالسلطة البلدية ديال الما فـ "أليكويبا" فبنسلفانيا.

الخبراء فهاد المجال كيشوفو باللي هادشي غير استمرار لواحد الخطة (Playbook) معروفة. "سيرجي شيكيفيتش" من شركة Check Point Research قال باللي نفس هاد الأنماط تشافت فإسرائيل فالبداية ديال هاد العام. هاد التحول كيبين باللي المهاجمين الإيرانيين ولاو كيتحركو بسرعة أكبر وكيستهدفو البنية التحتية ديال الـ IT والـ OT فدقة وحدة.

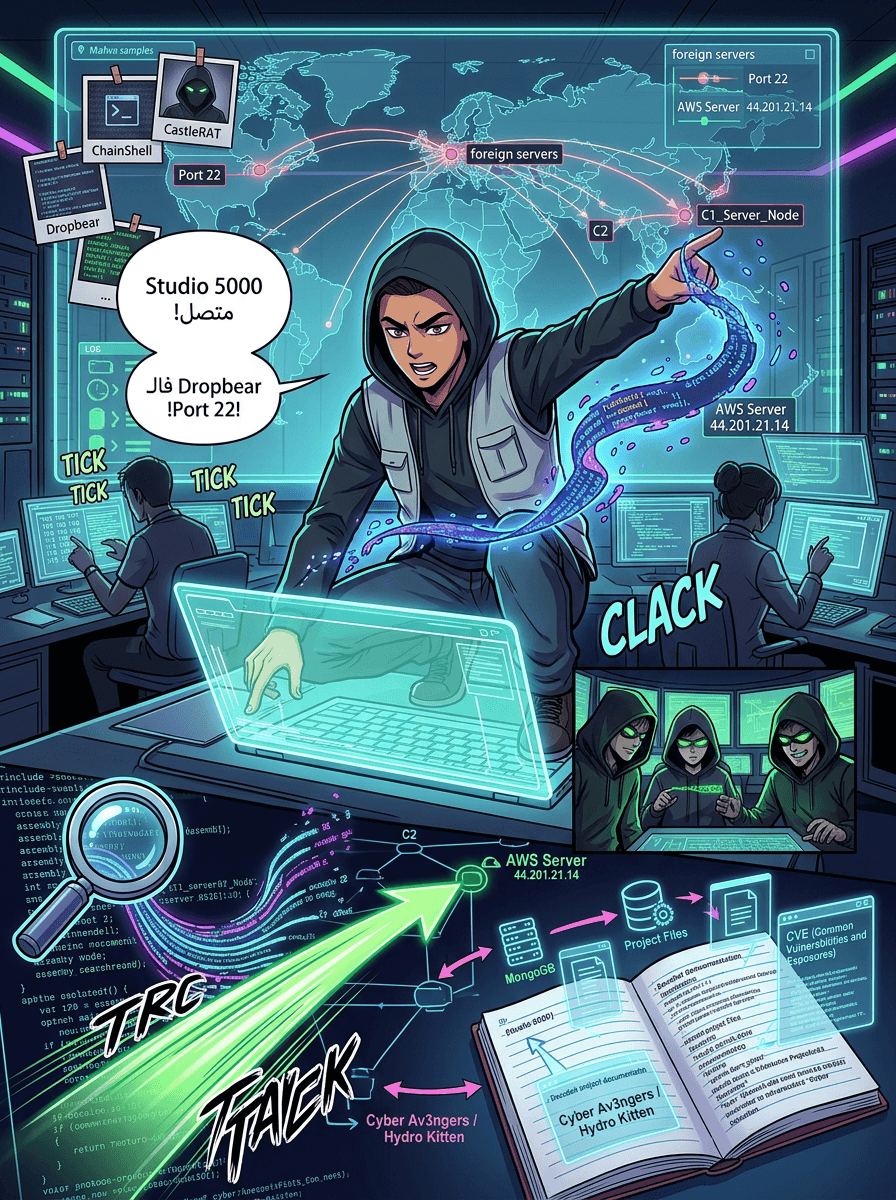

دور "وكلاء السيبر" وعمليات التأثير

تقارير جديدة من "Flashpoint" و "DomainTools Investigations" (DTI) كتقول باللي بزاف من هاد الشخصيات اللي كيبانو بحال "نشطاء هاكرز" (Hacktivists)، بحال Homeland Justice و Handala Hack، هما فالحقيقة "منظومة واحدة منسقة للتأثير السيبيراني" تابعة لوزارة الاستخبارات والأمن الإيرانية (MOIS).

هاد المجموعات كيستعملوا "تيليغرام" ومواقع معروفة باش يكبرو الطرطق ديالهم عن طريق عمليات "اخترق وسرب" (Hack-and-leak) وهجمات الـ DDoS. هاد السيستيم كيخلي الدولة الإيرانية تحافظ على استمرارية البنية التحتية ديالها، وفنفس الوقت كتفرق الرسائل ديالها على حسب الأهداف الاستراتيجية.

التواطؤ مع عالم الجريمة السيبيرانية

اللي كيزيد يعقد هاد التهديد هو الضبابة اللي كاينة بين الهاكرز ديال الدول والعصابات الإجرامية. مجموعة "MuddyWater" المدعومة من إيران، ترتبطات باستعمال "CastleRAT"، وهو فيروس (Trojan) كيدخل للأنظمة عن بعد، وهو جزء من واحد الشبكة إجرامية روسية ديال "البرامج الضارة كخدمة" (Malware-as-a-Service).

المكونات المتطورة ديال هاد المنصة فيها:

- ChainShell: برمجية خبيثة مبنية على JavaScript كتستعمل بلوكتشين "Ethereum" باش تجيب العناوين ديال سيرفورات التحكم (C2).

- Tsundere: نوع ديال الـ Botnet كيتلونصا غالباً مع ChainShell.

باستعمال أدوات هجومية تجارية، كيقدروا الهاكرز ديال الدولة يخبيو الأثر ديالهم ويطوروا القدرات التقنية ديالهم.

إجراءات الدفاع اللي كينصحو بها

باش الشركات والمنظمات تحمي راسها من هاد الهجمات على الـ OT، التقرير كينصح بهاد الخطوات:

- حيد الاتصال المباشر بفلانترنيت: حاول ما تخليش أجهزة الـ PLC معرية مباشرة للأنترنيت.

- منع التعديل عن بعد: استعمل سويتشات (Switches) فيزيك أو بالبرامج باش تحبس أي تغيير فمنطق الـ PLC (Logic) بلا إذن.

- التحكم فالدخول: طبق خاصية التحقق بخطوات متعددة (MFA) ودير جدار حماية (Firewall) قدام أجهزة الـ OT.

- النظافة الرقمية والمراقبة: ديما دير التحديثات (Firmware) للـ PLC، حبس كاع مميزات الدخول اللي ما محتاجهاش، وراقب ديما "الترافيك" ديال الريزو باش تعيق بأي حاجة غريبة.

خاتمة

استهداف البنية التحتية الحساسة فميريكان من طرف هاكرز مرتبطين بإيران هو تهديد كيتزاد وبسرعة للأمن القومي وسلامة الناس. باستغلال أجهزة الـ OT اللي مسيبة فلانترنيت والتعاون مع عصابات الجريمة السيبيرانية، هاد المهاجمين بينوا باللي قادين يسببو خسائر مادية وفيزيكية حقيقية. المنظمات اللي خدامة فلقطاعات الحساسة خاصها تعطي الأولوية لعزل وتحصين أنظمة التحكم الصناعي ديالها باش تدافع ضد هاد العمليات المتطورة.

المصدر: The Hacker News