APT28 اللي تابعة للدولة الروسية كتستغل روترات SOHO فـ حملة عالمية لخطف الـ DNS

APT28 اللي تابعة للدولة الروسية كتستغل روترات SOHO فـ حملة عالمية لخطف الـ DNS

ملخص (TL;DR)

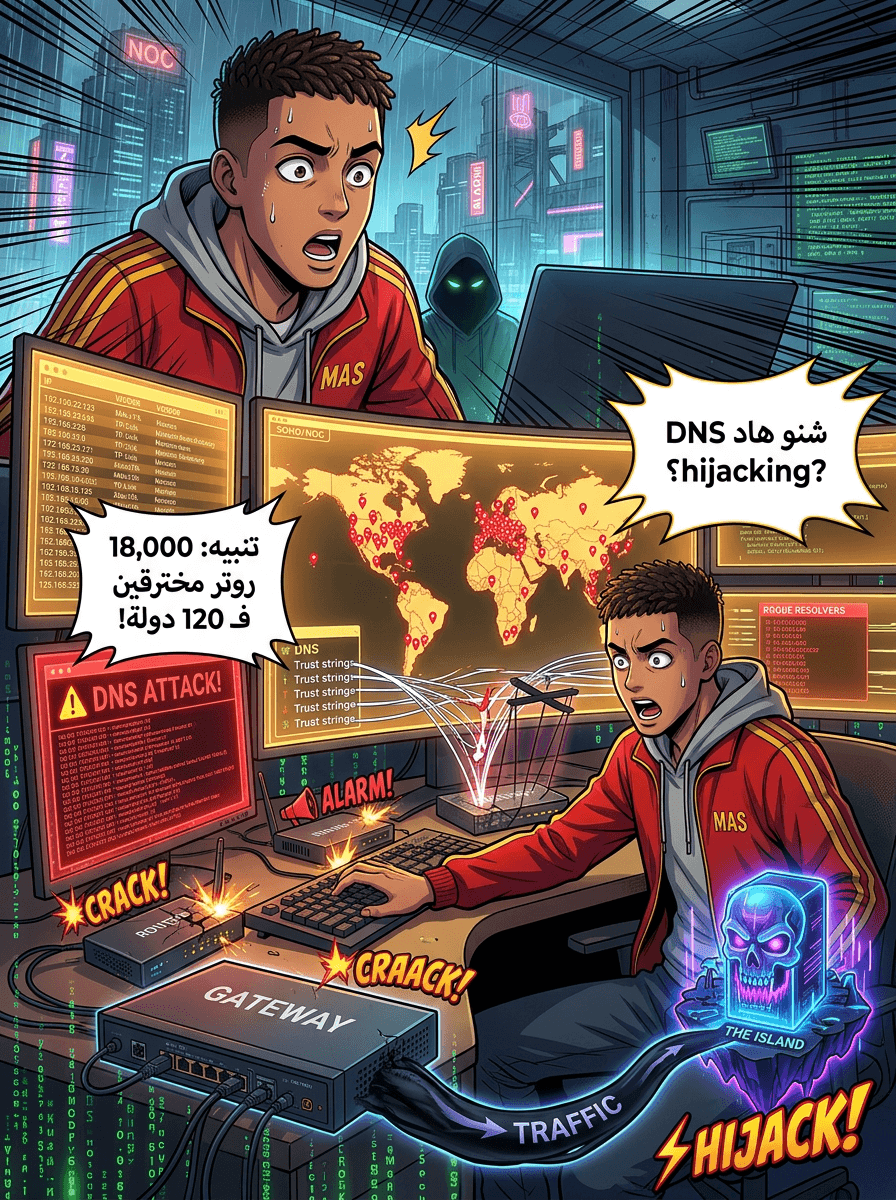

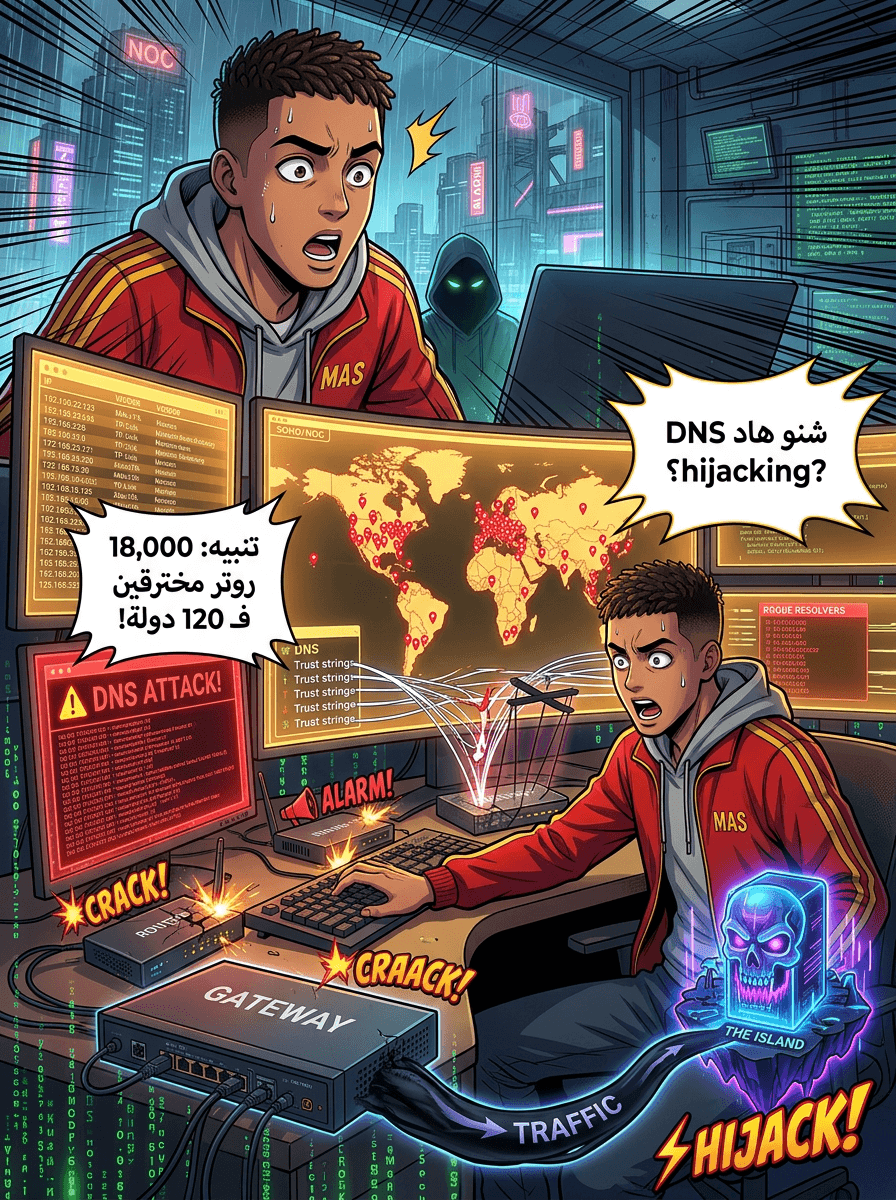

المجموعة الروسية APT28 (المعروفة بـ Forest Blizzard) اخترقات كتر من 18,000 روتر من نوع MikroTik و TP-Link فـ 120 دولة من ماي 2025. هاد الحملة اللي سماوها FrostArmada، كتستعمل تقنية "خطف الـ DNS" (DNS hijacking) باش تصيفط الـ traffic لسيرفرات خبيثة، وكتمكنهم من هجمات "المهاجم في المنتصف" (AitM) باش يفرطسو الكودات (credentials) و الـ OAuth tokens ديال أهداف حكومية وعسكرية.

نظرة عامة على FrostArmada

تم اكتشاف حملة تجسس إلكتروني متطورة، كتديرها مجموعة APT28 الروسية (اللي معروفة حتى بـ Forest Blizzard ولا Storm-2754)، وهاد الحملة كاتستهدف الروترات ديال المكاتب الصغيرة والديور (SOHO) فالعالم كامل.

على حسب تقارير من Black Lotus Labs ديال شركة Lumen ومن شركة Microsoft، هاد الحملة اللي ملقبة بـ FrostArmada كتعاود تبرمج الروترات اللي ما محمياش باش ترجعها بنية تحتية خبيثة. فاش كيغيرو إعدادات الـ DNS فـ هاد الأجهزة، كيولي بإمكانهم يجمعو بيانات الشبكة ويخطفو الـ traffic الحساس بلا ما يعيق بيهم حد.

هاد الحملة خدامة من ماي 2025 على الأقل، ووصلات للذروة ديالها فـ دجنبر 2025 فاش تواصلات مع كتر من 18,000 عنوان IP فريد فـ كتر من 120 دولة.

كيفاش خدام الهجوم تقنياً: DNS Hijacking و AitM

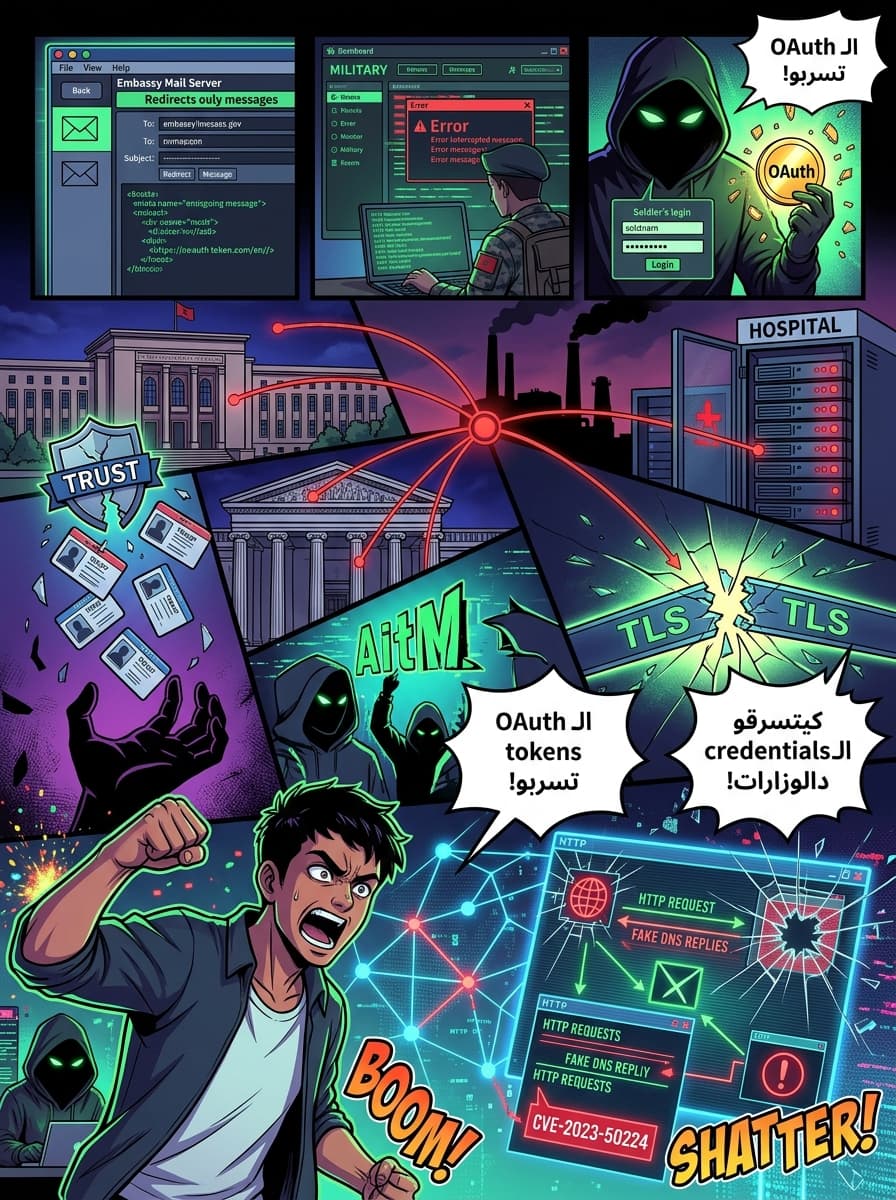

هاد الهجوم كيبدا فاش APT28 كتوصل للصلاحيات ديال الأدمين (remote administrative access) فـ الأجهزة ديال الشبكة، وبالضبط الروترات ديال MikroTik و TP-Link.

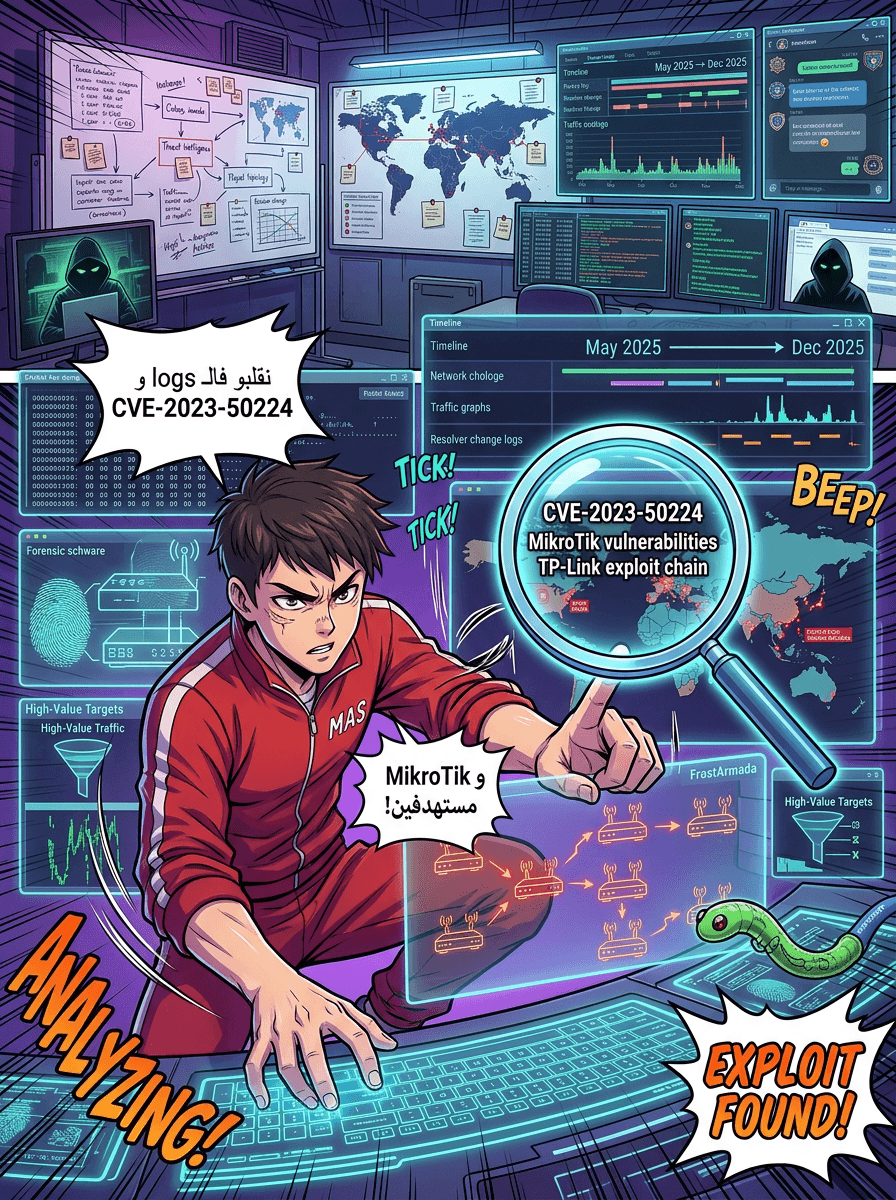

- الاستغلال (Exploitation): المهاجمين غالباً كيستغلو ثغرات بحال CVE-2023-50224، وهي ثغرة ديال تجاوز الصلاحيات فـ روترات TP-Link WR841N، باش يجبدو الكودات.

- تغيير الإعدادات: ملي كيدخلو للروتر، كيبدلو الإعدادات ديالو باش يولي يستعمل سيرفرات DNS (resolvers) اللي كيتحكمو فيها هما.

- تغيير المسار (Redirection): فاش شي مستخدم فـ ديك الشبكة كيبغي يدخل لشي سيت حقيقي (بحال Microsoft Outlook)، السيرفر DNS الخبيث كيعطيه عناوين مزورة.

- سرقة البيانات (Credential harvesting): الـ traffic كيدوز لواحد النقطة ديال "المهاجم في المنتصف" (AitM). هادشي كيخلي المهاجم يسرق كودات الدخول، والمودباسات، و الـ OAuth tokens بلا ما يحتاج المستخدم يدير حتى شي حركة.

هادي أول مرة كيتشاف فيها فريق APT28 كيستعمل DNS hijacking بهاد الحجم باش يدير هجمات AitM على اتصالات TLS.

أهداف عالية القيمة

وخا الاستغلال اللول للروترات كيكون عشوائي، المركز الوطني للأمن السيبراني فـ بريطانيا (NCSC) كيشير بلي المجموعة كتستعمل عملية تصفية أوتوماتيكية باش يختارو الضحايا اللي عندهم قيمة استخباراتية كبيرة.

الأهداف الرئيسية هي:

- الوكالات الحكومية: وزارات الخارجية والأجهزة الأمنية.

- البنية التحتية الحساسة: القطاع العسكري وقطاع الطاقة.

- مزودي الخدمات: الشركات اللي كتقدم خدمات الإيميل و "الكلاود" (cloud).

تم رصد مؤسسات متضررة فـ شمال إفريقيا، أمريكا الوسطى، جنوب شرق آسيا، وأوروبا. Microsoft ذكرات بلي كاين نشاط ديال AitM استهدف سيرفرات حكومية فـ 3 ديال الدول فـ إفريقيا.

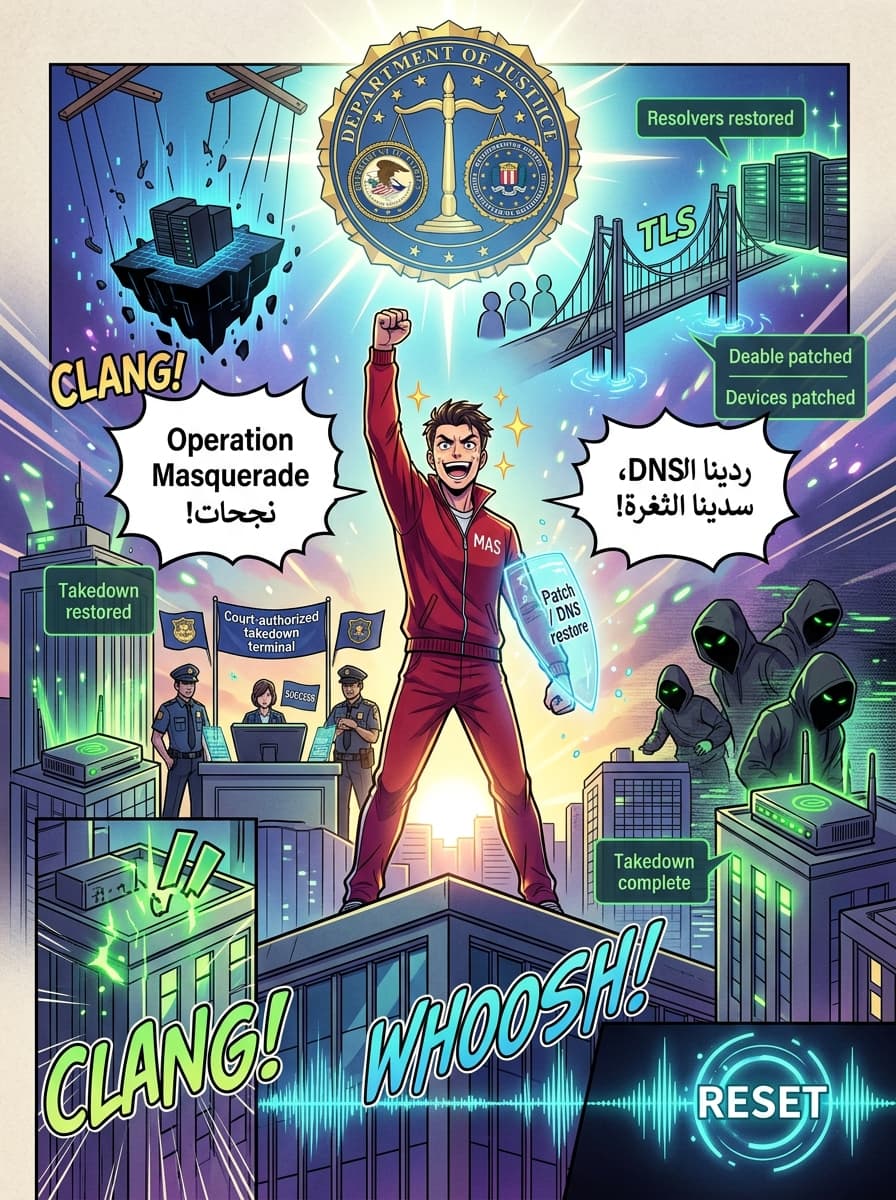

رد فعل السلطات: عملية Masquerade

باش يواجهو هاد التهديد، دارت عملية دولية مشتركة فيها وزارة العدل الأمريكية (DoJ)، الـ FBI، وشركاء دوليين خرين، ونجحو فـ تفكيك البنية التحتية الخبيثة.

هاد العملية اللي تسمى Operation Masquerade، كانت مرخصة من المحكمة وقدرات توقف الجزء ديال الشبكة اللي كان فـ ميريكان. وزارة العدل نسبات هاد النشاط لـ الوحدة العسكرية 26165 التابعة لهيئة الأركان العامة للقوات المسلحة الروسية (GRU).

خلاصة

حملة FrostArmada كتورِّي الخطورة الكبيرة ديال أجهزة الروتر اللي فيها ثغرات. باستغلال روترات SOHO كقطب ديال الهجوم، قدرت APT28 باش تولي عندها رؤية "شبه مخفية" ومستمرة للشبكات ديال الشركات. وخا دابا كيستعملوها لسرقة الكودات والتجسس، الباحثين فـ الأمن كيحذرو بلي هاد الموقع (AitM) يقدر يتستغل فـ حوايج كتر تدميراً، بحال زرع برمجيات خبيثة ولا هجمات تعطيل الخدمة (DoS).

المصدر: The Hacker News