الحملة ديال GlassWorm كطوّر: Zig Dropper جديد كيستهدف بزاف ديال لي IDE ديال المطورين

الحملة ديال GlassWorm كطوّر: Zig Dropper جديد كيستهدف بزاف ديال لي IDE ديال المطورين

خلاصة (TL;DR)

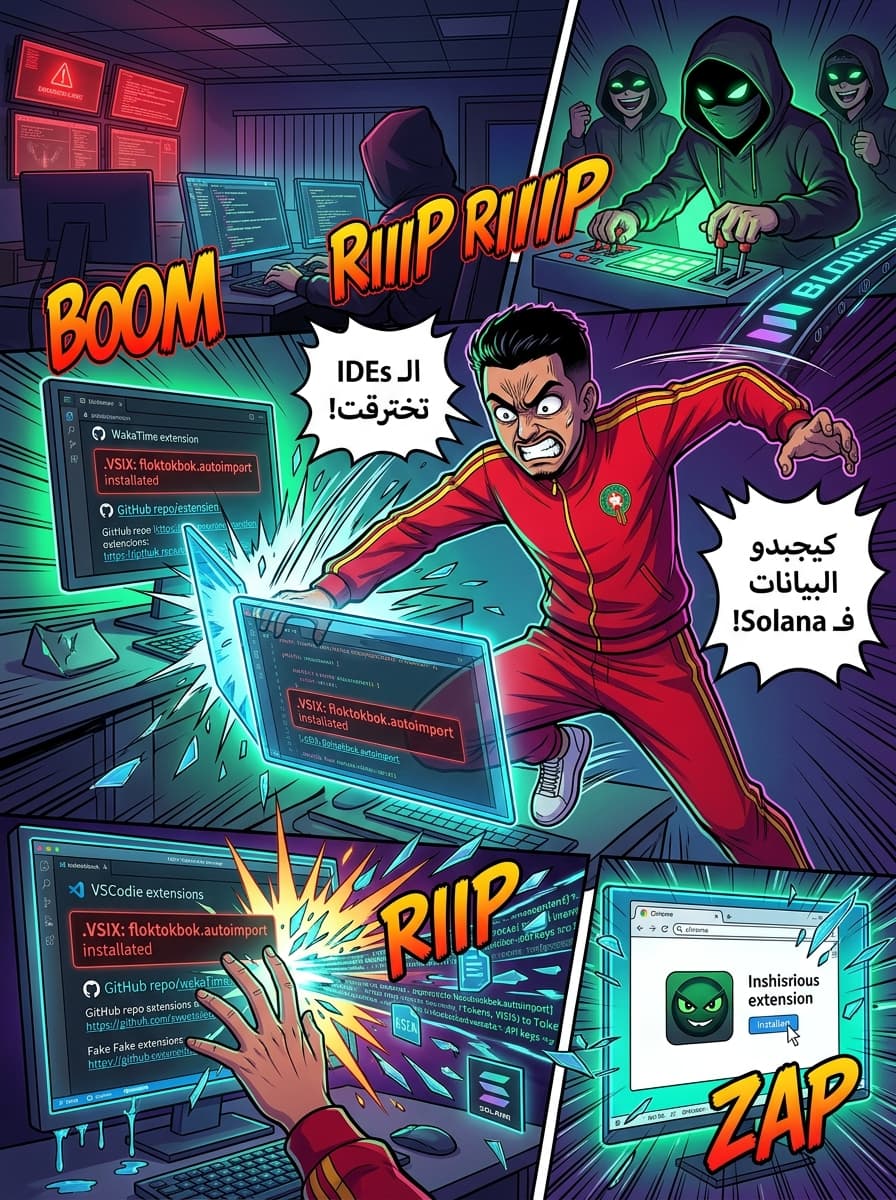

الحملة المستمرة ديال GlassWorm تّم التحديث ديالها بواحد الـ "dropper" جديد مخدوم بلغة Zig، تّلقى فواحد الإضافة (extension) مزورة فـ Open VSX. هاد المالفير (malware) كينتحل صفة الأداة المشهورة "WakaTime" باش يصيد ماشي غير VS Code بوحدو، بل حتى بزاف ديال لي IDEs الآخرين والأدوات ديال الكودينغ لي خدامة بالذكاء الاصطناعي، وفي الأخير كيزرع برنامج ديال سرقة المعلومات عبر البلوكشين ديال Solana.

التطوّر ديال GlassWorm

الباحثين فـ الأمن السيبراني كتشفو تطور كبير فالحملة المستمرة ديال GlassWorm. فهاد النسخة اللخرة، الهاكرز كيخدّمو لغة البرمجة Zig باش يصاوبو ملفات "binary" مخبية وموجهة باش تضرب البيئة ديال المطورين (developer environments).

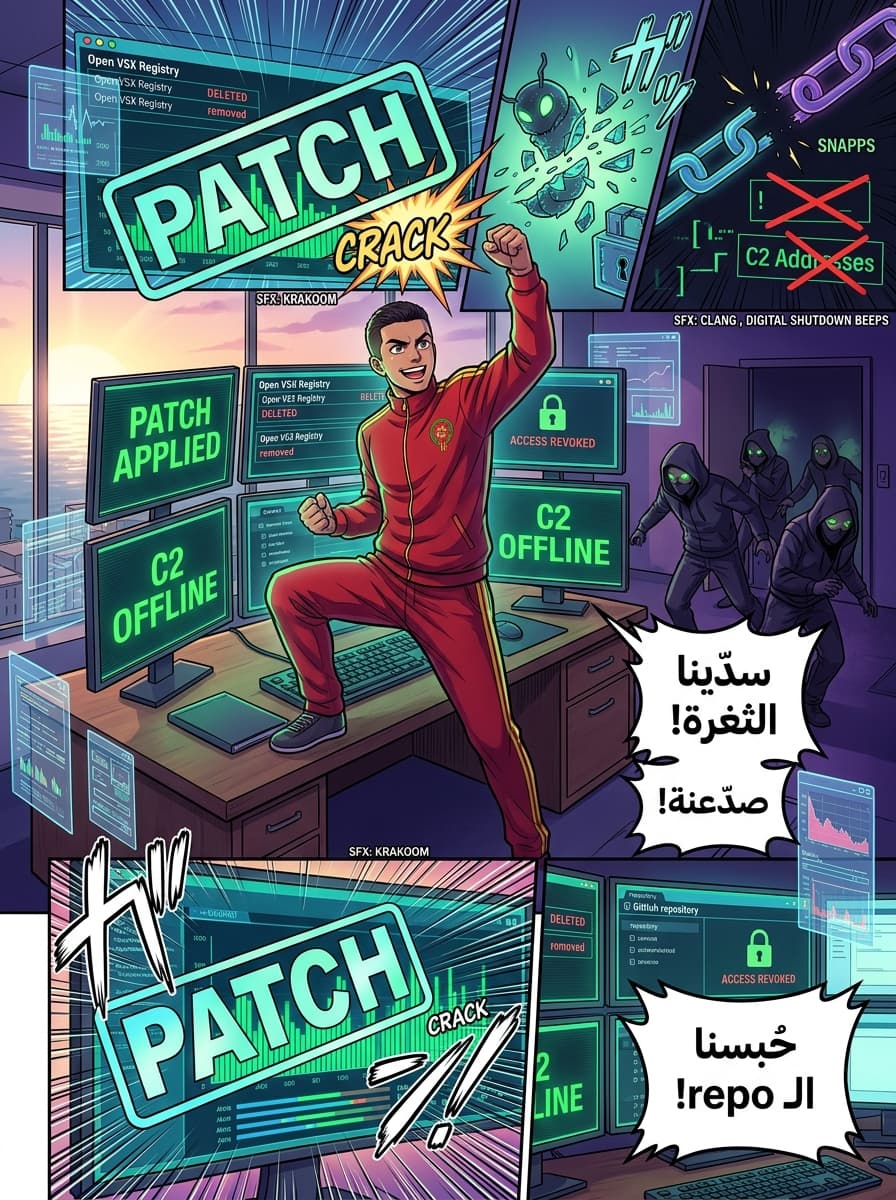

الوسيلة الأساسية باش كيوصل هاد الهجوم هي إضافة خبيثة سميتها specstudio.code-wakatime-activity-tracker كانت محطوطة فـ Open VSX Registry. هاد الإضافة تصاوبات باش تقلد WakaTime، لي هو واحد الأداة معروفة بزاف كتعاون المطورين يتبعو الإنتاجية ديالهم. وخا الإضافة تمسحات دابا من الـ registry، ولكن الاكتشاف ديالها كيبين واحد التحول خطير فكيفاش الهاكرز كيستهدفو سلسلة التوريد ديال البرمجيات (software supply chain).

تحليل تقني: ميكانيزم التخبي ديال Zig

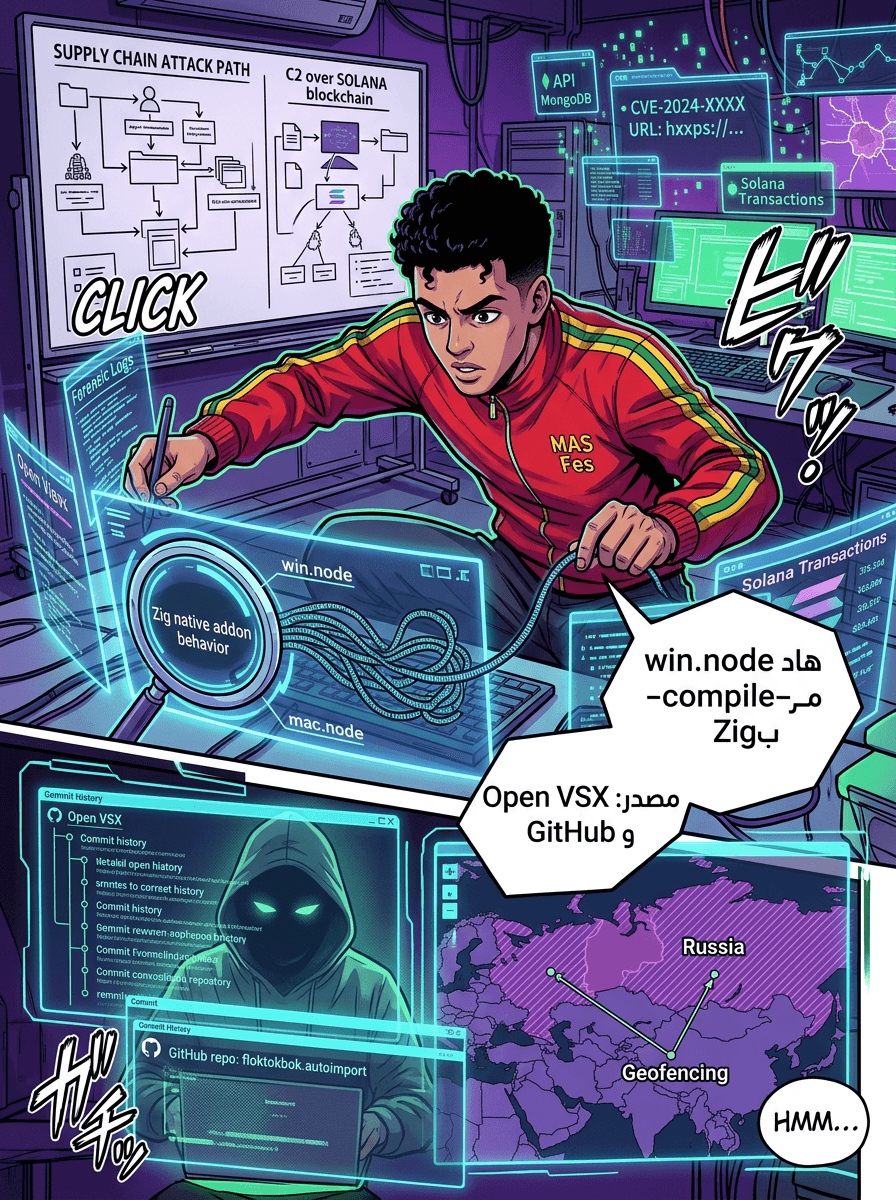

على حساب التحليل ديال "Ilyas Makari" من Aikido Security، الحملة ديال GlassWorm مابقاتش معتمدة غير على "payloads" بسيطين بالـ JavaScript. فبلاصت هادشي، الإضافة الخبيثة كتجي معاها binary أصلي (native) مـ-compile بلغة Zig مع الكود ديال JavaScript العادي.

الخروج من الـ Sandbox

هاد الإضافة كتنزل واحد الـ binary سميتو win.node فـ Windows أولا واحد الـ universal Mach-O binary سميتو mac.node فـ macOS. هاد الملفات عبارة على Node.js native addons—يعني مكتبات (libraries) مـ-compile كتشارژا نيشان فـ Node.js runtime.

ملي كيخدمو الكود "native"، الهاكرز كيربحو بزاف ديال المزايا:

- تجاوز الـ Sandboxing: الكود كيتنفذ بصلاحيات كاملة على مستوى نظام التشغيل، بعيد على الـ sandbox العادي ديال JavaScript.

- التخبي: الـ binaries الأصليين غالباً كيكون صعيب على برامج الحماية العادية يحللوهم مقارنة بملفات الـ script اللي كيكون الكود ديالهم باين (plain-text).

- المراوغة (Indirection): هاد الـ binary ديال Zig كيدير الدور ديال الوسيط، كيمشي يجيب الـ GlassWorm dropper الحقيقي بلا ما يبان هو الـ payload اللخر.

استهداف منظومة المطورين

بمجرد ما كيولي الـ binary ديال Zig خدام، الهدف الأساسي ديالو هو يقلب ويوحل (infect) كاع الـ IDEs (بيئات التطوير) اللي كاينين فـ الماكينة ديال الضحية. المالفير كيستهدف بالضبط المحررات اللي كيدعمو الإضافات ديال VS Code، ومنهم:

- Microsoft VS Code و VS Code Insiders

- VSCodium و Positron

- لي IDEs ديال الذكاء الاصطناعي: Cursor و Windsurf

هاد الـ binary كيتيليشارجي إضافة خبيثة تانية (مرحلة ثانية) بصيغة .VSIX من واحد الـ repository فـ GitHub كيتحكمو فيه الهاكرز. هاد الإضافة الثانية، اللي سميتها floktokbok.autoimport كتقلد واحد الأداة حقيقية (steoates.autoimport) اللي عندها كتر من 5 مليون تحميل حقيقي.

من بعد، المالفير كيخدم الـ CLI (واجهة سطر الأوامر) ديال كاع هاد لي IDEs باش ينزل بسكات هاد الإضافة الخبيثة فكاع هاد البيئات ديقة وحدة.

الـ Payload اللخر واستراتيجية الـ C2

الإضافة ديال المرحلة الثانية هي القلب النابض ديال لانفيكسيون GlassWorm. فيها بزاف ديال الميزات المتطورة:

- الـ Geofencing: الـ dropper كيقلب السيستم وما كيخدمش إلا لقا راسو فـ بيئة روسية.

- C2 مبني على البلوكشين: المالفير كيتواصل مع البلوكشين ديال Solana باش يجبد العناوين ديال السيرفورات ديال التحكم (Command-and-Control)، هادشي كيصعب المهمة ديال توقيف هاد البنية التحتية.

- سرقة البيانات: الإضافة مصممة باش تسرق معلومات حساسة من الماكينة ديال المطور.

- RAT وإضافة لـ Chrome: كينزل "Remote Access Trojan" (تروجان للتحكم عن بعد)، وفاللخر كيزرع إضافة خبيثة فـ Google Chrome خاصة بـسرقة المعلومات (information theft).

الخاتمة وطرق الحماية

الحملة ديال GlassWorm كبّين المخاطر اللي غادة وكتزاد مع المتاجر ديال الإضافات (extension marketplaces). باستهداف المطورين—اللي غالباً كتكون عندهم صلاحيات عالية لـ repositories ديال الشركات—الهاكرز كيقدروا يحطو رجليهم فالبلايص الحساسة ديال أي منظمة.

توصيات للمطورين:

- إلا كنتي ديجا نزلتِ

specstudio.code-wakatime-activity-trackerأوfloktokbok.autoimportفـ اعتبر بلي السيستم ديالك مخترق. - مسح هاد الإضافات فوراً ودير سكان (deep scan) كامل للسيستم.

- بدل كاع السوارت (secrets)، بما فيها الـ API keys، الـ SSH keys، والمعلومات ديال الـ Cloud اللي مخزونة فهاديك الماكينة.

- تأكد مزيان من الشكون هو الناشر (publisher) ديال الإضافات وخا تكون خدام بـ registries ديال الكومينوطي بحال Open VSX.

المصدر: The Hacker News - GlassWorm Campaign Uses Zig Dropper to Infect Multiple Developer IDEs