ها هي الترجمة بالدارجة المغربية مع الحفاظ على بنية Markdown والروابط والكود:

ها هي الترجمة بالدارجة المغربية مع الحفاظ على بنية Markdown والروابط والكود:

اختراق الموقع الرسمي ديال CPUID: استعمال أدوات Hardware معروفة باش ينشرو STX RAT

خلاصة (TL;DR)

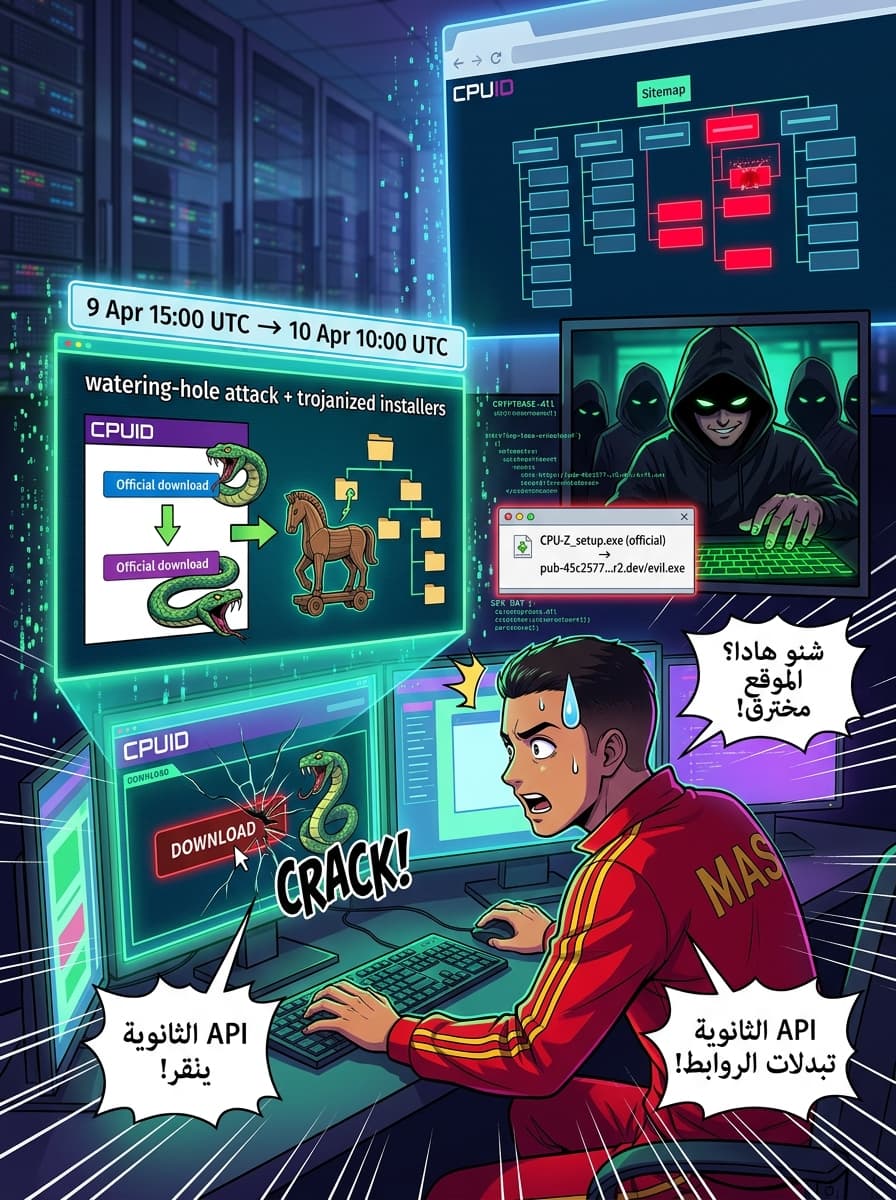

الموقع الرسمي ديال CPUID تخترق فواحد النافذة زمنية ديال 19 ساعة ما بين 9 و 10 أبريل 2026. المهاجمين استغلو واحد الـ API ثانوية باش يبدلو روابط التحميل الحقيقية ديال برامج CPU-Z و HWMonitor بروابط خبيثة. الناس اللي تيليشارجاو البرنامج فهاد الوقت يقدر يكونو تinfectاو بـ STX RAT، وهو واحد الـ Trojan خطير ديال التحكم عن بعد.

نظرة عامة على الاختراق

شركة CPUID، اللي هي المطور ديال أدوات تشخيص الهاردوير الأساسية بحال CPU-Z، HWMonitor، HWMonitor Pro، و PerfMonitor، طاحت مؤخراً ضحية لهجمة من نوع "watering hole".

على حساب التقارير، هاكرز مجهولين قدروا يدخلو للبنية التحتية ديال الموقع لقل من 24 ساعة. فبهاد المدة، تلاعبوا بالموقع باش يعطي نسخ ملغومة (trojanized) من البرامج. وخا الاختراق ما دامش بزاف، كيبقى تذكير بلي حتى المواقع الموثوقة تقدر تستعمل كسلاح ضد المستخدمين ديالها.

الجدول الزمني للحادثة والسبب التقني

الاختراق كان خدام فهاد الفترة:

- البداية: 9 أبريل، 15:00 UTC

- النهاية: 10 أبريل، 10:00 UTC

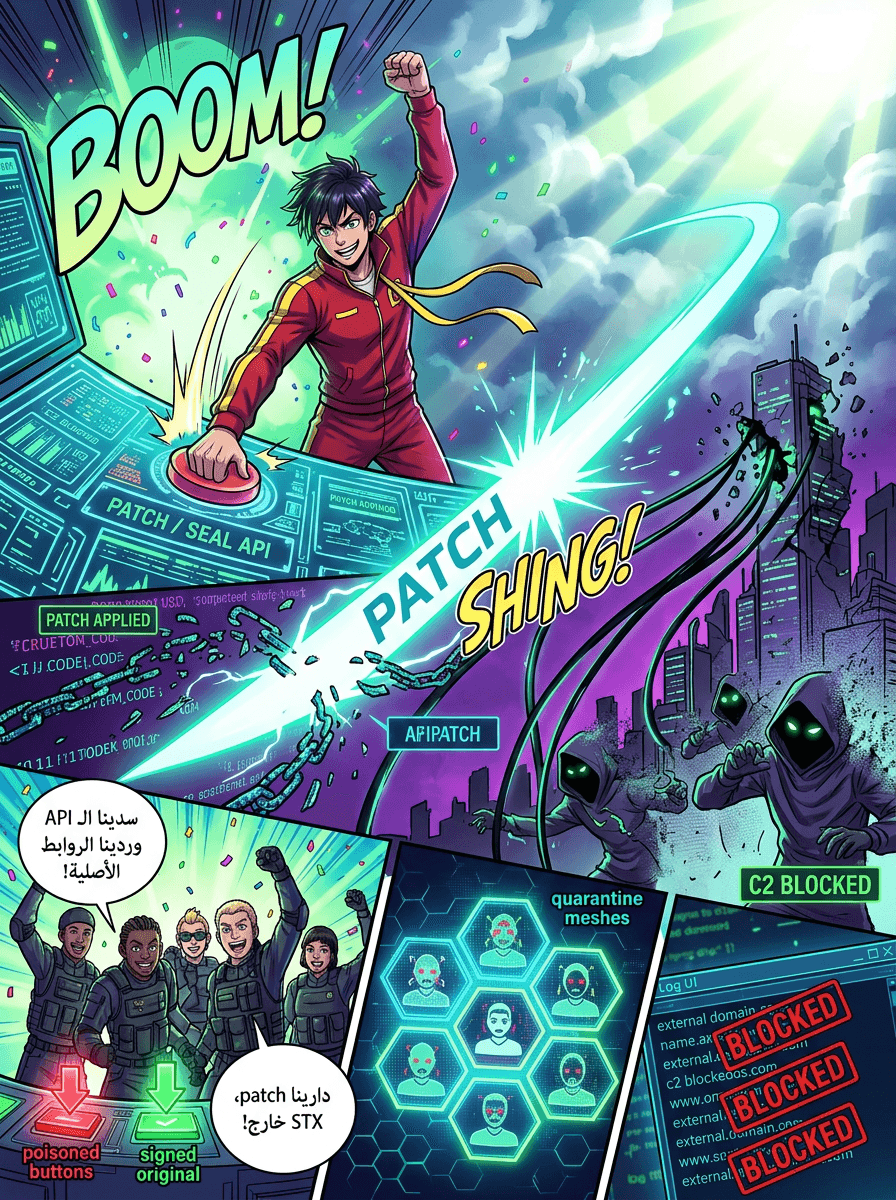

شركة CPUID أكدات هاد الحادثة عبر منشور فـ X (تويتر سابقاً). الشركة وضحات بلي الاختراق بدا من خلال "ميزة ثانوية" (secondary feature) أو "API جانبية". هاد الثغرة سمحات للموقع الرئيسي باش يولي يظهر روابط تحميل خبيثة بشكل عشوائي بلاصت الروابط الرسمية.

المهم هو أن CPUID صرحات بلي الملفات الأصلية ديالها (الموقعة إلكترونياً) ما تقاسوش وما تبدلوش؛ ولكن "بونات" التحميل (buttons) هوما اللي تحولو لسيرفرات خارجية مجهولة فيها نسخ خبيثة.

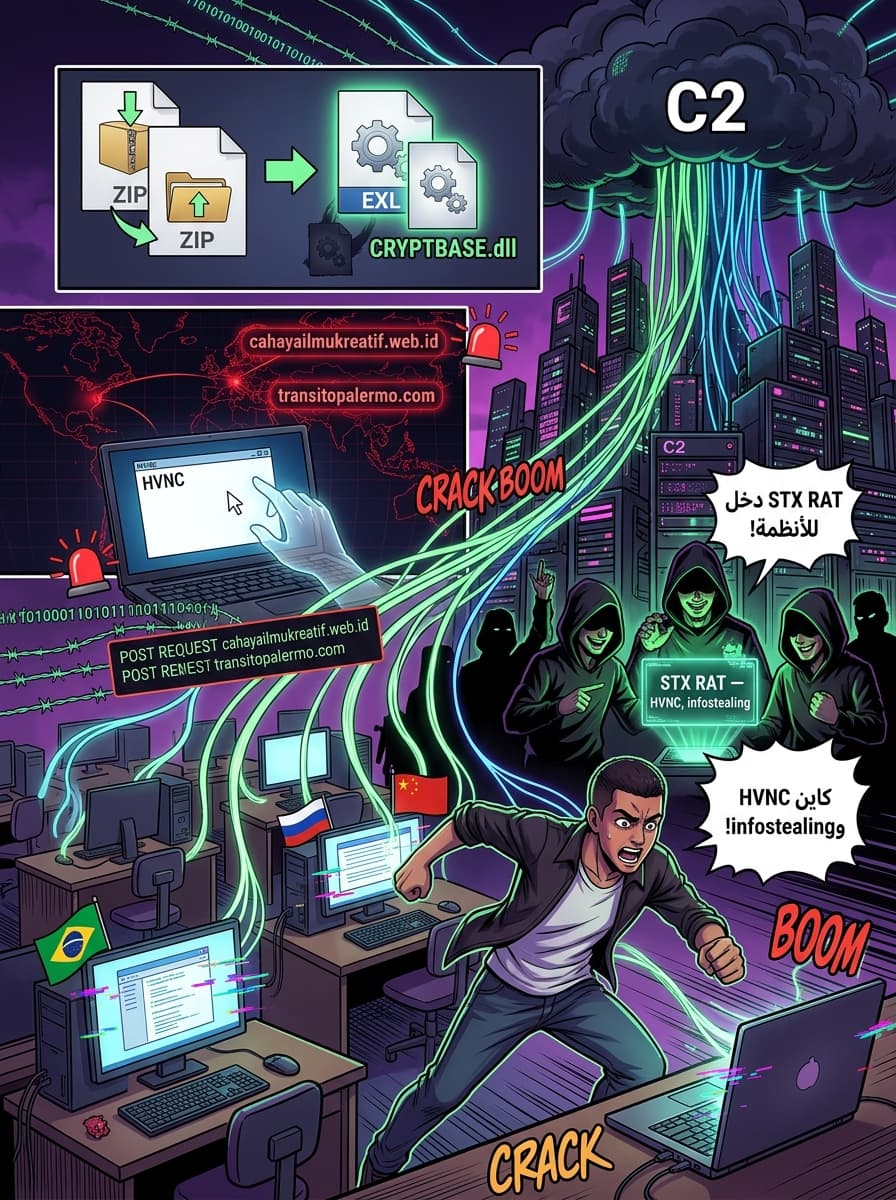

سلسلة العدوى: الـ DLL Side-Loading

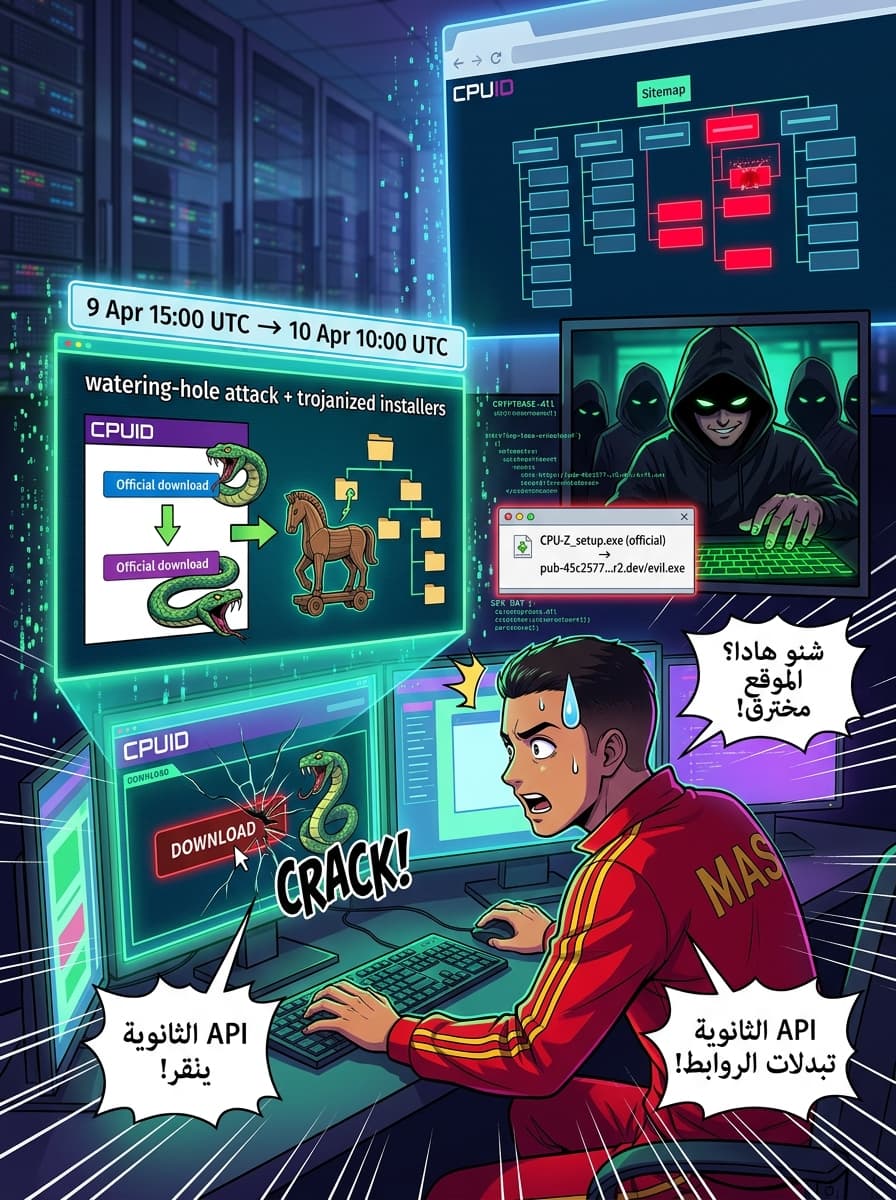

على حساب التحليل ديال Kaspersky، المهاجمين وزعو Malware عبر ملفات ZIP وبرامج تثبيت (installers). الهجمة استعملات تقنية متطورة سميتها DLL side-loading:

- غلاف قانوني (Legitimate Wrapper): الملف كان فيه برنامج تنفيذي (executable) حقيقي وموقع ديال CPUID باش ما يثيروش الشك.

- ملف DLL خبيث: حدا الملف الحقيقي، كان كاين ملف DLL خبيث سميتو

CRYPTBASE.dll. - التنفيذ: ملي المستخدم كيخدم البرنامج، هاد الملف التنفيذي الحقيقي كيشارجي (load) أوتوماتيكياً الـ DLL الخبيث.

- التمويه (Evasion): قبل ما يتنفذ الـ Malware كامل، كيدير فحوصات "anti-sandbox" باش يتأكد بلي ما راهش خدام فبيئة وهمية (virtual environment) كيستعملوها الباحثين ديال الحماية.

الحمولة (The Payload): STX RAT

الهدف النهائي من هاد الحملة كان هو زرع STX RAT، وهو واحد الـ Remote Access Trojan قوي. وكيف ما فصلات شركة الحماية eSentire، هاد الـ Malware كيعطي للمهاجمين تحكم واسع فالسيسطيم اللي تخترق، ومنو:

- HVNC (Hidden Virtual Network Computing): كيسمح للمهاجمين يتحكمو فسطح المكتب بلا ما يحس المستخدم.

- سرقة المعلومات (Infostealing): قدرات كبيرة باش يخرجوا البيانات الحساسة.

- التنفيذ عن بعد: تشغيل ملفات EXE، DLL، PowerShell، و shellcode فالميموار (in-memory).

- ما بعد الاختراق (Post-Exploitation): تقنيات ديال reverse proxying و tunneling باش يزيدو يتغلوغلوا فالشبكة.

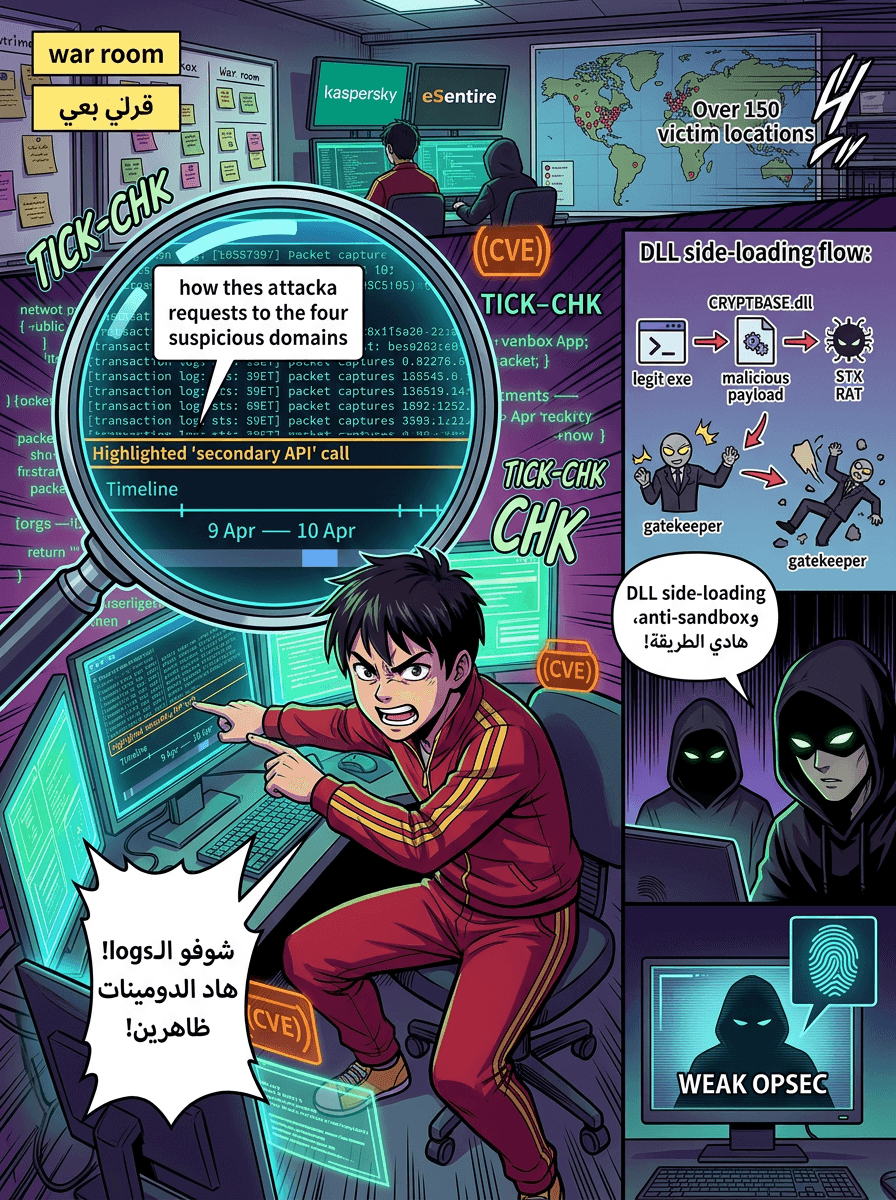

آثار ديال بنية تحتية مستعملة من قبل

الباحثين فالحماية لاحظوا بلي المهاجمين كان عندهم ضعف فالأمن العملياتي (OPSEC). عناوين سيرفرات C2 (التحكم والسيطرة) وإعدادات الاتصال اللي تستعملات فاختراق CPUID كانت هي نيتها اللي تستعملات فواحد الحملة قديمة ديال ملفات FileZilla مزورة، واللي كانت Malwarebytes دوينات عليها فبداية هاد العام.

بأنهم عاودو استعملو نفس البنية التحتية، المهاجمين سهلو بزاف على شركات الحماية باش يتعرفوا على التهديد ويحبسوه دغيا.

التأثير والضحايا

شركة Kaspersky حددات أكثر من 150 ضحية لحد الآن. وخا الأغلبية هوما مستخدمين عاديين، الاختراق قاس حتى منظمات فبزاف ديال القطاعات بحال:

- التجارة والتصنيع

- الاستشارات والاتصالات

- الفلاحة

من الناحية الجغرافية، أكبر تجمع ديال الضحايا لقاوه فـ البرازيل، روسيا، والشينوا.

دومينات مشبوهة خاص ترد منها البال

إلا كنتي نتا ولا المنظمة ديالك تيليشاريتو برامج من CPUID فهاديك الفترة، قلب فالسجلات ديال الشبكة (network logs) على أي تواصل مع هاد الدومينات اللي حددات Kaspersky:

cahayailmukreatif.web[.]idpub-45c2577dbd174292a02137c18e7b1b5a.r2[.]devtransitopalermo[.]comvatrobran[.]hr

خاتمة

الاختراق ديال CPUID كيبين المخاطر المستمرة اللي جاية من سلاسل توريد البرمجيات (software supply chains) وهجمات watering hole. وخا المهاجمين توقفو دغيا حيت عاودو استعملو بنية تحتية قديمة، هاديك 19 ساعة كانت كافية باش يخترقو مئات الأنظمة فالعالم كامل. الناس اللي تيليشارجاو أدوات CPUID نهار 9 ولا 10 أبريل، كنصحوهم بشدة يسكانيو الأنظمة ديالهم ويشوفو واش كاين شي أثر لملفات CRYPTBASE.dll مشبوهة ولا نشاط ديال STX RAT.

المصدر: https://thehackernews.com/2026/04/cpuid-breach-distributes-stx-rat-via.html