OpenAI حبسات الشهادات (Certificates) ديال تطبيقات macOS من بعد الهجوم على Axios

OpenAI حبسات الشهادات (Certificates) ديال تطبيقات macOS من بعد الهجوم على Axios

خلاصة الموضوع (TL;DR)

OpenAI لغات شهادات التوقيع (signing certificates) ديال تطبيقاتها على macOS من بعد ما واحد الـ GitHub Actions workflow تيليشارژا بلا ما يقصد نسخة مسمومة من المكتبة البرمجية Axios. وخا حتى شي بيانات ديال المستخدمين أو أنظمة داخلية ما تضربات، الشركة قررات تبدل الشهادات "كإجراء احترازي زايد" باش تمنع أي محاولة ديال انتحال صفة من طرف الهاكرز.

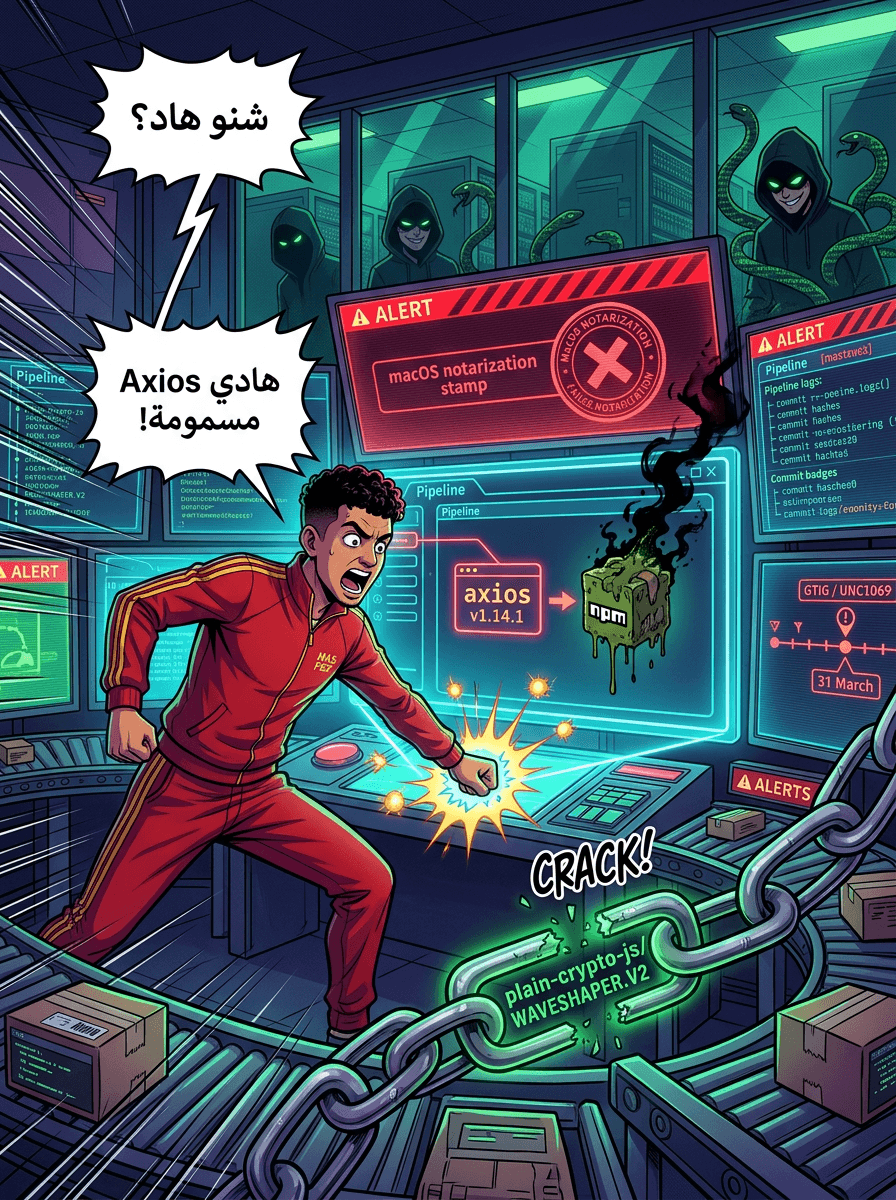

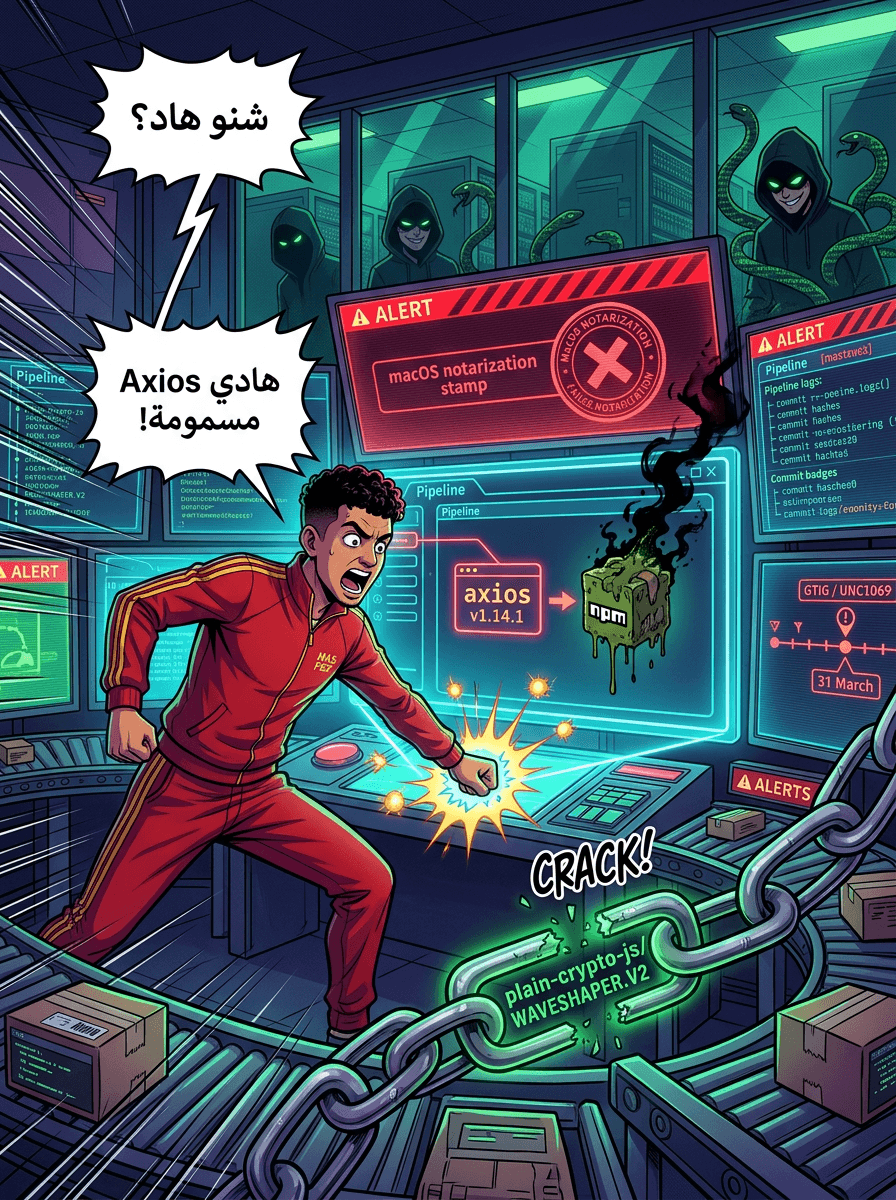

شنو وقع: حمولة خبيثة (Malicious Payloads) فـ Build Pipeline

OpenAI كشفات مؤخراً بلي واحد الـ GitHub Actions workflow اللي كيستعملوه باش يسينييو تطبيقات macOS، تيليشارژا نسخة مسمومة من Axios (v1.14.1) نهار 31 مارس. هاد الـ package المسموم كان جزء من هجوم واسع على سلاسل التوريد (supply chain attack) اللي نسبتوا Google Threat Intelligence Group (GTIG) لـ UNC1069، وهي مجموعة ديال الهاكرز من كوريا الشمالية.

الهجوم داروه عن طريق اختراق حساب npm ديال واحد من المطورين اللي كيقابلوا الـ package، وباش يدوزوا نسخ من Axios فيها واحد التبعية (dependency) خبيثة سميتها "plain-crypto-js". هاد التبعية نزلات WAVESHAPER.V2، وهو واحد الـ backdoor اللي كيخدم فڤاع الأنظمة (Windows, macOS, Linux).

التأثير على OpenAI وتطبيقات macOS

هاد الـ workflow ديال GitHub اللي تضرب، كانت عندو الصلاحية يوصل لشهادات ومعلومات التوثيق (notarization) ديال بزاف من منتجات OpenAI، منها:

- ChatGPT Desktop

- Codex App

- Codex CLI

- Atlas

وخا الـ payload الخبيث تخدم وسط الـ workflow، التحليل الأمني ديال OpenAI وصل لنتيجة بلي شهادة التوقيع غالباً متسرقاتش. هادشي راجع للتوقيت فاش تخدم هاد الـ payload مقارنة مع الوقت اللي تحطات فيه الشهادة فـ الـ job، بالإضافة لعوامل تقنية داخلية أخرى.

وقالت OpenAI: "مالقينا حتى دليل بلي بيانات مستخدمي OpenAI تم الوصول ليها، ولا بلي أنظمتنا أو الملكية الفكرية ديالنا تضررات، ولا بلي البرامج ديالنا تبدلات".

الإجراءات: الإلغاء والتبديل (Remediation)

باش يحيدوا أي خطر ديال استعمال الشهادة من طرف الهاكرز باش يسينييو برامج مزورة، OpenAI تعاملات مع هاد الشهادات بحال إلا راهم مخترقين. هادوا هما الخطوات اللي تخدات:

- إلغاء الشهادات: OpenAI كتلغي وبدلات كاع شهادات التوقيع.

- التعاون مع Apple: الشركة خدامة مع Apple باش يضمنوا بلي أي برنامج مسيني بالشهادة القديمة ميمكنش يتوثق (notarized) من جديد.

- تحديثات إجبارية: ابتداءً من 8 ماي 2026، النسخ القديمة ديال تطبيقات OpenAI على macOS مابقاش غايكون مدعوم وغادي يتم بلوكاج ديالهم من طرف حماية macOS.

باش الخدمة تبقى خدامة، خاص المستخدمين يديروا التحديث لهاد النسخ الدنيا (minimum versions):

- ChatGPT Desktop: 1.2026.071

- Codex App: 26.406.40811

- Codex CLI: 0.119.0

- Atlas: 1.2026.84.2

أزمة سلاسل التوريد الواسعة

الاختراق ديال Axios كان واحد من جوج هجمات كبار على سلاسل التوريد وقعوا فمارس. الثاني كان كيهدف لـ Trivy (برنامج ديال scan ديال الثغرات)، واللي استهدفتوا مجموعة إجرامية سميتها TeamPCP (UNC6780).

هاد الهجمات كانت عندها نتائج خايبة:

- تعرض واسع للخطر: Google حذرات بلي مئات آلاف الأسرار (secrets) تقدر تكون تسرقات من "Ecosystem" كامل.

- ضحايا كبار: مؤسسات بحال المفوضية الأوروبية والشركة الناشئة ديال AI سميتها Mercor أكدوا بلي تضرروا من الهجوم ديال Trivy.

- انتشار البرمجيات الخبيثة: TeamPCP استعملوا الحسابات المسروقة باش ينشروا "CanisterWorm" ويدوزوا الـ shellcode ديال DonutLoader عن طريق تقنيات "steganography".

خلاصة ونصائح (Best Practices)

الحادثة ديال OpenAI كبين بلي الثقة العمياء فـ الـ pipelines ديال CI/CD المؤتمتة فيها خطر كبير. الخبراء ديال الأمن كأكدوا بلي الشركات خاصها تبعد من "الثقة الضمنية" (implicit trust) وتمشي لـ "التحقق الصريح" (explicit verification).

وكالة CISA زادت الثغرة المرتبطة بهادشي (CVE-2026-33634) لكتالوج الثغرات المعروفة بلي مستغلة. باش المطورين يحميو راسي من هاد النوع ديال الهجمات، كينصحوهم بـ:

- تثبيت (Pin) الـ packages بـ digest أو commit SHA بلاصة الـ tags اللي كيتغيروا.

- استعمال صلاحيات (credentials) مدتها قصيرة ومحدودة بزاف فـ CI runners.

- تفعيل التحقق بخطوتين (2FA) فڤاع مراحل التطوير.

- التعامل مع الـ CI runners بحال إلا راهم ديجا مخترقين، وتخديم الـ AI coding agents فـ بيئة معزولة (sandboxed).

المصدر: https://thehackernews.com/2026/04/openai-revokes-macos-app-certificate.html