Fake CAPTCHA IRSF Scam and 120 Keitaro Campaigns Drive Global SMS, Crypto Fraud

رد بالك: قالب ديال SMS Premium و الخدمة ديال Keitaro TDS - هادشي اللي خاص الـ Devs فالمغرب يعرفوه

Alerte Cyber : Arnaques au SMS Premium et Abus de Keitaro TDS – Ce que les Devs Marocains doivent savoir

TL;DR

Une vaste opération de fraude télécom (IRSF) utilise de faux CAPTCHAs pour forcer l’envoi de SMS surtaxés vers l’international, impactant 17 pays. Parallèlement, le service Keitaro TDS est massivement détourné pour propager des "wallet-drainers" ciblant l’écosystème crypto (Solana, Phantom). Pour les administrateurs, la vigilance sur le trafic DNS et les mécanismes de "back button hijacking" est aujourd'hui primordiale.

Comprendre l'IRSF : Quand le CAPTCHA devient un piège financier

Des chercheurs en cybersécurité d'Infoblox ont mis en lumière une campagne active depuis juin 2020 utilisant l’International Revenue Share Fraud (IRSF). Contrairement au phishing classique qui vole des identifiants, l'IRSF vise à générer des revenus illicites en gonflant artificiellement le trafic vers des numéros internationaux surtaxés.

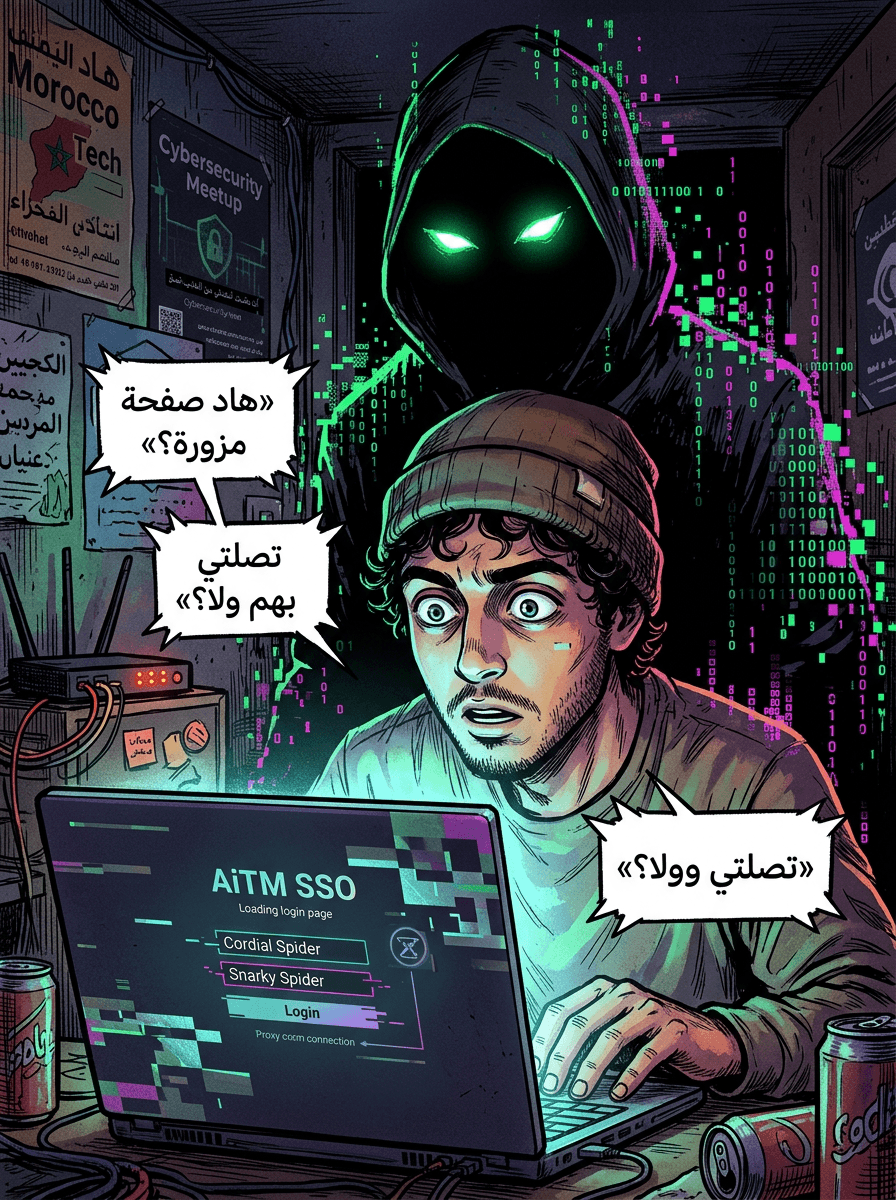

Le mode opératoire est particulièrement vicieux : l'utilisateur tombe sur une page web affichant un faux CAPTCHA. Pour "prouver qu'il est humain", le site déclenche l'ouverture de l'application SMS du smartphone (Android ou iOS) avec un message et un numéro pré-remplis.

Le détail technique qui change tout : Chaque étape de ce faux processus de vérification est configurée avec plus d'une douzaine de numéros. Un utilisateur peut ainsi envoyer involontairement jusqu'à 60 SMS vers 15 destinations internationales (comme l'Azerbaïdjan, la Turquie ou l'Espagne). Le coût peut atteindre 30 $ par victime, une somme souvent facturée des semaines plus tard par l'opérateur, rendant le signalement de la fraude difficile.

La technique du "Back Button Hijacking"

Pour maximiser leurs chances, les attaquants utilisent du JavaScript pour manipuler l'historique du navigateur. C'est ce qu'on appelle le Back Button Hijacking.

Concrètement, lorsqu'un utilisateur tente de quitter la page frauduleuse en cliquant sur le bouton "Précédent", le script intercepte l'action et redirige l'internaute vers la même page malveillante ou une autre version du scam. La victime se retrouve piégée dans une boucle de navigation infinie, dont la seule issue est de fermer complètement l'application du navigateur.

L'abus de Keitaro TDS : Une infrastructure au service du crime

L'enquête menée par Infoblox et Confiant révèle également une utilisation massive de Keitaro TDS (Traffic Distribution System). À l'origine, Keitaro est un outil marketing légitime permettant de router le trafic web selon certains critères (géographie, type d'appareil).

Cependant, des acteurs comme TA2726 utilisent des licences volées ou crackées pour transformer cet outil en une machine de guerre cyber. Entre octobre 2025 et janvier 2026, plus de 120 campagnes distinctes ont été identifiées, générant 226 000 requêtes DNS liées à cette infrastructure.

L'analyse montre que 96 % du trafic de spam lié à Keitaro concerne des arnaques de type "crypto wallet-drainer". Ces scripts malveillants visent à vider les portefeuilles numériques des victimes, en se concentrant particulièrement sur l'écosystème Solana (jetons SOL, portefeuilles Phantom et l'agrégateur Jupiter) via de fausses annonces d'Airdrops sur Facebook.

Le rôle de l'IA et de l'acteur FaiKast

La fraude ne se limite plus à de simples liens. Un acteur nommé FaiKast est pointé du doigt pour l'utilisation de Deepfakes (vidéos synthétiques créées par IA). Ces vidéos mettent en scène des célébrités recommandant de fausses plateformes d'investissement automatisées par IA pour attirer les victimes vers les systèmes de redirection de Keitaro.

Comment se protéger ?

Pour les professionnels de l'IT et les utilisateurs avertis au Maroc, plusieurs mesures de protection se détachent :

- DNS Threat Intelligence : La surveillance des domaines associés à Keitaro et aux infrastructures TDS suspectes est essentielle pour bloquer l'accès aux pages de destination au niveau réseau.

- Hygiène de navigation : En cas de boucle de redirection suspecte, ne pas insister sur le bouton "retour". Il faut fermer l'onglet ou l'application mobile immédiatement.

- Vigilance Opérateur : Les transporteurs télécoms doivent renforcer le filtrage des accords de terminaison vers les destinations à haut coût (Azerbaïdjan, Kazakhstan, etc.) pour limiter l'impact de l'IRSF.

- Réaction de l'éditeur : Keitaro a déjà réagi suite aux rapports de sécurité en annulant plus d'une douzaine de comptes liés à ces activités frauduleuses.

Conclusion

Cette menace hybride montre que les fraudeurs ne se contentent plus de techniques isolées. En combinant l'ingénierie sociale (faux CAPTCHA), la manipulation technique (Back Button Hijacking) et l'abus d'outils marketing (Keitaro TDS), les attaquants créent des écosystèmes redoutables. Pour la communauté tech marocaine, comprendre ces mécanismes de redirection est la première étape pour bâtir des défenses plus résilientes.

Source : The Hacker News - Fake CAPTCHA IRSF Scam and 120 Keitaro Campaigns Drive Global SMS, Crypto Fraud