حصاد التهديدات ديال السيمانة: MicroStealer، ثغرات خطيرة فأنظمة ICS، ودفاعات سلسلة التزويد

ThreatsDay Bulletin: Edge Plaintext Passwords, ICS 0-Days, Patch-or-Die Alerts and 25+ New Stories

حصاد التهديدات ديال السيمانة: MicroStealer، ثغرات خطيرة فأنظمة ICS، ودفاعات سلسلة التزويد

الخلاصة: برمجية MicroStealer الخبيثة لي كتستهدف قطاعات التعليم والاتصالات كتسرق بيانات اعتماد ومحافظ العملات المشفرة عبر Discord webhooks. جوج ثغرات خطار فـ Eclipse BaSyx V2 كيخليو مهاجم خارجي يتجاوز تقسيم الشبكة ويخترق أنظمة التحكم الصناعية. لـ FTC دارت تسوية مع شركة بيع بيانات الموقع Kochava على قبل المبيعات غير القانونية للبيانات، فاش pnpm 11 دارت تأخير ديال 24 ساعة على تثبيت الحزم (packages) باش تنقص من مخاطر سلسلة التزويد.

شنو واقع

بان MicroStealer فدجنبر 2025 كحملة لسرقة بيانات اعتماد كتستهدف قطاعات التعليم والاتصالات. هاد البرمجية متخصصة فسرقة بيانات اعتماد المتصفحات، وبيانات الجلسات النشطة (active session)، والتصاور ديال الشاشة (screenshots)، ومحافظ العملات المشفرة، ومعلومات النظام. كتنتشر عبر سلسلة تسليم متعددة المراحل بمعدلات اكتشاف هابطة، وكتصيفط هاد البيانات المسروقة عبر Discord webhooks وسيرفرات كيتحكم فيها مهاجم.

فموضوع التنظيم القانوني، علنات لجنة التجارة الفيدرالية (FTC) على تسوية مع شركة بيع بيانات الموقع Kochava والشركة التابعة ليها Collective Data Solutions. لقاو باللي الشركة كانت كاتاخد وتبيع المداخيل السنوية ديال المستهلكين، وIDs ديال أجهزة الموبايل ديالهم، واستخدام التطبيقات، وبيانات الموقع الجغرافي الدقيقة حتى لـ 10 أمتار بطريقة غير قانونية بلا موافقة أو علم ديالهم. بموجب شروط التسوية، Kochava ممنوعة من بيع، مشاركة، أو كشف بيانات الموقع الحساسة بلا موافقة صريحة من المستهلك، وخصها دير جدول زمني للاحتفاظ بالبيانات مع أوقات حذف محددة مسبقا. هاد التسوية ما فرضاتش غرامة مالية.

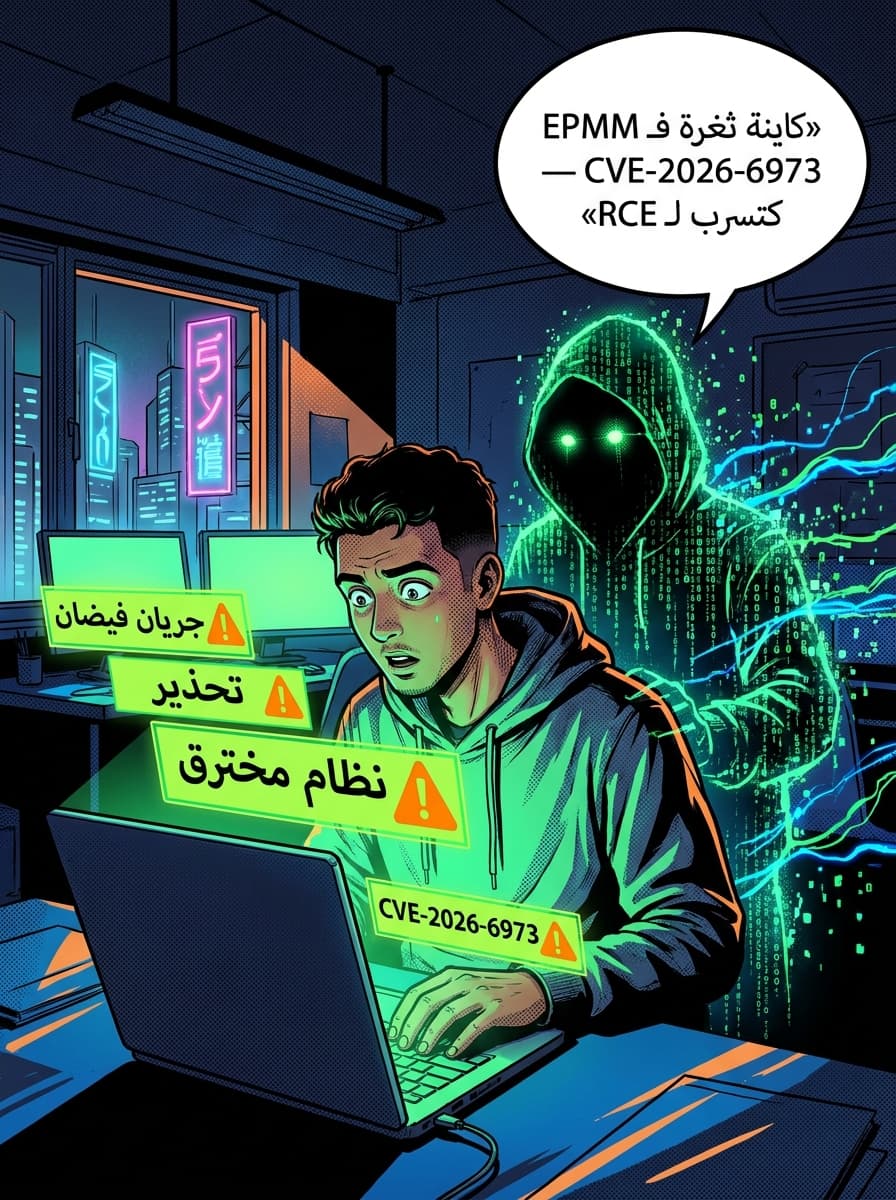

فواجهة التحكم الصناعي، تم الكشف على جوج ثغرات خطيرة فـ Eclipse BaSyx V2. ثغرة CVE-2026-7411 (CVSS 10.0) عبارة عن عيب path traversal بلا مصادقة (unauthenticated) كيتيح كتابة ملفات عشوائية (arbitrary file writes) وتنفيذ تعليمات برمجية (code execution). ثغرة CVE-2026-7412 (CVSS 8.6) هي عيب SSRF أعمى (blind) كيخلي السيرفر ديال BaSyx يخدم كـ proxy لطلبات HTTP POST لأهداف عشوائية. بربط هاد الثغرات، يقدر مهاجم خارجي يتجاوز تقسيم الشبكة (network segmentation)، ويخترق سيرفر Digital Twin، ويصيفط أوامر غير مصرح بيها مباشرة لـ PLCs وأجهزة الاستشعار الصناعية المعزولة. الترقيعات متوفرة فنسخة Eclipse BaSyx version 2.0.0-milestone-10.

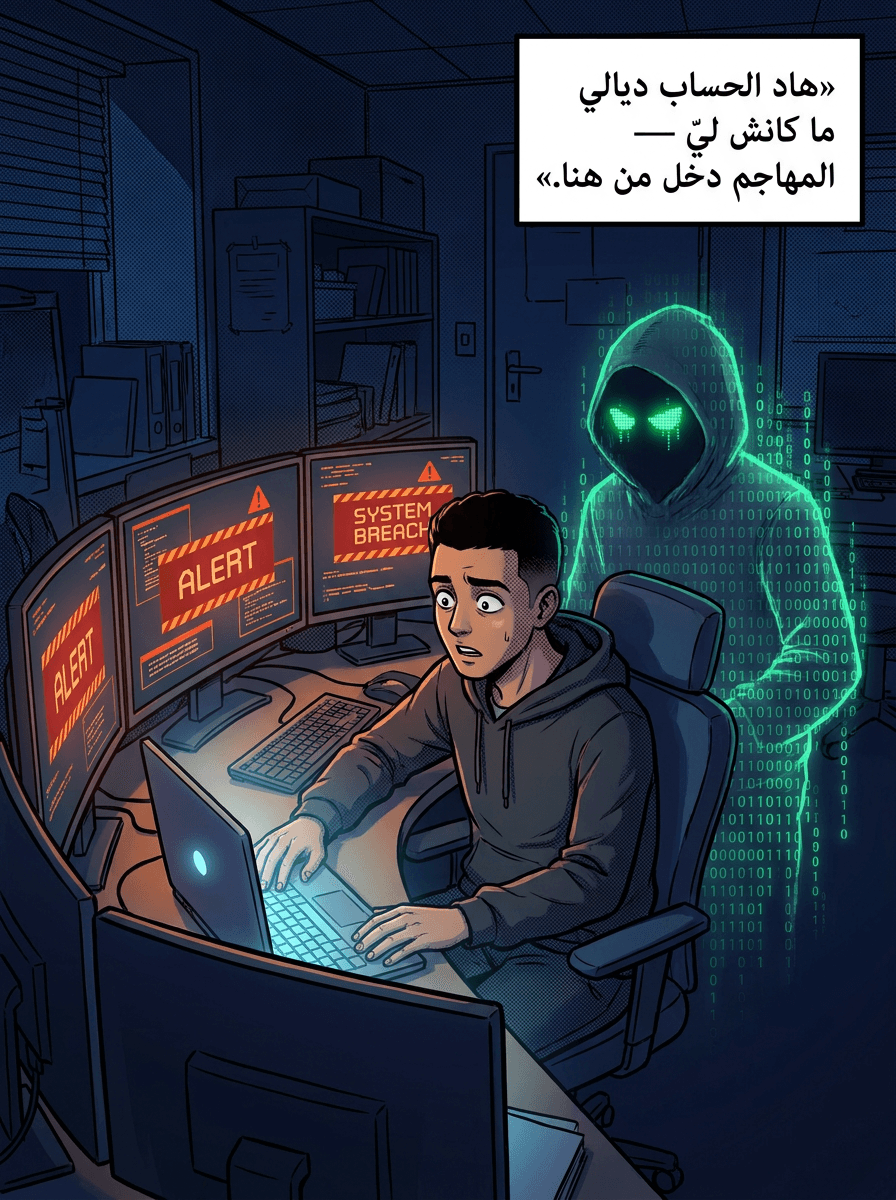

كاين ثغرة تجاوز مصادقة خطيرة، CVE-2026-4670 (CVSS 9.8)، كتقيس MOVEit Automation وتقدر تؤدي لوصول إداري (administrative access) غير مصرح بيه وكشف البيانات. شبكة Censys لاحظات أقل من 100 واجهة مدير ويب (web admin interface) ديال MOVEit Automation معرضة للخطر فالعالم، وكثر من الثلثين ديالها كاينين فالولايات المتحدة.

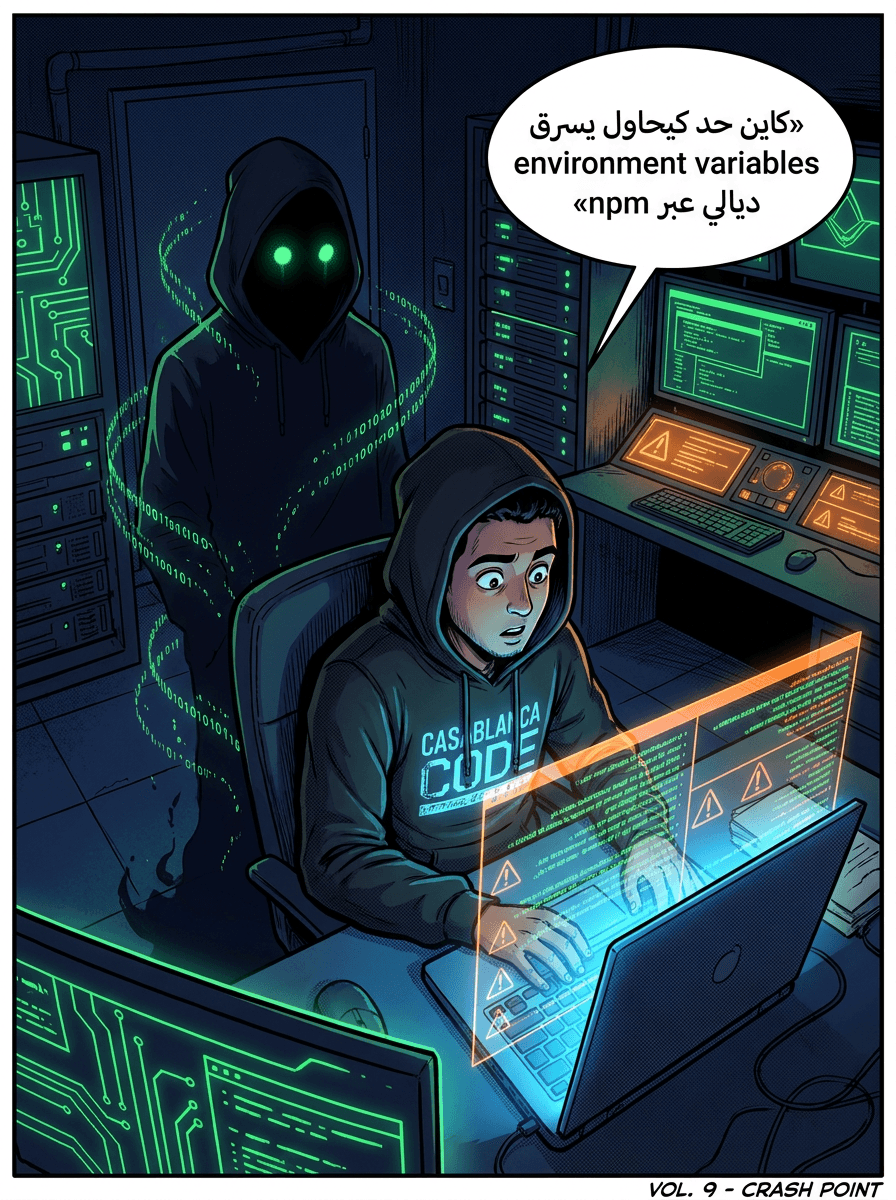

جهود تحصين سلسلة التزويد زادت لقدام مع pnpm 11، لي ولا كيدير دابا افتراضيا الحد الأدنى لعمر الإصدار (release age) لـ 24 ساعة قبل ما يتنستالاو الحزم المنشورة حديثا. هاد الأداة كتمنع حتى التبعيات الفرعية (sub-dependencies) الغريبة لي كتجي من مصادر غير قياسية بحال مستودعات Git أو روابط مباشرة ديال tarball. هاد المقاربة كتهدف باش تقلل المدة الزمنية ديال التثبيت الآلي للحزم الخبيثة أو المخترقة.

شركة Proton Mail زادت دعم اختياري ديال تشفير ما بعد الكم (post-quantum encryption) للإيميلات المشفرة الجديدة، واخا هاد الميزة ما كتعاودش تشفر الرسائل القديمة (retroactively). شركة Meta علنات على أدوات ديال التحقق من العمر خدامة بالذكاء الاصطناعي فـ Facebook و Instagram كتحلل الملفات الشخصية (profiles) باش تلقى أدلة سياقية وكتسكاني التصاور والفيديوهات بحثا على مؤشرات بدنية باش تحدد المستخدمين لي قل من 13 عام. الشركة أكدات بلي هاد للمقاربة ما كتستعملش تقنية التعرف على الوجوه (facial recognition).

محكمة فكوريا الجنوبية أيدت حكم بالحبس لعام واحد على Oh Dae-hyun، لي خلص كثر من 16,300 دولار لفاعل تهديد سيبراني كوري شمالي بين أكتوبر 2014 ومارس 2015 باش يتجاوز الحماية ديال لعبة Lineage ويدير هجمات DDoS على سيرفرات ألعاب منافسة. وثائق المحكمة حددات هاد المواطن الكوري الشمالي كرئيس فريق مطورين فشركة تجارية تابعة لحزب العمال الكوري، ويُعتقد أنه متورط فتطوير وبيع أدوات DDoS والإرهاب السيبراني.

التحليل ديال VECT 2.0 ransomware بين ثغرات خطيرة فالتشفير. المشفر الكامل فيه عيب فتخصيص الذاكرة (memory allocation) كيقتصر التشفير الناجح غير على الملفات لي الحجم ديالها 32 KB أو قل. الوضع المتقطع (intermittent mode) كيتخلص من لي nonces ديال ݣاع المقاطع المشفرة باستثناء الأخيرة، وكيحتفظ غير بـ nonce اللخر لي فيه 12-byte فذيل الملف (file footer) — هادشي كيرد خوارزمية فك التشفير ما خداماش لجميع الكتل من غير اللخرة.

علاش هادشي مهم

بالنسبة لـ مطورين، هاد الأحداث كتبين أسطح هجوم متعددة الطبقات: التسليم المتعدد المراحل ديال MicroStealer كيعني بلي تهديدات سلسلة التزويد و الـ endpoint كتحتاج لدفاع فعمق (defense-in-depth). إصدار pnpm 11 كيبين تخفيف عملي — تأخيرات الاحتكاك (friction delays) تقدر تنقص من الاستغلال الآلي. التشفير ما بعد الكم فـ Proton Mail كيبين الاستعداد لتهديدات تشفير مستقبلية، واخا خاص فرق الأمن يخططو لمخاطر تعرض الإيميلات القديمة.

بالنسبة لمدراء النظام (sysadmins) ومحللي SOC، اكتشافات Eclipse BaSyx و MOVEit كتحتاج لاهتمام فوري. الشبكات الصناعية كانت ديما كتعتمد على air-gapping والغموض (obscurity)؛ هاد الثغرات كتبين بلي يقدر دابا مهاجم خارجي ينتقل من IT لـ OT عبر أصل واحد مخترق (compromised asset). عدد أجهزة MOVEit المعرضة للخطر — قل من 100 عالميا — كيشير لكون بزاف ديال الحالات باقا مخبية أو ما مفهرساش وهادشي كيزيد من صعوبة قائمة الجرد (asset inventory).

تسوية Kochava كترسي سابقة تنظيمية: سماسرة البيانات ما يقدروش يدعيو بلي الجمع السلبي كيعفيهم من التزامات الموافقة (consent obligations). المنظمات لي كتعامل مع بيانات الموقع الجغرافي ولا البيانات السلوكية ديال المستخدمين غادي تواجه نفس التدقيق ديال لـ FTC.

فشل التشفير فـ VECT 2.0 ransomware كيأكد بلي تطوير هاد البرمجيات ديال الفدية ولا كيعرف فجوات فمراقبة الجودة. المدافعين يقدرو يلقاو شي بيانات ديال الضحايا غير قابلة للاسترجاع جزئيا أو كليا حتى واخا يخلصو الفدية، وهادشي كينقص من مصداقية فاعل التهديد وكيضعف قوة التفاوض ديالو.

الأنظمة المتضررة وـ CVEs

- Eclipse BaSyx V2: CVE-2026-7411 (CVSS 10.0 — path traversal, arbitrary file write, code execution), CVE-2026-7412 (CVSS 8.6 — blind SSRF)

- MOVEit Automation: CVE-2026-4670 (CVSS 9.8 — authentication bypass)

- MicroStealer: ماتعينات حتى ثغرة (CVE) فوقت النشر.

- VECT 2.0 ransomware: ماتعينات حتى ثغرة (CVE) فوقت النشر.

شنو خاص يدار

- دير تحديث لـ Eclipse BaSyx لنسخة 2.0.0-milestone-10 باش تطبق الترقيع ديال CVE-2026-7411 و CVE-2026-7412.

- طبق أي ترقيع متوفر لـ MOVEit Automation باش تعالج CVE-2026-4670؛ راجع الحالات (instances) المعرضة للخطر و قيد الوصول لـ web admin interface باش يقتصر غير على الشبكات الموثوقة.

- دير ترقية لـ pnpm 11 باش تفعل الحد الأدنى ديال 24 ساعة لعمر الإصدارات (release age) وتتحقق من مصادر التبعيات.

- فعل التشفير الاختياري ما بعد الكم فـ Proton Mail للرسائل الجديدة المشفرة؛ ووجد خطة باش تعاود تشفر المحتويات القديمة ديال علبة الوارد يلا توفرات هاد الخاصية.

- طبق تقسيم الشبكة وضوابط وصول صارمة كتعزل لي PLCs وأجهزة الاستشعار الصناعية على سيرفرات Digital Twin المتصلة بالشبكة.

- دير تدقيق (audit) لإدارة الذاكرة (memory management) ديال المتصفحات والتطبيقات باش تحدد الاحتفاظ بكلمات المرور بصيغة نصية واضحة (plaintext).

- راقب مؤشرات الاختراق (indicators of compromise) ديال MicroStealer، وخصوصا نطاقات ديال Discord webhook وأنماط التسليم المتعددة المراحل فقطاعات التعليم والاتصالات.

أسئلة باقا مطروحة

- ما تعطاتش تواريخ محددة لإصدار الترقيع ديال Eclipse BaSyx، أو MOVEit، أو ثغرات خرى.

- الهوية ديال فاعل التهديد الكوري الشمالي باقا ما معروفاش؛ والنسب (attribution) لجهات تابعة لدولة معينة أو منظمات إجرامية باقي ما واضحش.

- فاعل التهديد وقنوات التوزيع لي مورا MicroStealer ما تذكروش فالتقارير لي متوفرة دابا.

- الطرق التقنية لي كيستعملها MicroStealer باش يوصل لمعدلات اكتشاف هابطة ما تفصلاتش.

- ما كاين حتى تأكيد علني واش عيوب التشفير ديال VECT 2.0 تكتاشفات أو تما الاستغلال ديالها من طرف المدافعين ولا المهاجمين.

- الجدول الزمني ونطاق الاعتماد ديال نشر pnpm 11 فـ أنظمة JavaScript البيئية باقين ماواضحينش.

- التحقق من العمر بالذكاء الاصطناعي ديال Meta ما يمكنش إيقافو (opted out)؛ وما كاين حتى عملية كتمكن من الطعن أو التجاوز موثقة حاليا.

المصدر

ThreatsDay Bulletin: Edge Plaintext Passwords, ICS 0-Days, Patch-or-Die Alerts and 25+ New Stories