أداة PCPJack لسرقة بيانات الاعتماد كتستغل 5 ديال الثغرات باش تنتشر فالبنية التحتية ديال الـ Cloud

PCPJack Credential Stealer Exploits 5 CVEs to Spread Worm-Like Across Cloud Systems

أداة PCPJack لسرقة بيانات الاعتماد كتستغل 5 ديال الثغرات باش تنتشر فالبنية التحتية ديال الـ Cloud

TL;DR — PCPJack هو عبارة على إطار عمل (framework) جديد لسرقة بيانات الاعتماد، كيستهدف البنيات التحتية ديال الـ Cloud المعرضة للخطر. هاد الأداة كتستغل 5 ديال الثغرات (vulnerabilities) معروفة باش تنتشر بحال شي دودة (worm). كيقوم بجمع بيانات الاعتماد من Docker، و Kubernetes، ومزودي خدمات الـ Cloud الكبار، ومن بعد كيخرج هاد البيانات المسروقة عبر Telegram. هاد الحملة كتشارك بزاف ديال الحوايج مع TeamPCP، ولكن الملاحظة المهمة هي أنها مافيهاش خاصية التعدين ديال العملات المشفرة (cryptocurrency mining).

شنو طرا

باحثين أمنيين فـ SentinelOne كشفو على PCPJack، لي هو إطار عمل مقسم لوحدات (modular) مصمم باش يسرق بيانات الاعتماد ويخترق البيئات السحابية ويتحرك أفقيا (lateral movement) بين منصات منصات إدارة الحاويات (container orchestration) وقواعد البيانات. الهجوم كيبدا بـ shell script كيوجد البيئة المستهدفة، وكيتيليشارجي 6 ديال الوحدات (modules) مبرمجة بـ Python، كيتبت راسو فسيستيم كطريقة دديمومة (persistence)، ومور ماكيسالي كيمسح راسو.

هادوك 6 ديال الحمولات (payloads) ديال Python مكلفين بمراحل مختلفة فالهجوم: جمع بيانات الاعتماد من الأنظمة المحلية ونقاط الـ metadata ديال الـ Cloud؛ التحرك الأفقي عبر خدمات SSH، و Kubernetes، و Docker، و Redis، و RayML، و MongoDB؛ الاستطلاع (reconnaissance)؛ تشفير الأسرار المسروقة؛ جمع وتحديث نطاقات الـ IP ديال مزودي الـ Cloud الكبار؛ والانتشار الخارجي عبر فحص منافذ الـ Cloud (port scanning).

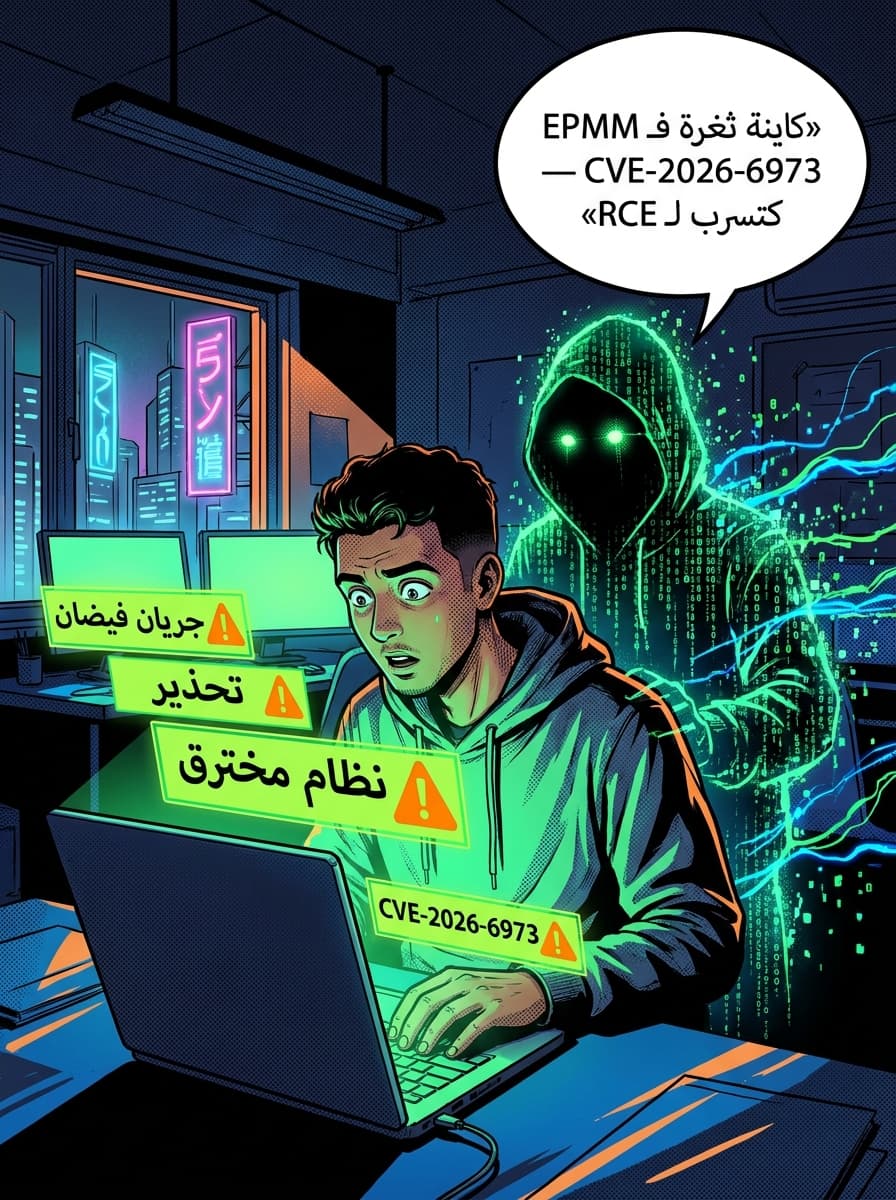

PCPJack كينتشر لأجهزة جديدة عن طريق استغلال 5 ديال الثغرات (vulnerabilities) معروفة: CVE-2025-55182، و CVE-2025-29927، و CVE-2026-1357، و CVE-2025-9501، و CVE-2025-48703. الأهداف ديال الانتشار كيجيبها من قواعد البيانات ديال Common Crawl، وهادشي كيخلي هاد الـ worm يحدد ويسكاني الخدمات السحابية المصابة على نطاق واسع. فاعلي التهديد (threat actors) كيخدمو بـ Telegram باش يتواصلو مع خوادم القيادة والتحكم (command-and-control).

هاد الأداة كتقلب بشكل نشيط على بيانات الاعتماد فمنصات الـ SaaS وأدوات الإنتاجية بحال Anthropic، و Digital Ocean، و Discord، و Google APIs، و Grafana Cloud، و HashiCorp Vault، و 1Password، و OpenAI. وفي نفس الوقت كتفحص نقاط الـ Instance Metadata Service (IMDS) والـ tokens ديال service accounts فـ Kubernetes. والمثير للاهتمام هو فاش المشغل كيخرج بيانات الاعتماد المسروقة، كيسجل فالسيرفور ديالو مقياس سميتو "PCP replaced"، وهادشي باش يتبع واش قدر يحيد الآثار ديال الفريق المنافس TeamPCP من البيئات المخترقة بنجاح ولا لا.

كاين سكريبت ثاني ("check.sh") كيديكتكتي معمارية المعالج (CPU architecture) الخاصة بالهدف وكيتيليشارجي الملف التنفيذي ديال Sliver المناسب ليه — و Sliver هو إطار عمل مفتوح المصدر (open-source) ديال command-and-control — باش يتم استعمالو فمرحلة ما بعد الاختراق (post-exploitation).

علاش هادشي مهم

بالنسبة للمشغلين والمطورين (developers) ديال البنية التحتية السحابية، PCPJack كيمثل تهديد متعدد الطبقات. القدرة ديال هاد الـ worm باش ينتشر راسو براسو فالخدمات السحابية باستغلال ثغرات (CVEs) معروفة، كيعني أن الأنظمة لي مديوراش ليها ترقيع (patch) غادي تخترق بسرعة. غير كيدخل للشبكة، كيبدا يتحرك أفقيا عبر منصات إدارة الـ containers وقواعد البيانات، وكيوصل للأسرار المخبية فـ Kubernetes service accounts، وإعدادات Docker، ونقاط الـ metadata ديال الـ Cloud.

النطاق ديال جمع بيانات الاعتماد واسع بزاف. PCPJack ماكيجمعش غير بينات الاعتماد ديال البنية التحتية، ولكن تاهو كيسرق الـ API keys والـ tokens ديال منصات الـ SaaS الخارجية وأدوات المطورين. هاد بيانات الاعتماد المسروقة كتمكن المهاجمين باش يدوزو لأنظمة وحسابات أخرى من غير الاختراق الأول، وهادشي كيضاعف من النطاق التدميري ديال اختراق واحد.

التركيز التشغيلي باش يطردو TeamPCP من السيستيم كيبين بلي هادشي راه نشاط موجه وفيه تنافس، ماشي غير فحص عشوائي للـ Cloud. هادشي كيشير بلي المشغلين ديال PCPJack كيقلبو على البنيات التحتية لي ديجا مخترقة من طراف فاعلي تهديد منافسين وياخدو السيطرة عليها — وهاد النمط يقدر يسرع وتيرة سرقة بيانات الاعتماد فالمنطقة ديال الشرق الأوسط وشمال أفريقيا (MENA) إيلا ولات هدف ليهم مستقبلا.

استعمال Telegram كقناة للقيادة والتحكم كيصعب المأمورية باش تكتشف الهجوم، حيت هاد المنصة مستعملة بزاف وصعيب تحبسها بلا ما تضر حركات المرور (traffic) العادية.

الأنظمة المتضررة والـ CVEs

- Docker

- Kubernetes

- Redis

- MongoDB

- RayML

- AWS

- Google Cloud

- Microsoft Azure

- Cloudflare

- Cloudfront

- Fastly

- Anthropic

- Digital Ocean

- Discord

- Google API

- Grafana Cloud

- HashiCorp Vault

- 1Password

- OpenAI

الـ CVEs لي كيتم استغلالها للانتشار:

- CVE-2025-55182

- CVE-2025-29927

- CVE-2026-1357

- CVE-2025-9501

- CVE-2025-48703

شنو خاصنا نديرو

- ديرو ترقيع (patch) فورا لكاع الأنظمة المعرضة لخطر الـ 5 ثغرات المذكورة الفوق، مع الإعطاء ديال الأولوية للخدمات المعرضة للأنترنيت والبنيات التحتية ديال الـ Cloud.

- راقبو وحبسو أي processes كيطابقو التوقيعات ديال وحدات PCPJack المذكورة (worm.py, parser.py, lateral.py, crypto_util.py, cloud_ranges.py, cloud_scan.py, check.sh).

- ديرو تدقيق (audit) ومسحو أي ملفات تنفيذية (binaries) ديال Sliver طايحة فالأنظمة ديالكم.

- حدو من الوصول وراقبو نقاط الـ Instance Metadata Service (IMDS)؛ وحبسو الـ IMDS فالبلايص لي ماغاديش تحتاجوه فيها.

- راجعو وبدلو (rotate) بيانات الاعتماد المخزنة فـ Kubernetes service accounts، وإعدادات Docker، والـ metadata ديال مزودي الـ Cloud.

- طبقو تقسيم الشبكة (network segmentation) باش تحدو من التحرك الأفقي بين خدمات الـ Cloud، خصوصا بين منصات الـ containers وقواعد البيانات.

- راقبو الـ outbound traffic لي غادي لـ Telegram باش تكتشفو أي تواصل مشبوه ديال command-and-control.

- ديرو سكان على أي محاولات لاستخراج بيانات الاعتماد بطريقة غير مرخصة من HashiCorp Vault، و 1Password، وباقي أدوات إدارة الأسرار.

- فعّلو السجلات (logging) والتنبيهات لمحاولات المصادقة الفاشلة وأي نشاط مشبوه على مستوى الـ API فحسابات مزودي الـ Cloud ديالكم.

أسئلة بقات مطروحة

- شنو هو الإطار الزمني ديال حملة PCPJack، وفوقاش بدات الخدمة ديالها؟

- شنو هو الحجم الحقيقي والنطاق ديال البيئات والشركات لي تخترقات فعلا؟

- واش المشغلين ديال PCPJack هما بصح أعضاء سابقين فـ TeamPCP، ولا هادي مجموعة تهديد بوحدها غير كتشابه فتقنيات الهجوم؟

- علاش المهاجمين استثناو التعدين ديال العملات المشفرة وخا متبت باللي هو كيخلق ربح كبير فبيئات الـ Cloud؟

- شنو هي اللائحة الكاملة ديال الشركات، القطاعات، أو المناطق الجغرافية المستهدفة؟

- واش كاينين أدوات ولا حمولات (payloads) أخرى من غير 6 سكريبتات ديال Python والـ Sliver كيتم استعمالها حاليا من طرف هاد المجموعة؟

Source

PCPJack Credential Stealer Exploits 5 CVEs to Spread Worm-Like Across Cloud Systems