حملة GemStuffer كتستغل كثر من 150 حزمة RubyGems باش تسرق بيانات مجالس فبريطانيا

GemStuffer Abuses 150+ RubyGems to Exfiltrate Scraped U.K. Council Portal Data

حملة GemStuffer كتستغل كثر من 150 حزمة RubyGems باش تسرق بيانات مجالس فبريطانيا

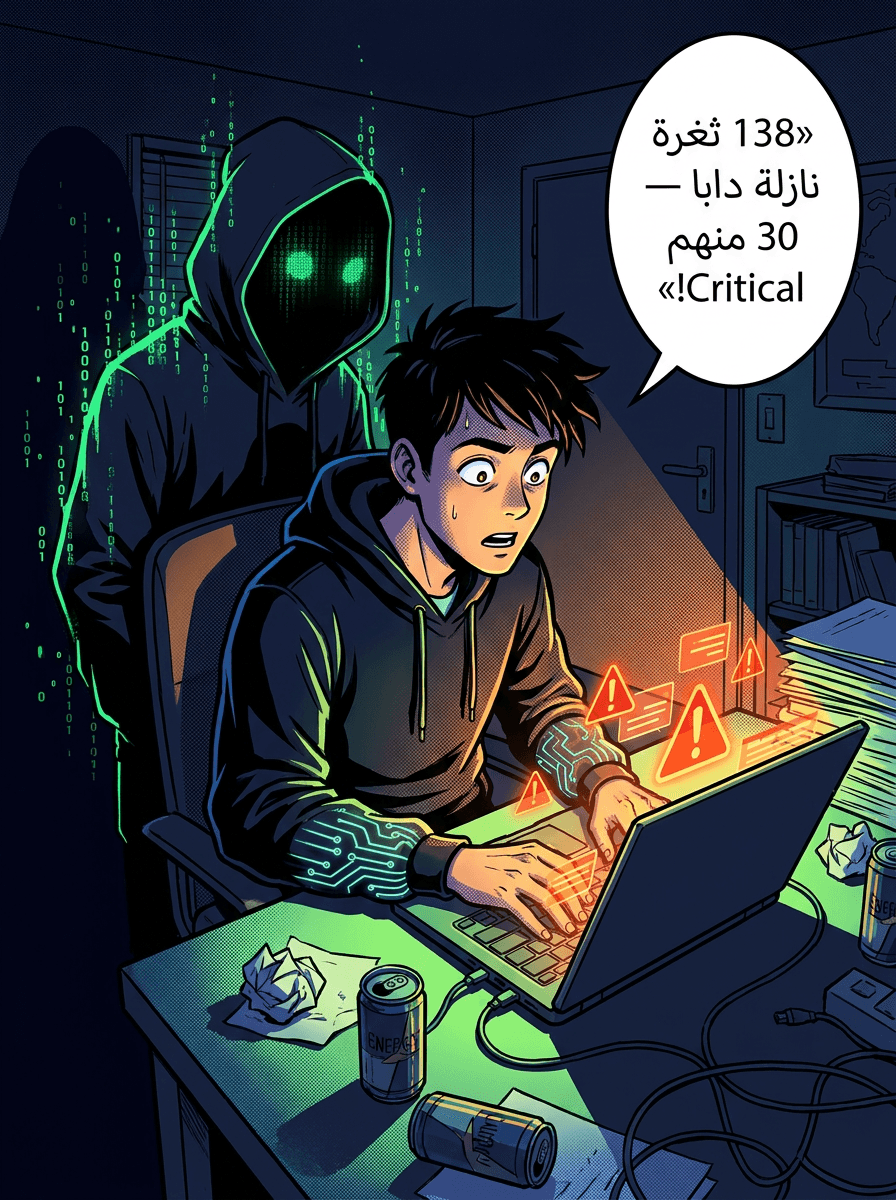

خلاصة القول (TL;DR): باحثين أمنيين كتاشفو حملة سميتها GemStuffer، تنشرو فيها كثر من 150 حزمة (gem) خبيثة فـ RubyGems. كيستعملوهم كقناة باش يجمعو ويخزنو محتوى متاح للعموم من بوابات ديال المجالس المحلية فبريطانيا. هاد الحزم ماتصاوبوش باش يستهدفو مطورين بزاف، ولكن باش يجمعو صفحات البوابات، ويديروهم فـ أرشيف (gem archives)، ويعاودو ينشروهم فـ RubyGems باستعمال بيانات اعتماد (credentials) مدمجة. هاد الحملة جات فوقت لي RubyGems حبسات فيه مؤقتا التسجيل ديال الحسابات الجداد بسبب هجوم كبير آخر، واخا العلاقة بين هاد الزوج أحداث مازال مامعروفاش مزيان.

شنو وقع

باحثين من Socket كتاشفو حملة منسقة كتستهدف مسار حزم RubyGems بكثر من 150 حزمة خبيثة. عكس هجمات سلسلة التزويد (supply chain) العادية لي كتنشر برمجيات خبيثة للمطورين، GemStuffer كتستعمل RubyGems كبلاصة باش تخزن البيانات المسروقة.

طريقة الهجوم كانت مقصودة ومعاودة. حزم gems الخبيثة فيها سكريبتات كتجيب مسارات URL مدمجة من بوابات ديال الحكومة المحلية فبريطانيا، وبالضبط أنظمة ModernGov لي كتستعملها مجالس Lambeth، Wandsworth، و Southwark. السكريبتات كتجمع تواريخ اجتماعات اللجان، جداول الأعمال، ملفات PDF المرتبطة، معلومات الاتصال بالمسؤولين، والمحتوى ديال RSS. هاد الخصائص واستجابات HTTP من بعد كتتجمع فـ أرشيفات gem صحيحة، وكيعاود المشغلين ديالها ينشروها فـ RubyGems باستعمال بيانات اعتماد ديال API مدمجة.

فريق Socket لاحظ زوج ديال المتغيرات التقنية (variants). بعض حمولات (payloads) كتكخريي (create) بيئات مؤقتة ديال بيانات الاعتماد لـ RubyGems فـ /tmp، كتلغي متغير البيئة HOME، كتقاد gem محليا، وكتصيفطها لـ RubyGems باستعمال واجهة سطر الأوامر (CLI) ديال gem. المتغيرات لخرين كتتجاوز الـ CLI بمرة وكترفع أرشيفات مباشرة لـ API ديال RubyGems عن طريق طلبات HTTP POST. ملي كتتنشر، المهاجم (attacker) يقدر يجبد البيانات ديك الساعة عن طريق تنفيذ الأمر gem fetch مع سمية ونسخة الـ gem.

هاد الحزم ماتستعملاتش بزاف. الأغلبية ديالهم تسجلو فيهم تحميلات قليلة أو منعدمة، وحمولات (payloads) كانت معاودة ومستقلة، وهادشي كيبين بلي هادي ماشي حملة باش تخترق المطورين بشكل جماعي فالسوق.

التوقيت ديال هاد الحملة جا مع الوقت لي حبسات فيه RubyGems مؤقتا التسجيل ديال حسابات جديدة بسبب شنو توصف بهجوم خبيث كبير. مازال مامعروفش واش كاين علاقة بين GemStuffer وهاد الحادثة، ولكن Socket لاحظات بلي GemStuffer كتطابق مع نفس النمط ديال إساءة الاستعمال عن طريق إنشاء حزم جديدة بسميات غير حقيقية (junk names) باش يهوستيو فيهم المحتوى.

علاش هادشي مهم

بالنسبة للمطورين وفرق البنية التحتية فمنطقة الشرق الأوسط وشمال إفريقيا (MENA) والعالم، هاد الحملة كتبين طريقة جديدة باش يتم الاستغلال ديال مستودعات الحزم. العادة أن RubyGems كتعتبر مصدر ديال حمولات (payloads) خبيثة؛ ولكن هاد الهجوم قلب نموذج التهديد واستعمل المستودع كنظام ديال تخزين وجلب البيانات. أي مطور Ruby لي انسطالا وحدة من هاد الـ 150+ gems، غادي يكون نفذ كود عالي الصلاحيات لي كيقوم بتسريب محتوى بوابات المجالس — وهادا هجوم غير متوقع منجهة سلسلة التزويد (supply chain).

بالنسبة للمدافعين لي كيراقبو RubyGems ولا مستودعات بحالها، الهجوم كيبين الأهمية القصوى ديال الاعتماد على التحليل السلوكي أكثر من مجرد الحماية المبنية على التوقيع (signature-based). الحزم كان فيهم أنماط معاودة (زيادة فالنسخ، بيانات اعتماد مدمجة، وتوليد gems بشكل متكرر) لي كون تم المراقبة ديالها بشكل نظامي، كيتوقع أنها تفرش التلاعب فالبداية.

بالنسبة لقطاع الحكومة والبنية التحتية ديال القطاع العام، وخصوصا لي مكلفين ببوابات البيانات المفتوحة، هاد الحملة كتسلط الضوء على الخطر ديال الجمع العشوائي للمعلومات. واخا البيانات ديال البوابات متاحة للعموم، الطريقة لي تم بها تخزينها وسرقتها بطريقة تلقائية كتخلينا نتساءلو على الغرض النهائي للمهاجم وسوء النية ديالو.

الأنظمة المتضررة و CVEs

- مستودع RubyGems (تنشرات فيه كثر من 150 حزمة خبيثة)

- بوابات ModernGov (تم استهداف مجالس Lambeth، Wandsworth، و Southwark)

حتى لـ وقت النشر، ماتم إعطاء حتى CVE لهاد الهجمة.

شنو خاصنا نديرو

- راجعو وديرو تدقيق للحسابات ديال RubyGems وبيانات اعتماد (credentials) الخاصة بـ API باش تأكدو بلي ماتخترقوش، خصوصا إلى كان الفريق ديالكم كينشر gems.

- راقبو النشاط ديال نشر حزم العرض ديالكم على علامات مطابقة لـ GemStuffer: حسابات جديدة كتنشر عدة حزم بنشاط تحميل ضعيف، بيانات اعتماد مدمجة فـ كود ديال الـ gem، ولا زيادة سريعة فـ أرقام النسخ.

- إلى كنتو كتسيرو بوابة ديال بيانات عمومية (مجلس، حكومة، ولا غيرو)، فكرو طبقو تحديد معدل الطلبات (rate-limiting) ولا آليات اكتشاف البوتات (bot detection) للحد من سحب الترافيك بشكل كبير، حتى يلا كانت البيانات مخصصة لعامة الناس.

- راجعو نشرات الأمان ديال RubyGems وتسجيلات الحسابات باش تردو البال لأي نشاط لي ممكن يجيكم غريب.

أسئلة مطروحة

- واش GemStuffer عندها علاقة بالهجوم الخبيث الكبير الآخر لي خلى RubyGems تحبس إنشاء حسابات جديدة؟

- شنو هو الهدف النهائي لـ فاعل التهديد (threat actor) من الجمع والأرشفة ديال هاد البيانات من بوابات المجالس، علما بلي المعلومات أصلا متوفرة للعموم؟

- واش هاد الحملة مجرد سُپام (spam)، إثبات مفهوم (proof-of-concept)، نظام جلب وتخزين آلي كيستغل RubyGems، ولا اختبار مقصود لآليات اختراق مستودعات الحزم؟

- شكون هو فاعل التهديد لي ورا GemStuffer؟

- شحال ديال الوقت بقات هاد الحملة خدامة، وشحال ديال البيانات تسربات فالمجموع؟

المصدر

GemStuffer Abuses 150+ RubyGems to Exfiltrate Scraped U.K. Council Portal Data

Google تزيد ميزة Intrusion Logging فـ Android للتحليل الجنائي ديال برمجيات التجسس (spyware) المتقدمة

مجموعة FamousSparrow المرتبطة بالصين تستغل نفس الثغرة فـ Microsoft Exchange عدة مرات ضد شركة طاقة أذربيجانية