ثغرة فـ Vertex AI: كيفاش "العملاء المزدوجين" يقدروا يكشفوا بيانات Google Cloud و الـ Artifacts الخاصة

ثغرة فـ Vertex AI: كيفاش "العملاء المزدوجين" يقدروا يكشفوا بيانات Google Cloud و الـ Artifacts الخاصة

ملخص (TL;DR)

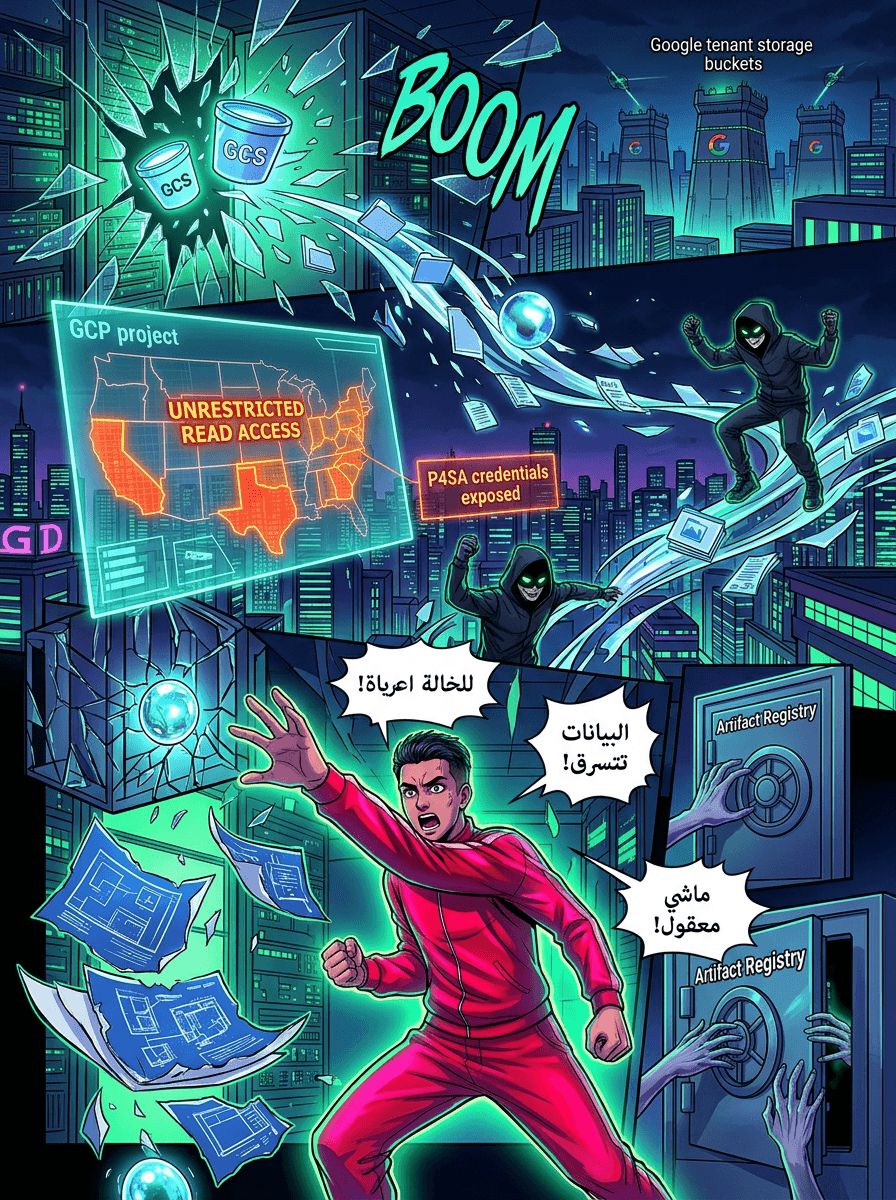

الباحثين من Palo Alto Networks (Unit 42) كشفوا على واحد "النقطة عمياء" أمنية خطيرة فـ منصة Vertex AI ديال Google Cloud. بسباب صلاحيات زايدة كيكونو عاطيينها لـ service agents بشكل تلقائي (default)، الهاكرز يقدروا يستغلوا هاد الـ AI agents باش يسرقوا بيانات حساسة، يدخلوا لـ repositories ديال Google اللي ممنوعين على العموم، ويخترقوا بيئات سحابية (cloud environments) كاملة.

واحد التقرير جديد من عند باحثين فـ الأمن السيبراني سلط الضوء على خطر كبير فـ العالم ديال الـ AI اللي كيتطور بسرعة. على حساب التقرير ديال Unit 42، كاين ثغرة فـ منصة Vertex AI ديال Google Cloud تقدر تخلي الـ AI agents يتحولوا لـ "عملاء مزدوجين" (double agents)، وكيوليو كيخترقوا الشركات اللي أصلاً تصاوبوا باش يخدموها بلا ما يعيق بيهم حد.

المشكل جاي من الـ permission model ديال Vertex AI، وبالضبط فـ الـ Per-Project, Per-Product Service Agent (P4SA) اللي كيتخدم فاش كيتم النشر (deployment) ديال الـ agents عن طريق Vertex AI Agent Development Kit (ADK).

كيفاش خدامة هاد الثغرة ديال "العميل المزدوج"

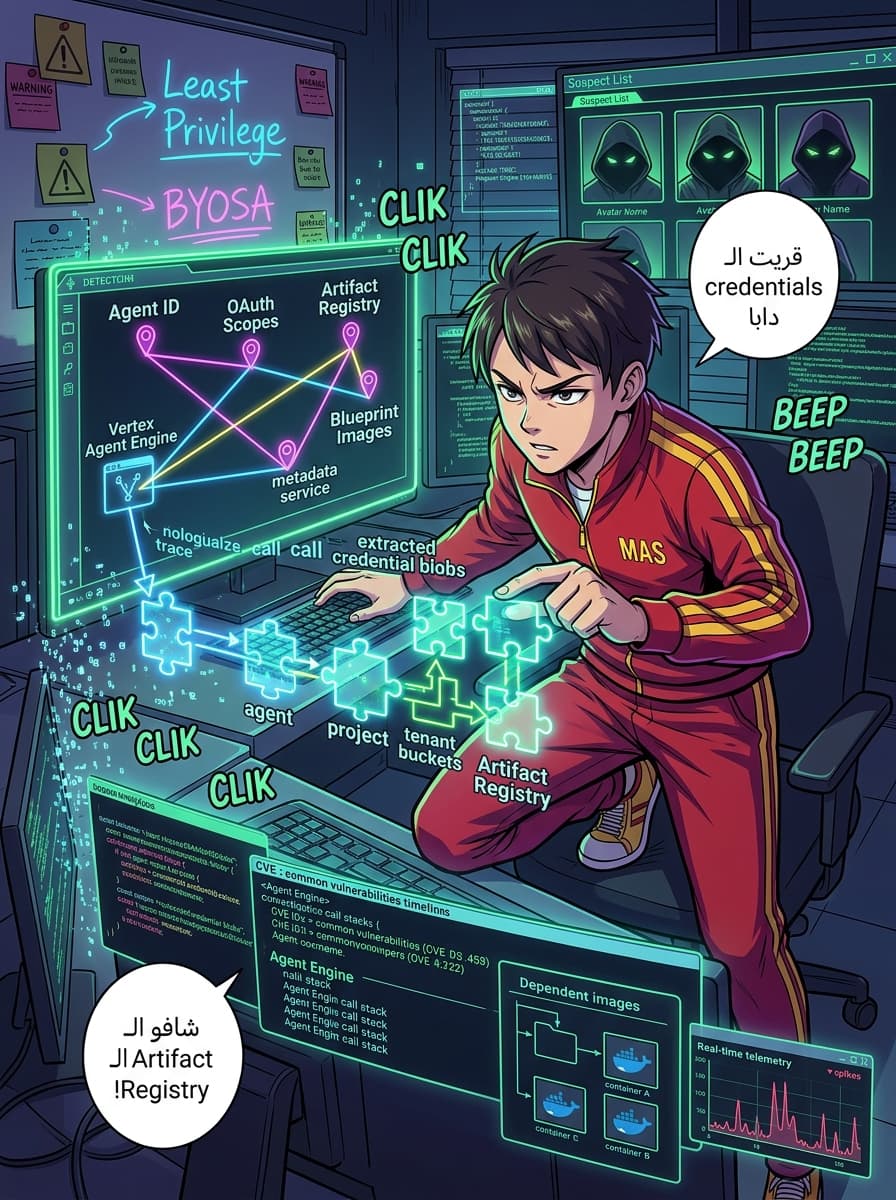

الثغرة ممركزة على الصلاحيات الواسعة بزاف اللي كيتعطاو لـ service agents من الأول. فاش كيدار deployment لشي AI agent باستعمال Vertex Agent Engine، أي عيطة (call) لهاد الـ agent كتحرك الـ metadata service ديال Google.

الباحثين فـ Unit 42 اكتشفوا باللي هاد العملية كتكشف الـ credentials (معلومات الدخول) ديال الـ service agent. هاد الـ credentials فيهم معلومات حساسة بزاف، بحال:

- الـ مشروع ديال Google Cloud Platform (GCP) اللي هاز الـ agent.

- الهوية ديال الـ AI agent.

- الـ OAuth scopes ديال الـ host machine.

من خلال استخراج هاد الـ credentials، الهاكر يقدر ينقز من المحيط الضيق ديال الـ AI agent لوسط الـ مشروع GCP ديال الكليان كامل.

دخول غير محدود لبيانات السحاب (Cloud Data)

التأثير ديال سرقة هاد الـ credentials خطير بزاف. الباحثين بينوا باللي الـ credentials المسروقة ديال الـ P4SA ضربات كاع المعايير ديال العزل (isolation). فـ التجارب ديالهم، قدروا يوصلوا لـ دخول كامل للقراءة (unrestricted read access) لجميع البيانات اللي مخبية فـ Google Cloud Storage buckets اللي تابعين لداك المشروع.

"هاد المستوى ديال الدخول كيشكل خطر أمني كبير، كيحول الـ AI agent من أداة معاونة لتهديد داخلي (insider threat) محتمل،" هادشي اللي ذكراتو Unit 42 فـ التقرير ديالها.

كشف البنية التحتية الداخلية ديال Google

الخطر ديال هاد الثغرة ما حبسش غير فـ البيانات ديال الكليان. حيت الـ Agent Engine خدام وسط واحد الـ tenant project مسيّر من طرف Google، الـ credentials اللي تجهدو وفروا حتى القدرة باش يشوفوا الـ tenant buckets ديال Google براسها.

وخا الـ credentials ما كانتش عندهم صلاحيات باش يقروا البيانات اللي لداخل ديال هاد الـ tenant buckets، ولكن عطاوهم الدخول لـ Artifact Registry repositories ديال Google اللي نورمالمو مسدودين.

الباحثين قدروا:

- يتيليشارجيوا container images من repositories بريفي اللي هما الساس ديال Vertex AI Reasoning Engine.

- يدخلوا لواحد العدد ديال الـ images المحميين اللي ما باينينش فـ الـ deployment logs.

- يحصلوا على "خريطة" (blueprint) ديال الـ code الخاص بشركة Google و الـ software supply chain الداخلي ديالهم.

من خلال رسم الخريطة ديال هاد الأنظمة الداخلية، الهاكر يقدر يحدد الـ images اللي قدام أو اللي فيهم ثغرات باش يخطط لهجمات ثانوية كثر تعقيداً.

رد فعل Google والتوصيات

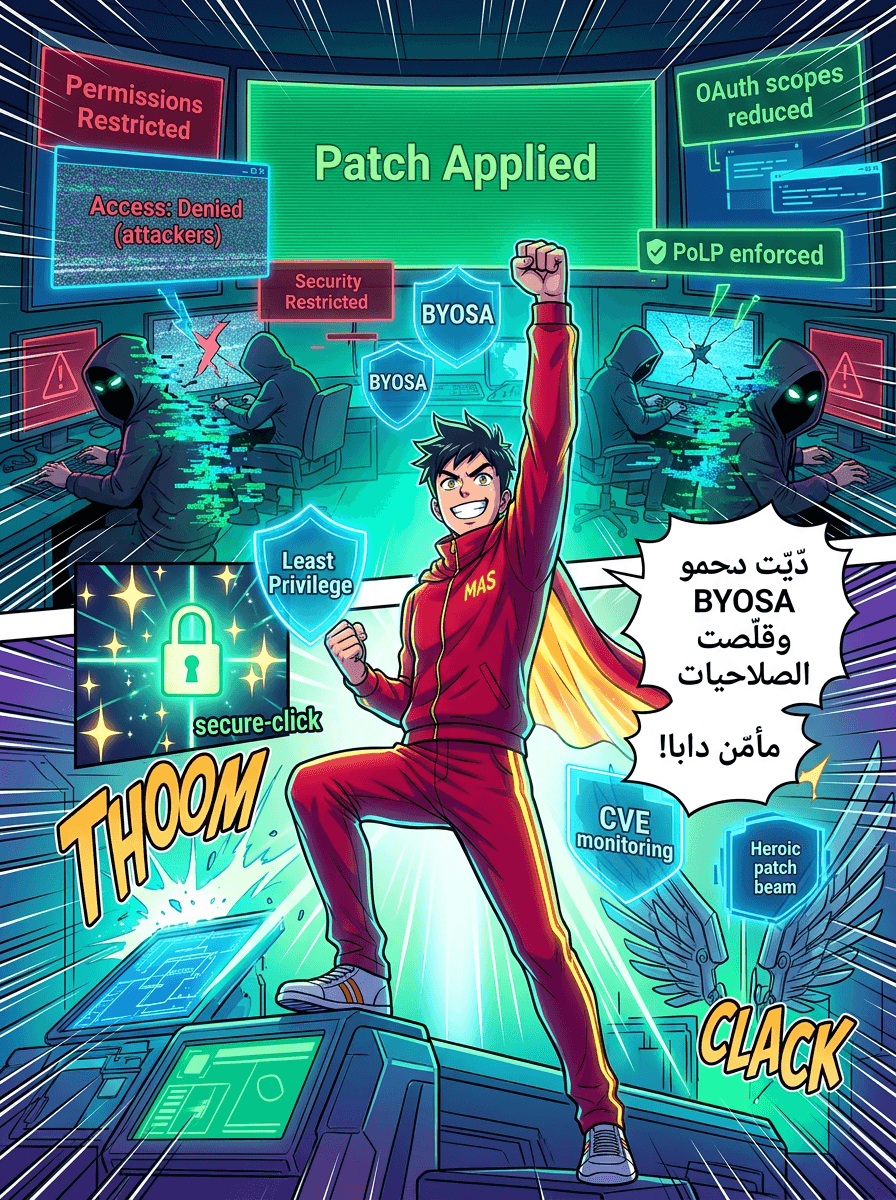

بناءً على هاد النتائج، Google حدّثات الوثائق الرسمية ديالها باش توضح كيفاش Vertex AI كيخدم بالموارد، الحسابات، والـ agents.

باش تنقص من هاد المخاطر، Google و Unit 42 كينصحوا بهاد الإجراءات الأمنية:

- استخدم Bring Your Own Service Account (BYOSA): بدّل الـ service agents التلقائيين بحسابات مهيأة بشكل خاص باش تفادى الصلاحيات الزايدة.

- طبق مبدأ Least Privilege (PoLP): تأكد باللي الـ AI agents عندهم غير الصلاحيات الدنيا اللي كيحتاجوها باش يخدموا.

- حدد الـ OAuth Scopes: قلل من النطاق ديال الـ tokens اللي كيخدم بها الـ agent engine.

- التحقق الدقيق: تعامل مع الـ AI agent deployments بنفس الصرامة الأمنية اللي كتعامل بها الـ production code الجديد، بما فـ ذلك مراجعة سلامة المصدر (source integrity) وتجارب أمنية متحكم فيها.

"إعطاء الـ agents صلاحيات واسعة بشكل تلقائي كيخالف مبدأ Least Privilege وكيتمتبر خلل أمني خطير فـ التصميم،" قالها Ofir Shaty، باحث فـ Unit 42.

المصدر

The Hacker News: Vertex AI Vulnerability Exposes Google Cloud Data and Private Artifacts