هادي هي الترجمة ديال هاد التدوينة للدرايجة المغربية:

هادي هي الترجمة ديال هاد التدوينة للدرايجة المغربية:

"TrueChaos": استغلال ثغرة Zero-Day في TrueConf لاستهداف حكومات فجنوب شرق آسيا

خلاصة (TL;DR)

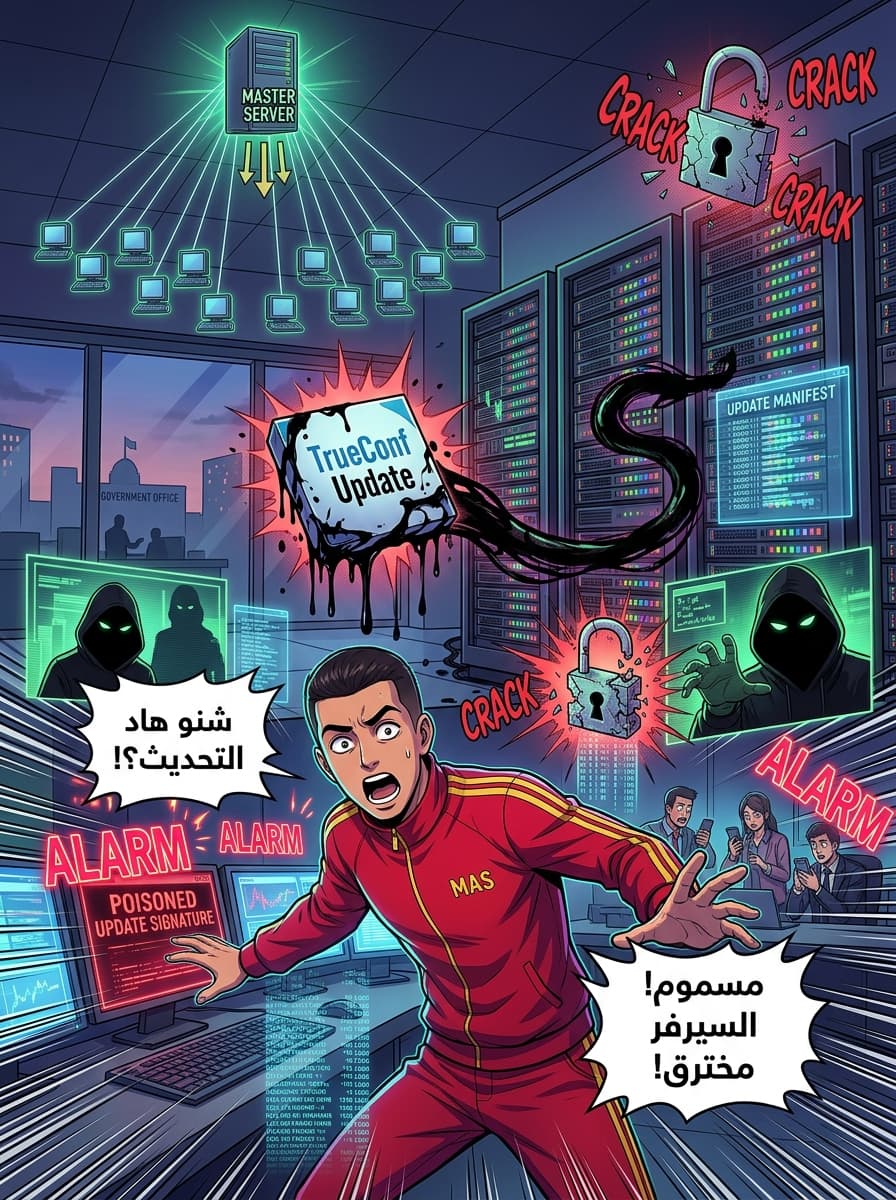

واحد الثغرة خطيرة من نوع Zero-day فبرنامج "TrueConf" ديال لكونفيرونس (CVE-2026-3502) تستغلات من طرف هكرز عندهم علاقة بالصين سميتهم "TrueChaos". عن طريق اختراق السيرفرات الداخلية، الهكرز صيفطو تحديثات "مسمومة" باش ينشرو برامج خبيثة (Malware) - غالباً هي Havoc C2 framework - فݣاع الشبكات الحكومية فجنوب شرق آسيا.

تم كشف حملة ديال هجمات سيبرانية متطورة كاتخدم بثغرة "zero-day" فبرنامج TrueConf. هاد الحملة اللي سماوها الباحثين فـ Check Point بـ "TrueChaos"، كاتستهدف بالخصوص مؤسسات حكومية فمنطقة جنوب شرق آسيا.

هاد الهجوم كايتميز بالفعالية ديالو: بلاصة ما يصدعو راسهم مع كل بيسي بوحدو، الهكرز استغلو الثقة اللي كاينا بين السيرفر المركزي والأجهزة اللي مكونيكتيا معاه باش ينشرو المالفار (Malware) على نطاق واسع.

الثغرة الأمنية: CVE-2026-3502

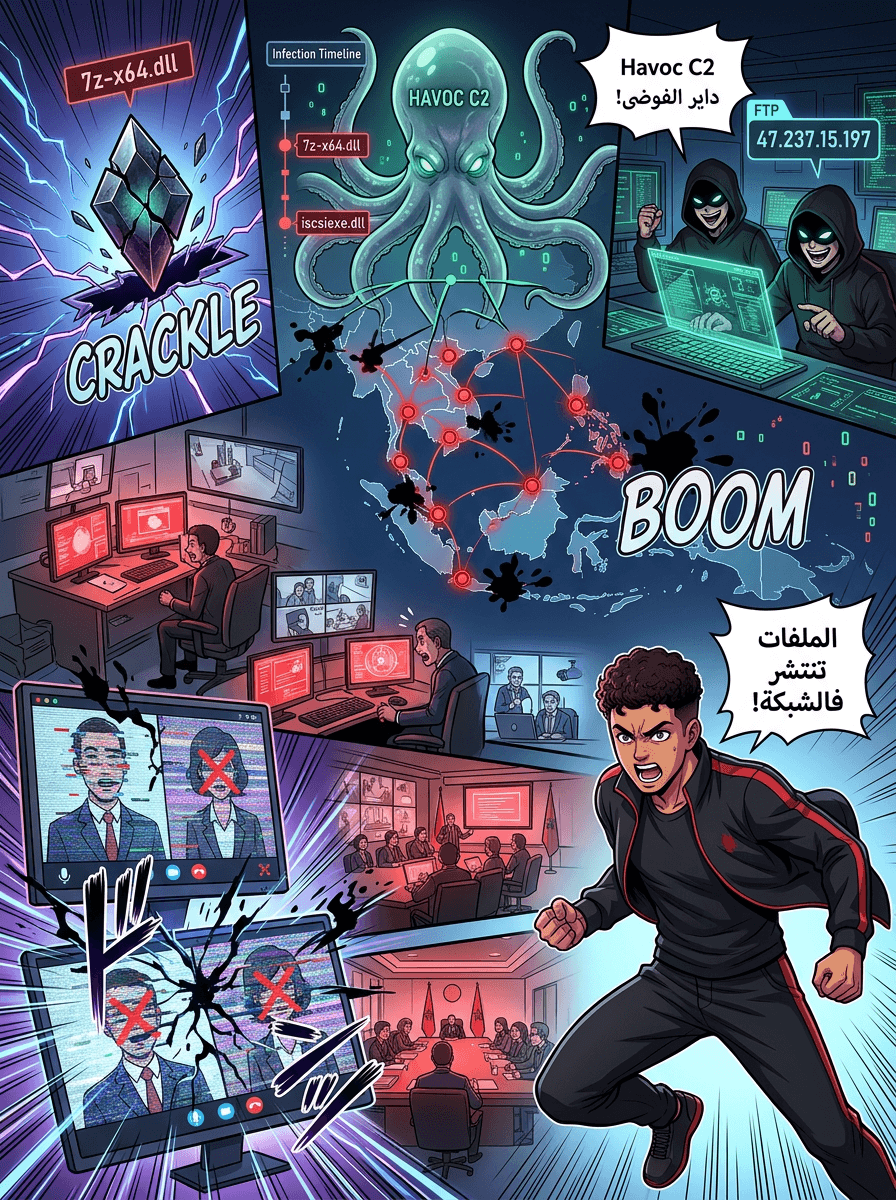

هاد الثغرة اللي هي الساس ديال هاد الحملة سميتها CVE-2026-3502 وعطاواها تنقيط 7.8 فـ CVSS (درجة خطورة عالية).

المشكل كاين فالميكانيزم ديال التحديث (Update) فنسخة TrueConf ديال Windows. بالضبط، البرنامج ما كايديرش فحص حقيقي لسلامة الكود (integrity check) ملي كايجيب التحديث. هادشي كايخلي الهكر اللي سيطر على سيرفر TrueConf داخلي، يبدل التحديث الحقيقي بواحد آخر "مسموم".

بما أن البرنامج (Client) ما كايتأكدش واش هاد التحديث اللي جاي من السيرفر أصلي وما تمسش، كايليشارجيه ويكزيكيتيه، وهادشي كايخلي الكود الخبيث يخدم فاع كاع الأجهزة المرتبطة بالسيرفر.

مراحل هجوم "TrueChaos"

على حساب ما قالت Check Point، الهجمات اللي كاتستغل هاد الثغرة بدات فالبداية ديال 2026. الهكرز تبعو هاد الخطوات:

- اختراق السيرفر: الهكر كايسيطر على سيرفر TrueConf الداخلي (on-premises).

- تحديث مسموم: كايتم دفع "Installer" مزور للبرنامج عبر مسار التحديث العادي.

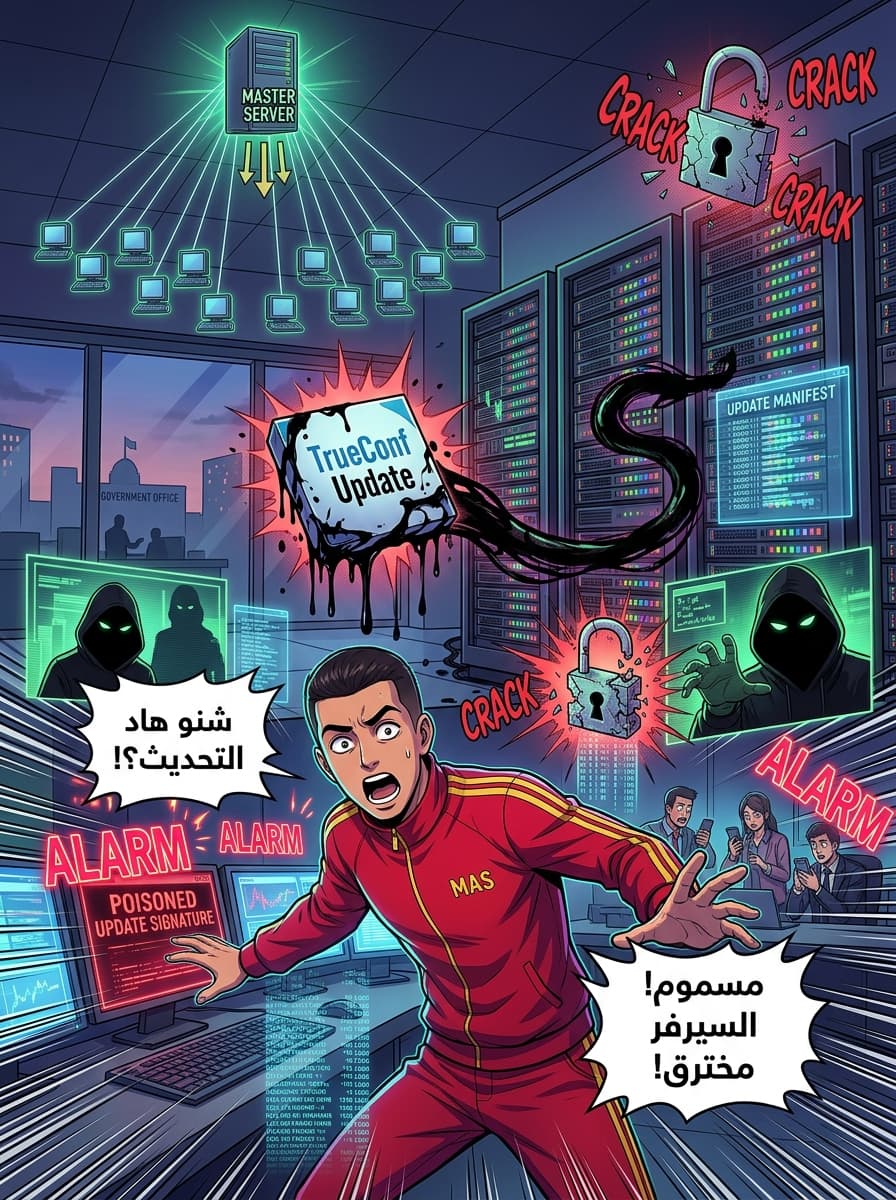

- DLL Side-Loading: داك الـ Installer المزور كايخدم تقنية DLL side-loading باش يطلق واحد البرنامح ديال التجسس (backdoor) سميتو

7z-x64.dll. - الاستطلاع والتثبيت: الـ implant كايقوم بعمليات يدوية باش يكتشف الشبكة ويضمن بلي غادي يبقى فيها مدة طويلة.

- الحمولة الثانية (Secondary Payload): الهكرز كايجيبو ملفات إضافية (بحال

iscsiexe.dll) من سيرفر FTP (47.237.15[.]197). - المرحلة الأخيرة: وخا نوع المالفار اللخر ما مأكدش 100%، الباحثين كايظنو بنسبة كبيرة بلي الهدف هو يخدمو بـ Havoc command-and-control (C2) framework.

شكون مول هاد الهجمات؟ (Attribution)

شركة Check Point ربطات حملة TrueChaos بهكرز تابعين للصين، وهاد الاستنتاج مبني على بزاف ديال المؤشرات:

- التكتيكات والبنية التحتية: استعمال تقنيات محددة ديال DLL side-loading، واستعمال خدمات Alibaba Cloud و Tencent فالبنية ديال C2.

- تشابه مع ShadowPad: نفس الضحايا تم الاستهداف ديالهم فبنفس الفترة بـ ShadowPad، وهو "Backdoor" معروف بزاف عند لݣروب ديال الهكرز الشينويين.

- سوابق تاريخية: استعمال Havoc framework كايشبه لحملة دارت فـ 2025 من طرف هكرز ملقبين بـ Amaranth-Dragon، اللي حتى هما استهدفو حكومات وأجهزة أمنية فجنوب شرق آسيا.

الحماية والحلول

هاد الثغرة كاتوريك الخطورة ديال "الثقة العمياء" اللي كنعطيوها لسيرفرات التحديث الداخلية. Check Point قالت: "ملي بدلو تحديث حقيقي بآخر خبيث، الهكرز ردو مسار التحديث العادي ديال المنتج عبارة عن قناة لتوزيع المالفار".

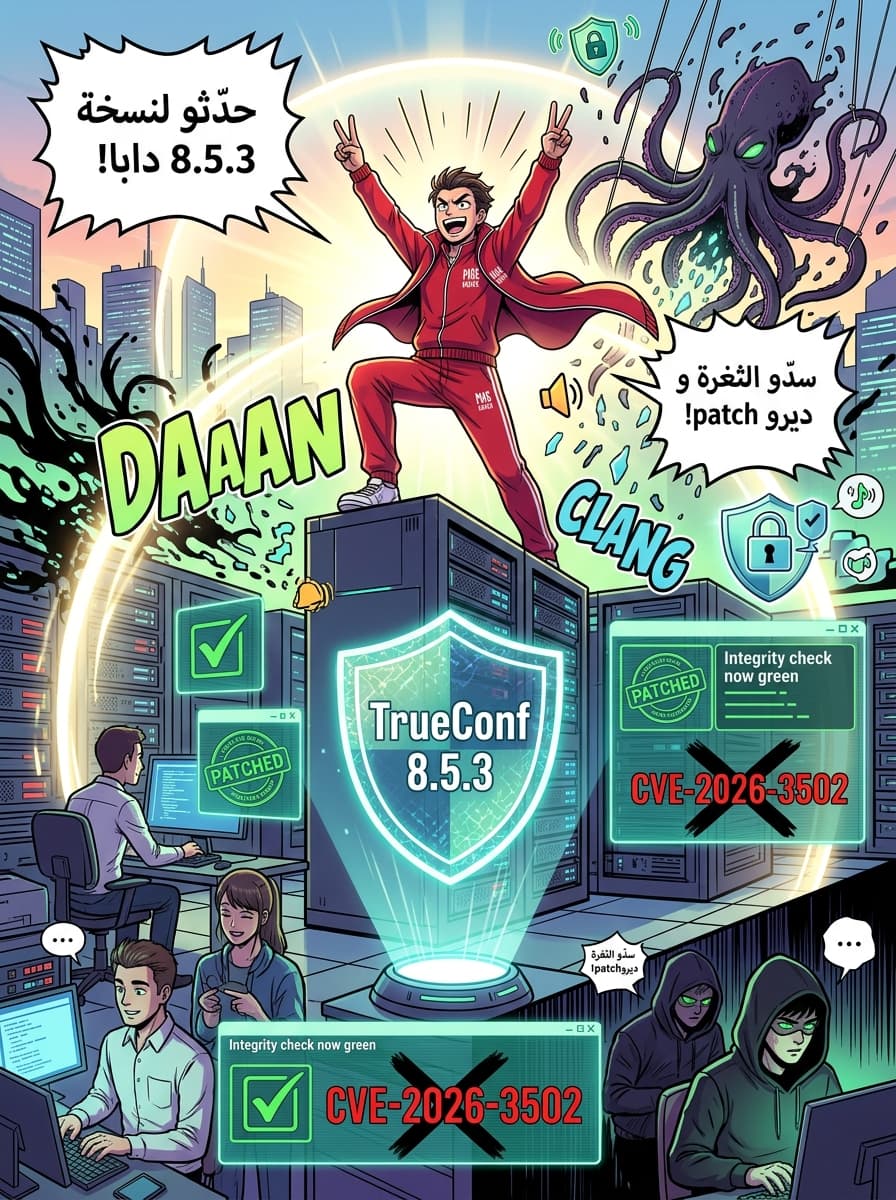

TrueConf عالجات هاد المشكل الأمني. الثغرة تم الإصلاح ديالها فنسخة TrueConf Windows ابتداءً من الإصدار 8.5.3، اللي خرج فهاد الشهر. المؤسسات اللي كايخدمو بـ TrueConf فالسيرفرات ديالهم خاصهم يديرو التحديث فوراً باش يحميو راسهم.

المصدر: The Hacker News - TrueConf Zero-Day Exploited in Attacks on Southeast Asian Government Networks