UAC-0247 كاتستهدف سبيطارات ومؤسسات حكومية ف أوكرانيا ف حملة ديال سرقة البيانات

UAC-0247 كاتستهدف سبيطارات ومؤسسات حكومية ف أوكرانيا ف حملة ديال سرقة البيانات

بزربة (TL;DR)

فريق الاستجابة لطوارئ الكومبيوتر ف أوكرانيا (CERT-UA) كشف على حملة هجمات سيبرانية جديدة من طرف مجموعة كايسميوها UAC-0247. هاد المجموعة، اللي كانت ناشطة ما بين مارس وأبريل 2026، كاتخدم بـ "Phishing emails" (إيميلات ديال النصب) كايوهمو الضحايا بلي كاينين مساعدات إنسانية باش يصيدو السبيطارات والمؤسسات الحكومية. الحملة كاتخدم بـ "loaders" مطورين باش ينزلو برامج خبيثة سميتها "AGINGFLY" و "RAVENSHELL"، والهدف اللخر هو سرقة بيانات حساسة من WhatsApp ومتصفحات الويب (Chromium).

فريق CERT-UA كشف مؤخراً على تفاصيل حملة سيبرانية معقدة كاتستهدف مؤسسات الرعاية الصحية البلدية (بحال الكلينيكات وسبيطارات المستعجلات) زائد مؤسسات حكومية وقوات الدفاع الأوكرانية.

هاد العمليات، اللي منسوبة لمجموعة UAC-0247، تدارت ما بين مارس وأبريل 2026 وكان الهدف منها هو شفرة معلومات الدخول (credentials) وبيانات التواصل. واخا هاد النشاط موثق مزيان، ولكن الأصل الحقيقي ديال مجموعة UAC-0247 باقي ما معروفش حالياً.

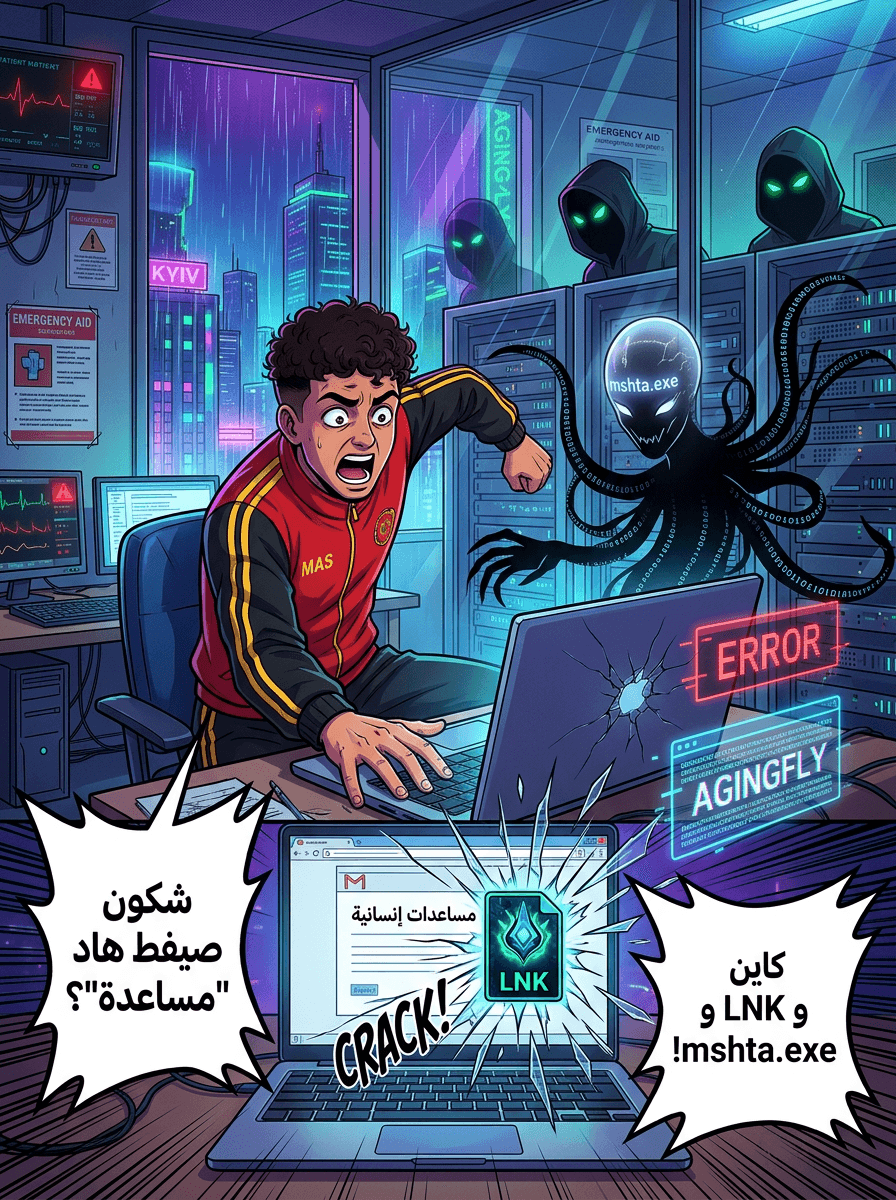

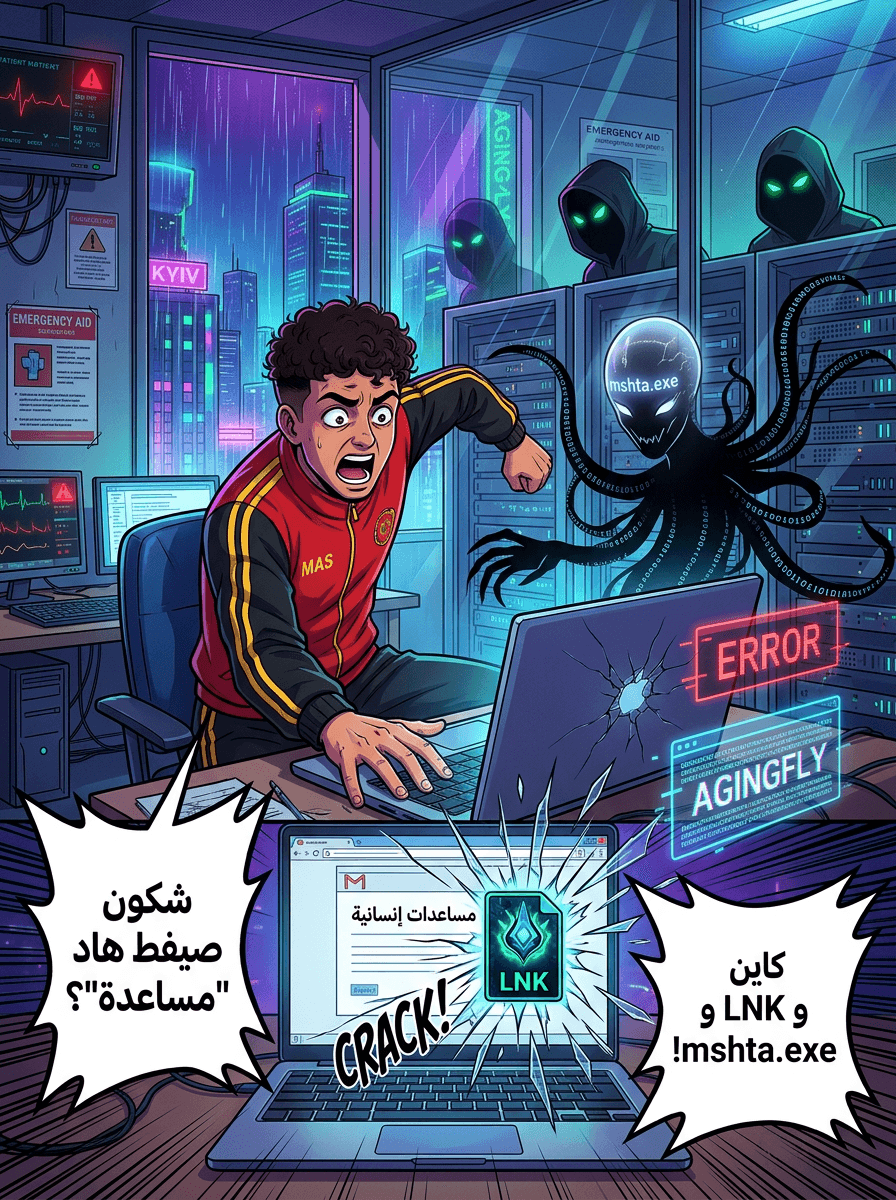

كيفاش كايتم الاختراق: كذبة المساعدات الإنسانية

السلسلة ديال الهجوم كاتبدأ غالباً بـ "phishing email". هاد الميساجات كايكون عندهم علاقة بـ "مقترحات مساعدات إنسانية" باش يستغلو الوضع السياسي والاجتماعي اللي كاين ف أوكرانيا.

كايطلبوا من الضحية يكليكي على واحد الرابط اللي كيدي لواحد من هاد جوج بلايص:

- سيت حقيقي مخترق: كايصيفطوا الضحايا لسيت ويب حقيقي اللي ديجا مخترق عن طريق ثغرة XSS (cross-site scripting).

- سيطات مزورين مصاوبين بـ AI: كايصيفطوا الضحايا لسيتات وهمية تصاوبات بمساعدة أدوات الذكاء الاصطناعي (AI).

الهدف من هاد الصفحات هو يلقبو المستخدم باش يتيليشارجي ويخدم فيشي Windows Shortcut (LNK).

التحليل التقني ديال سلسلة الهجوم

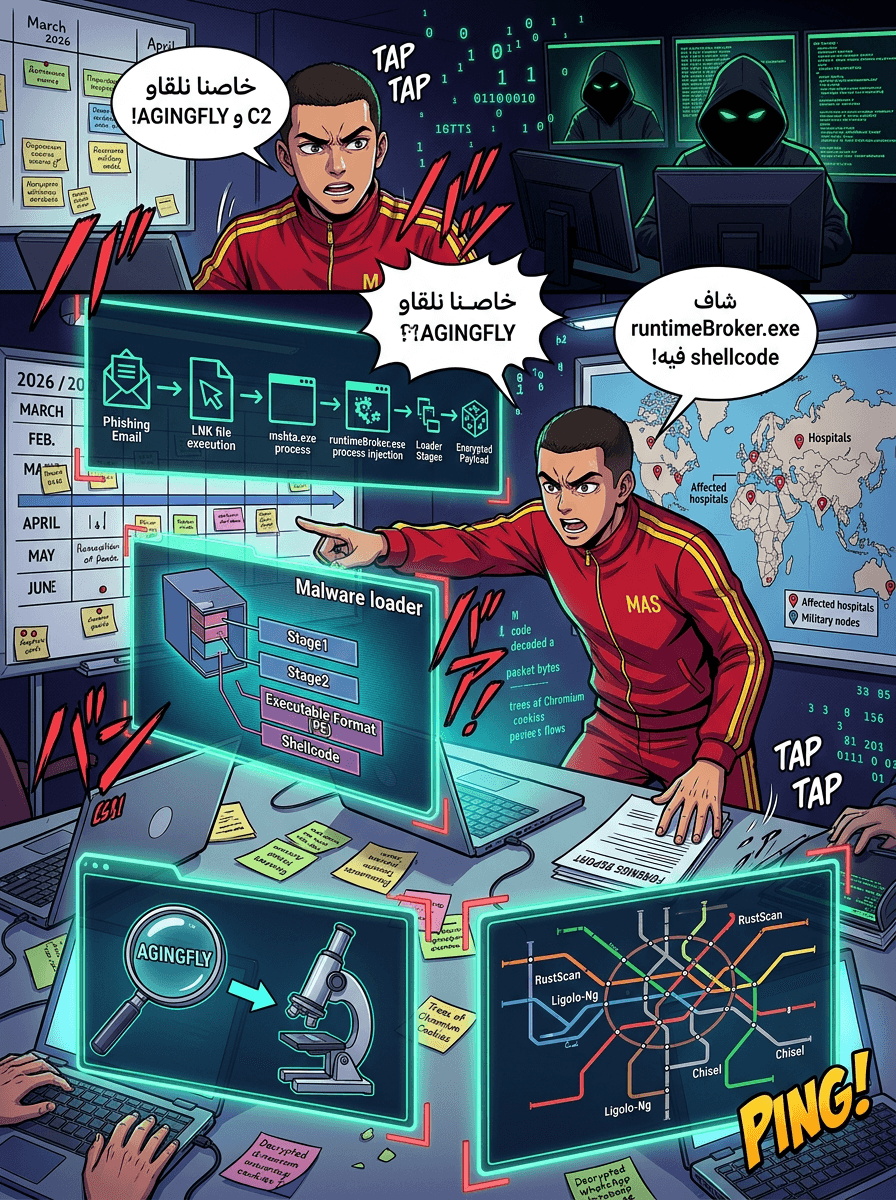

غير كايتخدم الفيشي LNK، كايطلق واحد العملية ديال اختراق فيها بزاف ديال المراحل:

- التشغيل الأولي: الفيشي LNK كايخدم واحد الـ HTML Application (HTA) عن طريق الأداة الأصلية ديال ويندوز

mshta.exe. - التمويه والحقن: بينما الـ HTA كايخرج واحد الفورم (form) وهمي باش يلهي الضحية، فـ "الكواليس" كايجيب واحد الـ binary. هاد الـ binary كايحقن "shellcode" فعملية حقيقية ف السيستيم بحال

runtimeBroker.exe. - Loaders مطورين: لاحظ CERT-UA استخدام loader فيه جوج مراحل. المرحلة الثانية كاتخدم بـ "executable format" خاص كاييدعم الـ code و data sections. الـ payload اللخر كايكون مشفر ومضغوط باش ما تعيقش بيه برامج الحماية.

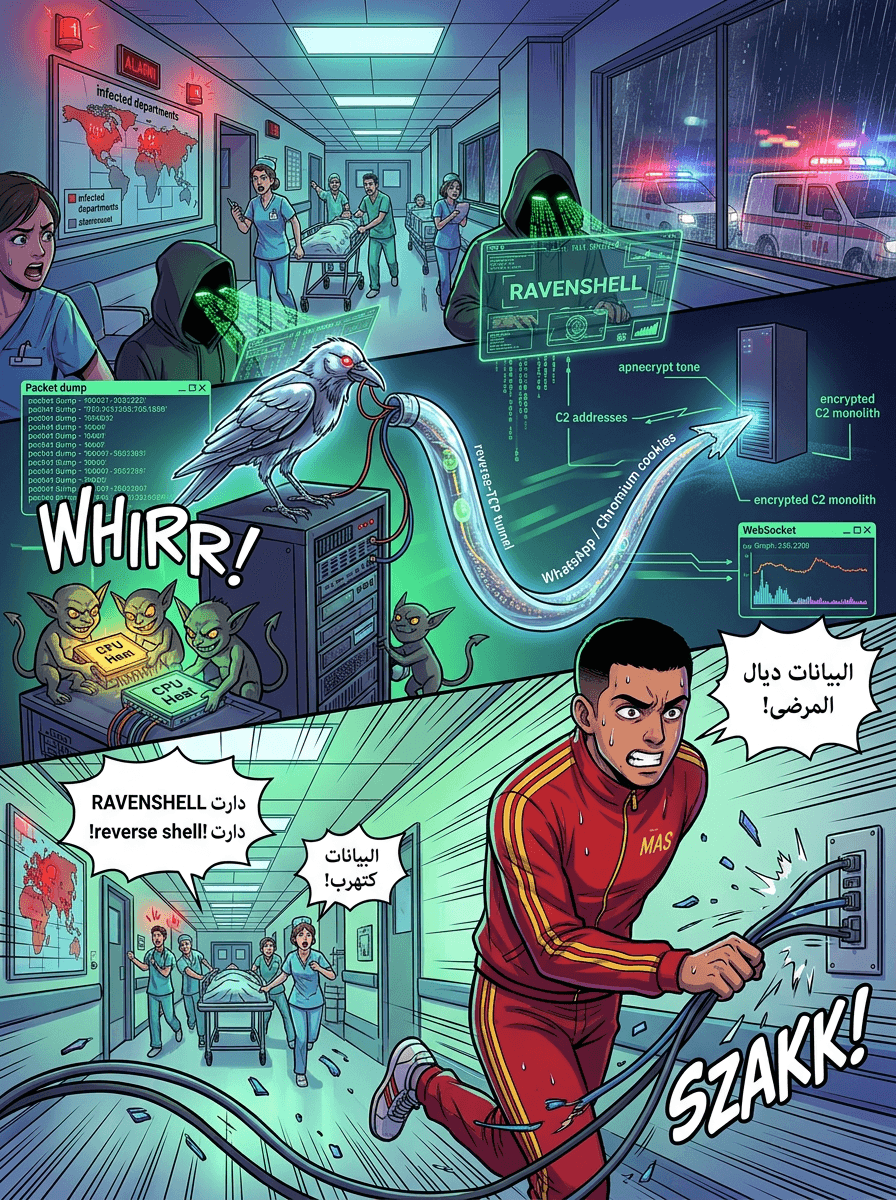

ترسانة البرامج الخبيثة: RAVENSHELL و AGINGFLY

الحملة كاتخدم أدوات خاصة ومطورة باش تحكم ف الأجهزة اللي تخترقوا:

- RAVENSHELL: أداة ديال TCP reverse shell كاتصاوب اتصال مع "management server"، وكاتخلي الهاكرز يدوزو أوامر (commands) عن طريق

cmd.exe. - SILENTLOOP: سكريبت PowerShell مصاوب باش يطبق الأوامر ويحدث الإعدادات راسو. المزيان فيه هو أنه كايقد يجيب لادريسات ديال سيرفرات التحكم (C2) من قنوات Telegram.

- AGINGFLY: مكتوب بالسي شارب (C#)، وهو الأداة الرئيسية للتحكم عن بعد. كايخدم بالـ WebSockets باش يهضر مع سيرفر الـ C2، وكيخلي الهاكرز يسجلو داكشي اللي كيتكتب ف Clavier (keystrokes)، ويتيليشارجي فيشيات خرين.

سرقة البيانات والتحرك داخل الشبكة

الهدف الأساسي ديال UAC-0247 هو التجسس وسرقة المعلومات الحساسة. كشف CERT-UA بلي الهاكرز خدمو بزاف ديال الأدوات "open-source" وسط الشبكات اللي تخترقوا، منها:

- ChromElevator: كايتخدم باش يتخطى التشفير ديال Chromium (App-Bound Encryption) ويشفر المودباسات والـ cookies.

- ZAPiXDESK: أداة جنائية (forensic tool) كاتستعمل لفك تشفير قاعدة بيانات WhatsApp Web المحلية.

- RustScan & Ligolo-Ng: كايتخدمو باش يسكانو الشبكة ويصاوبو "tunnels" باش يتنقلو من جهاز لآخر داخل المؤسسة.

- Chisel: كايتخدم للـ "network traffic tunneling".

- XMRig: برنامج لتعدين العملات الرقمية، هادشي كايعني بلي الهاكرز باغيين حتى يربحو الفلوس من الماتيريال اللي اخترقوه.

دليل على استهداف العسكر

واخا السبيطارات كانت هي الهدف اللول، CERT-UA لقا أدلة بلي حتى قوات الدفاع الأوكرانية تهدفات. ف هاد الحالات، صيفطو فيشيات ZIP ملغومة عن طريق تطبيق Signal، وخدمو تقنيات "DLL side-loading" باش يحطو الـ AGINGFLY malware.

خلاصة وطرق الحماية

حملة UAC-0247 كاتورينا بلي هاد الهاكرز مطورين بزاف، كايجمعو بين "social engineering" وأدوات تقنية معقدة. باش الشركات والمؤسسات يحميو راسهم، CERT-UA كايوصي بلي لازم يتحبس التشغيل ديال أنواع معينة من الفيشيات.

إجراءات دفاعية منصوح بها:

- حبسو (Restrict) التشغيل ديال الفيشيات اللي من نوع: LNK, HTA, و JS.

- راقبو أو حبسو استعمال أدوات ويندوز اللي فيها خطر بحال:

mshta.exe,powershell.exe, وwscript.exe.

المصدر: The Hacker News - UAC-0247 Targets Ukrainian Clinics and Government in Data-Theft Malware Campaign