الأتمتة الموثوقة، نوايا خبيثة: استغلال n8n Webhooks لتوصيل البرمجيات الضارة

الأتمتة الموثوقة، نوايا خبيثة: استغلال n8n Webhooks لتوصيل البرمجيات الضارة

ملخص (TL;DR)

الهاكرز (Threat actors) ولاو كيستعملو منصة n8n، وهي منصة معروفة كدير الأتمتة (automation) مدمجة مع الذكاء الاصطناعي، باش يتجاوزوا فيلترات الحماية. من أكتوبر 2025، المهاجمين بداو كيخدمو بـ webhooks لي مستضيفاهم n8n في الكلاود باش يصيفطو برامج ضارة (malware) عبر إيميلات "الاصطياد" (phishing) ويجمعو معلومات على الأجهزة (fingerprinting). بسباب استغلال هاد البنية التحتية الموثوقة ديال n8n، هاد الحملات عرفات زيادة خيالية وصلات لـ 686% فمارس 2026.

تحليل جديد من Cisco Talos كشف بلي المجرمين الإلكترونيين ولاو كيميلو بزاف لاستعمال أدوات الأتمتة البسيطة (low-code) باش يسهلو حملات "الـphishing" المعقدة ديالهم. المنصة لي ولات محبوبة عندهم فهاد الشهور الأخيرة هي n8n، وهي أداة لأتمتة سير العمل (workflow automation) بالذكاء الاصطناعي، كينتفعو منها المطورين باش يزامنوا البيانات ويبنيو أنظمة ذكية.

عن طريق استغلال قدرة المنصة على استضافة webhooks على نطاقات (domains) موثوقة فالسحاب (cloud)، المهاجمين كيقدروا ينجحو فكولشي الحواجز الأمنية التقليدية لي فالعادة كتعلم على الروابط (URLs) المشبوهة أو غير المعروفة.

كيفاش المهاجمين كيردو البنية التحتية ديال n8n سلاح؟

n8n كتسمح للمستخدمين يسجلو حساب مطور (developer account) فابور، وكيعطيوهم خدمة كلاود مسيرة. هاد الإعداد كيكريي بشكل تلقائي دومين خاص بالمستخدم كيكون على هاد الشكل: <account name>.app.n8n.cloud.

السر ديال هاد الاستغلال كاين في webhooks ديال n8n — لي كيتسماو غالباً "APIs عكسية". هادو مديورين باش يتسناو البيانات من خدمات خارجية ويحركو سير عمل أوتوماتيكي. ولكن، الباحثين Sean Gallagher و Omid Mirzaei من Cisco Talos لقاو بلي هاد الروابط (URLs) يقدروا يتبرمجو باش يستضيفو محتوى HTML كيتحط تما برمجياً.

فاش الضحية كيكليكي على رابط ديال وحدة من هاد الـ webhooks فإيميل phishing، المتصفح ديالو كيتعامل مع داك المحتوى لي مستضيفاه n8n كأنه صفحة ويب قانونية وموثوقة. وبما أن الـ traffic جاي من دومين فرعي موثوق *.app.n8n[.]cloud ، احتمال قليل باش يتكلوكا من طرف أنظمة الحماية الأوتوماتيكية (Gateways).

نمو سريع فعدد الهجمات

التحول لهاد الهجمات المبنية على n8n كان سريع ومجهد. على حساب التقرير:

- أكتوبر 2025: بدات الملاحظات الأولى ديال استغلال n8n webhooks.

- مارس 2026: حجم الإيميلات لي فيها هاد الروابط الخبيثة كان تقريبا 686% كثر من المستويات لي تلاحظات في يناير 2025.

تاكتيكات الـ Phishing وتوصيل البرمجيات الضارة

الباحثين ركزوا على جوج طرق أساسية كيستعملوها المهاجمين دابا:

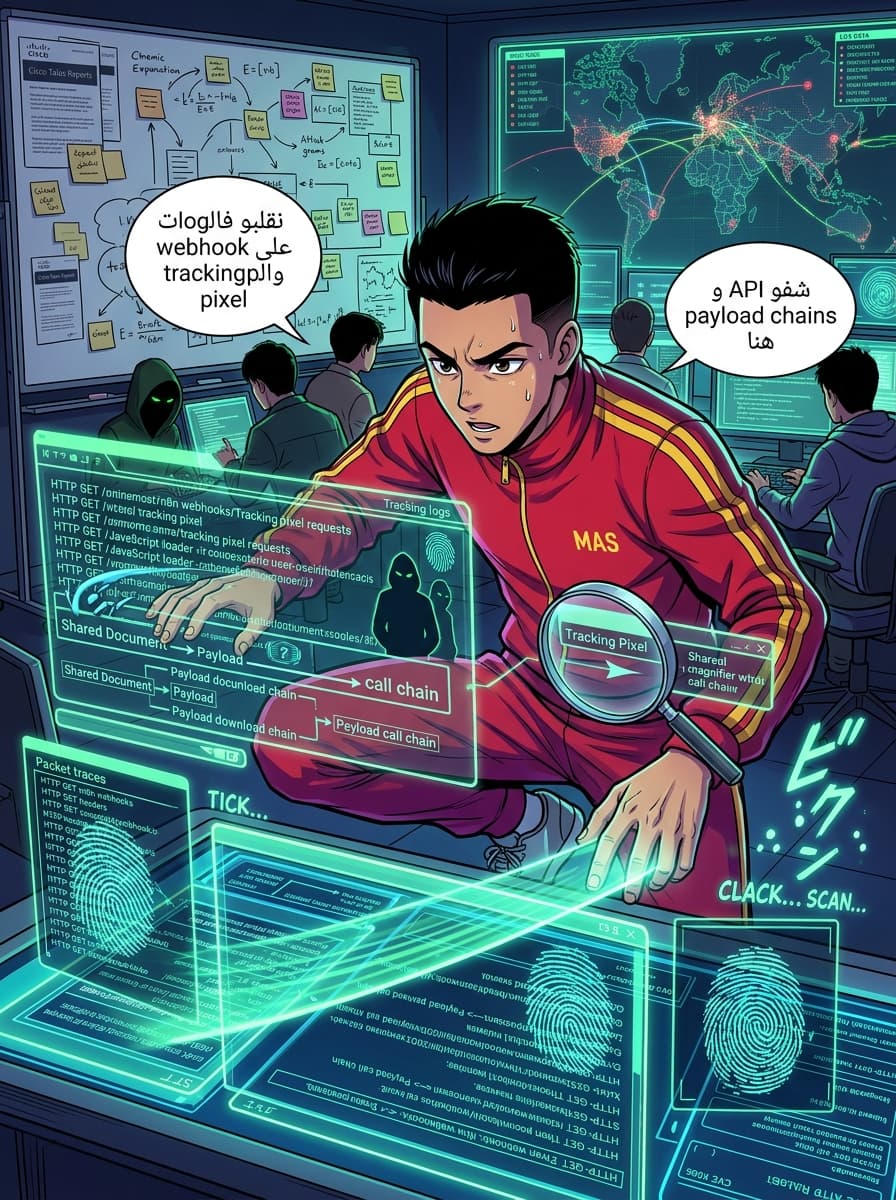

1. توصيل البرمجيات عبر "وثيقة مشتركة" (Shared Document)

فهاد الحالة، المهاجمين كيصيفطو إيميل phishing كيدعيو فيه بلي كاين ملف مشارك مع الضحية. الرابط لي كاين فالايميل كيدي لـ webhook مستضيفاه n8n.

- الصفحة كطلع CAPTCHA باش توهم المستخدم بلي كاين أمان.

- غير كيدوز الـ CAPTCHA، كيتشارجا ملف خبيث (malicious payload) من سيرفر خارجي.

- الخدعة: حيت عملية التحميل مخبية وسط الـ JavaScript ديال الـ HTML، المتصفح كيحساب ليه بلي الملف جاي من الدومين الموثوق ديال n8n، ماشي من المصدر الخارجي الحقيقي الخبيث.

الهدف النهائي من هاد الهجمات هو يوصلو ملفات executable أو MSI installers. هاد البرامج كتثبت نسخ معدلة من أدوات التحكم والإدارة عن بعد (RMM) القانونية، بحال Datto و ITarian Endpoint Management، شي لي كيخلي المهاجمين يديرو وصول دائم لجهاز الضحية عبر سيرفر "التحكم والسيطرة" (C2).

2. تتبع الأجهزة (Device Fingerprinting)

المهاجمين كيخدمو بـ n8n أيضاً باش يعرفو ويتبعو الأهداف ديالهم. عن طريق زرع "تصويرة مخفية" أو tracking pixel مستضافة على n8n webhook وسط إيميل، كيقدرو يجمعو البيانات أوتوماتيكياً. فاش الضحية كيحل الإيميل، "الclient" كيصيفط طلب HTTP GET لداك الرابط ديال n8n. هاد الطلب كيقدر يتضمن معلومات للتتبع، بحال الإيميل ديال الضحية، شي لي كيخلي المهاجم يتأكد بلي الهدف "نشيط" ويعرف مواصفات الجهاز ديالو.

تحدي لفرق الحماية

نفس المميزات لي كتخلي n8n أداة قوية للمطورين — بحال المرونة، سهولة الاندماج، والأتمتة السلسة — هي نيتها لي خلاتها وسيلة جذابة للجرائم الإلكترونية.

الباحثين من Cisco Talos قالوا: "عن طريق استغلال بنية تحتية موثوقة، هاد المهاجمين كيتجاوزوا فيلترات الأمان التقليدية، وكيردو أدوات الإنتاجية لوسائل باش يوصلوا لـ remote access دائم".

مع انتشار منصات الأتمتة بـ low-code والذكاء الاصطناعي، فرق الحماية ولات قدام تحدي كبير باش تراقب هاد البيئات "الموثوقة" وتقلب على علامات الاستغلال بلا ما تعطل سير العمل القانوني ديال الشركات.

المصدر: The Hacker News