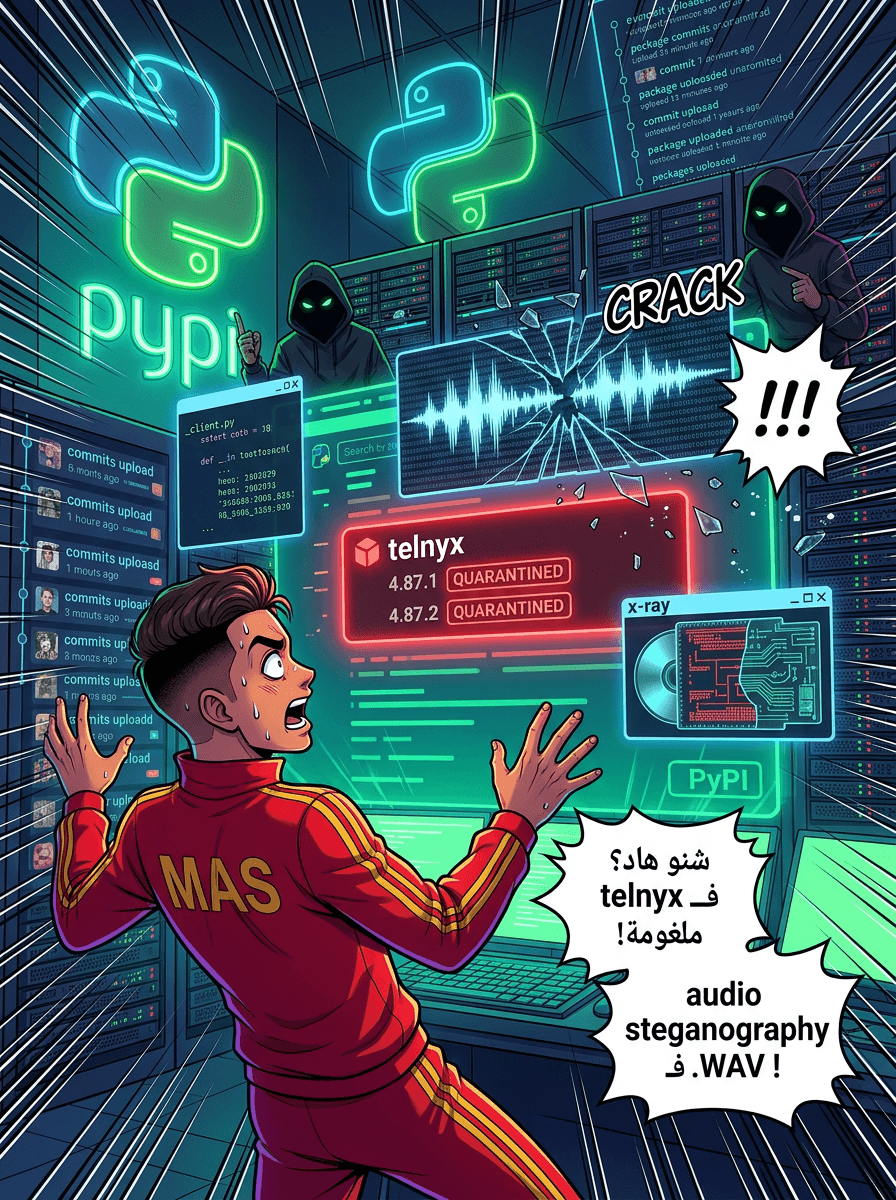

TeamPCP كيستغلو "Audio Steganography" (تخبيئ الكود في الصوت) في باكيدجات PyPI ديال Telnyx ملغومة

TeamPCP كيستغلو "Audio Steganography" (تخبيئ الكود في الصوت) في باكيدجات PyPI ديال Telnyx ملغومة

خلاصة (TL;DR)

المجموعة ديال الهاكرز TeamPCP قدرات تخترق الباكيدج Python المعروف telnyx في PyPI، وخرجو النسخ 4.87.1 و 4.87.2. هاد النسخ كيخدمو بـ "audio steganography" — يعني كيخبيو برمجيات خبيثة (Malware) وسط ملفات ديال الصوت بصيغة .WAV — باش يسرقو الحسابات والداتا من أنظمة Windows، Linux و macOS. خاص المستعملين يرجعو للنسخة 4.87.0 فوراً.

نظرة عامة على الهجوم

المجموعة المعروفة بـ TeamPCP، اللي فايت ليها دارت هجمات على "سلسلة التوريد" (supply chain) ضد Trivy و KICS و litellm في الماضي، وسّعات الهجمات ديالها باش تشمل الباكيدج telnyx. في 27 مارس 2026، تحطو جوج نسخ ملغومة (4.87.1 و 4.87.2) في Python Package Index (PyPI).

عكس الهجمات العادية ديال "typosquatting" (فين الهاكرز كيسجلو سميات كيشبهو للسمية الأصلية)، هادي اختراق مباشر لباكيدج موثوق وحقيقي. المشروع في PyPI دابا راه "محجور عليه" (quarantined)، ولكن الباحثين من Socket و Endor Labs و JFrog وشركات أمنية خرين كيحذرو بلي المالوير كيخدم بمجرد ما كيتم استيراد (import) الباكيدج في التطبيق.

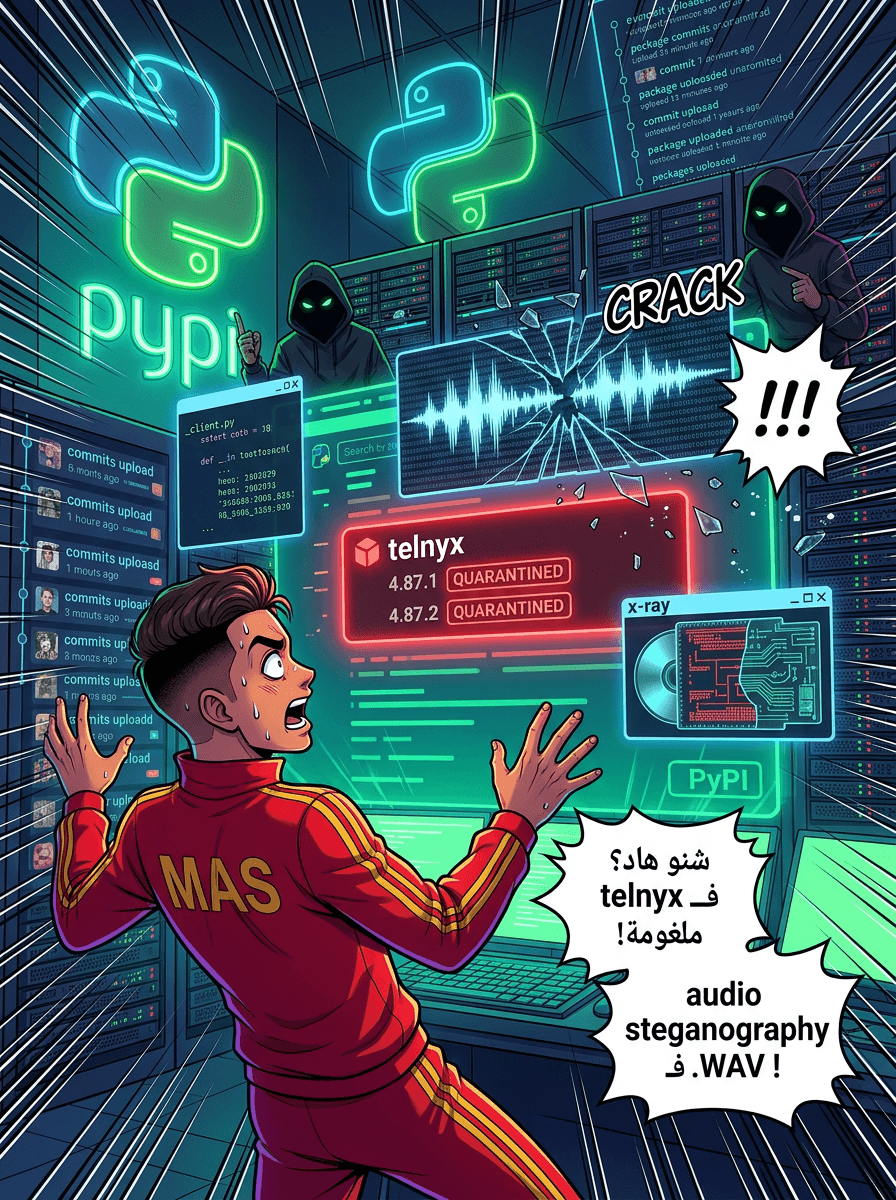

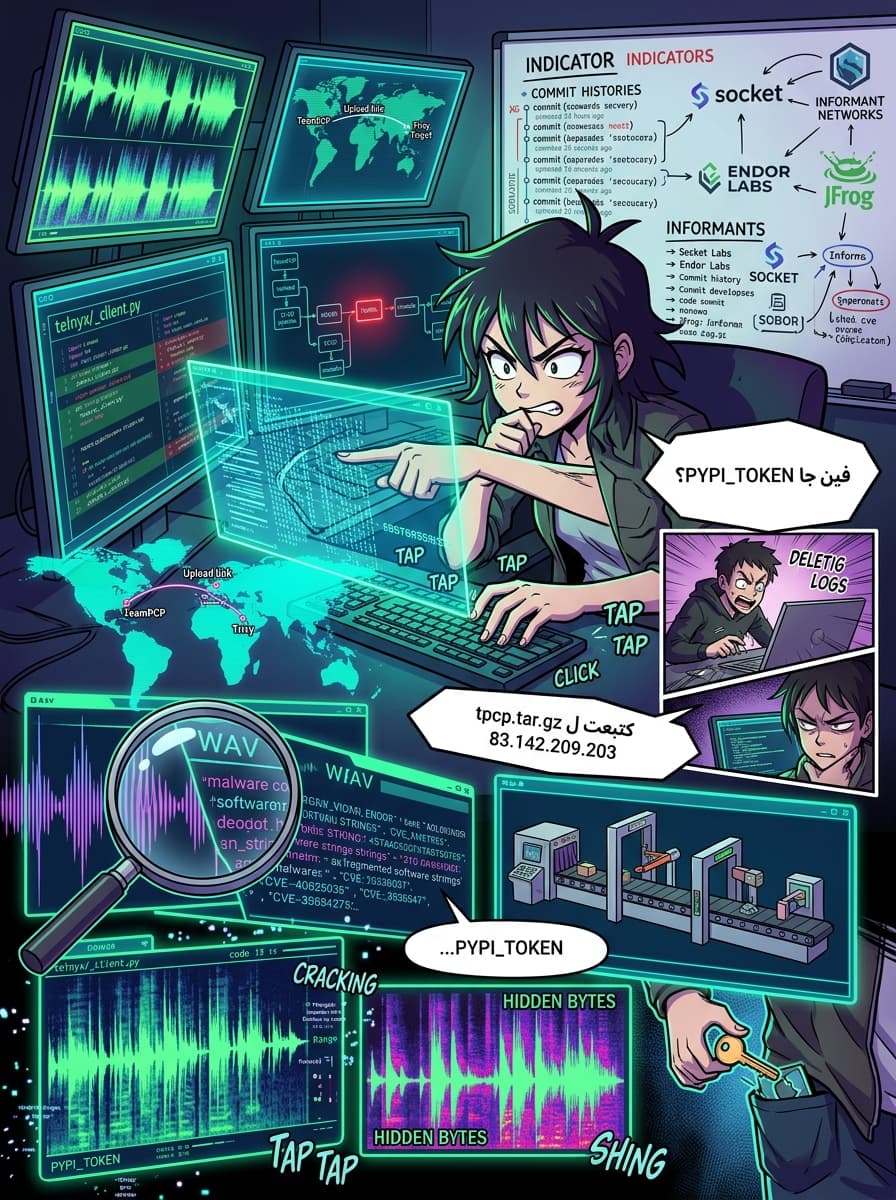

طريقة معقدة باستعمال Audio Steganography

أهم ميزة في هاد الهجوم هي استعمال audio steganography. بلاصة ما يحطو ملف تنفيذي (binary) مشبوه أو كود Base64 طويل اللي يقدر يتفرش من طرف أدوات الحماية (EDR)، الهاكرز خباو الكود الضار وسط ملفات صوت عادية.

الكود الخبيث كيتزاد في الملف telnyx/_client.py. وملي كيخدم، كيبدا سلسلة ديال الهجومات على حساب نظام التشغيل ديال الضحية:

- Windows: المالوير كيتيليشارجي ملف

hangup.wavمن سيرفر التحكم (C2). كيجبد ملف تنفيذي من وسط الداتا ديال الصوت وكيحطو في Dossier ديال "Startup" بسميةmsbuild.exe. هادشي كيخلي المالوير يخدم مع كل "Démarrage" ديال البيسي. - Linux/macOS: السيستيم كيجيب ملف

ringtone.wavاللي فيه كود (script) ديال المرحلة الثالثة. هاد العملية مشبهة بـ "اضرب واهرب" (smash-and-grab) — جمع سريع للداتا كيطرا في ملف مؤقت (temporary directory) وكيمسح راسو نيشان مورا ما كيصيفط الداتا باش ما يخلي حتى أثر.

جمع وسرقة البيانات

البرنامج المخصص لجمع الداتا مديور باش يقلب على معلومات حساسة، منها:

- متغيرات البيئة (Environment variables)

- ملفات

.env - تاريخ الأوامر (Shell histories)

- معلومات الدخول للسحاب (Cloud credentials) وأسرار الـ CI/CD

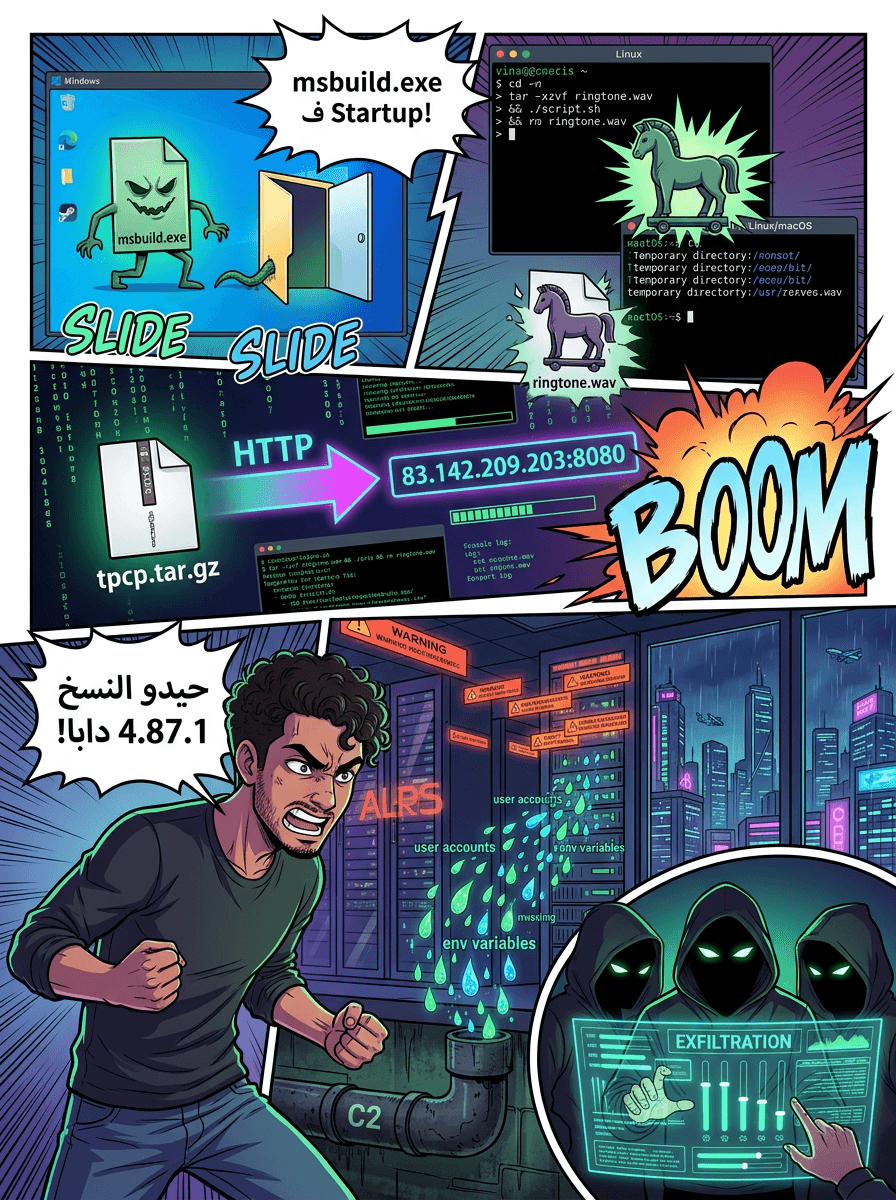

الداتا المسروقة كتجمع في ملف سميتو tpcp.tar.gz وكتصيفط عن طريق HTTP POST لعنوان IP التالي: 83.142.209[.]203:8080.

أصل الاختراق

وخا الطريقة اللي تسرق بيها الـ PYPI_TOKEN ديال telnyx مازال ما مأكدةش، الباحثين من Endor Labs كيقدروا بلي السبة غالباً هي الاختراق اللي وقع لـ litellm قبل. إلا كان شي مطور أو شي "Pipeline CI/CD" كيخدم بـ litellm وفي نفس الوقت عندو لـ "Token" ديال telnyx مسجل، الهاكرز ديال TeamPCP غايكونوا سدوه من قبل.

سياق الحملة بشكل عام

هاد الهجوم كيبين تحول في الطريقة ديال TeamPCP، حيت ولاو كيستهدفو الأدوات المهمة اللي كتخدم في "البايلاينز" (pipelines) الأوتوماتيكية. باستهداف أدوات بحال Trivy و KICS المخصصة لفحص السيكوريتي، كيقدروا يوصلوا لأنظمة اللي أصلاً عندها صلاحيات واسعة.

أعلنات TeamPCP مؤخراً بلي كاين تعاون بينها وبين مجموعة LAPSUS$ ومع مجموعة جديدة ديال "Ransomware" (برامج الفدية) سميتها Vect، هادشي كيشير بلي هاد الاختراقات تقدر تكون غير نقطة دخول لعمليات ابتزاز وفدية كبر منها في المستقبل.

النصائح للوقاية (Mitigation)

كنصحو فرق الأمن والمطورين يديرو هاد الخطوات:

- راقب النسخ: قلب في ملف

requirements.txtوفي البيئة ديال البايثون عندك. إلا لقيتيtelnyxنسخة 4.87.1 أو 4.87.2، رجع للنسخة 4.87.0 فوراً. - بدل كلمات السر (Secrets): اعتبر بلي كاع "Credentials" و "API keys" اللي كانو في هاد البلاصة المخترقة راه تسربو، وبدلهم كاملين.

- قلب على ملفات مشبوهة: في أنظمة Windows، قلب في دوسي Startup على ملف سميتو

msbuild.exe. - بلوكي الاتصال: حبس أي اتصال مع الـ IP ديال الهاكرز:

83.142.209[.]203. - راجع سيكوريتي CI/CD: تأكد بلي الـ CI/CD pipelines محميين مزيان، وتعامل مع أي أداة كتخدم تما على أنها تقدر تكون مدخل للهاكرز.

المصدر: The Hacker News