ثغرة SQL Injection خطيرة فـ LiteLLM تضربات فقل من 36 ساعة مورا ما تعلنات

LiteLLM CVE-2026-42208 SQL Injection Exploited within 36 Hours of Disclosure

ثغرة SQL Injection خطيرة فـ LiteLLM تضربات فقل من 36 ساعة مورا ما تعلنات

بالنسبة للدراري لي خدامين فـ AI و DevOps فالمغرب، الـ "AI Gateway" ولات شي حاجة أساسية فـ Infrastructure ديالهم. ولكن، هاد القضية لي وقعات مؤخراً لـ LiteLLM (واحد الأداة معروفة لي كتجمع بزاف ديال LLM APIs فبلاصة وحدة) هي تذكير قاصح بالخطر لي كيكون فاش كنجمعو كاع الـ Credentials والحوايج الحساسة فبلاصا وحدة.

المختصر المفيد (TL;DR)

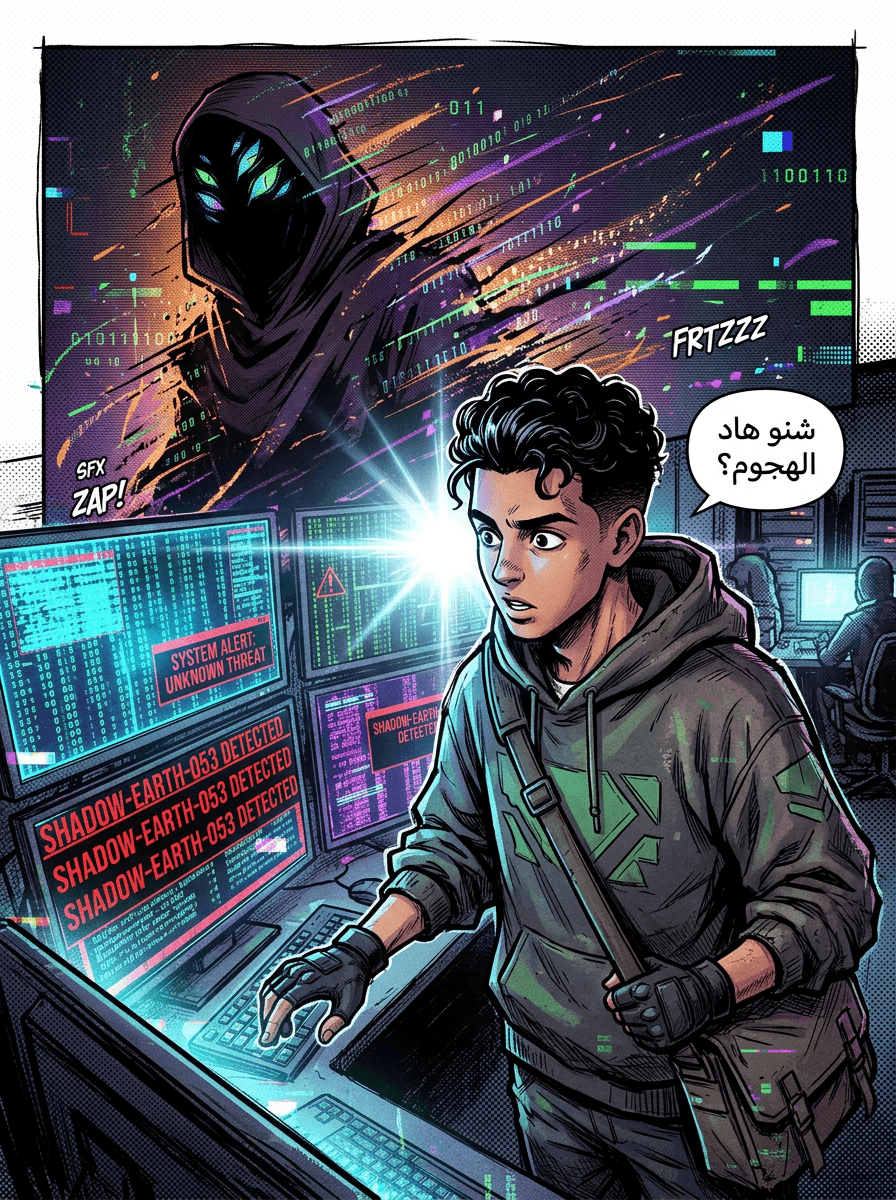

واحد الثغرة خطيرة من نوع SQL Injection (الرمز ديالها CVE-2026-42208) تكتشفات فـ Python Package ديال LiteLLM، وتستغلات من طرف الـ Hackers فقل من 36 ساعة ملي تبارطاجات. الـ Attackers استهدفو Tables حساسين فيهم API keys ديال OpenAI و AWS Bedrock. إلا كنتي خدام بـ LiteLLM، خاصك ضروري تدير الـ Update للنسخة 1.83.7-stable دابا، ولا تدير واحد التغيير فـ Configuration باش تحمي الـ Database ديالك.

شنو هي هاد الثغرة: CVE-2026-42208؟

هاد السقطة، لي عطاوها CVSS score ديال 9.3 (يعني واصلة للعظم)، هي عبارة على SQL Injection كلاسيكية. هاد النوع ديال الثغرات كيخلي الـ Hacker يـ "Inyecter" أو يدك كود خبيث وسط الـ Query لي كتمشي للـ Database، والـ Application كتنفذ داك الكود بلا ما تعيق.

المطورين ديال LiteLLM قالو بلي المشكل كاين فـ الطريقة باش الـ Proxy كيتشيكي الـ API keys. بلاصت ما يستعملو "parameterized queries" (لي هي الطريقة الصحيحة والمأمنة باش تعامل مع البيانات)، الـ App كانت كتاخد الـ Key لي صيفط اليوزر وكتلصقو نيشان فـ النص ديال الـ Query.

أي Hacker يقدر يغل هاد الثغرة بلا ما يحتاج يدير Login، غير بـ "Authorization header" مدروس مزيان كيصيفطو لأي Route ديال API، بحال مثلا POST /chat/completions. هاد الـ Input الخبيث كيوصل للـ Database عبر الـ Path ديال "Error-handling".

36 ساعة ما بين الـ Patch والـ Attack

الباحث الأمني Michael Clark من Sysdig لقى بلي أول محاولة استغلال بدات نهار 26 أبريل 2026، مع الـ 16:17 UTC. هادشي وقع تقريبا 26 ساعة مورا ما الـ Advisory تحطات فـ GitHub، وقل من 36 ساعة مورا ما كولشي عرفها.

الـ Attack وقع على جوج مراحل من هاد الـ IP addresses:

65.111.27.132 و 65.111.25.67.

هاد السرعة كاتبين بلي الوقت لي كياخدو الـ Hackers باش يبداو الـ Attack ولى قصير بزاف. مابقاوش كيتسناو شي واحد يلوح كود (PoC) واجد، ولاو كيستعملو الـ Advisory والـ Schema ديال المشروع (بما أنه Open Source) باش يصاوبو الـ Exploit ديالهم فالبلاصة.

الأهداف الحساسة: شنو كانو كايقلبو يفركعو؟

LiteLLM كيتعتبر Gateway لبزاف ديال الـ AI Services بحال OpenAI، Anthropic، و AWS Bedrock. حيت كولشي مجموع فيه، إلا تضربات الـ Database ديالو، هادشي كيتسمى "Cloud-account compromise" وماشي غير تسريب عادي ديال شي App.

الناس ديال Sysdig لاحظو بلي الـ Attackers كانو كينقبو على Tables محددين فيهم الـ Secrets:

litellm_credentials.credential_values: هاد Table غالباً كيكونوا فيه Keys بـ Limits كبار ديال الفلوس ولا Permission ديال Admin.litellm_config: فيه التفاصيل ديال الـ Environment لي خدام فيها الـ Proxy.

الغريب هو أنهم ماداهاش فـ Tables بحال litellm_users (ديال المعلومات الشخصية)، هادشي كيعني بلي كان الtarget ديالهم هوما الـ "Upstream keys" باش يستغلو الـ AI Resources الغاليين على حساب الضحية.

نصائح للشركات والـ Startups فالمغرب

إلا كنتي خدام بـ LiteLLM فـ المشروع ديالك، خاصك تدير هاد الخطوات:

- Update دابا: طلع الـ Version ديال LiteLLM Python package لـ 1.83.7-stable لفوق. هاد النسخة فيها الـ Patch الرسمي من BerriAI.

- حل مؤقت: إلا مكتابش دير Update دابا، خاصك تبدل الـ Config. دير

disable_error_logs: trueتحت السيكسيون ديالgeneral_settings. هادشي غيقطع الطريق على داك الـ Error-handling لي فيه المشكل. - بدل الـ Keys: بما أننا مازال ما عارفينش واش كاينين بيانات تسرقو فعلاً، أحسن حاجة هي تبدل (Rotate) كاع الـ API keys (OpenAI, Anthropic, etc.) لي كانو مخرزنين فـ LiteLLM إلا كنتي خدام بـ النسخة الفاسدة (من 1.81.16 حتى لـ 1.83.6) فهاد الوقيتة ديال الـ Attack.

خلاصة

هادشي لي وقع كيبين بلي واقع الـ Cybersecurity تبدل؛ الـ "Zero Day Clock" غاديا وكتزيار. بالنسبة للأدوات Open-source لي عليها الطلب بزاف (LiteLLM فايتة 45,000 star فـ GitHub)، غير كيتعلّن على Patch، كتبدا السباق مع الـ Hackers. الـ Tech Teams فالمغرب خاصهم يردو البال ويبداو يديرو الـ Patching بالزربة، خصوصاً للأدوات لي كتمثل "Gateway" وحاملة لكاع السوارت ديال الـ Cloud.

المصدر: The Hacker News - LiteLLM CVE-2026-42208 SQL Injection Exploited within 36 Hours of Disclosure