Google و Cursor سدّوا ثغرات خطيرة (RCE) في أدوات الـ AI و CI/CD

Google Fixes CVSS 10 Gemini CLI CI RCE and Cursor Flaws Enable Code Execution

Google و Cursor سدّوا ثغرات خطيرة (RCE) في أدوات الـ AI و CI/CD

المفيد المختصر (TL;DR): Google سدّات واحد الثغرة خطيرة بزاف (CVSS 10.0) في الـ Gemini CLI، كانت كتمكن أي واحد يخترق أنظمة الـ CI/CD عن طريق Remote Code Execution (RCE). في نفس الوقت، Cursor IDE صلحوا ثغرة ديال الهروب من الـ Sandbox (CVE-2026-26268) اللي كانت كتم بمجرد ما الـ AI يتعامل مع Git hooks خبيثة. إذا كنتي كتخدم بـ Gemini في GitHub Actions أو كتكودي بـ Cursor، خاصك دير Update دابا باش تحمي الماكينة ديالك.

ثغرة Gemini CLI: خطورة 10/10 بلا CVE

مؤخراً، Google صلحوا ثغرة أمنية واصلة لأقصى درجات الخطورة في أدوات الـ Command-line ديال Gemini. هاد المشكل كان كيهدد الـ npm package اللي سميتو @google/gemini-cli و الـ GitHub Actions workflow اللي هو google-github-actions/run-gemini-cli.

على حساب التقرير ديال Novee Security، هاد الثغرة كانت كتخلي مهاجم خارجي يفرض كود خبيث يتنفذ كأنه Configuration ديال Gemini. هادشي كينقز الـ Security Sandbox تماماً لأن الـ Command كيتنفذ مباشرة في الـ Host System قبل حتى ما يبدا الـ Sandbox يخدم.

شنو هو الـ Sandbox؟ في الأمن المعلوماتي، الـ Sandbox هو واحد البيئة معزولة فين كيتجرب الكود باش ما يقدرش يقيس باقي السيستيم. إلا تنقز هاد الـ Sandbox، يعني المهاجم لقا طريق مباشرة للماكينة اللي خدام فيها الكود.

واللي غريب هو أن هاد الثغرة واخا واخدة تنقيط CVSS 10.0، ما تعطاهاش رقم CVE رسمي. الخطر كيكون بالخصوص في الـ Workflows اللي كتستعمل Gemini CLI في "headless mode" (يعني الأنظمة المؤتمتة اللي ما فيهاش Interface).

كيفاش كيطرا الهجوم على Gemini في الـ CI/CD

في النسخ اللي قبل من التحديث، Gemini CLI ملي كيكون خدام في بيئة CI، كيثيق أوتوماتيكياً في الـ Workspace folders. هادشي كيعني أنه كيقرا الـ Configuration و الـ Environment variables من الدليل (directory) المحلي بلا ما يسول.

إلا جا شي Developer وخدم بـ Gemini CLI باش يراجع شي Pull Request (PR) من عند شي حد ما معروفش، يقدر المهاجم يحط Dossier مخبي سميتو .gemini/ في هاديك الـ PR. الأداة غادي تقرا هادوك الـ Variables الخبيثة، وهادشي كيوصل لـ Remote Code Execution (RCE) في الـ Runner اللي خدام فيه الـ Workflow. هكا، كتحول الـ Pipeline ديال الـ CI/CD لباب مفتوح لهجمات الـ Supply-chain.

وزيد عليها، ملي كيكون خدام بـ --yolo mode (واحد المود كيعطي الموافقة تلقائياً)، Gemini CLI كان كيتجاهل الـ Tool allowlists، وهادشي كيخلي Inputs غير موثوقة (مثلا من شي GitHub issue) تنفذ أوامر خطيرة بحال run_shell_command بلا ما يشاور المستخدم.

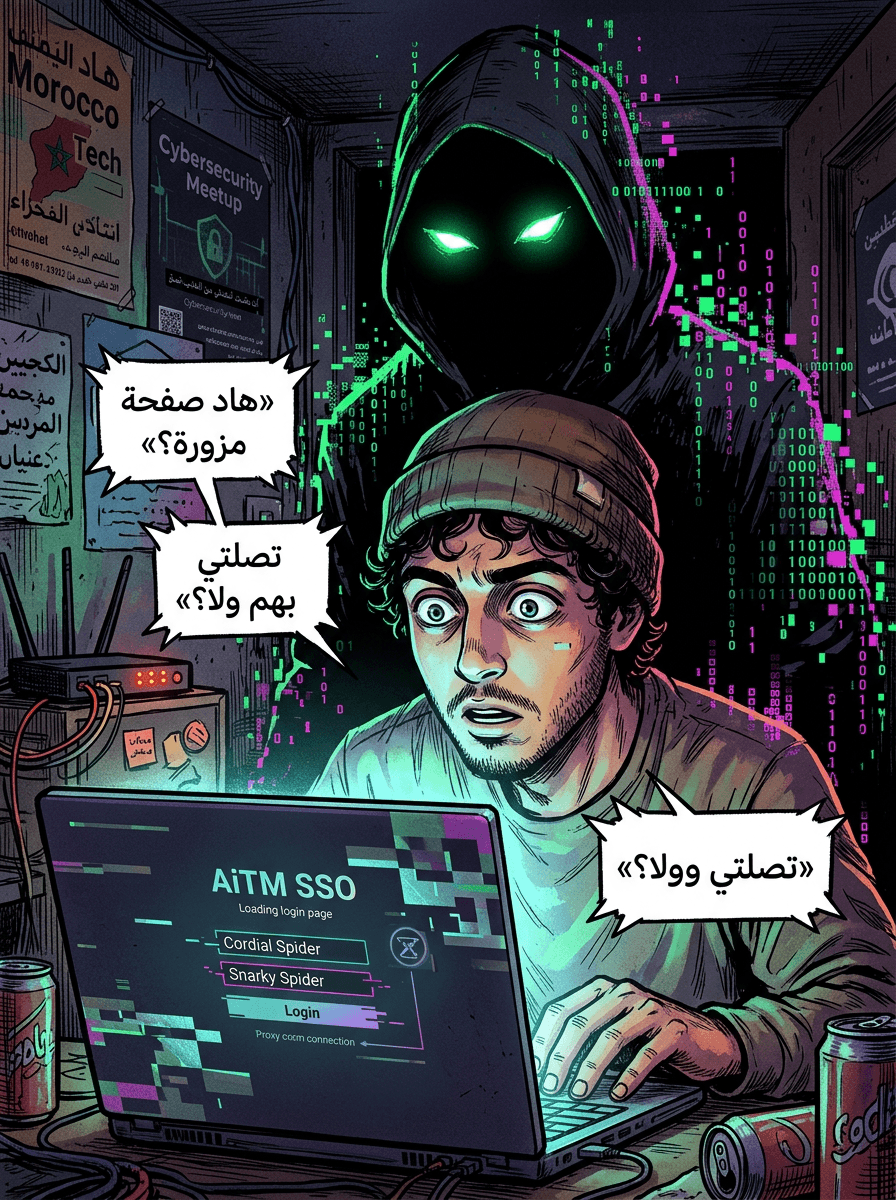

تأمين Cursor IDE: الهروب من الـ Sandbox و Git Hooks

حتى Cursor، اللي هو IDE معروف بزاف عند الناس ديال الـ AI، لقاو فيه ثغرة. الباحثين Assaf Levkovich و Novee Security كشفوا على CVE-2026-26268 (تنقيط 8.1)، وهي ثغرة "Sandbox escape" كتستغل الطريقة باش الـ AI agents كيتعاملوا مع Git.

الهجمة كتمشي بهاد التسلسل:

- المستخدم كيدير Clone لواحد الـ Repository فيه Repo ديال Git مخبي وخبيث (bare repository) فيه

post-checkouthook. - المستخدم كيسول Cursor AI سؤال عادي، بحال "شرح ليا هاد الكود".

- الـ AI agent، باش يجاوب، كيطبق تعليمات كاينين فشي ملف بحال

AGENTS.mdويديرgit checkout. - هنا هاداك الـ hook الخبيث كيخدم أوتوماتيكياً، وينفذ كود في الماكينة ديال الـ Developer بعيد على عيون المستخدم وبرا على النطاق ديال الـ AI.

شنو هو الـ Git Hook؟ الـ Git hooks هوما Scripts كينفذهم Git قبل أو بعد شي أحداث معينة بحال Commit أو Checkout. هوما أدوات قوية ولكن كيشكلو خطر كبير إلا كانوا مخبين فشي Repositories ما كتيقش فيهم.

خطر "CursorJacking"

كاين ثغرة ثانية سميتها "CursorJacking" (CVSS 8.2) اكتشفها Roy Paz من LayerX، ولحد الآن مازال ما تسداتش كاملة. هاد المشكل جاي من ضعف في التحكم في الصلاحيات (Access control).

أي Extension منزلها عندك تقدر حالياً توصل لـ SQLite database المحلية ديال Cursor، فين كيتخباو الـ API keys و الـ Session tokens الحساسة. إلا نزل الـ Developer شي Extension "مسمومة"، تقدر تسرق ليه الـ Credentials ويديرو ليه Account takeover أو يخسرو ليه لفلوس باستعمال الـ APIs ديالو بلا خبارو. Cursor قالوا بلي هاد الخطر محدود فقط بـ Local file system access، وهادشي كينبهنا باش نردو البال مزيان شنو كنثبتو (install) في الـ IDE ديالنا.

شنو خاص الـ Developers في المغرب يديرو؟

باش تحمي بيئة التطوير ديالك و الـ CI/CD pipelines، خاصك طبق هاد الخطوات دابا:

لمستعملي Google Gemini CLI:

- تحديث الـ npm package: خاصك تخدم بـ

@google/gemini-cliنسخة 0.39.1 أو 0.40.0-preview.3 وما فوق. - تحديث GitHub Actions: استعمل

google-github-actions/run-gemini-cliنسخة 0.1.22 أو نسخة أحدث. - الـ Configuration: ما تردش

GEMINI_TRUST_WORKSPACE: 'true'إلا كنتي متأكد 100% بلي الـ Inputs جايين من ناس كتيق فيهم.

لمستعملي Cursor IDE:

- تحديث البرنامج: تأكد بلي خدام بـ Cursor version 2.5 أو كتر باش تسد الثغرة ديال Git hook RCE.

- مراجعة الـ Extensions: ما تنزل غير الـ Extensions اللي معروفة ومن مصادر موثوقة باش تتجنب سرقة الـ Credentials (CursorJacking).

- التعامل مع الـ AI: رد البال ملي تطلب من الـ AI agent يتعامل مع Dossiers أو Repositories جايبهم من بلايص ما معروفاش.

خلاصة

مع دخول الـ AI agents بشكل كبير في الخدمة ديالنا اليومية، حتى الطرق باش كيتم الهجوم تبدلات. هاد الثغرات كتبين بلي الحدود الأمنية التقليدية بحال الـ Sandboxes و الـ local databases خاص يعاد فيها النظر باش تواكب التصرفات التلقائية ديال الـ AI. بالنسبة لينا كـ Community ديال التقنية في المغرب، كيبقا الـ Update هو أول خط دفاع ضد هاد الأخطار الجديدة.

المصدر: The Hacker News - Google Fixes CVSS 10 Gemini CLI CI RCE and Cursor Flaws