تفكيك بنية تحتية عالمية لـ Phishing: الـ FBI والبوليس الأندونيسي كايضربو شبكة W3LL

تفكيك بنية تحتية عالمية لـ Phishing: الـ FBI والبوليس الأندونيسي كايضربو شبكة W3LL

خلاصة (TL;DR)

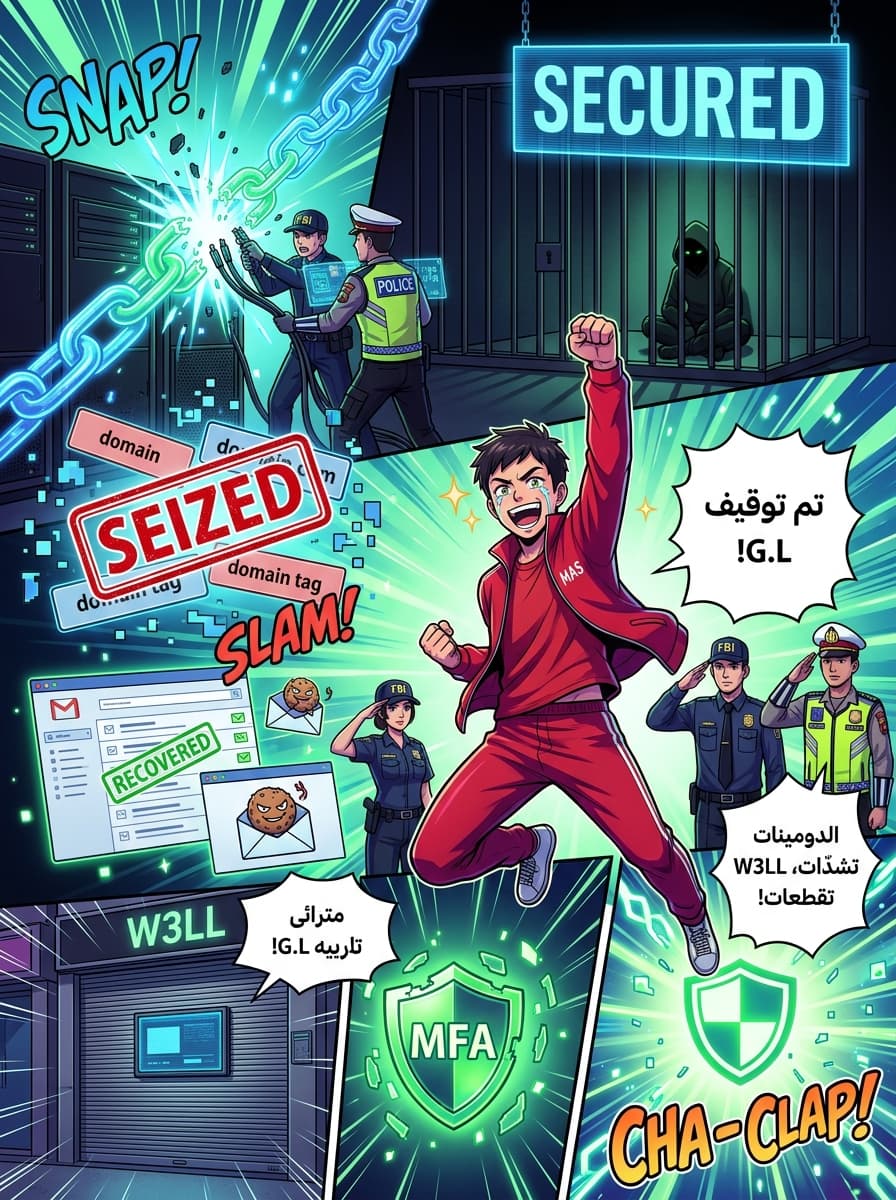

الـ FBI والشرطة الوطنية الأندونيسية نجحو فـ تفكيك البنية التحتية ديال شبكة W3LL للاحتيال (phishing)، وهي عملية عالمية كانت مسؤولة على محاولات نصب وفلوس ضاعت كاتفوت 20 مليون دولار. المطور الرئيسي، اللي كايسميوه "G.L"، تعتقل وتشدات النطاقات (domains) الأساسية اللي كان خدام بيها. العملية استهدفت حسابات Microsoft 365 باستعمال تقنيات متطورة ديال Adversary-in-the-Middle (AitM) باش يتجاوزوا خاصية التحقق بخطوتين (MFA).

ضربة عالمية ضد "الاحتيال كخدمة" (Phishing-as-a-Service)

فـ ضربة قوية لعالم الجريمة الإلكترونية، نجحات عملية مشتركة بين مكتب التحقيقات الفيدرالي الأمريكي (FBI) والشرطة الأندونيسية فـ توقيف البنية التحتية اللي كاتسير أدوات الاحتيال W3LL.

لسنوات، كانت W3LL كاتعتبر "منصة متكاملة للخدمات الإجرامية"، كاتقدم للمجرمين المبتدئين أدوات احترافية باش يديرو هجمات خطيرة من نوع "اختراق البريد الإلكتروني للأعمال" (BEC). على حساب التصريحات ديال الـ FBI، هاد التفكيك قدر يقطع مورد أساسي كانو كايستعملوه المجرمين باش يدخلو لآلاف الحسابات ديال الضحايا فـ كاع أنحاء العالم.

صعود متجر W3LL Store

عملية W3LL ما كانتش مجرد أداة وحدة، ولكن كانت "مارشي" (سوق) كحل معروف بـ W3LL Store. أول مرة تهضرت عليه كانت من طرف شركة Group-IB فـ شتنبر 2023، وكان هاد المتجر كايقدم خدماته لـ 500 مجرم إلكتروني تقريباً.

بثمن كايوصل لـ 500 دولار، كان كايقدر أي مجرم يشري "W3LL Panel"، وهي حزمة (kit) متكاملة للاحتيال. هاد المتجر كان كايبيع بزاف ديال الخدمات غير القانونية، منها:

- أدوات احتيال (phishing) مصاوبة على العبار.

- قوائم بريدية مستهدفة.

- الوصول لسيرفورات مخترقة.

- معلومات دخول مسروقة والوصول عن بعد للأجهزة (RDP).

بين 2019 و2023، الـ FBI كايقدر بلي كثر من 25,000 حساب مخترق تباع فـ هاد المتجر الإجرامي.

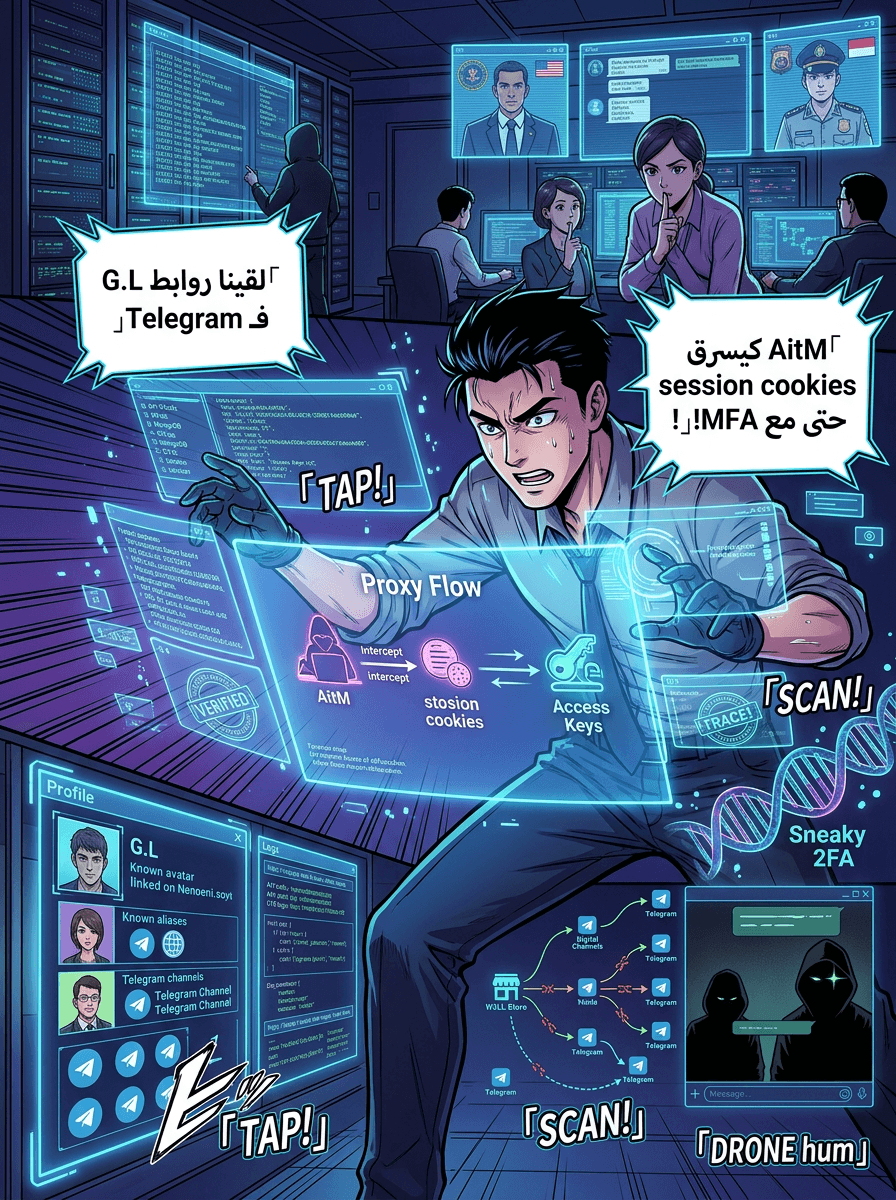

التقنية المستعملة: كيفاش كايتجاوزو الـ MFA؟

الأدوات ديال W3LL كانت خطيرة بزاف حيت كاتركز على حسابات Microsoft 365. عكس صفحات الاحتيال العادية، W3LL كانت كاتستعمل تقنيات Adversary-in-the-Middle (AitM).

من خلال الخدمة بحال "وسيط" (proxy) بين الضحية وبين صفحة الدخول الحقيقية، هاد الأداة كانت كاتقدر تخطف الـ session cookies. هادشي كايخلي الهاكرز يدخلو للحساب بلا ما يحتاجو الرمز ديال التحقق بخطوتين (MFA)، يعني كايسيطروا على الحساب حتى لو كان الضحية داير حماية إضافية.

التحاليل اللي دارت شركات Hunt.io وSekoia بينات بلي الكود ديال W3LL Store كان كايتعاود يستعمل فـ أدوات أخرى بحال "Sneaky 2FA"، ونسخ مسروقة من هاد الأدوات كانت كاتدور فـ "الديب ويب" لسنوات.

المطور والأثر ديال العملية

المطور اللي كايعتقدوا أنه هو العقل المدبر لهاد الأدوات، واللي السلطات كايسميوه "G.L"، كايظنوا أنه خدام فـ عالم الجريمة الإلكترونية من 2017. قبل W3LL، كان سميتو مرتبطة بتطوير أدوات ديال الـ spam بحال PunnySender و W3LL Sender.

وخا W3LL Store سد رسمياً فـ 2023، الخدمة ما وقفتش. الـ FBI لاحظ بلي المجموعة انتقلت لتطبيقات المراسلة المشفرة (بجال Telegram)، وبدلو السميات ديال الأدوات باش يكملو عملياتهم. ما بين 2023 و2024 غير بوحدهم، هاد الأدوات استهدفت كثر من 17,000 ضحية فالعالم.

قالت الـ FBI: "المطور اللي ورا هاد الأداة كان كايجمع ويبيع الوصول لحسابات مخترقة، هادشي اللي خلى الضرر والانتشار ديال هاد النصيبة يكبار بزاف".

خلاصة

تفكيك البنية التحتية ديال W3LL كايعتبر رباح كبير للتعاون الأمني الدولي. من خلال شد هاد المطور والسيطرة على الـ domains، السلطات قدرات تفركع سلسلة توريد كانت كاتسهل عمليات نصب كاتوصل قيمتها لـ 20 مليون دولار.

ولكن، التاريخ ديال W3LL — اللي انتقل من متاجر ويب لتطبيقات مشفرة — كايذكرنا بلي شبكات الجريمة الإلكترونية صعيب تموت دغيا. الشركات والمؤسسات خاصها تبقى حارصة، خصوصاً فيما يخص حماية Microsoft 365 والأنواع الجديدة ديال هجمات الـ AitM.

المصدر: https://thehackernews.com/2026/04/fbi-and-indonesian-police-dismantle.html