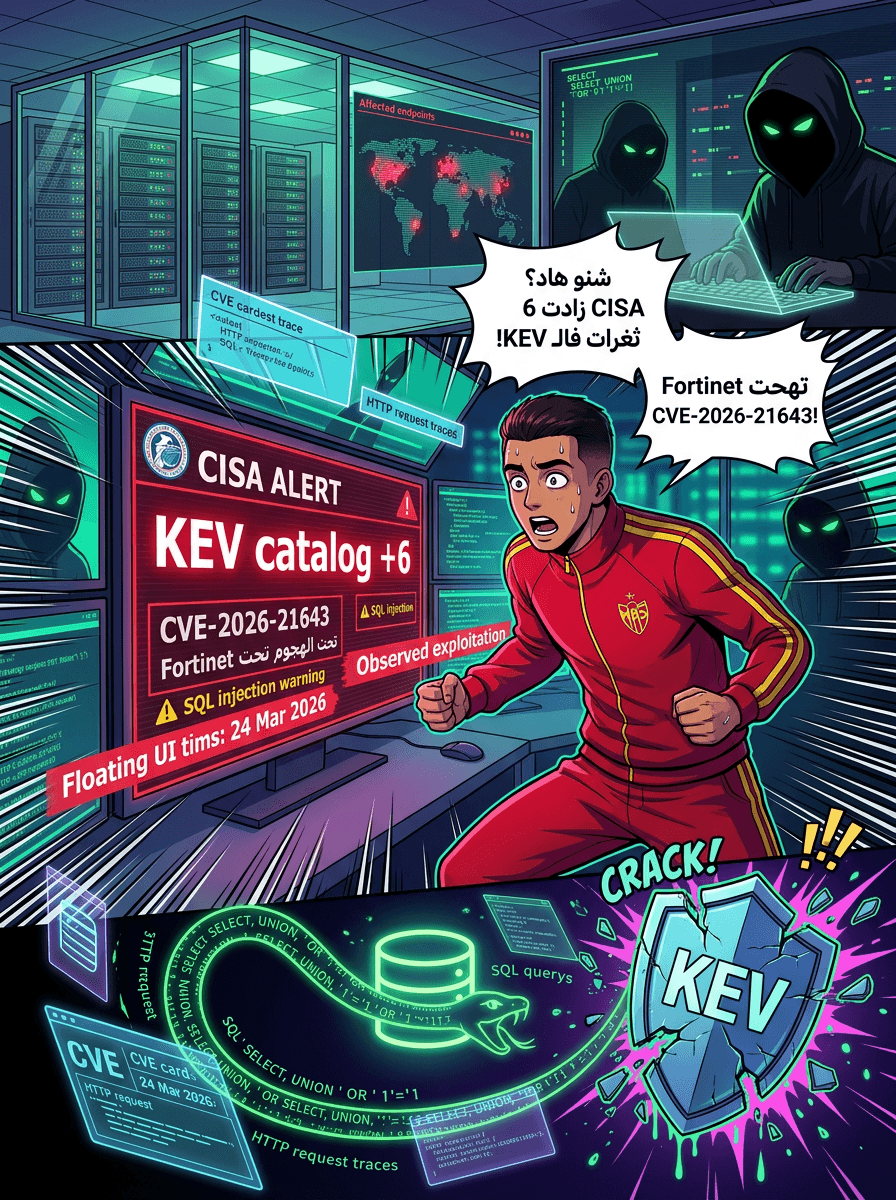

CISA Alert: ستة ديال الثغرات جديدة تزادو لـ KEV Catalog من بعد ما بداو كيستغلوهم الـ Hackers

CISA Alert: ستة ديال الثغرات جديدة تزادو لـ KEV Catalog من بعد ما بداو كيستغلوهم الـ Hackers

خلاصة (TL;DR): وكالة CISA زادت ستة ديال الثغرات أمنية كتقيس Fortinet، Microsoft، و Adobe للكاتالوغ ديال الثغرات المعروفة بلي مستغلة (KEV). هاد الثغرات فيهم من SQL injection خطير فـ FortiClient EMS تا لمشاكل قديمة فـ Microsoft Visual Basic. الوكالات الفيدرالية عندها لـ 27 أبريل 2026 باش دير التحديثات (patches) اللازمة.

وكالة الأمن السيبراني وأمن البنية التحتية الأمريكية (CISA) كبّرات الكاتالوغ ديالها (KEV)، وزادت فيه ستة ديال الثغرات اللي كيتستعملو دابا كـ "سلاح" من طرف الـ hackers.

هاد التحديث، اللي خرج هاد التنين، كيركز على ثغرات متنوعة كتقيس برامج ديال الشركات بحال Fortinet، Microsoft، و Adobe. وبموجب التوجيه العملياتي (BOD) 22-01، الوكالات الفيدرالية (FCEB) ملزمة باش تصلح هاد الثغرات قبل 27 أبريل 2026.

ثغرة Fortinet عندها أولوية كبيرة وتحت الهجوم

على رأس القائمة كاينا CVE-2026-21643، وهي ثغرة خطيرة من نوع SQL injection فـ Fortinet FortiClient EMS. بـ CVSS score واصل لـ 9.1، هاد الثغرة واعرة بزاف حيت كتمكن attacker (ما محتاجش كاع يكون عندو حساب) باش ينفذ أكواد أو أوامر بلا رخصة، غير بلي يصيفط HTTP requests مصاوبين بطريقة خاصة.

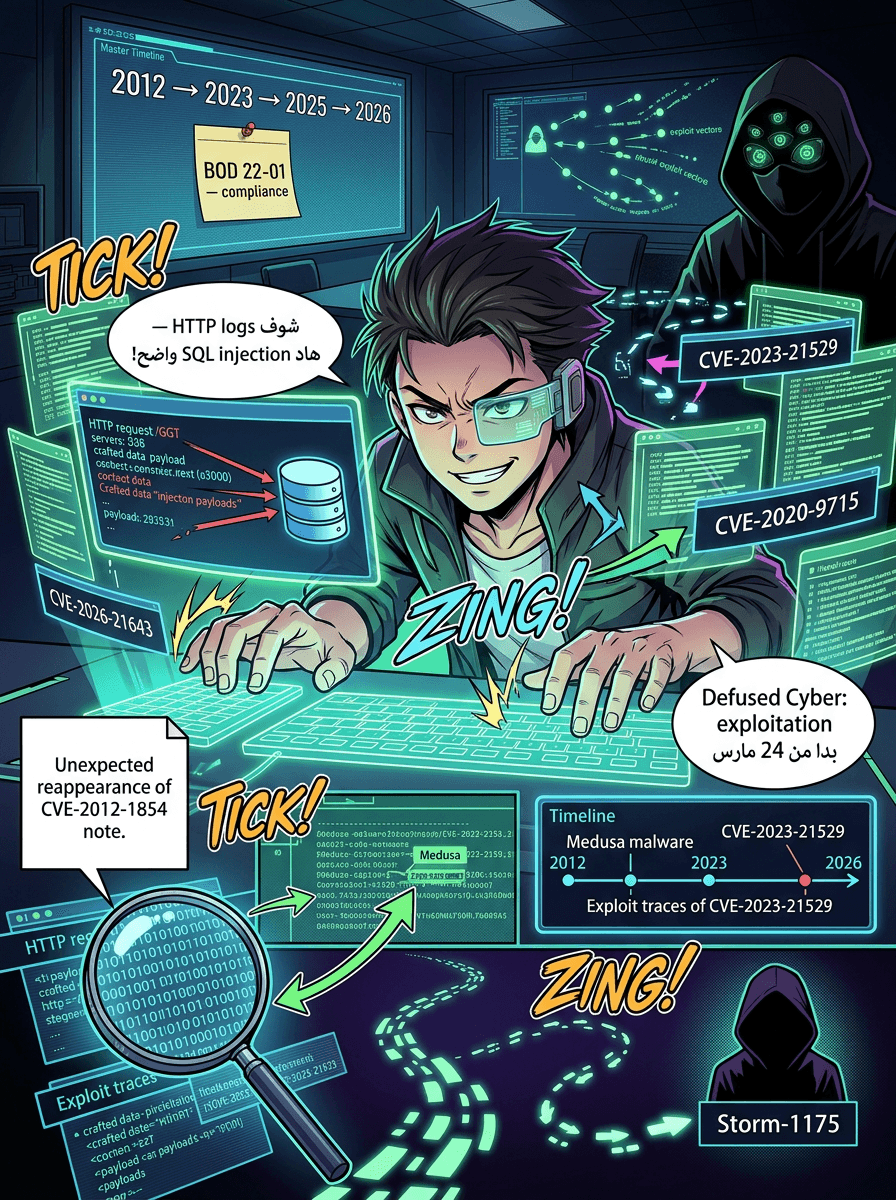

على حساب شركة الأمن السيبراني Defused Cyber، محاولات استغلال هاد الثغرة بدات كـ "تبان" من 24 مارس 2026.

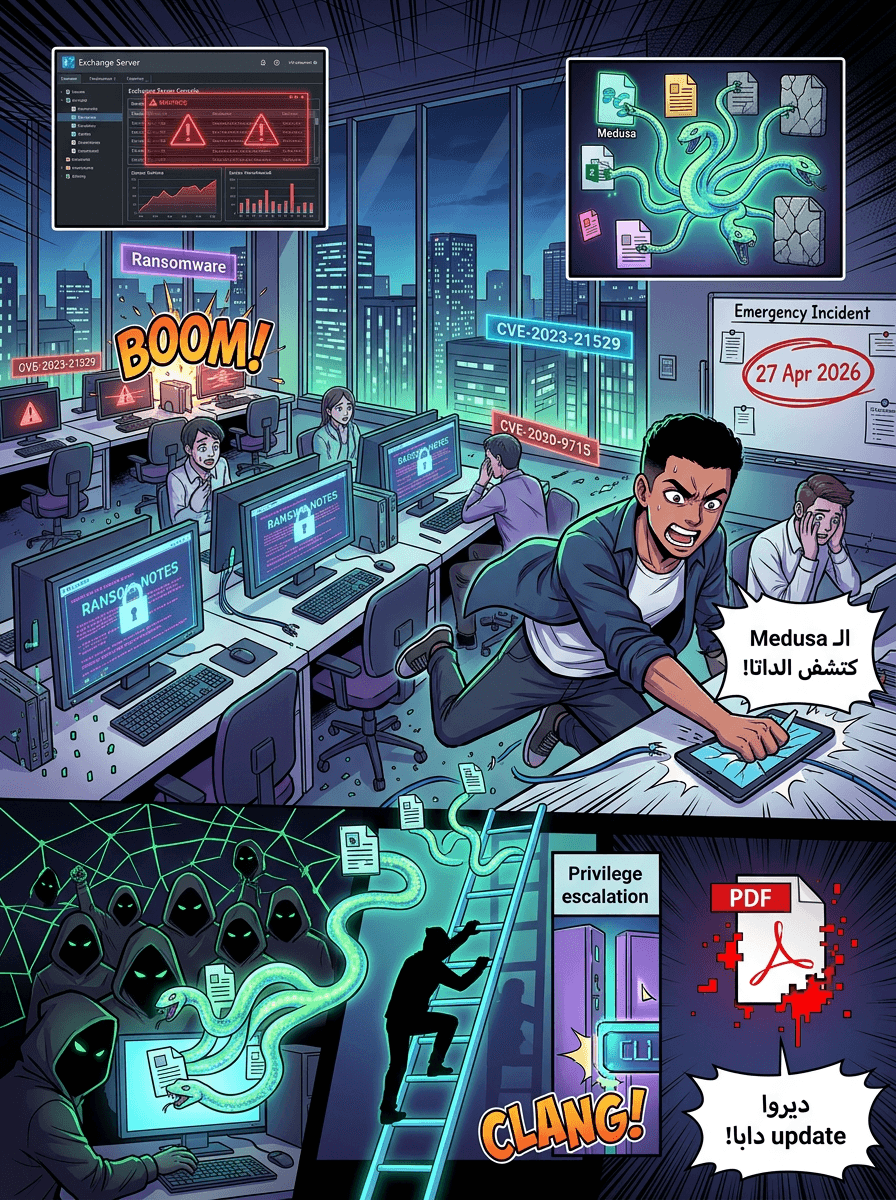

ثغرات Microsoft: من الـ Ransomware لزيادة الصلاحيات (Privilege Escalation)

ربعة من هاد الثغرات الستة الجداد كيقيصو منتجات Microsoft، وموزعين على كتر من عشر سنين:

- CVE-2023-21529 (CVSS 8.8): مشكل فـ Deserialization ديال داتا ما مديوراش فيها الثقة فـ Microsoft Exchange Server. ميكروسوفت كشفات مؤخراً بلي كاين واحد الـ threat actor مسميينة Storm-1175 كيستغل هاد الثغرة باش ينشر Ransomware سميتو Medusa.

- CVE-2023-36424 (CVSS 7.8): ثغرة "out-of-bounds read" فـ Windows Common Log File System (CLFS) Driver. هاد الثغرة كيستعملوها الـ attackers باش يطلعو الصلاحيات ديالهم (privilege escalation).

- CVE-2025-60710 (CVSS 7.8): مشكل فـ improper link resolution فـ Host Process for Windows Tasks. الاستغلال الناجح كايخلي attacker عندو ديجا login باش يزيد الصلاحيات ديالو محلياً (locally).

- CVE-2012-1854 (CVSS 7.8): ثغرة "قديمة" كتقيس التحميل غير الآمن للمكتبات (insecure library loading) فـ Microsoft Visual Basic for Applications (VBA). وخا تكتشفات هادي سنين، ميكروسوفت اعترفات بلي كاينين هجمات "محدودة ومستهدفة" كانت كتستغلها من يوليوز 2012.

Adobe Acrobat Reader مستهدف بالـ RCE

آخر حاجة تزادت للقائمة هي CVE-2020-9715، وهي ثغرة من نوع use-after-free كتقيس Adobe Acrobat Reader. هاد الثغرة تقدر تعطي الـ hacker الإمكانية باش يدير remote code execution (RCE) إذا قدر يقنع شي مستخدم يحبس ملف مسموم.

حالة التهديدات الحالية

وخا كاين دليل واضح بلي الثغرات ديال Fortinet و Exchange Server و VBA كيتستغلو، مكنينش تقارير عمومية دابا كتشرح بالتفصيل كيفاش كيتستغلو CVE-2020-9715، CVE-2023-36424، و CVE-2025-60710.

دخول هاد الثغرات لـ KEV catalog هو تفكير قوي بلي الـ attackers غالباً كيخدمو بخليط من ثغرات "zero-day" جديدة وثغرات قديمة مازال ما تدارش ليها patch باش يوصلو للأهداف ديالهم.

خلاصة وتوصيات

وجود هاد الثغرات فـ هجمات حقيقية — خصوصاً النشر ديال Medusa ransomware عن طريق Microsoft Exchange — كيشدد على ضرورة دير التحديثات (patching) فوراً. الشركات والأجهزة، سواء فـ القطاع العام ولا الخاص، خاص يعطيو الأولوية لهاد الستة ديال الثغرات:

- Fortinet FortiClient EMS (CVE-2026-21643)

- Microsoft Exchange Server (CVE-2023-21529)

- Adobe Acrobat Reader (CVE-2020-9715)

- Windows CLFS Driver (CVE-2023-36424)

- Host Process for Windows Tasks (CVE-2025-60710)

- Microsoft VBA (CVE-2012-1854)

الوكالات الفيدرالية خاصها تحترم الأجل ديال 27 أبريل، ولكن كاع الفرق الأمنية كنصحوهم يتعاملو مع هاد الثغرات كأولويات قصوى فـ نظام إدارة التحديثات ديالهم.

المصدر: https://thehackernews.com/2026/04/cisa-adds-6-known-exploited-flaws-in.html