رد بالك: حملة EtherRAT كيتستهدفو ليزادمين (SysAdmins) عن طريق GitHub و الـ Blockchain

EtherRAT Distribution Spoofing Administrative Tools via GitHub Facades

رد بالك: حملة EtherRAT كيتستهدفو ليزادمين (SysAdmins) عن طريق GitHub و الـ Blockchain

لي ميساج موجه لݣاع ليزادمين (SysAdmins)، المهندسين ديال DevOps، والمحللين ديال السيكيريتي فالمغريب: كاين واحد الهجوم خطير ومطور سميتو EtherRAT خدام هاد الأيام. هاد الكومبان (Campaign) كتستعمل طرق ذكية باش تخترق الشركات عن طريق انتحال الشخصية ديال أدوات الخدمة اللي كنخدمو بيها كاملين كل نهار.

الموخص (TL;DR)

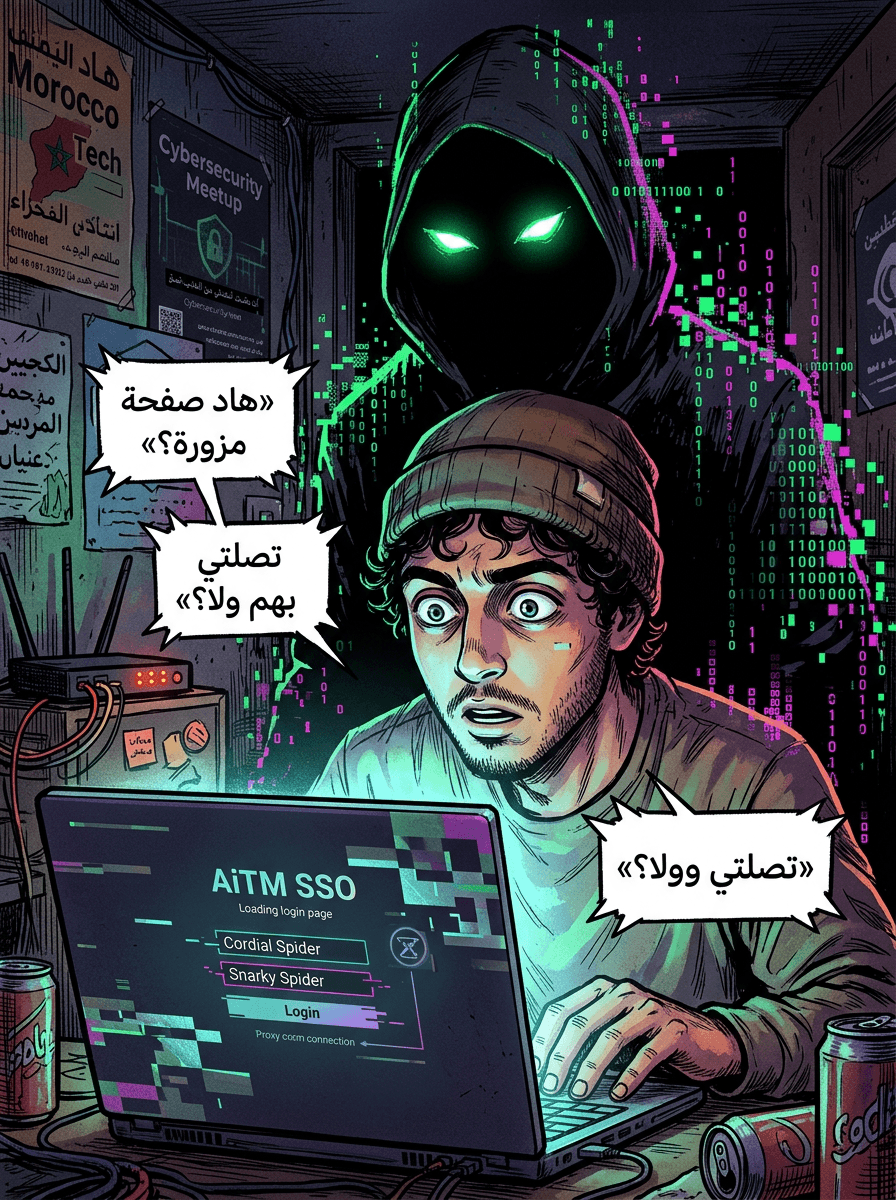

حملة EtherRAT كتستعمل صفحات "فيك" (Facades) فـ GitHub مخدومة بـ SEO مطور باش تطلع هي الأولى فـ Google وتصيد الناس ديال IT اللي عندهم نيفو عالي ديال البريفيليج (High Privileges). كيزورو أدوات معروفة بحال PsExec و AzCopy باش ينصبو RAT (Cheval de Troie) كيتواصل مع السيرفر ديال الهكر (C2) عن طريق الـ Blockchain ديال Ethereum. هاد الطريقة كتخلي القضية ديال التوقيف ديالو بـ IP ولا Domain صعيبة بزاف.

استراتيجية ديال الدستريبوسيون (Distribution) على جوج مراحل فـ GitHub

هاد الحملة اكتشفها المركز ديال الأبحاث Atos (TRC) فمارس 2026، وهي حملة "صبارة" بزاف. عكس الهجمات العادية، هاد الهكرز كيخدمو بـ Architecture ديال جوج طبقات فـ GitHub:

- الـ Facade SEO: الهكر كيكريي واحد الديبو (Repository) فـ GitHub كيبان "نقي". هاد الديبو فيه fichier README بروفيسيونيل ولكن ما فيه حتى كود خايب. الهدف الوحيد ديالو هو يطلع فـ Google و Bing و DuckDuckGo باستعمال تقنية SEO Poisoning (التلاعب بالمحركات ديال البحث).

- ديبو ديال التوزيع (Distribution): الليان ديال التيليشارجمون اللي كاين فـ Facade كيدي لواحد الديبو ثاني مغاير تماماً. هنا فين كاين الملف MSI الملغوم.

هاد التقسيم كيخلي الهكرز ضابطين اللعب: يلا GitHub مَسحات الديبو اللي فيه الفيروس، كيمشيو غير يبدلو الليان فـ "الـ Facade" لدييو جديد وصافي. مابين دجنبر 2025 وأبريل 2026، لقاو 44 واجهة (Facade) مختلفة.

استهداف بروفايلات "High-Privilege"

أخطر حاجة فهادشي بالنسبة للبنية التحتية ديالنا، هي نوع الأدوات اللي كيتحلوها. الهكرز ما مسوقينش للجمهور العادي، باغين "السوار ديال المملكة": ليزادمين. الفيروسات كيجيو مخبيين فوسط برامج ضرورية للناس ديال Ops و SysAdmins بحال:

- PsExec و ProcDump (ديال Sysinternals Suite)

- AzCopy (ديال Azure data transfer)

- LAPS (Local Administrator Password Solution)

- Kusto Explorer

- Sysmon و BgInfo

بمجرد ما لادمين ييليشارجي هادشي كيسحاب ليه غير Mise à jour، كيقدر بلا ما يشعر يضرب الريزو ديال الشركة كاملة، ويخلي الهكر يدير Lateral Movement (التحرك من بوست لبوست داخل الدومين).

C2 لامركزي: الخدمة بالـ Blockchain ديال Ethereum

فاش كيتلونصا هاد الملف MSI، الفيروس EtherRAT كيخدم بواحد الطريقة ديال التواصل قوية سميتها Blockchain-based Dead Drop Resolving (DDR).

بلاصت ما يتصل بآي بي (IP) ثابت اللي يقدر يتبلوكا فـ Firewall ولا فـ SOC، الفيروس كيمشي يسول واحد Smart Contract فـ Ethereum عن طريق RPC endpoints عمومية.

- Smart Contract: هو برنامج خدام فوسط البلوكشين. هنا كيخدم بحال "دليل" (Directory) متبدل.

- RPC Endpoint: هي الباب اللي كيدخل منو الفيروس باش يقرأ المعلومات من البلوكشين بلا ما يحتاج يكون عندو Node كامل.

غير كيبدلوا الهكرز واحد القيمة فوسط السمارط كونطرا (Smart Contract)، التيليشارجمون ديال C2 كيبدل العنوان ديالو فالبلاصة. وما حدم لاري مسموح ليهم يوصلو لـ Ethereum Gateways، الفيروس كيبقى ديما عارف الطريق لدارو (سيرفر الهكر)، وهادشي كيخلي البلوكاج بالدومين والو ما كيقضي.

نصائح للمهنيين ديال IT فالمغريب

باش تحميو راسكم ومسؤولياتكم من هاد التهديد، ليزكسبير كينصحو بهادشي:

- المصادر الرسمية وقطع: عمرك تيليشارجي أدوات لادمين (Sysinternals, Azure Tools) من GitHub ولا شي سيتات برانيين. خدم ديما بـ Portals الرسميين ديال Microsoft (بحال Microsoft Learn).

- فيريفيو Signatures: قبل ما تخدم أي MSI، فيريفِي الـ Signature Numérique ديال الفيشي باش تأكد باللي راه جاي من عند Microsoft ولا Editeur الرسمي.

- زيرو الـ Flux RPC: بالنسبة للسيرفرات ولا لي بوست اللي حساسين، حاول تليميتي ولا تمونيتوري لاكسي لـ RPC endpoints ديال Ethereum (بحال Infura ولا Alchemy) يلا ما كانتش عندهم علاقة بالبيزنيس.

- مراقبة ملفات MSI: قاد الـ EDR/SIEM ديالك باش يعطيك Alerte فاش يتلونصا شي MSI من الدوسيات ديال تيليشارجمون (Downloads) اللي جايين من Naviguateur.

خلاصة

حملة EtherRAT كبتبين باللي التهديدات السيبرانية ولات "بروفيسيونيل" بزاف. بدمج الهندسة الاجتماعية (Social Engineering) عن طريق تزوير برامج موثوقة، والذكاء فالتوزيع (GitHub Facades)، والقوة ديال البلوكشين، الهكرز كيضربو الحلقة الأضعف والأقوى فالسلسلة: لادمين سيستيم. رد بالك مزيان آش كيتيليشارجي، واخا يكون من سيتات معروفة بحال GitHub.

المصدر: EtherRAT Distribution Spoofing Administrative Tools via GitHub Facades