هنايا الترجمة ديال هاد المقال لـ "الداريجة" المغربية، مع الحفاظ على التنسيق ديال Markdown:

هنايا الترجمة ديال هاد المقال لـ "الداريجة" المغربية، مع الحفاظ على التنسيق ديال Markdown:

هاكرز تابعين لـ DPRK (كوريا الشمالية) كيوليو يستغلوا GitHub كـ Command-and-Control (C2) في هجمات جديدة

خلاصة (TL;DR)

مجموعات الهاكرز اللي مدعومين من كوريا الشمالية بداو كيستعملوا بزاف منصات معروفة بحال GitHub و Dropbox كبنية تحتية للتحكم والهجوم (C2). باستعمال ملفات LNK مخبية وأدوات الويندوز الأصلية (LolBins)، هاد المخترقين كيستهدفوا منظمات في كوريا الجنوبية بهجمات فيها بزاف ديال المراحل، مصممة باش تهرب من أنظمة الحماية التقليدية.

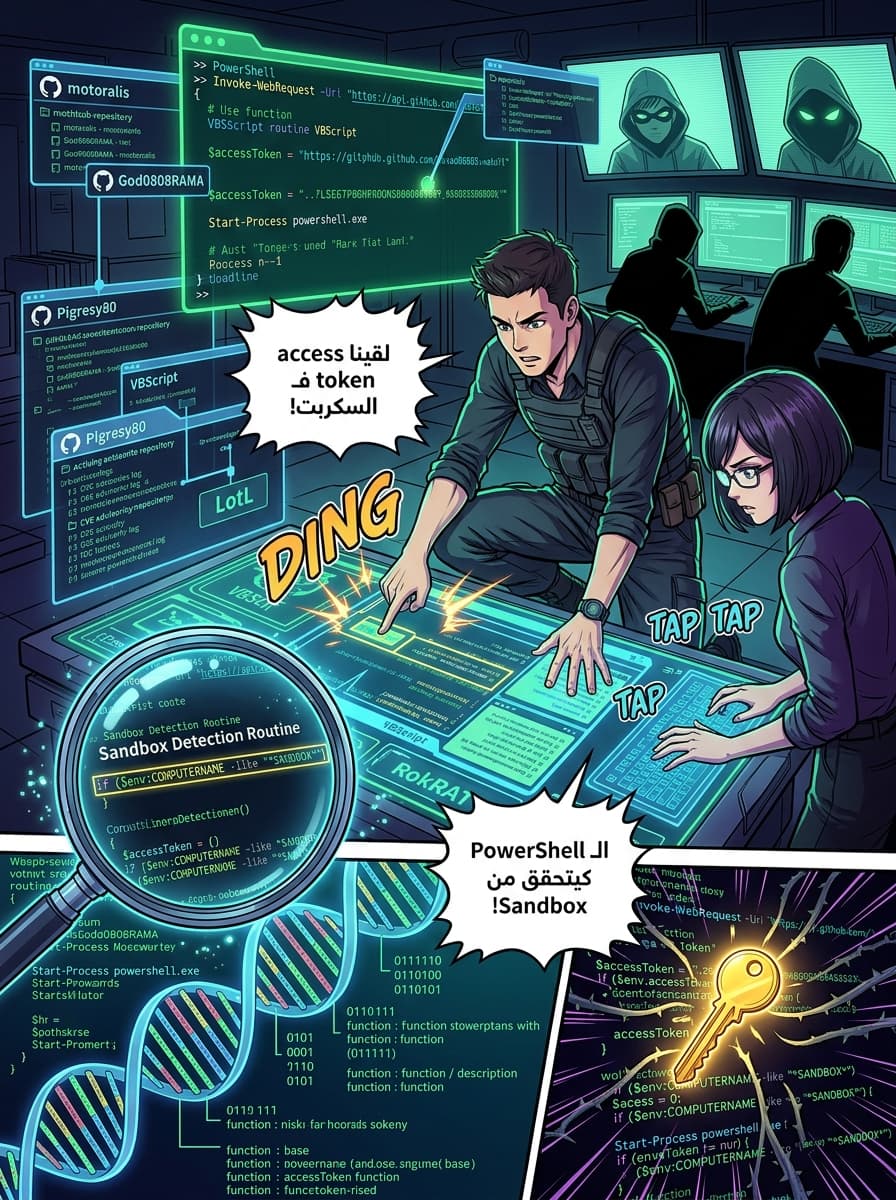

تحقيقات جديدة دارتها Fortinet FortiGuard Labs كشفات على حملة معقدة ومنظمة كترجع لمجموعات هاكرز عندهم علاقة بجمهورية كوريا الشعبية الديمقراطية (DPRK). هاد الحملة متميزة حيت مبقاتش كتمشي للمالور (Malware) المعقد، وولات كتفضل تستعمل أدوات الويندوز العادية واستغلال منصات السحاب (Cloud) الموثوقة — وبالضبط GitHub — باش يتحكموا في الأجهزة اللي تخترقات.

سلسلة العدوى: من الصيد (Phishing) حتى تثبيت الاختراق

الهجوم عادة كيبدا بإيميلات "Phishing" فيها ملفات شورت-كاط (LNK) ديال ويندوز مفبركة ومخبية. فاش المستعمل كيفتح هاد ملف الـ LNK، كيطراو جوج ديال الحوايج متابعين:

- عرض ملف وهمي (Decoy): كيبان للضحية ملف PDF كيبان حقيقي باش ما يشك في والو.

- تنفيذ مخفي: واحد الـ Script ديال PowerShell كيخدم في الخلفية بلا ما يعيق به حد.

قبل ما يكمل، هاد الـ Script كيقلب مزيان في الجهاز. كيشوف واش كاينين برامج ديال الـ Virtual Machines، الـ Debuggers، ولا أدوات التحليل الجنائي الرقمي. إذا لقى الـ Script باللي راهو تحت المراقبة في Sandbox أو من طرف باحث أمني، كيوقف الخدمة ديالو ديك الساعة.

استغلال GitHub كقناة للتحكم (C2 Channel)

إلا لقى الـ Script باللي البيئة "آمنة"، كيخرج واحد الـ VBScript وكيتبت راسو في السيستيم (Persistence). كيكريي واحد الـ Scheduled Task اللي كتخدم الـ PowerShell payload كل 30 دقيقة في نافذة مخبية، وهكذا كيبقى المالور خدام واخا يطفى ويشعل الكمبيوتر.

من بعد، الـ Script كيجمع معلومات على الجهاز اللي تخترق، كيسجلها، وكيصيفطها لواحد الـ Repository في GitHub. الباحثين لقاو بزاف ديال الحسابات في GitHub مستعملين في هاد الحملة، منهم "motoralis"، "God0808RAMA"، و "Pigresy80".

باستعمال Code (Access Token) ديال GitHub مبرمج وسط الـ Script، كيقدر هاد الأخير:

- يسرب البيانات (Exfiltrate Data): يلوح الـ logs ديال السيستيم نيشان لـ GitHub.

- يتلقى الأوامر: يقرأ ملفات معينة وسط الـ Repository باش يجيب أوامر أخرى ولا برامج (Modules) زيادة.

"بلاصة ما يعتمد على مالور معقد، المخترق كيستعمل أدوات ويندوز الأصلية باش ينشر الهجوم، يهرب من الحماية، ويبقى وسط السيستيم،" هادشي اللي قالت الباحثة الأمنية Cara Lin. هاد الطريقة اللي كتسمى "Living off the Land" (LotL) كتخلي الهاكرز يحافظوا على نسبة كشف هابطة بزاف حيت الترافيك ديالهم كيتخلط مع الترافيك العادي ديال الريزو.

علاقة المجموعة بـ Kimsuky وتطور التاكتيكات

هاد الطرق اللي تلاحظات كتشبه بزاف لداكشي اللي كديرو مجموعة كورية شمالية معروفة بسمية Kimsuky. تاريخياً، هاد المجموعة استعملات GitHub باش تفرق أنواع ديال المالور بحال Xeno RAT والنسخة المطورة منو MoonPeak.

تقارير جديدة من AhnLab بينات بلي كاين هجوم مشابه فين استعملات Kimsuky منصة Dropbox كقناة للتحكم (C2). في هاديك النسخة، الهاكرز استعملوا Batch script باش يتيليشارجيوا طراف ديال ملف ZIP، اللي كيتجمعوا من بعد باش يخدموا "Backdoor" مصوب بـ Python عندو القدرة على:

- تنفيذ أوامر Shell scripts.

- يشوف الملفات، يلوحهم، يتيليشارجي ملفات جداد، ولا يمسحهم.

- يخدم ملفات EXE، VBScript، و BAT.

ScarCruft والتحول لـ HWP Droppers

المشهد العام ديال نشاطات الهاكرز التابعين لـ DPRK كيبين تطور مستمر في طرق الاختراق. واخا الهجمات بملفات LNK عن طريق GitHub غادة وكطلع، المجموعة اللي سميتها ScarCruft تلاحظ بلي بدات كتميل لاستعمال ملفات HWP (Hangul Word Processor) اللي فيها OLE-based droppers.

على حساب الشركة الأمنية S2W، مجموعة ScarCruft دابا كتزرع المالور كـ OLE objects وسط ملفات HWP وكتستعمل تقنية DLL side-loading باش تخدم RokRAT، وهو واحد الـ Remote Access Trojan (RAT) كتستعملو غير المجموعات ديال كوريا الشمالية. هادشي كيأكد بلي الهاكرز بداو كينوعوا الطرق باش كيدخلوا للأنظمة — من سكريبتات LNK لمالورات جديدة (Droppers & Downloaders).

خلاصة

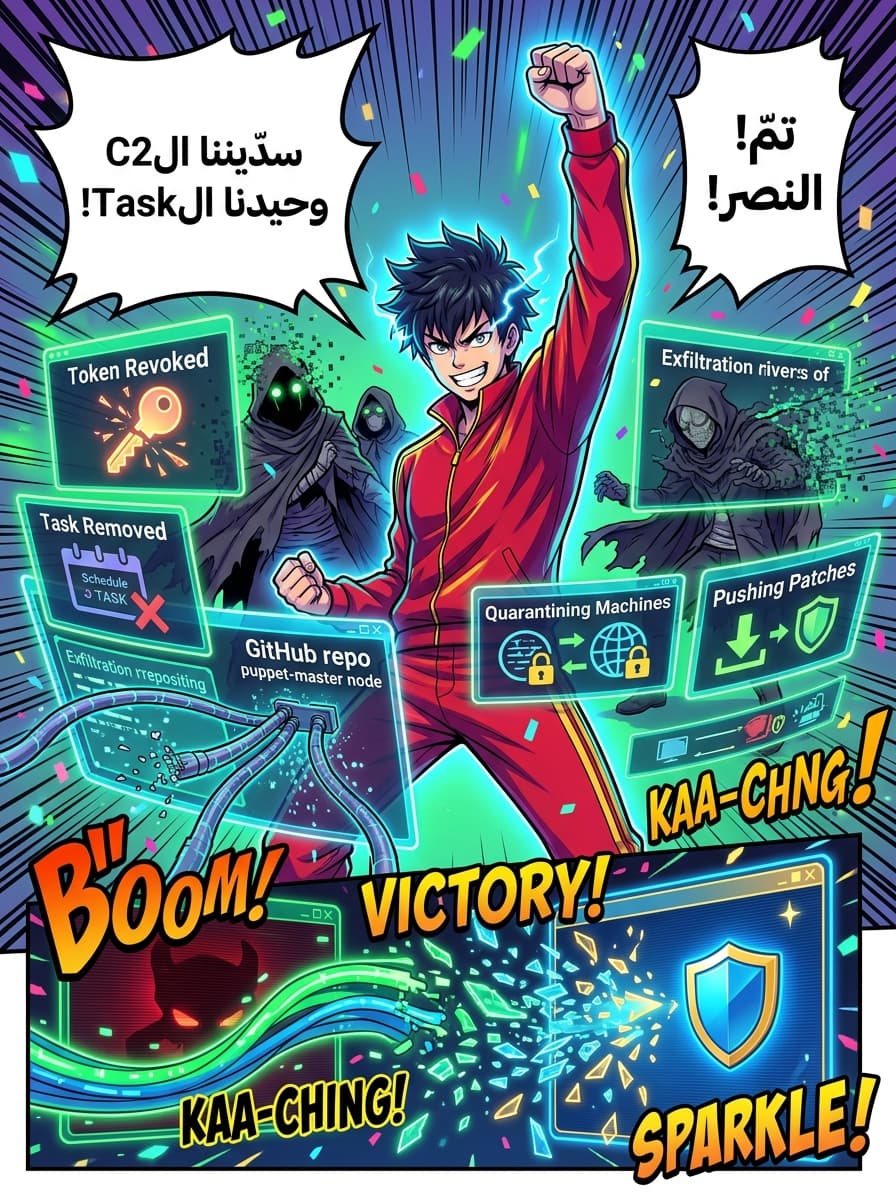

هاد التحول لاستعمال GitHub، Dropbox، وأدوات الويندوز الأصلية كيمثل خطوة استراتيجية من الهاكرز ديال كوريا الشمالية باش يستغلوا الثقة اللي كاينا في الخدمات المعروفة. بتقليل استعمال ملفات EXE المشبوهة واستعمال خدمات السحاب كبنية تحتية للـ C2، هاد المجموعات ولات صعيبة بزاف في الكشف ديالها بالوسائل الدفاعية التقليدية.

المؤسسات، وبالخصوص اللي كاينين في كوريا الجنوبية، خاصهم يراقبوا أي نشاط PowerShell غير عادي، المهام المبرمجة (Scheduled Tasks) اللي ما معروفاش، وأي اتصالات غريبة مع الـ API ديال GitHub.

المصدر: The Hacker News - DPRK-Linked Hackers Use GitHub as C2 in Multi-Stage Attacks