Storm-1175: مجوعة مرتبطة بالصين كتستغل ثغرات Zero-Day باش تشن هجمات Ransomware Medusa بسرعة خيالية

Storm-1175: مجوعة مرتبطة بالصين كتستغل ثغرات Zero-Day باش تشن هجمات Ransomware Medusa بسرعة خيالية

خلاصة (TL;DR)

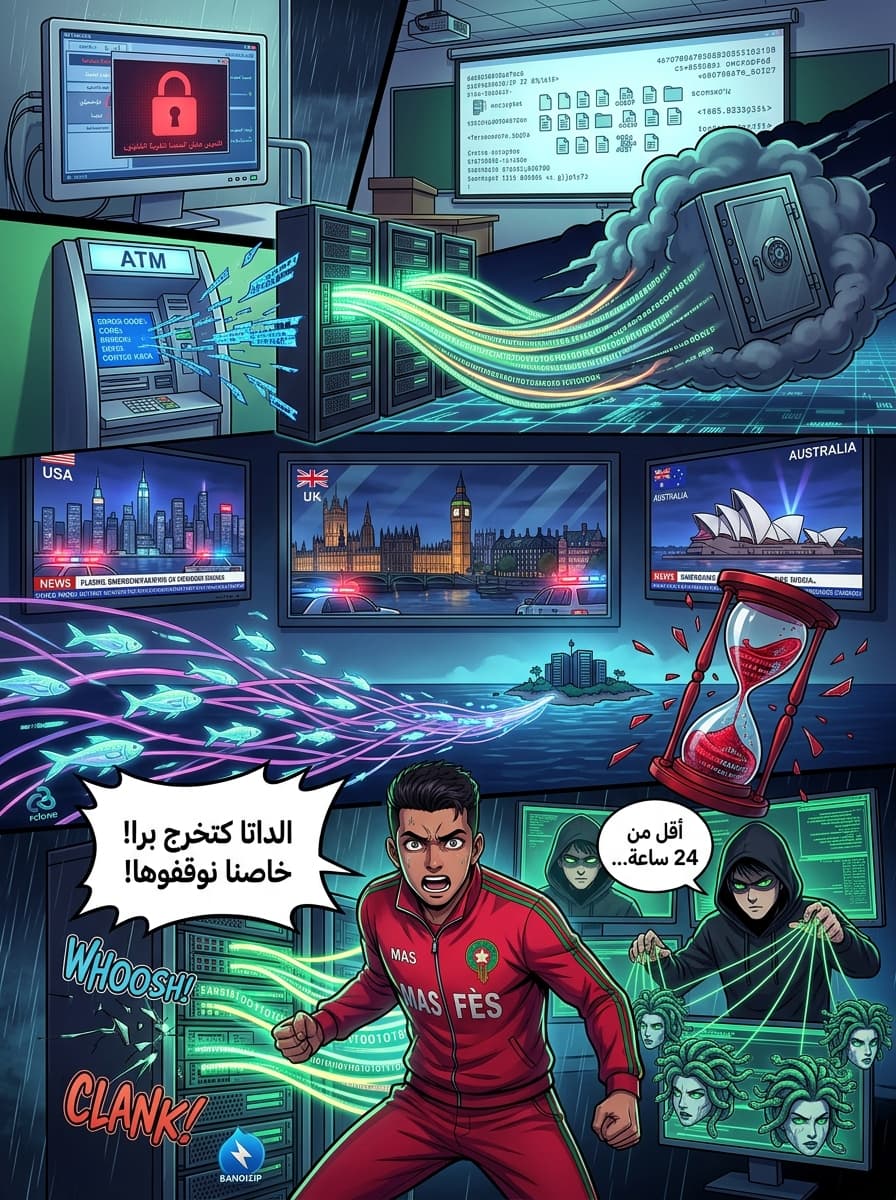

المجموعة التخريبية Storm-1175 اللي مقرها في الصين، كتستغل خليط من ثغرات "Zero-day" و "N-day" باش تشن هجمات فدية (ransomware) سريعة بزاف. من خلال الربط بين بزاف ديال الثغرات واستعمال أدوات RMM قانونية، قدرت المجموعة تحط الـ Medusa ransomware فقل من 24 ساعة، هادشي أثر بزاف على قطاعات الصحة، المالية، والتعليم فميريكان، بريطانيا، وأستراليا.

واحد المجموعة تخريبية متطورة ومرتبطة بالصين، معروفة باسم Storm-1175، بدات كتحط معايير جديدة للسرعة فالعالم ديال الجريمة الإلكترونية. على حساب تقرير جديد من فرقة Microsoft Threat Intelligence، هاد المجموعة كتستعمل ثغرات Zero-day وثغرات يلاه تكتشفات باش تنفذ اختراقات "عالية السرعة" اللي غالباً كتسالي بنشر فيروس الفدية Medusa.

المهارة ديال هاد المجموعة فأنها تلقى الأجهزة والأنظمة اللي مكشوفة على برا، خلاتها تحافظ على إيقاع سريع، وغالباً كتصيد المؤسسات فداك الوقت الحرج اللي كيكون ما بين فاش كتخرج الثغرة وقبل ما يدار ليها التحديث (Patch).

هجمات سريعة وتأثير عالمي

Storm-1175 مكاتعطلش بمجرد ما كتدخل للنظام. المجموعة معروفة بقدرتها على سرقة البيانات (exfiltration) ونشر الـ ransomware فظرف أيام قليلة—وفي شي حالات، فـ أقل من 24 ساعة.

هاد الحملة ديال هاد المجموعة استهدفت بالأساس البنية التحتية الحيوية والقطاعات الاقتصادية المهمة، منها:

- الصحة

- التعليم

- المالية

- الخدمات المهنية

من الناحية الجغرافية، التأثير كان قوي بزاف فـ ميريكان (USA)، بريطانيا (UK)، وأستراليا.

استغلال ثغرات Zero-Days و N-Days

من عام 2023، Storm-1175 تشرط بلي استغلت كتر من 16 ثغرة مختلفة. وأهم حاجة هي أن المجموعة استعملات ثغرات Zero-day—يعني ثغرات ما كانتش معروفة عند الشركة اللي صاوبات البرنامج—قبل ما تولي معروفة للعموم. جوج أمثلة تذكروا هوما CVE-2025-10035 (Fortra GoAnywhere MFT) و CVE-2026-23760 (SmarterTools SmarterMail).

القائمة ديال الثغرات اللي كتخدم بها المجموعة فيها:

- Microsoft Exchange Server: CVE-2023-21529

- Papercut: CVE-2023-27351 و CVE-2023-27350

- Ivanti Connect Secure: CVE-2023-46805 و CVE-2024-21887

- ConnectWise ScreenConnect: CVE-2024-1708 و CVE-2024-1709

- JetBrains TeamCity: CVE-2024-27198 و CVE-2024-27199

- CrushFTP: CVE‑2025‑31161

- BeyondTrust: CVE-2026-1731

فأواخر 2024، بدات المجموعة كتستهدف حتى أنظمة Linux، وبالضبط Oracle WebLogic. وخا الثغرة اللي تخدمات بها فهاد الهجمات باقي ما معروفاش، هاد التحول كيبين أن القدرات التقنية ديالهم غادة وكوساع.

التكتيكات، التقنيات، والمساطر (TTPs)

Storm-1175 كتخدم باستراتيجية "living-off-the-land" باش تهرب من الأنظمة اللي كيكتشفوا الاختراق وباش تحافظ على الوجود ديالها داخل الشبكة. المنهجية ديالهم فيها:

- Persistence & Movement: كيكرييو حسابات مستخدمين جداد، كيحطو "web shells"، وكيخدمو ببرامج RMM حقيقية (بحال AnyDesk، Atera، ولا MeshAgent) باش يتحركو وسط الشبكة (lateral movement).

- الأدوات: كيستعملو PowerShell، PsExec، و Impacket باش يتحركو للداخل، وكيخدمو بـ PDQ Deployer باش يفرشو الـ ransomware.

- الهروب من الحماية: كيبدلو القواعد ديال Windows Firewall باش يطلقو الـ RDP وكيصاوبو استثناءات (exclusions) فـ Microsoft Defender Antivirus باش ما يحبسش الفيروس ديالهم.

- سرقة "Credentials": كيخدمو بـ Mimikatz و Impacket باش يسرقو كاع المودباسات (passwords).

- سرقة البيانات: كيخدمو بـ Bandizip باش يجمعو الداتا و Rclone باش يخرجوها على برا قبل ما يشفروا كلشي.

صعود البنية التحتية مزدوجة الاستعمال

واحد من أخطر التوجهات اللي ذكر التقرير هو الاعتماد ديال هاد المجموعة على أدوات RMM قانونية بحال SimpleHelp و ConnectWise. باستعمال هاد الأدوات، Storm-1175 كتقدر تخلط الحركة ديالها التخريبية مع حركات الاتصال الموثوقة والمشفرة، هادشي كيصعب المأمورية على فرق الحماية باش يفرقو ما بين خدمة إدارية عادية هجمة إلكترونية.

خلاصة

Storm-1175 كتمثل جيل جديد ديال المهاجمين اللي غرضهم الفلوس ولكن عندهم مهارات تقنية عالية اللي كانت شحال هادي كتكون غير عند المجموعات اللي مدعومة من طرف الدول (espionage). من خلال التبديل السريع للثغرات واستغلال "Patch gap"، كيضمنو نجاح كبير للهجمات ديالهم بـ Medusa ransomware. خاص الشركات والمؤسسات تعطي الأولوية لعملية الـ patching لأي حاجة مربوطة بالأنترنت، وتراقب مزيان أي استعمال غير مبرر لأدوات RMM داخل الشبكة ديالها.

المصدر: The Hacker News