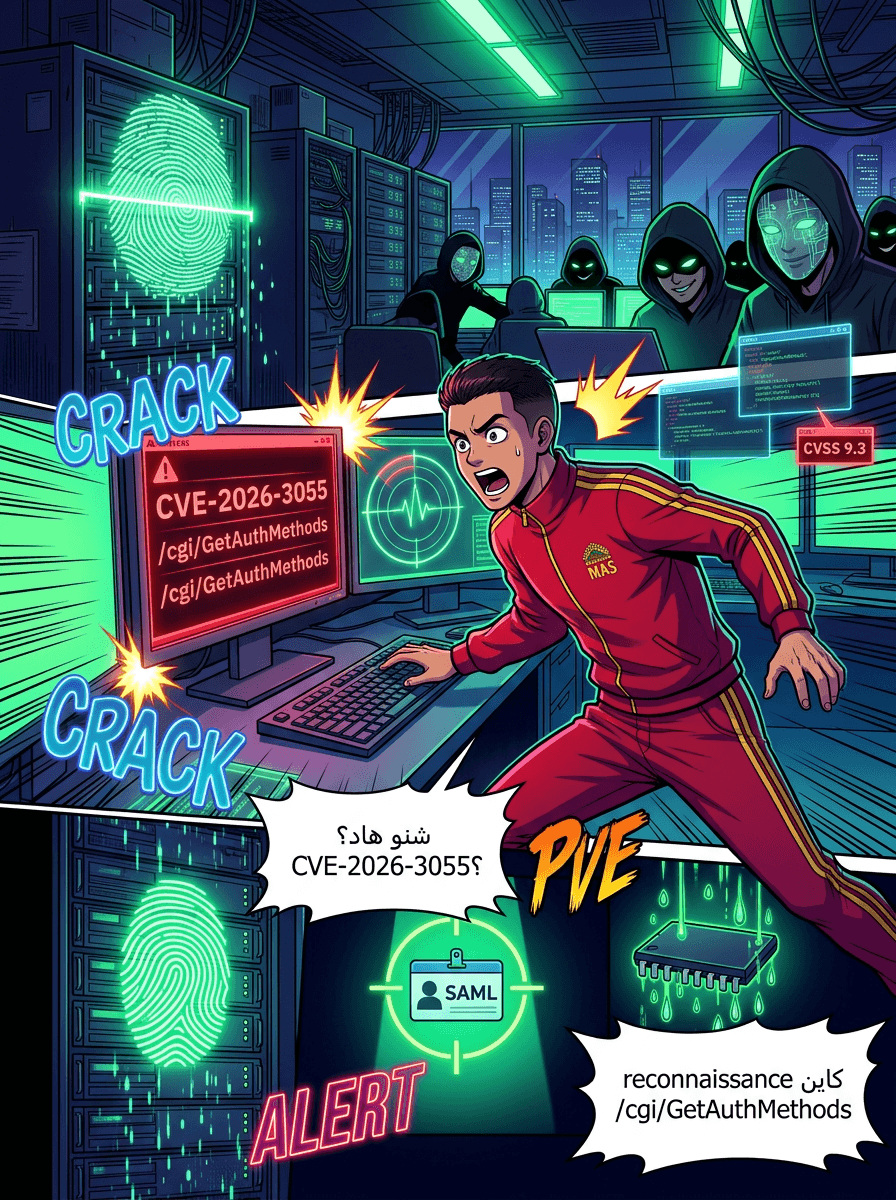

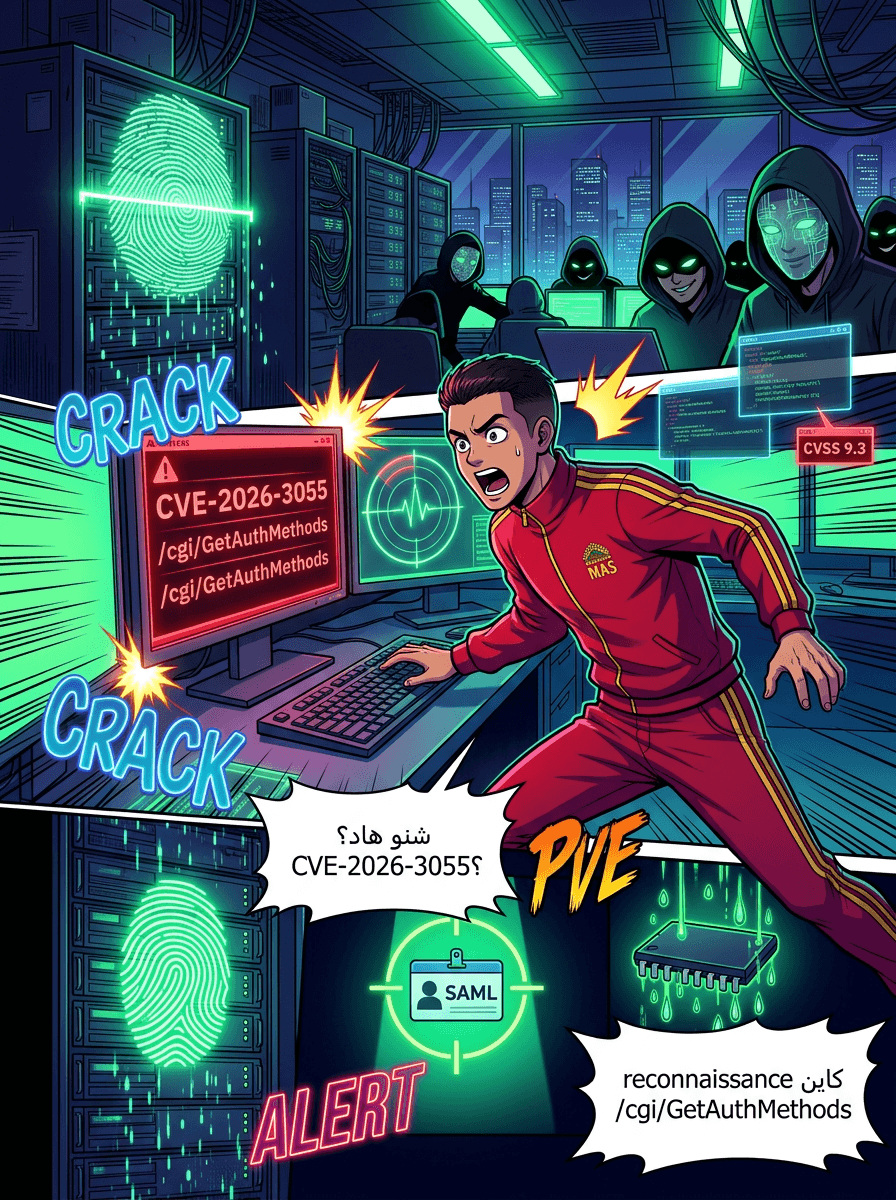

عاجل: هاكرز كايقلبو على ثغرة CVE-2026-3055 الخطيرة في Citrix NetScaler

عاجل: هاكرز كايقلبو على ثغرة CVE-2026-3055 الخطيرة في Citrix NetScaler

ملخص (TL;DR)

بداو الهاكرز (Threat actors) كيديرو عمليات استطلاع نشطة ضد أجهزة Citrix NetScaler ADC و Gateway باش يلقاو الأهداف اللي فيها ثغرة CVE-2026-3055. هاد الثغرة الخطيرة ديال تسريب الذاكرة (memory overread) بـ CVSS 9.3 كتسمح بتسريب معلومات حساسة. الهجمات حالياً مركزة على تحديد الأجهزة اللي مخدّمة كـ SAML Identity Providers. كنصحو باش تدييرو التحديث (Patch) فوراً.

نظرة عامة على CVE-2026-3055

تم اكتشاف ثغرة أمنية خطيرة في Citrix NetScaler ADC و NetScaler Gateway. هاد الثغرة المسجلة تحت رمز CVE-2026-3055 عندها تنقيط 9.3 على مقياس CVSS، شي اللي كيخليها تهديد مستعجل بالنسبة للشركات.

السبب الرئيسي ديال هاد الثغرة هو عدم التحقق الكافي من البيانات المدخلة (insufficient input validation)، واللي كيؤدي لحالة memory overread. إلا تم استغلالها بنجاح، الهاكر يقدر يسرب معلومات حساسة من الذاكرة ديال الجهاز.

شروط الاستغلال: عامل SAML

على حساب ما قالت Citrix، هاد الثغرة ماشي "قابلة للاستغلال تلقائياً" في كاع الحالات. باش تنجح عملية الاختراق، خاص يكون الجهاز مكوّن (configured) كـ SAML Identity Provider (SAML IdP).

الهاكرز دابا كيستغلو هاد الشرط باش يصفّيو الأهداف ديالهم، وكايقلبو غير على الأنظمة اللي مفعل فيها هاد الإعداد.

استطلاع نشط "في الواقع" (In the Wild)

تقارير من شركات الأمن المعلوماتي Defused Cyber و watchTowr كتاكد بلي عمليات الاستطلاع انتقلات من مجرد نظرية لـ "أرض الواقع".

شركة Defused Cyber قالت بلي لاحظات عمليات "بصمات طرق المصادقة" (auth method fingerprinting) ضد أجهزة NetScaler. الهاكرز كيركزو بزاف على فحص هاد الرابط (endpoint):

/cgi/GetAuthMethods

ملي كيدخلو لهاد الرابط، كيقدرو يعرفو أنواع المصادقة اللي مفعلة. هادشي كيخليهم يعرفو واش الجهاز مخدّم كـ SAML IdP بلا ما يحتاجو يديرو هجوم كامل، وهكدا كايعرفو "الأهداف الثمينة" اللي غايهجمو عليها من بعد.

شركة watchTowr كدات نفس الملاحظات في شبكات (honeypots) ديالها، وحذرات بلي الانتقال من الاستطلاع للهجوم الفعلي يقدر يوقع في أي لحظة. وقالت الشركة: "ملي كيتحول استطلاع الهاكر لهجوم نشط، الوقت باش تجاوب غادي يغبر".

الإصدارات المتضررة

هاد الثغرة كتقيس بزاف ديال الإصدارات من Citrix NetScaler. خاص الشركات يتأكدو من "الـ Firmware" ديالهم ويقارنوه مع هاد اللائحة:

- NetScaler ADC و NetScaler Gateway 14.1: الإصدارات اللي قبل من 14.1-66.59

- NetScaler ADC و NetScaler Gateway 13.1: الإصدارات اللي قبل من 13.1-62.23

- NetScaler ADC 13.1-FIPS: الإصدارات اللي قبل من 13.1-37.262

- NetScaler ADC 13.1-NDcPP: الإصدارات اللي قبل من 13.1-37.262

نمط استهداف Citrix

ثغرة CVE-2026-3055 هي غير وحدة من سلسلة طويلة ديال الثغرات الخطيرة اللي استهدفت بنية Citrix التحتية. مؤخراً، تعامل هاد المجال مع بزاف ديال الثغرات المعروفة بحال:

- CVE-2023-4966 (المعروفة بـ "Citrix Bleed")

- CVE-2025-5777 ("Citrix Bleed 2")

- CVE-2025-6543

- CVE-2025-7775

عشرات الأدلة كاتبين بلي الهاكرز مازال مهتمين بزاف بأجهزة Citrix حيت هي اللي كتلعب دور "العساس" (gatekeeper) ديال شبكات الشركات.

خلاصة وتوصيات

وجود عمليات استطلاع نشطة كيعني بلي الوقت باش تحمي راسك بدا كيسالي. الباحثين في الأمن كينصحو الشركات باش "يوقفو كلشي ويديرو الـ patch دابا".

إلا كنتي خدام بنسخة متضررة من NetScaler ADC أو Gateway — وبالخصوص إلا كانت كـ SAML — خاصك:

- دير Update لأحدث النسخ اللي خرجات Citrix.

- راقب (Monitor) السجلات ديال الويب (web logs) باش تشوف واش كاين شي traffic غريب كيحاول يدخل للرابط

/cgi/GetAuthMethods. - راجع (Audit) إعدادات SAML Idp وتأكد بلي راها ضرورية ومأمنة مزيان.

المصدر

Citrix NetScaler Under Active Recon for CVE-2026-3055 (CVSS 9.3) Memory Overread Bug