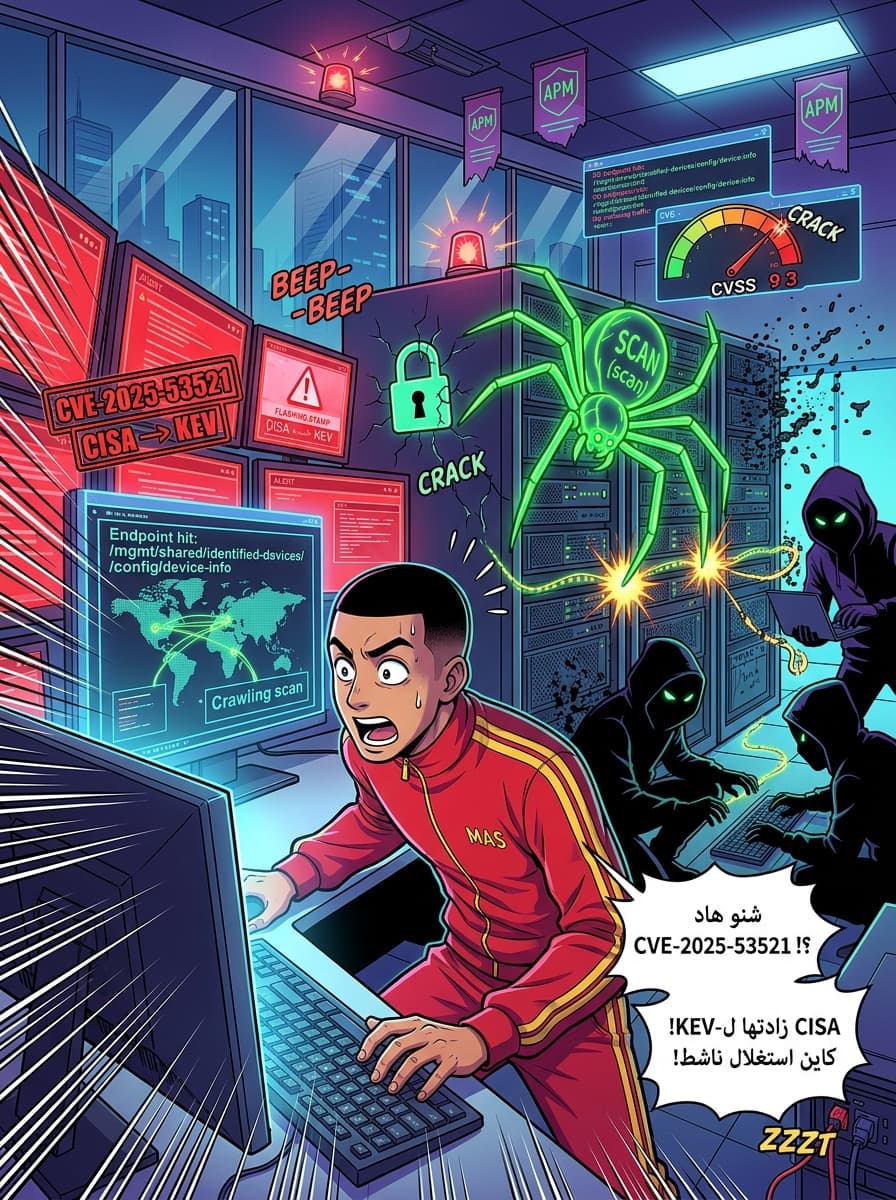

CISA كتّحذر من استغلال نشط: ثغرة RCE خطيرة فـ F5 BIG-IP APM تزادت لـ KEV

CISA كتّحذر من استغلال نشط: ثغرة RCE خطيرة فـ F5 BIG-IP APM تزادت لـ KEV

خلاصة القول (TL;DR): CISA زادت الثغرة CVE-2025-53521 لكاطالوك ديالها الخاص بالثغرات المعروفة بلي مستغلة (KEV). هاد الثغرة فالبداية كانت كاتعتابر غير مشكل ديال تعطيل الخدمة (DoS)، ولكن دابا تأكدات بلي هي ثغرة خطيرة ديال تشغيل الكود عن بُعد (RCE) بـ CVSS 9.3 وراه كاين استغلال نشط ليها حالياً. F5 خرجات تحديثات (patches) ومؤشرات الاختراق (IoCs).

الوكالة الأمريكية للأمن السيبراني وأمن البنية التحتية (CISA) زادت بشكل رسمي ثغرة أمنية خطيرة كاتأثر على F5 BIG-IP Access Policy Manager (APM) لكاطالوك الثغرات المستغلة (KEV). هاد الخطوة جات من بعد ما بان بالدليل بلي الهاكرز (threat actors) كايستغلو هاد الثغرة، اللي معروفة بـ CVE-2025-53521، باش ياخدو تحكم كامل وغير قانوني فالسيرفرات اللي مضرورة.

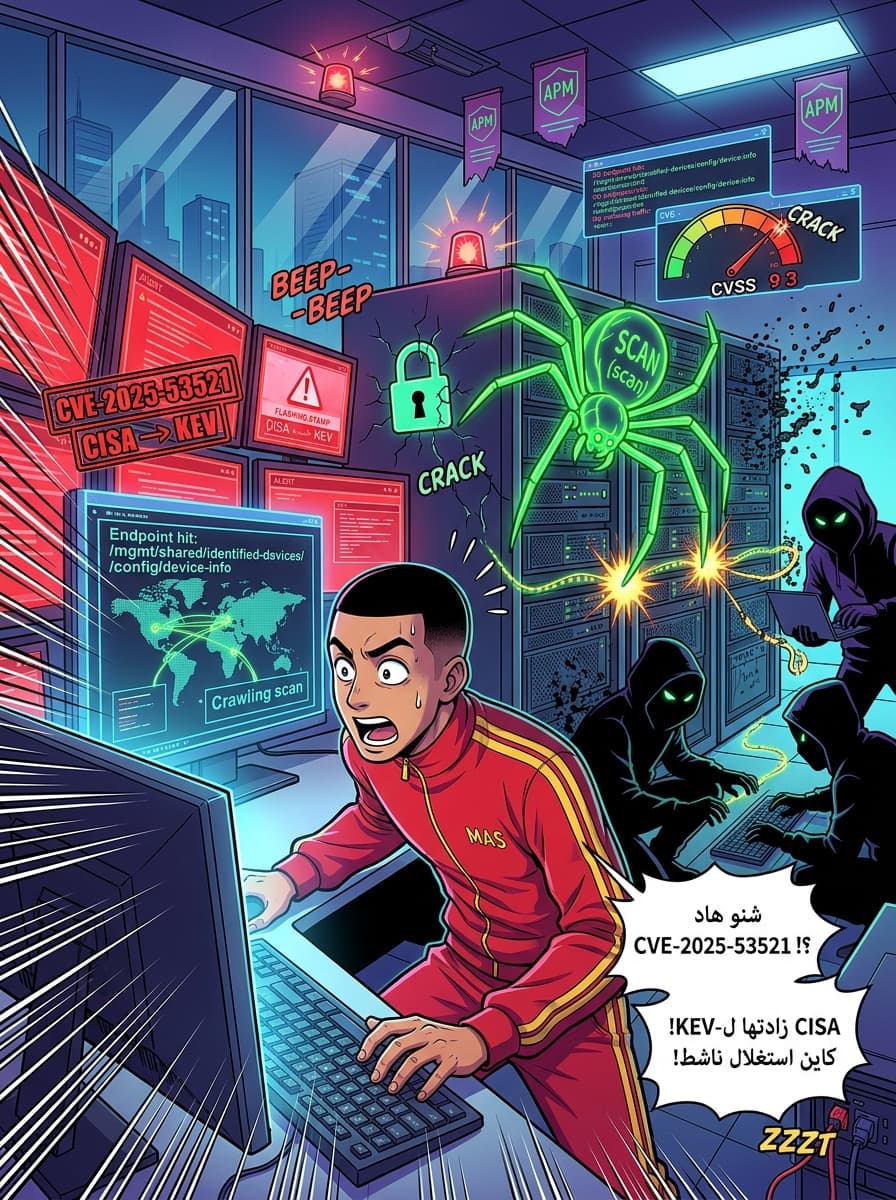

من DoS لـ RCE: تحول فدرجة الخطورة

الثغرة فالبداية تصنفات وتصلحات على أساس أنها ثغرة تعطيل الخدمة (DoS) بسكور CVSS v4 واصل لـ 8.7. ولكن، من بعد "معلومات جديدة توصلو بيها فمارس 2026"، شركة F5 عاودات صنفاث المشكل كـ ثغرة تشغيل كود عن بُعد (Remote Code Execution - RCE)، وهادشي رفع الخطورة ديالها لـ CVSS v4 بسكور 9.3.

هاد الثغرة كاتبان ملي كيكون BIG-IP APM access policy مديور ليه التكوين (configured) فواحد الـ Virtual Server. فهاد الحالة، الهاكر يقدر يصيفط "traffic" خبيث باش يقدر يدير RCE. "بنجامين هاريس"، المدير التنفيذي ديال watchTowr، قال بلي هاد إعادة التصنيف كاتعني تحول كبير فالمخاطر بالنسبة للناس اللي مكلفين بالأمن (administrators) اللي ربما كانو مأجلين التحديث ملي كانت الثغرة مصنفة غير DoS.

استغلال نشط وتكتيكات الاستعمال

شركة F5 أكدات بلي الثغرة كاتستغل حالياً، وخا الشركة ما كشفاتش شكون هما الهاكرز اللي ورا هادشي. شركة الأمن السيبراني "Defused Cyber" لقات بلي كاين عمليات "scanning" مكثفة كاتستهدف هاد الرابط (endpoint): /mgmt/shared/identified-devices/config/device-info ، اللي كايستعملوه باش يجمعو معلومات على النظام (metadata) بحال hostnames و MAC addresses.

المهاجمين كايستعملو طرق متطورة باش يبقاو مخبيين ويصعب كشفهم، منها:

- Memory-Only Webshells: كاين "webshells" كايتكتبو فـ disk، ولكن وحدين آخرين كايخدمو غير فالذاكرة (memory) بوحدها، هادشي كايخلي أثر قليل بزاف للسكانيرات العاديين.

- Traffic Disguise: كايستعملو HTTP 201 response codes وأنواع CSS باش يخبيو الـ traffic الخبيث ديالهم.

- التلاعب بسلامة النظام: كايعدلو على أدوات كايعتمد عليها النظام باش يفحص راسو (

sys-eicheck)، بحال/usr/bin/umountو/usr/sbin/httpd، باش يمنعو السيستيم من أنه يفيق بالتغييرات اللي داروها.

مؤشرات الاختراق (IoCs)

F5 نشرات بزاف ديال المؤشرات باش تعاون المؤسسات تعرف واش السيستيمات ديالها تختارقو:

مؤشرات متعلقة بالملفات (Files):

- وجود ملفات

/run/bigtlog.pipeأو/run/bigstart.ltm. - ملي كيكون hash ديال الملفات، الحجم ديالهم، أو "timestamp" ما متطابقينش بالنسبة لـ

/usr/bin/umountو/usr/sbin/httpd.

مؤشرات متعلقة بالسجلات (Logs):

- تقييدات فـ

/var/log/restjavad-audit.<NUMBER>.logكاتبين مستخدمين محليين (local users) كايحاولو يدخلو لـ iControl REST API من localhost. - سجلات الـ audit كاتبين بلي مستخدم محلي حاول يحبس SELinux.

- رسائل فـ

/var/log/auditكاتبين الأوامر اللي تنفذات.

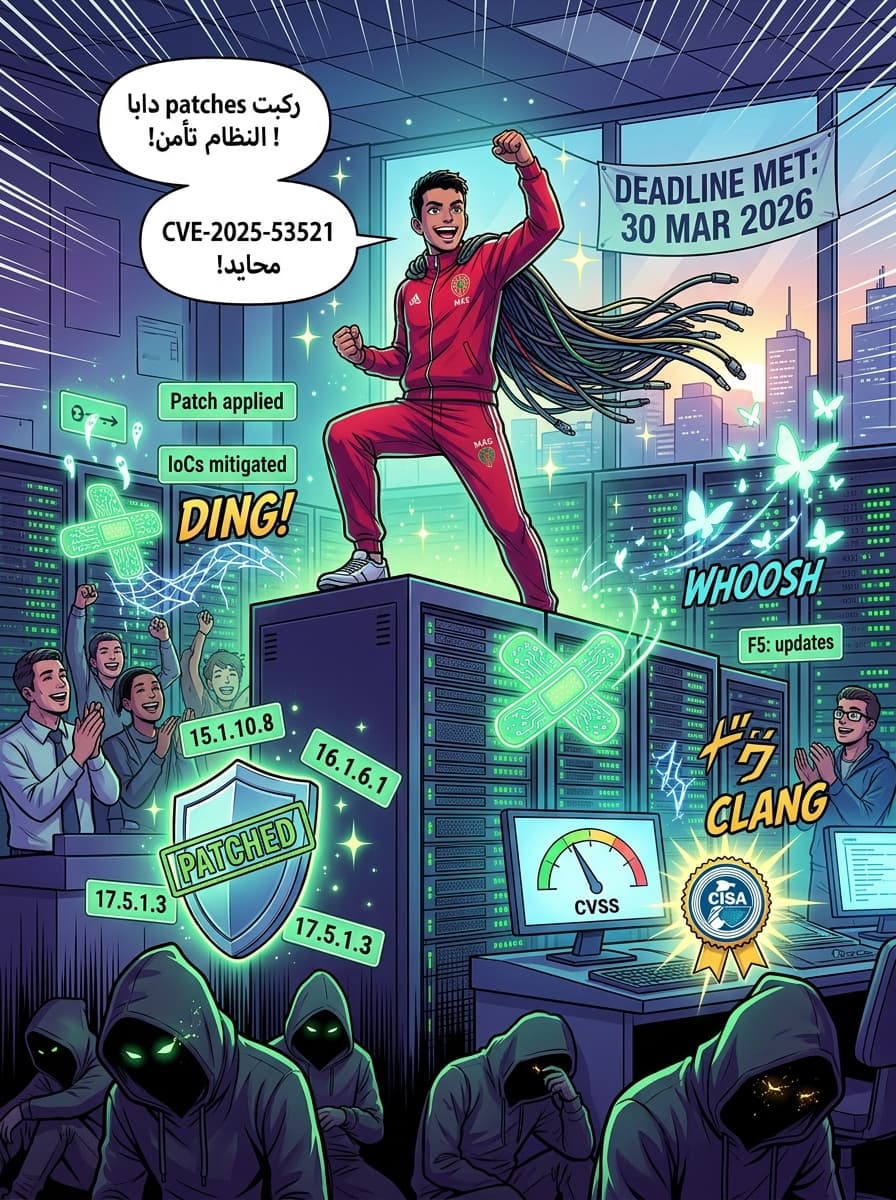

الإصدارات المتضررة والحلول

هاد الثغرة مأثرة على هاد الإصدارات من F5 BIG-IP:

- 17.5.0 - 17.5.1: تصلحات فـ 17.5.1.3

- 17.1.0 - 17.1.2: تصلحات فـ 17.1.3

- 16.1.0 - 16.1.6: تصلحات فـ 16.1.6.1

- 15.1.0 - 15.1.10: تصلحات فـ 15.1.10.8

بسبب خطورة هاد الثغرة والاستغلال ديالها، CISA عطات لآخر أجل هو 30 مارس 2026 للوكالات الفيدرالية باش يطبقو التحديثات اللازمة.

خاتمة

تحول CVE-2025-53521 من ثغرة DoS لـ RCE خطيرة هو تذكير بلي فهمنا للثغرات الأمنية يقدر يتبدل مع الوقت. مع تأكيد وجود "scanning" واستغلال حقيقي، المؤسسات اللي كاتخدم بـ F5 BIG-IP APM خاصها تعطي الأولوية القصوى لهاد التحديثات دابا وتفحص السيستيمات ديالها لعل وعسى يكون فيها شي مؤشر من مؤشرات الاختراق.

المصدر: The Hacker News