تسليم هاكر شينوي لميريكان بسباب هجمات "Silk Typhoon" على أبحاث كورونا

Chinese Silk Typhoon Hacker Extradited to U.S. Over COVID Research Cyberattacks

تسليم هاكر شينوي لميريكان بسباب هجمات "Silk Typhoon" على أبحاث كورونا

الخلاصة (TL;DR)

واحد المواطن شينوي سميتو Xu Zewei، تسلم مؤخراً من إيطاليا لميريكان باش يتحاكم بتهمة التجسس السيبيراني لصالح الدولة الشينوية مع الݣروب المعروف بـ "Silk Typhoon". هاد السيد متهم بلي بين 2020 و2021، استهدف أبحاث لقاحات كورونا (COVID-19) واستغل ثغرات zero-day فـ Microsoft Exchange Server. واخا Xu كيقول بلي هو ماشي المعني بالأمر وغلطو فيه، هاد القضية كاتبيّن كيفاش ولا العالم صعيب على الهاكرز ديال الـ APTs وخا يكون المدعم ديالهم دولة قوية.

المقدمة: من ميلانو للعدالة الميريكانية

بالنسبة لينا حنا الـ Tech community فالمغريب، كنشوفو أخبار الأمن المعلوماتي غير من جهة الـ patches والتقارير التقنية. ولكن الاعتقال ديال Xu Zewei كيفكرنا بلي السيبر-هجمات عندها عواقب حقيقية فالعالم الواقعي.

Xu Zewei عنده 34 عام، تشد فـ يوليوز 2025 فاش كان كيدوز عطلة فـ ميلانو، وفـ أبريل 2026 تم التسليم ديالو لميريكان. التهمة هي أنه عنصر أساسي فـ Silk Typhoon (لي معروفين حتى بسمية Hafnium)، وهو ݣروب ديال الهاكرز تابع للمخابرات الشينوية (MSS).

الأهداف: تجسس علمي فوقت الأزمة

على حساب لائحة الاتهام ديال وزارة العدل الميريكانية (DoJ)، Xu وصاحبو Zhang Yu بداو الخدمة فـ فبراير 2020. المهمة ديالهم كانت حساسة بزاف: يضربو الجامعات الميريكانية، والعلماء لي خدامين على اللقاحات والعلاجات ديال COVID-19.

وحدة من أخطر الاختراقات كانت فجامعة فـ تيكساس، فين الݣروب قدر يسرق معلومات مهمة بزاف على اللقاحات. هادشي كيعطي درس للـ sysadmins فالمغريب كيفاش البنية التحتية ديال الجامعات (لي غالباً كتكون الحماية فيها أقل من الأبناك) كترجع هدف ساهل فاش كتكون شي أزمة عالمية.

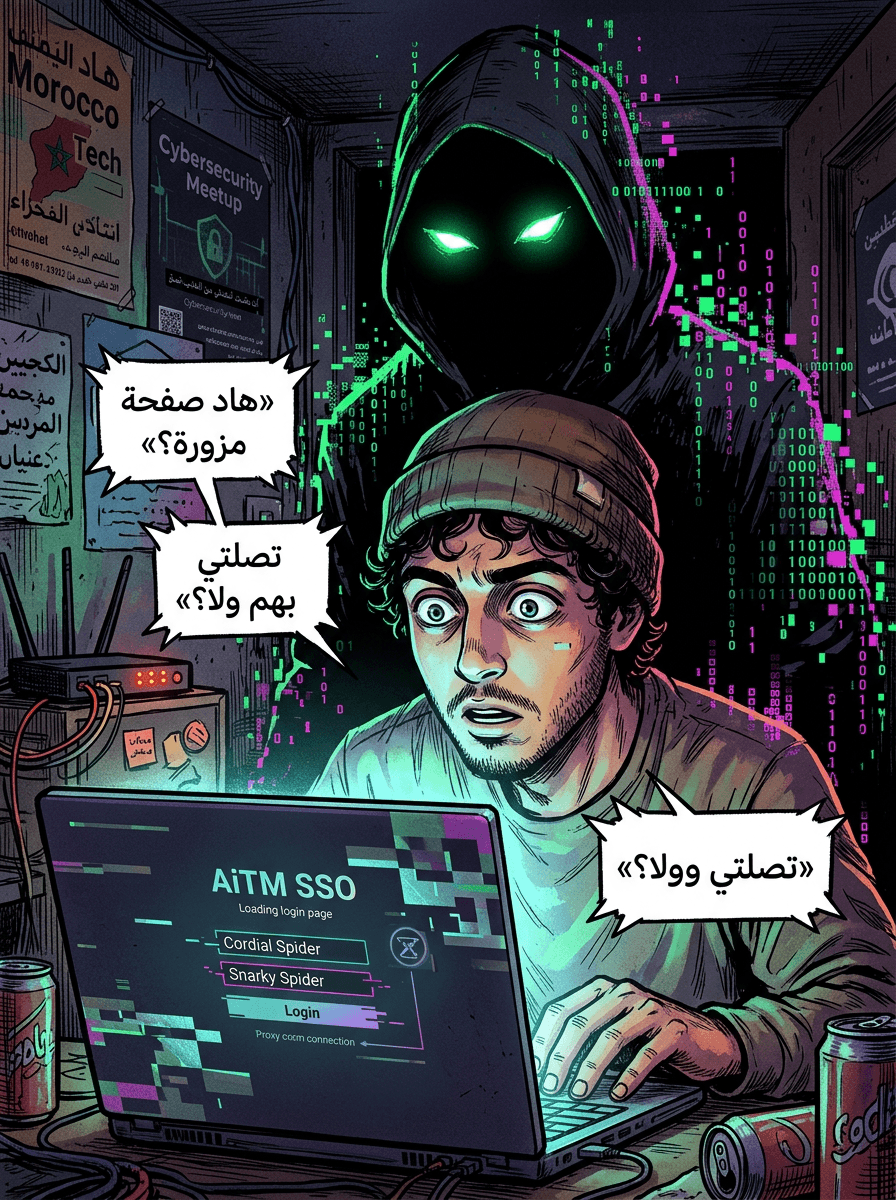

كيفاش طرا الاختراق: استغلال ثغرات Microsoft Exchange

الݣروب ديال Silk Typhoon معروف مزيان عند الخبراء. الطريقة باش كانو كيخدمو (Modus Operandi) فيها:

- استغلال الـ Zero-Days: كيهجمو بثغرات مازال ما معروفاش عند الشركة (Microsoft)، يعني ما كاين ليها حتا شي patch فداك الوقت.

- Microsoft Exchange Server: استغلو ثغرات خطيرة فهاد الـ server ديال الإيميلات ما بين لخر ديال 2020 ويونيو 2021.

- زرع Web Shells: ملي كيدخلو للسيستم، كيخزنوا "web shell" (سكربت خبيث كيعطيهم يتحكمو فالسيرفر عن بعد). هادشي كيخليهم يبقاو داخلين للشبكة شحال ما بغاو (Persistence) باش يخرجوا المارشي ديال البيانات على راحتهم.

البنية التحتية للهجمة: شركة "Shanghai Powerock"

التحقيقات بينات بلي Xu كان خدام فـ شركة سميتها Shanghai Powerock Network Co. Ltd. الـ DoJ كتقول بلي هاد الشركة غير واجهة، وهي وحدة من بزاف ديال الشركات لي كتستعملهم المخابرات الشينوية فـ شنغهاي باش يديرو عمليات القرصنة.

Xu كيواجه 9 ديال التهم، منها:

- التحايل الإلكتروني (Wire fraud).

- المشاركة فـ هجمات لإلحاق الضرر بالكمبيوترات وسرقة المعلومات.

- انتحال الشخصية بظروف مشددة.

الدفاع ديال المتهم: واش غلطو فالسيد؟

أكثر حاجة مثيرة فهاد القضية هي الدفاع ديال Xu Zewei. المحامي ديالو قال بلي موكلو بريء، وXu كيقول بلي هادشي غير غلط فالهوية (error sur la personne) وأنه ما عندو حتى علاقة بعمليات الهاكينج ديال الحكومة الشينوية.

بينما Xu كيتسنى المحاكمة ديالو، صاحبو Zhang Yu مازال هربان ومطلوب للعدالة.

شنو كيعني هادشي لـ Cybersecurity Professionals فالمغريب؟

هاد القضية كاتسلط الضوء على جوج نقاط مهمين لينا:

- المشاكل ديال Exchange: الثغرات لي تهضر عليها (لي غالباً عندها علاقة بـ ProxyLogon ديال 2021) باقة هي الطريق السهلة للدخول للشركات. تعلم كيفاش تـ detecti الـ web shells هي مهارة أساسية لأي Incident Responder.

- التعاون الدولي: التسليم ديال Xu كيبيّن بلي الاتفاقيات بين الميريكان والدول الأوروبية خلات الاعتقال ديال المشتبه فيهم ساهل وخا يكونوا غير مسافرين سياحة. هادشي كيطلع الـ risk على الهاكرز لي خدامين مع الـ APTs.

خاتمة

التسليم ديال Xu Zewei خطوة كبيرة فالحرب ضد التجسس السيبيراني. وخا يكون Xu هو الهاكر بصح ولا غير غلطو فيه، الملف التقني كينبهنا بلي خاص ديما نردو البال للخدمات لي محطوطة "للزنقة" (public-facing) بحال Microsoft Exchange.

بالنسبة لينا كـ developers وsysadmins مغاربة، الميساج واضح: الحماية ديال البيانات والتعامل الجدي مع ثغرات الـ zero-day ماشي رفاهية، بل هي ضرورة لحماية السيادة والبيانات ديالنا.

المصدر: The Hacker News - Chinese Silk Typhoon Hacker Extradited to U.S. Over COVID Research Cyberattacks