هنا الترجمة ديال المقال لـ "الدارجة" المغربية مع الحفاظ على التنسيق (Markdown):

هنا الترجمة ديال المقال لـ "الدارجة" المغربية مع الحفاظ على التنسيق (Markdown):

حبس من التخمين: علاش خاصك تيقن من قوة الدفاعات ديالك ضد الهجمات الحقيقية

بالخلاصة (TL;DR)

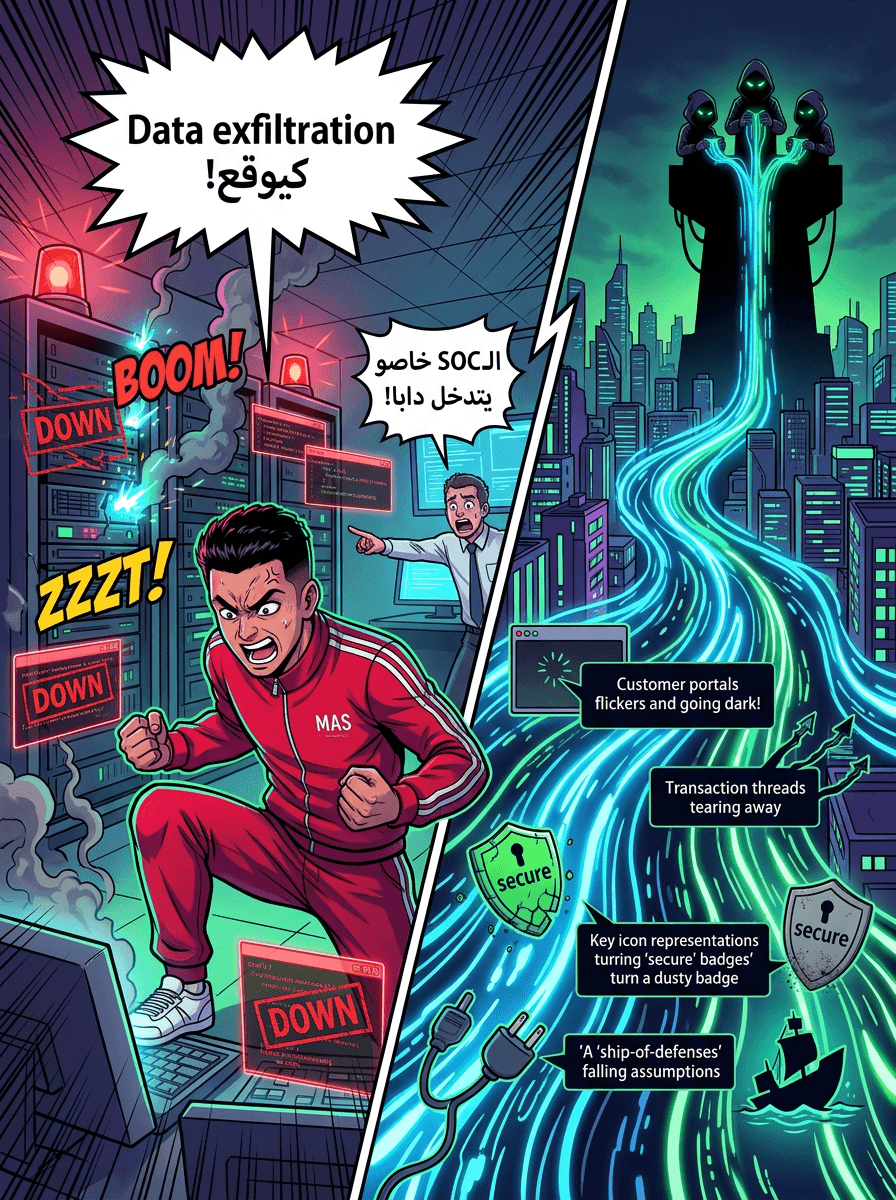

أغلب الفرق ديال الأمن المعلوماتي كيعتمدوا على فرضية أن الأدوات ديالهم خدامة غير حيت هي "شاعلة". ولكن، باش تكون عندك مقاومة حقيقية، خاصك "التحقق المستمر". واحد الويبينار (Webinar) جديد بعنوان "Exposure-Driven Resilience" كيشرح كيفاش تنتقل من مرحلة "كنضن أنني محمي" لمرحلة "عندي الدليل"، وهذا عن طريق الأتمتة (Automation) ديال اختبارات الأمن باستعمال سلوكيات حقيقية ديال المهاجمين.

الفجوة بين "وجود الأداة" و"الفعالية ديالها"

فالعالم ديال الأمن السيبراني دابا، أغلب الشركات مجهزين مزيان "على الورق". الترسانة الأمنية عامرة أدوات، لوحات التحكم (Dashboards) كاملة خضراء، والمعلومات على التهديدات (Threat intelligence) خدامة بلا حبس. فالمظهر، كيبان بلي البنية التحتية محمية.

ولكن، كاينة واحد الثغرة خطيرة فهاديك الفجوة اللي كاينا بين "أنك عندك أداة تحكم" وبين "واش ديك الأداة كدير خدمتها بصح". بزاف ديال الفرق خدامين بفرضيات "هشة": كيضنوا بلي واحد القاعدة ديال التنبيه (Detection rule) غادي تخدم فاش يوقع اختراق غير حيت هي "Active"، ولا كيسحاب ليهم بلي واحد الحاجز أمني مستحيل يتخترق حيت تثبت (Installed) بطريقة صحيحة.

الواقع هو أن قليل من الفرق اللي كيديرو "Pressure-test" (اختبار الضغط) للدفاعات ديالهم بشكل مستمر ومرحلة بمرحلة ضد محاكاة ديال هجمات حقيقية. بلا هاد الاختبارات، هاديك "المقاومة" غالباً كتكون مجرد تخمين.

التوجه نحو "المقاومة المبنية على التعرض للمخاطر"

باش يتجاوزوا هاد الشك، المحترفين فمجال الأمن بداو كيتحولوا لواحد النموذج كيتسمى Exposure-Driven Resilience. الفلسفة ديال هاد النهج بسيطة: حبس من التخمين وبدا فالتطبيق والبرهنة.

فبلاصة ما تعتمد على اختبارات يدوية كديرها مرة مرة، ولا تكتفي غير بوجود إشارات أمنية، هاد التوجه كيركز على التحقق من الوضعية الأمنية (Security posture) بشكل مستمر. من خلال محاكاة سلوك المهاجمين الحقيقيين، الشركات كيقدروا يعرفوا بالضبط كيفاش الدفاعات ديالهم كتصمد تحت الضغط قبل ما يجي "الهكر" الحقيقي.

شنو غادي تتعلم: كيفاش تيقن من الوضعية الأمنية ديالك

كاين واحد الحصة تطبيقية بعنوان "Exposure-Driven Resilience: Automate Testing to Validate & Improve Your Security Posture" توجدات خصيصاً باش تعاون الفرق يسدوا هاد الفجوة ديال التحقق.

هاد الحصة كتركز على بزاف ديال النقط مهمة فالتطوير الأمني:

- اختبار الضغط للأدوات والعمليات: الخروج من العقلية ديال "ركب الأداة ونساها" باش تشوف كيفاش كيتصرف السيستيم تحت الضغط.

- الاختبار المبني على المعلومات (Intelligence-Led): تعلم كيفاش تستعمل معلومات التهديدات الحالية باش توجه سيناريوهات الاختبار، وتأكد بلي كتحمي راسك ضد المخاطر اللي كاينة بصح.

- إدماج الاختبارات فمنظومة العمل (Workflow Integration): كيفاش تدخل هاد "التحقق" فخدمة الـ SOC اليومية وفطريقة التعامل مع الحوادث بلا ما تزيد تعقيدات لا داعي لها.

- تطبيقات عملية: الخبراء Jermain Njemanze و Sébastien Miguel غادي يشرحوا هاد المفاهيم وغادي يديرو عرض مباشر (Live demo) ديال التحقق المستمر فالتطبيق.

خاتمة

واحد التنبيه أمني (Security alert) كيقول ليك غير بلي راه "واحد الإشارة" تلتقطات؛ ما كيبتنش بلي السيستم الدفاعي ديالك كامل قادر يحبس هجوم معقد وفيه بزاف ديال المراحل. إلا كان الفريق ديالك باغي دليل واضح بلي الدفاعات ديالكم خدامة — ماشي غير إشارات بلي راها موجودة — ولى خاصكم تنقلوا لاستراتيجية التحقق المستمر والأوتوماتيكي.

فاش كتحول التركيز من "نشر الأدوات" لـ "التيقان من الدفاع"، الشركات كيقدروا يبنيوا وضعية أمنية اللي ماشي غير "نشطة"، ولكن "مقاومة" بصح.

المصدر

العنوان: [Webinar] Stop Guessing. Learn to Validate Your Defenses Against Real Attacks

الرابط (URL): https://thehackernews.com/2026/03/webinar-stop-guessing-learn-to-validate.html