ثغرة خطيرة (Remote Code Execution) CVE-2025-0520 كيتستغلوها الهاكرز دابا فـ ShowDoc Servers

ثغرة خطيرة (Remote Code Execution) CVE-2025-0520 كيتستغلوها الهاكرز دابا فـ ShowDoc Servers

TL;DR (خلاصة الموضوع)

الهاكرز دابا كيستغلو بشكل نشيط الثغرة CVE-2025-0520، وهي ثغرة خطيرة كتمكنهم من تنفيذ الأوامر عن بُعد (RCE) فـ ShowDoc. وخا الـ patch (التحديث الأمني) موجود من 2020، السيرفرات اللي مازال ماتحدثوش كيتعرضو للهجوم عن طريق رفع "web shells". كيتنصحو المستخدمين باش يترقاو (upgrade) لأحدث نسخة فوراً باش يحميو راسهم.

مقدمة

عالم الأمن السيبراني كيشهد رجوع قوي لاستغلال ثغرات "N-day" — وهي ثغرات اللي التحديثات ديالها خرجات هادي سنين ولكن الشركات مازال ماداروهاش. الهدف الجديد ديال هاد الهجمات هو ShowDoc، وهي منصة ديال تدبير الوثائق والتعاون اللي مشهورة بزاف فـ الشينوا.

تقارير جديدة كتاكد بلي الهاكرز كيستغلو ثغرة خطيرة، معروفة بـ CVE-2025-0520، باش يسيطرو على السيرفرات اللي فيها هاد المشكل.

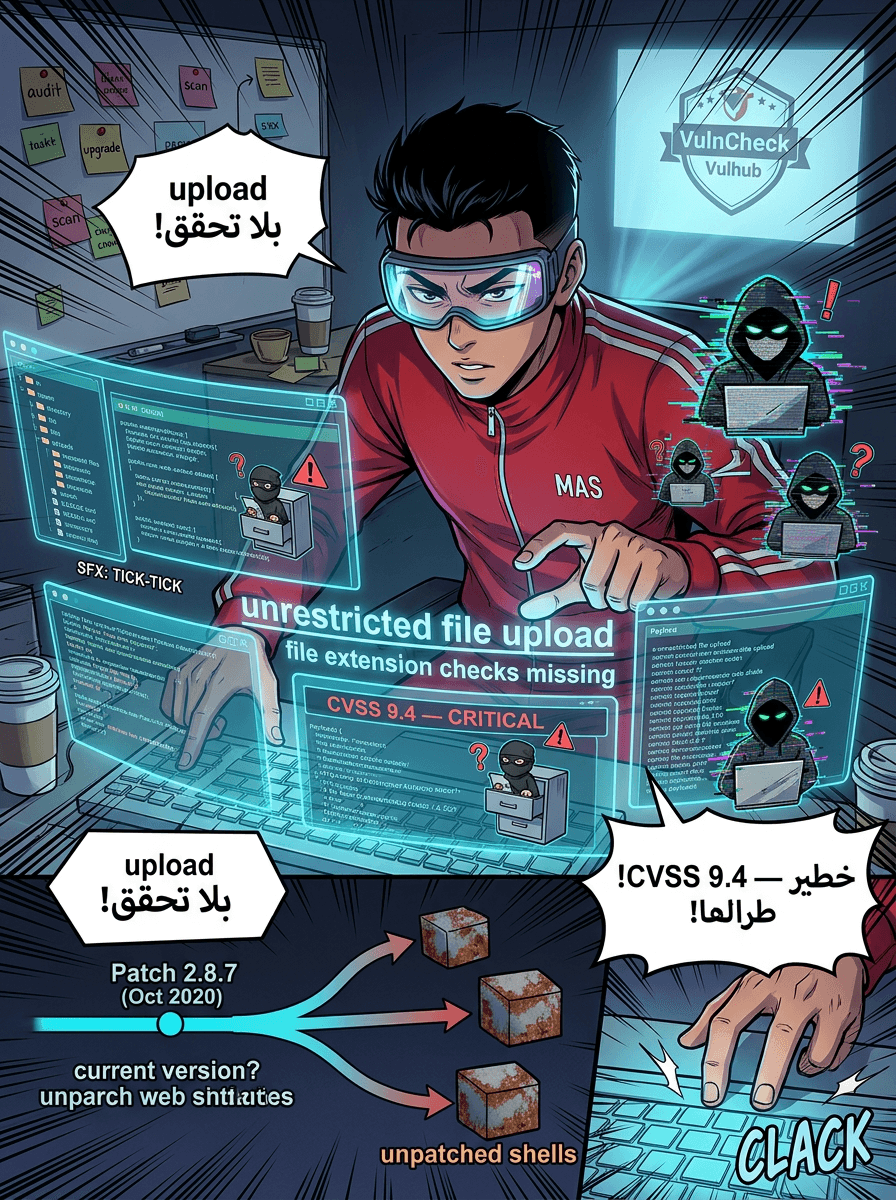

فهم ثغرة CVE-2025-0520

ثغرة CVE-2025-0520 (المعروفة حتى بـ CNVD-2020-26585) هي مشكل ديال رفع ملفات بلا قيود (unrestricted file upload) وعندها سكور ديال 9.4 فـ CVSS، يعني ثغرة خطيرة بزاف.

هاد الخلل كيجيب من عدم التحقق من نوع الملفات اللي كيتترفعو (file extensions). حيت التطبيق ماكيتاكدش من نوع الملف، كيقدر هاكر بلا ما يحتاج يدخل بـ حساب (unauthenticated) يرفع ملفات PHP للسيرفر. على حساب تقرير من Vulhub، هادشي كايخلي الهاكر يزرع "web shell"، ومن تما يقدر يدير "remote code execution" (RCE) كامل.

استغلال نشيط فـ الواقع

وخا هاد الثغرة معروفة هادي سنين، بيانات جديدة من Caitlin Condon (نائبة رئيس أبحاث الأمن فـ VulnCheck) كتاكد بلي دخلات دابا واحد المرحلة ديال الاستغلال الفعلي والنشيط.

الباحثين الأمنيين لاحظو هجمات كايستعملو هاد الثغرة باش يحطو "web shells" فـ واحد السيرفر (honeypot) فـ ميريكان كان خدام بنسخة قديمة ديال ShowDoc. هاد النشاط كيعني بلي الهاكرز كيقلبو فأنترنت على الأهداف الساهلة — يعني الأنظمة اللي مادارتش تحديثات أمنية قديمة.

الانتشار العالمي

ShowDoc أداة مشهورة للتوثيق التقني، خصوصاً فـ الشركات ديال التكنولوجيا فـ الشينوا. البيانات الحالية كتقول:

- كاين كتر من 2,000 نسخة ديال ShowDoc باينة فأنترنت.

- الأغلبية ديال هاد النسخ كاينة فـ الشينوا.

استغلال هاد الثغرة كيبين واحد التوجه جديد فين الهاكرز كيتجاوزو الصداع ديال "zero-day" وكيتركزو على ثغرات قديمة ومضمونة فين "فجوة التحديث" (patch gap) مازال كبيرة.

الحلول والتوصيات

الثغرة تم الإصلاح ديالها رسمياً فـ النسخة ShowDoc version 2.8.7 اللي خرجات فـ أكتوبر 2020. ولكن باين بلي بزاف ديال المديرين (administrators) ماداروش التحديث من داك الوقت.

النسخة الحالية ديال البرنامج هي 3.8.1. الخبراء فـ الأمن كينصحو كاع المستخدمين والمنظمات اللي خدامين بـ ShowDoc باش:

- يتاكدو من النسخة اللي خدامين بيها دابا.

- يديرو التحديث للنسخة 3.8.1 أو أحدث نسخة مستقرة فوراً.

- يديرو مراجعة (audit) للسيرفرات ديالهم ويقلبو على أي ملفات PHP مشبوهة أو "web shells" اللي يقدرو يكونو تزرعو وقتما كانت الثغرة كاينة.

خاتمة

الاستغلال ديال CVE-2025-0520 هو تذكير قوي بلي الثغرة وخا تكون قديمة، هادشي ماكينقصش من الخطورة ديالها. مادام كاينين نسخ بلا تحديث باينين فأنترنت، الهاكرز غادي يبقاو يستعملو ثغرات معروفة باش يدخلو للبنيات التحتية بطريقة غير قانونية.

المصدر: https://thehackernews.com/2026/04/showdoc-rce-flaw-cve-2025-0520-actively.html