وسط REF1695: عملية تعدين العملات الرقمية اللي كتستعمل "ISO Lures" و "CNB Bot" باش تهرب من الرادار

وسط REF1695: عملية تعدين العملات الرقمية اللي كتستعمل "ISO Lures" و "CNB Bot" باش تهرب من الرادار

الملخص (TL;DR)

الباحثين كشفوا على واحد الجهة تهديدية (threat actor) دافعها مادي، سماوها REF1695، وخدامة من نوفمبر 2023. هاد المجموعة كتستعمل برامج تثبيت (installers) مزورة كيصيفطوها فـ ملفات ISO باش ينصبوا طروادات التحكم عن بعد (RATs) وبرامج تعدين العملات الرقمية. الجديد فهاد الحملة هو ظهور واحد الغرسة (implant) جديدة بـ .NET سميتها CNB Bot، وكيخدموا الهندسة الاجتماعية باش يضحكوا على المستخدمين ويخليهم يعطلوا حماية Microsoft Defender.

نظرة عامة على REF1695

الباحثين فـ Elastic Security Labs (جيا يو تشان، سيريل فرانسوا، وريمكو سپروتن) نشروا مؤخراً تحليل لعملية مستمرة ودافعها مادي تابعة لـ REF1695. من لخر ديال 2023، هاد المجموعة كاتربح الفلوس من الضحايا بـ بزاف ديال الطرق:

- تعدين العملات الرقمية: كينصبوا XMRig و SilentCryptoMiner.

- نصب CPA (التكلفة مقابل الإجراء): كيوجهوا الضحايا لصفحات "content locker" تحت السبة ديال تسجيل البرنامج.

- نشر البرامج الضارة: كينصبوا طروادات التحكم عن بعد (RATs) بحال PureRAT.

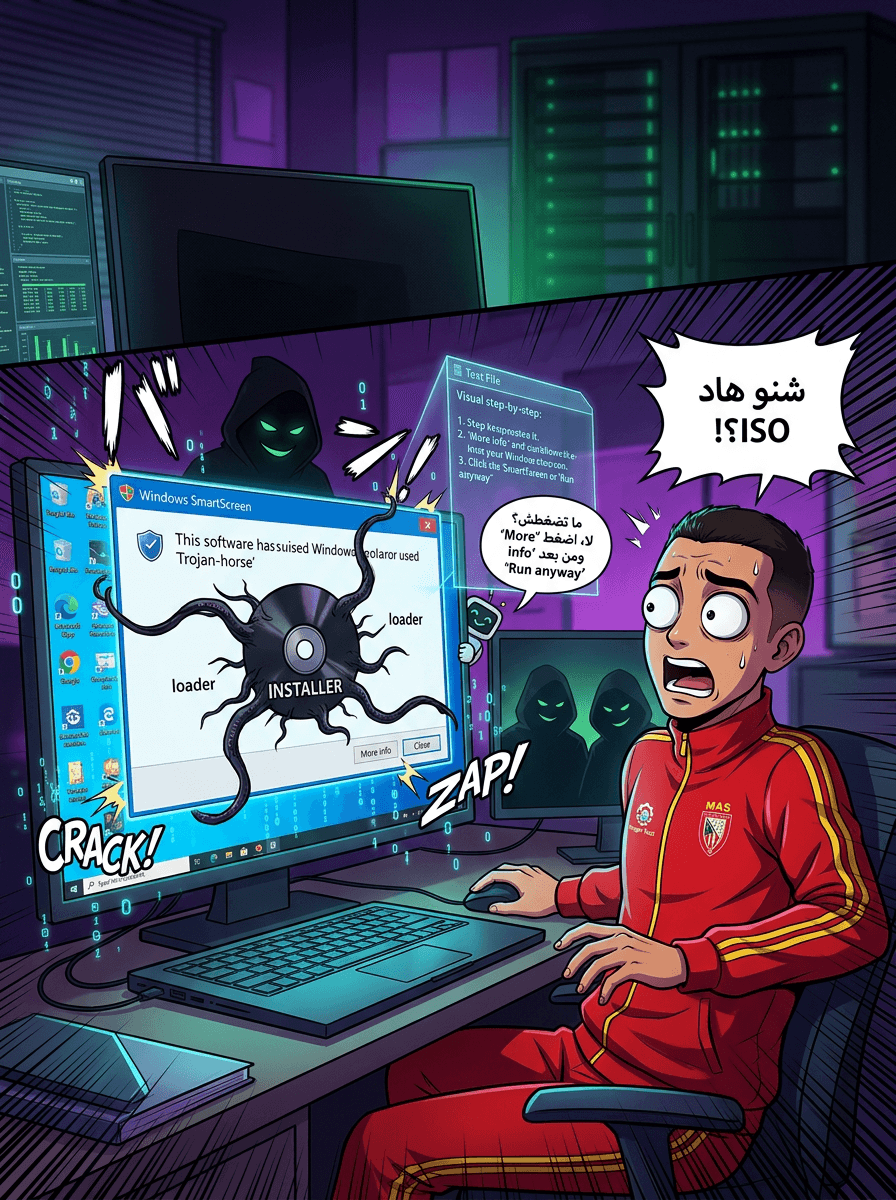

وسيلة العدوى: ملفات ISO والهندسة الاجتماعية

الهجوم غالباً كيبدا بملف ISO كيبان بحال شي برنامج تثبيت قانوني. وباش يتهربوا من ميزات الأمان فـ Windows، هاد القراصنة كيديرو واحد الملف نصي (text file) فيه تعليمات باينة للضحية.

هاد التعليمات كتقول للمستخدم كيفاش يتجاوز يدويًا Microsoft Defender SmartScreen عن طريق الضغط على "More info" ومن بعد "Run anyway" فاش الوندوز كيـبلوكي البرنامج حيت ما معروفش. هاد التكتيك ديال الهندسة الاجتماعية كايخلي المستخدم براسو هو اللي يحيد طبقة الحماية ديال جهازو.

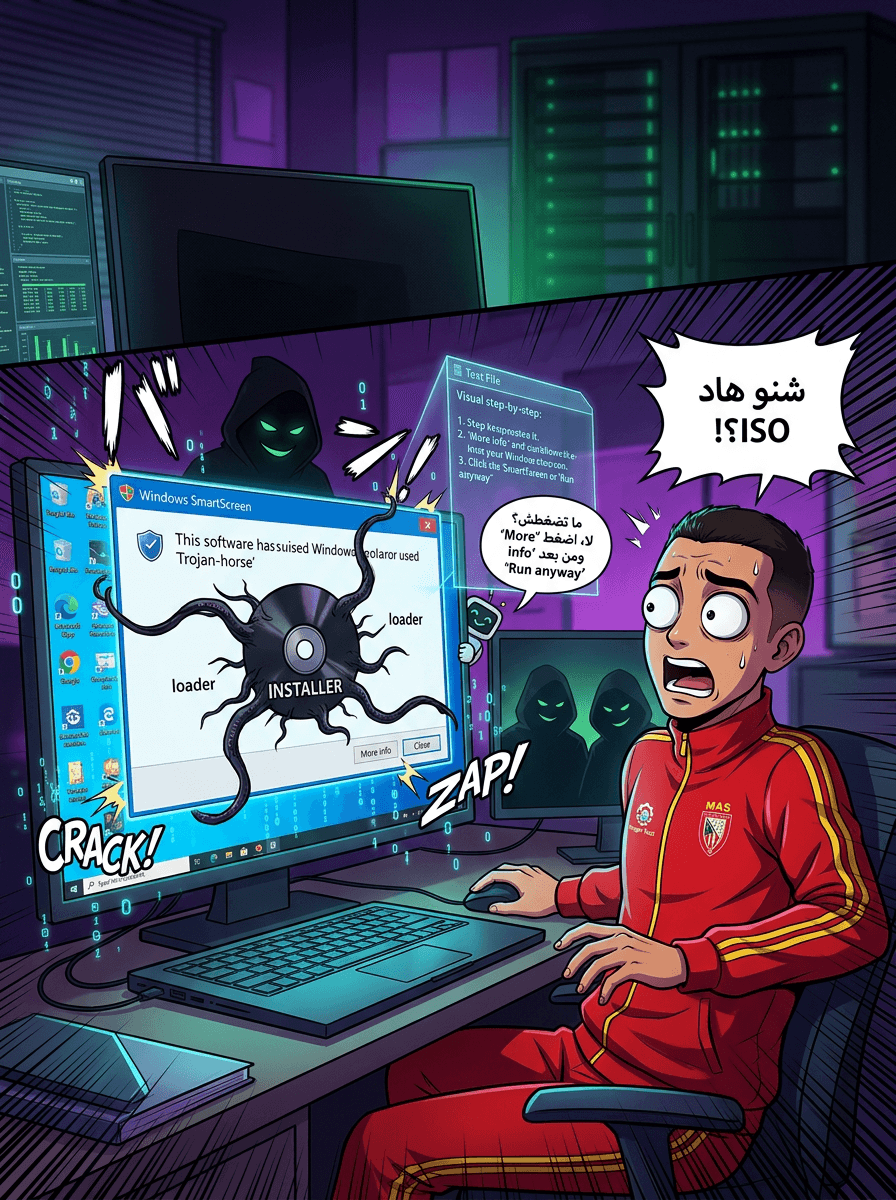

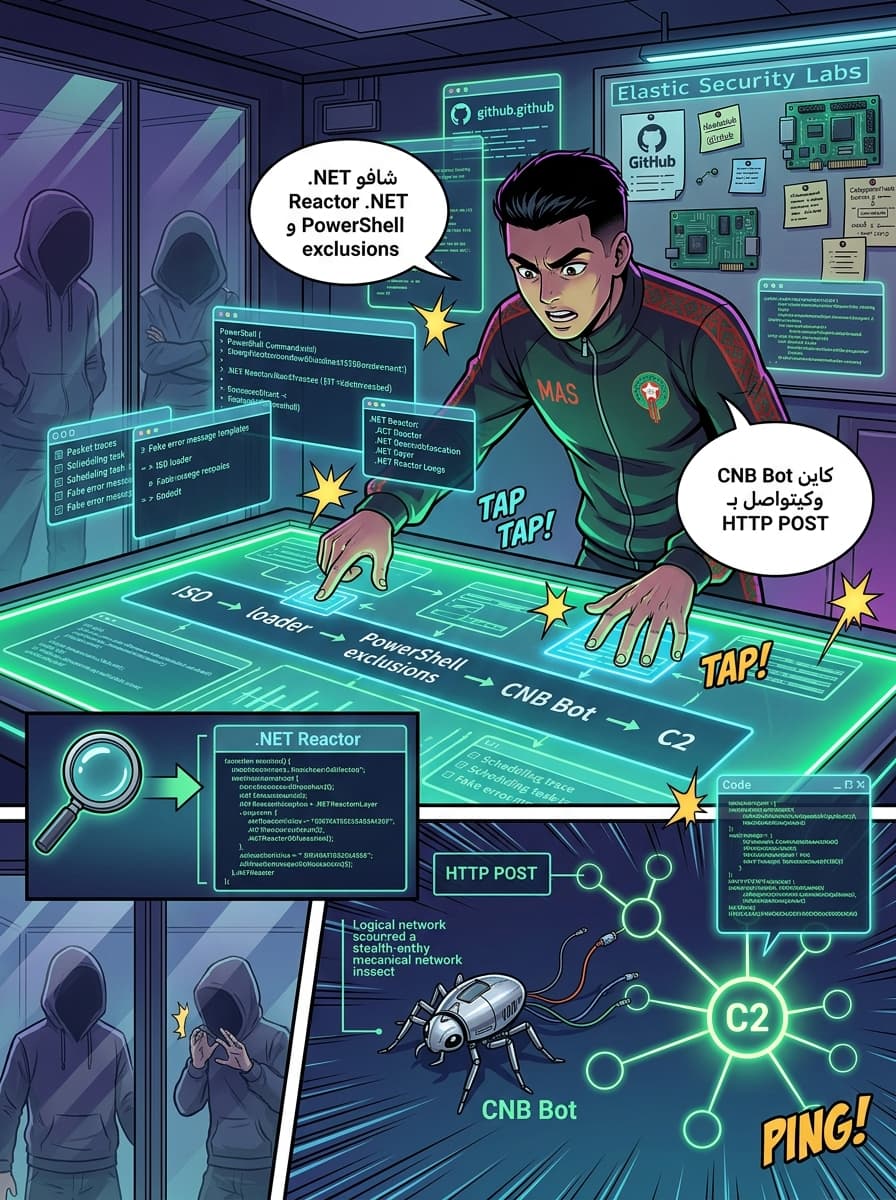

التحليل التقني: اللودرز (Loaders) و "CNB Bot"

فاش الضحية كيخدم الملف، الهجوم كيستعمل "loader" محمي بـ .NET Reactor. هاد اللودر كيعيط لـ PowerShell باش يدير استثناءات (exclusions) واسعة فـ Microsoft Defender Antivirus، هكا كيضمن باللي البرنامج الضار غيخدم بلا ما يصدعو حتى شي واحد.

أهم اكتشاف فـ هاد الحملات اللخرة هو غرسة (implant) ديال .NET ما كانتش معروفة من قبل، سماوها CNB Bot.

القدرات ديال CNB Bot فيها:

- تحميل وتشغيل ملفات (payloads) إضافية.

- تحديث راسو وسهولة المسح (uninstallation) باش يتمحى الأثر.

- التواصل مع سيرفر التحكم (C2) عن طريق طلبات HTTP POST.

- بين ميساجات ديال الخطأ (fake error messages) للمستخدم (مثلاً: "تعذر تشغيل التطبيق... نظامك قد لا يلبي المواصفات المطلوبة") باش يغطي على النشاط التخريبي اللي خدام فـ الخلفية.

التحسين والاستمرارية

هاد المجموعة كدير مجهود كبير باش تزيد من كفاءة التعدين وتحافظ على الوصول للجهاز:

- استغلال مستوى الكيرنل (Kernel): هاد الحملة كتستغل

WinRing0x64.sysاللي هو درايفر (driver) قانوني وموقع من Microsoft ولكن فيه ثغرة. هادشي كيسمح للمهاجم يوصل للأجهزة (hardware) فـ مستوى الكيرنل ويغير إعدادات الـ CPU باش يزيد من سرعة التعدين (hash rates). - الهروب من الكشف: فـ الحملات اللي فيها SilentCryptoMiner، المهاجم كيستعمل نداءات النظام المباشرة (direct system calls) باش يهرب من برامج الحماية.

- الاستمرارية والاستقرار: البرنامج الضار كيعطل أوضاع "Sleep" و "Hibernate" فـ Windows باش يضمن باللي التعدين ما يوقفش. وكيدير حتى عملية "watchdog" اللي خدمتها هي ترجع الملفات الضارة والمهام المجدولة (scheduled tasks) إلا مسحهم المستخدم أو برنامج الحماية.

- إساءة استخدام البنية التحتية: REF1695 كتستعمل GitHub بحال CDN باش تستضيف الملفات ديالها. حيت GitHub منصة موثوقة، هادشي كينقص من احتمال أن حركة تحميل الملفات تبان مشبوهة.

التأثير المادي

هاد العملية باينة بلي مربحة بزاف. الباحثين تبعوا 4 ديال المحفظات (wallets) مرتبطة بهاد الحملة، ولقاو باللي جمعوا تقريباً 27.88 XMR (كتساوي تقريباً 9,392 دولار). واخا هاد المبالغ تقدر تبان صغيرة مقارنة بعمليات ديال دول، ولكن الربح المستمر كيبين باللي النموذج ديال REF1695 خدام ومستقر.

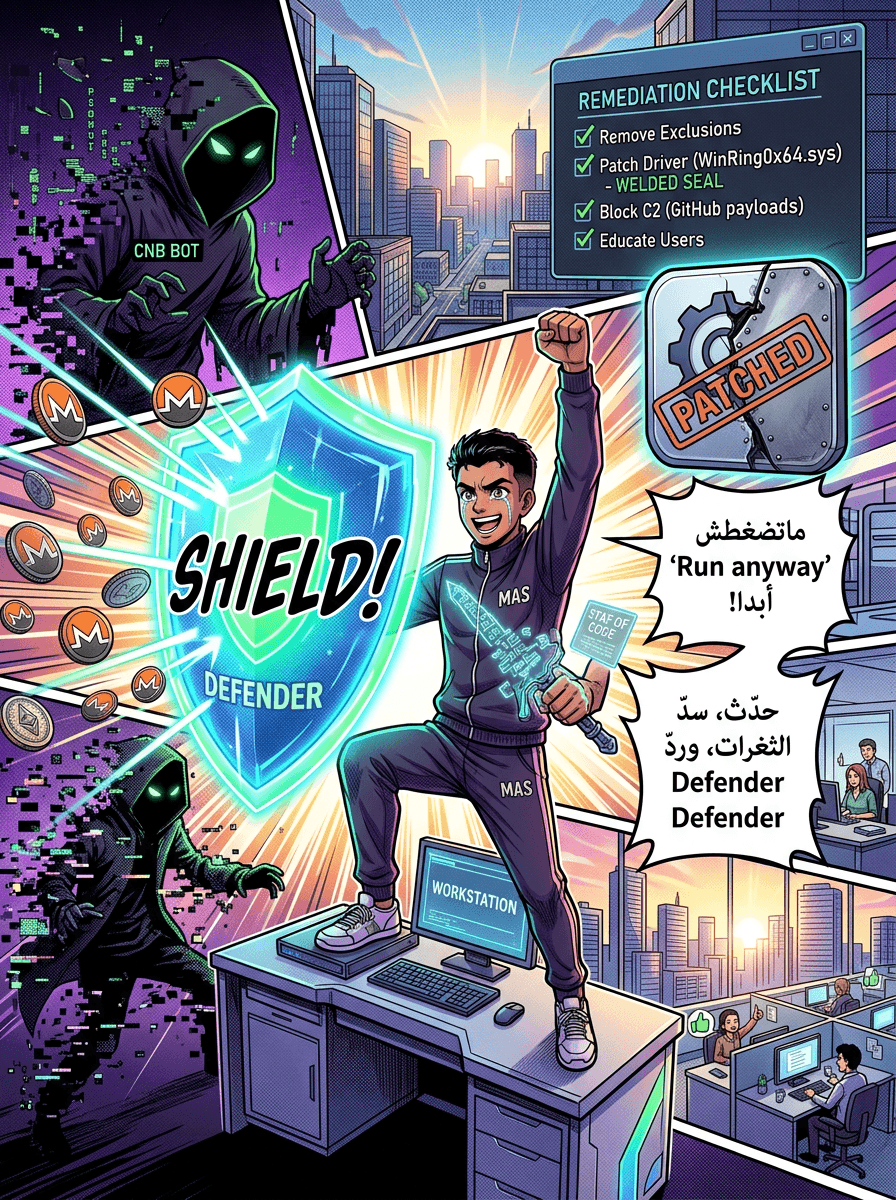

خلاصة

REF1695 هو مثال متطور للتهديدات "العادية" (commodity threats) ديال دابا. من خلال الجمع بين الهندسة الاجتماعية، واستغلال الدرايفرات القانونية، واستعمال منصات موثوقة بحال GitHub، هاد المجموعة قدرات تبقى مخبية وهي كدخل دخل مادي مستمر. خاص الشركات والمؤسسات يوعيو المستخدمين من المخاطر ديال ملفات ISO وخطورة اتباع تعليمات باش يتخطاو تحذيرات SmartScreen.