Microsoft كتحذر من فيروس VBS كيوصل عبر WhatsApp وكيتحايل على حماية Windows UAC

Microsoft كتحذر من فيروس VBS كيوصل عبر WhatsApp وكيتحايل على حماية Windows UAC

بالخلاصة (TL;DR)

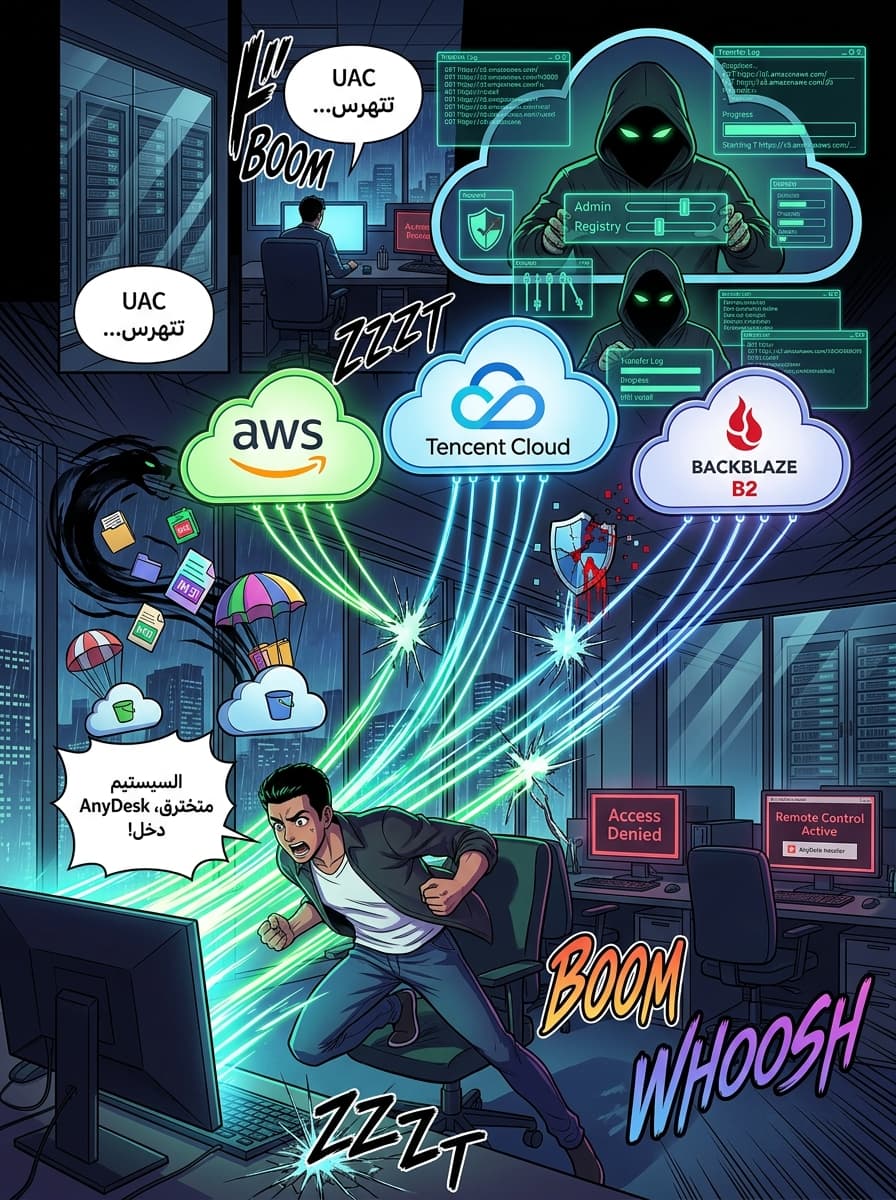

ميكروسوفت (Microsoft) كشفت على حملة ديال برمجيات خبيثة متطورة خدامة من فبراير 2026، كتستعمل WhatsApp باش تفرق ملفات VBS ضارة. هاد الهجمة كتعتمد على تقنيات "Living-off-the-land" (استعمال أدوات النظام الأصلية)، وكتغير سميات ملفات Windows المعروفة، وكتستعمل "السحاب" (Cloud) باش توزع البرامج الخبيثة وتخطى حماية User Account Control (UAC) وفي الأخير كتنصب أدوات التحكم عن بعد بحال AnyDesk.

فريق أبحاث الأمان "Microsoft Defender" خرج تحذير بخصوص حملة تكتيكية جديدة كتستغل شهرة تطبيق WhatsApp باش تضرب أنظمة Windows. من أواخر فبراير 2026، والباحثين متبعين هاد السلسلة ديال العدوى اللي كتبدا بسكريبت (Script) بسيط وكتسالي بالسيطرة الكاملة للمهاجمين على الجهاز ديال الضحية.

الدخول الأولي عبر WhatsApp

الهجمة كتبدا فاش كيتوصل المستخدم بملف Visual Basic Script (VBS) خبيث عبر ميساج فـ WhatsApp. واخا الطريقة ديال "الهندسة الاجتماعية" اللي كيستعملوها باش يقنعوا الناس يفتحوا الملف mazal ما معروفاش بالضبط، ولكن بمجرد ما كيتحل هاد السكريبت، كيبدا واحد التسلسل معقد مصمم باش يتخبى من برامج الحماية.

فاش كيخدم ملف VBS، كيكريي دوسيات مخبيين (hidden folders) فالمسار C:\ProgramData. وباش يغبر وسط ملفات النظام العادية، الفيروس كيحط نسخ معدلة السميات ديال أدوات Windows معروفة:

- curl.exe كيبدلو ليه السمية لـ netapi.dll

- bitsadmin.exe كيبدلو ليه السمية لـ sc.exe

منين كيبدلو هاد السميات لهاد الأدوات (اللي كيتسماو "living-off-the-land binaries")، كيقدروا المخترقين يدوزوا أوامر ديال الشبكة ويليشارجيوا ملفات خبيثة خرى بلا ما يشعلوا الضوء عند برامج الحماية اللي كتحضي هاد الأدوات بسمياتهم الأصلية.

استغلال الـ Cloud باش يبقى الفيروس لداخل

بمجرد ما كيثبت الفيروس رجليه فالسيسطيم، كيستعمل هادوك الملفات اللي بدل ليهم السمية باش يجيب ملفات إضافية من خدمات "السحاب" (Cloud) موثوقة، بحال:

- Amazon Web Services (AWS) S3

- Tencent Cloud

- Backblaze B2

الباحثين ديال ميكروسوفت لاحظوا بلي استعمال خدمات سحابية معروفة كيخلي حركة المرور (traffic) ديال الفيروس تبان عادية، هادشي كيزيد من فرص نجاح الإصابة. هاد الملفات الثانية ديال VBS وملفات التثبيت (MSI) هي اللي مسؤولة على تثبيت الفيروس بشكل دائم فـ الجهاز.

تجاوز UAC وترقية الصلاحيات

أخطر مرحلة فالهجمة هي التلاعب بإعدادات الأمان ديال Windows. على حساب ميكروسوفت، الفيروس كيحاول يضعف دفاعات النظام عن طريق استهداف User Account Control (UAC).

الفيروس كيستعمل خلطة ديال التلاعب فـ "الريجيستري" (Registry) ومحاولات متكررة لرفع الصلاحيات باش يتجاوز الرسائل التحذيرية ديال UAC. كيبقى يحاول بشكل مستمر يحل cmd.exe بصلاحيات المسؤول (Admin)، وكيعدل مدخلات الريجيستري تحت هاد المسار HKLM\Software\Microsoft\Win. هاد الأفعال كتخلي المهاجمين يزيدو فـ الصلاحيات ديالهم بلا ما يحتاجو الموافقة ديال المستخدم.

الهدف النهائي: الوصول عن بعد وسرقة البيانات

ملي كيوصلوا للملاحيات العالية، المهاجمين كينصبوا ملفات MSI (مكتكونش موقعة إلكترونياً). هاد الملفات غالباً كيكون فيها أدوات إدارة عن بعد قانونية بحال AnyDesk.

باستعمال أدوات قانونية لأغراض خبيثة، المهاجمين كيضمنوا بلي عندهم "ساروت" دائم للجهاز ديال الضحية. من تما كيقدروا:

- يسرقوا بيانات حساسة.

- ينصبوا فيروسات خرى.

- يراقبوا شنو كيدير المستخدم.

قالت ميكروسوفت: "هاد الحملة كتبيّن سلسلة عدوى متطورة كتجمع بين الهندسة الاجتماعية، تقنيات التخفي، واستضافة الملفات الخبيثة فـ السحاب".

خلاصة

هاد الحملة كتسلط الضوء على توجه جديد عند الهاكرز، اللي مابقاوش كيعتمدوا غير على فيروسات مصاوبة خصيصاً، ولكن ولاو كيخدموا بـ "أدوات النظام الأصلية" وبنية تحتية سحابية معروفة. باستغلال WhatsApp وبالتغيير ديال سميات ملفات Windows الموثوقة، المهاجمين كيسهّلوا على راسهم الاختراق. كينصحوا المستخدمين باش يردوا البال للملفات اللي كتوصلهم من عند ناس ما كيعرفوهمش فـ تطبيقات المراسلة، ويراقبوا أي تغييرات غير عادية فإعدادات UAC.

المصدر: https://thehackernews.com/2026/04/microsoft-warns-of-whatsapp-delivered.html