هاكرز تابعين لإيران كيشنو هجوم واسع ديال "Password-Spraying" ضد بيئات Microsoft 365 فإسرائيل

هاكرز تابعين لإيران كيشنو هجوم واسع ديال "Password-Spraying" ضد بيئات Microsoft 365 فإسرائيل

خلاصة (TL;DR)

واحد المجموعة ديال الهاكرز عندها علاقة بإيران كتدير دابا حملة واسعة ديال هجمات "password-spraying" (رش كلمات المرور) كتستهدف كتر من 300 مؤسسة فإسرائيل و25 فالإمارات. هاد الهجوم، اللي كيركز على بيئات السحاب (cloud) ديال Microsoft 365، كيستعمل "Tor exit nodes" و "VPNs" تجارية باش يتجاوز الحماية ويخون بيانات حساسة.

وسط التوترات الإقليمية اللي غادية وكتزاد، واحد المجموعة ديال الهاكرز المتقدمة التابعة لإيران لونصات سلسلة ديال هجمات سيبرانية هجومية كتستهدف بيئات Microsoft 365 (M365). على حساب واحد التقرير جديد من Check Point، هاد الحملة ركزات بشكل أساسي على البنية التحتية فإسرائيل والإمارات، واخا التأثيرات ديالها تلاحظات فالعالم كامل.

تفاصيل الهجوم (The Anatomy of the Attack)

هاد الحملة المستمرة دازت فثلاثة ديال الموجات باينة، وقعات نهار 3 مارس، 13 مارس، و23 مارس 2026. باستعمال تقنية "password spraying" — وهي فاش الهاكر كيجرب كلمة مرور وحدة معروفة ضد بزاف ديال العناوين د المستخدمين (usernames) — كيهدف هاد الهاكرز باش يلقاو حسابات بكلمات مرور ضعيفة بلا ما يتحبس الحساب (lockout) وبلا ما يتفرشوا فأنظمة الحماية العادية.

النطاق والأهداف

الحجم ديال هاد العملية كبير بزاف:

- إسرائيل: كتر من 300 مؤسسة مستهدفة.

- الإمارات: كتر من 25 مؤسسة مستهدفة.

- انتشار عالمي: تلاحظ نشاط محدود حتى فالولايات المتحدة، المملكة المتحدة، السعودية، وأوروبا.

القطاعات اللي تضربات فيها جهات حكومية، بلديات، شركات تكنولوجيا، مراكز نقل، مؤسسات قطاع الطاقة، ومجموعة من شركات القطاع الخاص.

تشابه تقني مع مجموعات معروفة

التحليل ديال Check Point كيشير بلي هاد الحملة عندها بزاف ديال النقط مشتركة مع مجموعة Gray Sandstorm (اللي كانت معروفة بـ DEV-0343). هاد المجموعة، مع Peach Sandstorm، عندها تاريخ فاستعمال نفس التكتيكات باش يخترقوا الشبكات المستهدفة.

دورة حياة الهجوم (Attack lifecycle) عادة كتدوز من ثلاثة مراحل:

- المسح والرش (Scanning and Spraying): كيديروها باستعمال Tor exit nodes باش يغطيو المصدر ديال الهاكر.

- المصادقة (Authentication): كيحاولوا يدخلوا للحسابات باستعمال الكودات اللي لقاو.

- الاستخراج (Exfiltration): الدخول وسرقة البيانات الحساسة، وبالضبط المحتوى ديال علب الرسائل (mailboxes).

تلاحظات هاد المجموعة ك تستعمل حتى VPN nodes تجارية (بالضبط AS35758)، وهو تكتيك كيتماشى مع العمليات الإيرانية اللي توثقات مؤخراً فالشرق الأوسط.

رجوع Pay2Key وتهديدات فدية (Ransomware) جديدة

هاد الحملة جات فوقت واحد مع الرجوع ديال Pay2Key، وهي مجموعة إيرانية ديال "الفدية كخدمة" (RaaS) مرتبطة بتجمع "Fox Kitten". فآواخر فبراير 2026، Pay2Key استهدفت مؤسسة صحية ميريكانية باستعمال نسخة مطورة من البرمجية الخبيثة ديالهم.

النتائج الرئيسية بخصوص النشاط الأخير ديال Pay2Key فيها:

- تكتيكات الإفلات: المجموعة دابا كتستعمل طرق مطورة باش تمسح الأثر (anti-forensics)، بما فذلك مسح السجلات (logs) فـ اللخر ديال العملية باش يحيدو أي أثر للفدية.

- حوافز: المجموعة زادت حصة الشركاء (affiliates) من فلوس الفدية من 70% لـ 80% بالنسبة للهجمات اللي كتستهدف "أعداء إيران".

- قدرات Linux: بانت نسخة ديال Pay2Key خاصة بـ Linux، قادرة تطفي SELinux و AppArmor باش تضمن تشفير كامل للسيستيم.

فوق هادشي، تقارير كتشير لظهور Baqiyat 313 Locker (BQTlock)، وهي برمجية فدية موالية لفلسطين وإيران ك تستهدف الميريكان، إسرائيل، والإمارات من نص 2025.

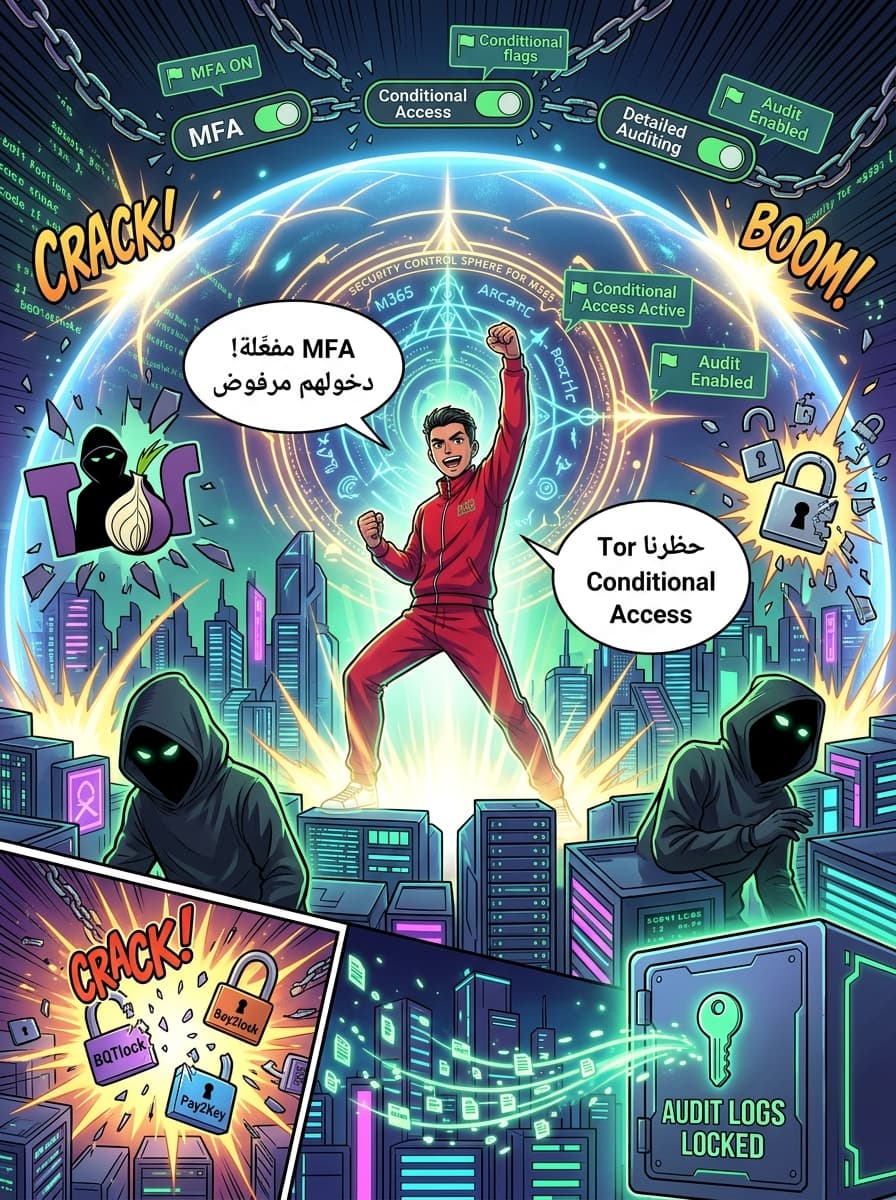

توصيات للحماية

باش المؤسسات تنقص من خطر الـ password spraying وسرقة البيانات، كينصحوهم يديرو هاد الإجراءات الأمنية:

- فرض المصادقة متعددة العوامل (MFA): هادي هي الطريقة الأكثر فعالية ضد هجمات سرقة الحسابات.

- الولوج المشروط (Conditional Access): حدد طلبات الدخول غير لمناطق جغرافية معينة باش تحبس المحاولات اللي جاية من بلايص غريبة.

- مراقبة سجلات الدخول (Sign-in Logs): رد البال للعدد الكبير ديال محاولات الدخول الفاشلة فبزاف ديال الحسابات اللي جاية من Tor أو VPN nodes معروفة.

- تفعيل التدقيق المفصل (Detailed Auditing): تأكد بلي سجلات التدقيق (audit logs) فـ M365 خدامة باش تسهل التحقيقات يلا وقع شي اختراق.

خلاصة

مع هاد العمليات اللي كتمولها الدول واللي ولات كتخلط ما بين الابتزاز الإجرامي والتخريب الاستراتيجي، كتبقى بيئات السحاب (cloud) هي الجبهة الأمامية. الحجم ديال هاد الحملة — اللي كتستهدف مئات المؤسسات دقة وحدة — كيبين التهديد المستمر اللي كيشكلوه المجموعات المرتبطة بإيران، واللي كيطورو ديما الأدوات ديالهم لا في التجسس ولا في التخريب.

المصدر: https://thehackernews.com/2026/04/iran-linked-password-spraying-campaign.html