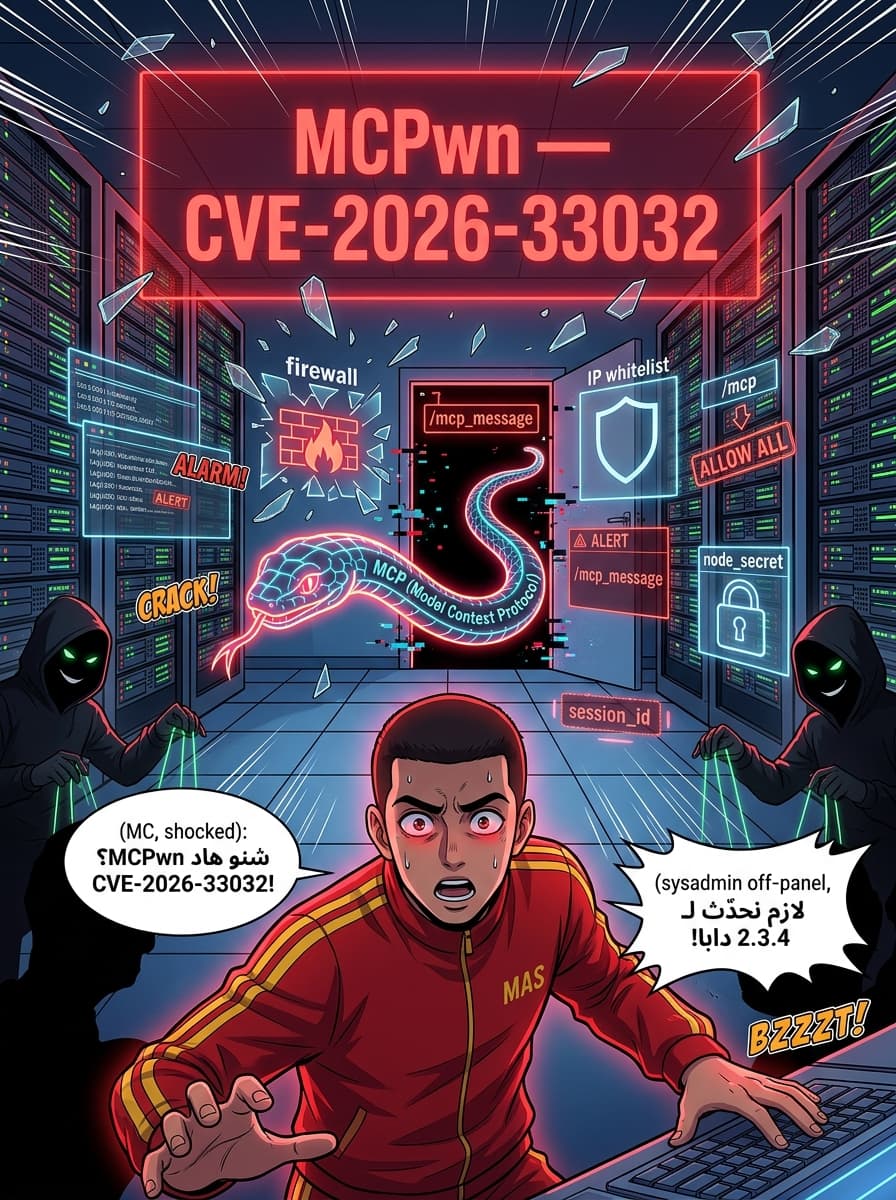

تنبيه خطير: ثغرة MCPwn (CVE-2026-33032) مستغلة حالياً فهجمات نشطة

تنبيه خطير: ثغرة MCPwn (CVE-2026-33032) مستغلة حالياً فهجمات نشطة

خلاصة الموضوع (TL;DR)

كاين واحد الاختراق خطير كيتسمى MCPwn فـ nginx-ui (CVE-2026-33032)، كيسمح بتجاوز نظام الحماية. هاد الثغرة، اللي واخدة تنقيط 9.8 فـ CVSS، كتمكن الهاكرز اللي ما عندهمش حساب باش يتحكمو بشكل كامل فـ سيرفورات Nginx عن طريق استغلال بروتوكول (MCP). خاص المستخدمين يديرو التحديث (Update) للإصدار 2.3.4 دابا باش يحميو السيرفورات ديالهم من الاختراق وسرقة البيانات.

نظرة عامة على CVE-2026-33032

الباحثين فـ Pluto Security اكتشفو خلل كارثي فـ nginx-ui، وهي أداة معروفة مفتوحة المصدر لتسيير Nginx من ويب. هاد الثغرة اللي مسمية CVE-2026-33032 وملقبة بـ MCPwn، كتعطي للي باغي يهاجم القدرة باش يتخطى الحماية، ويغير ملفات الإعدادات (config files) ديال Nginx، ويعاود يشعل الخدمات، وحتى يتجسس على حركة المرور (traffic).

المشكل جاي من دمج الأداة لبروتوكول Model Context Protocol (MCP). واخا واجهة التحكم مصممة بمعايير أمنية، ولكن هاد الـ endpoints ديال MCP ما فيهاش نفس الحماية، شي اللي كيدير "باب خلفي" (backdoor) لوسط السيرفور.

التحليل التقني: كيفاش خدامة "MCPwn"

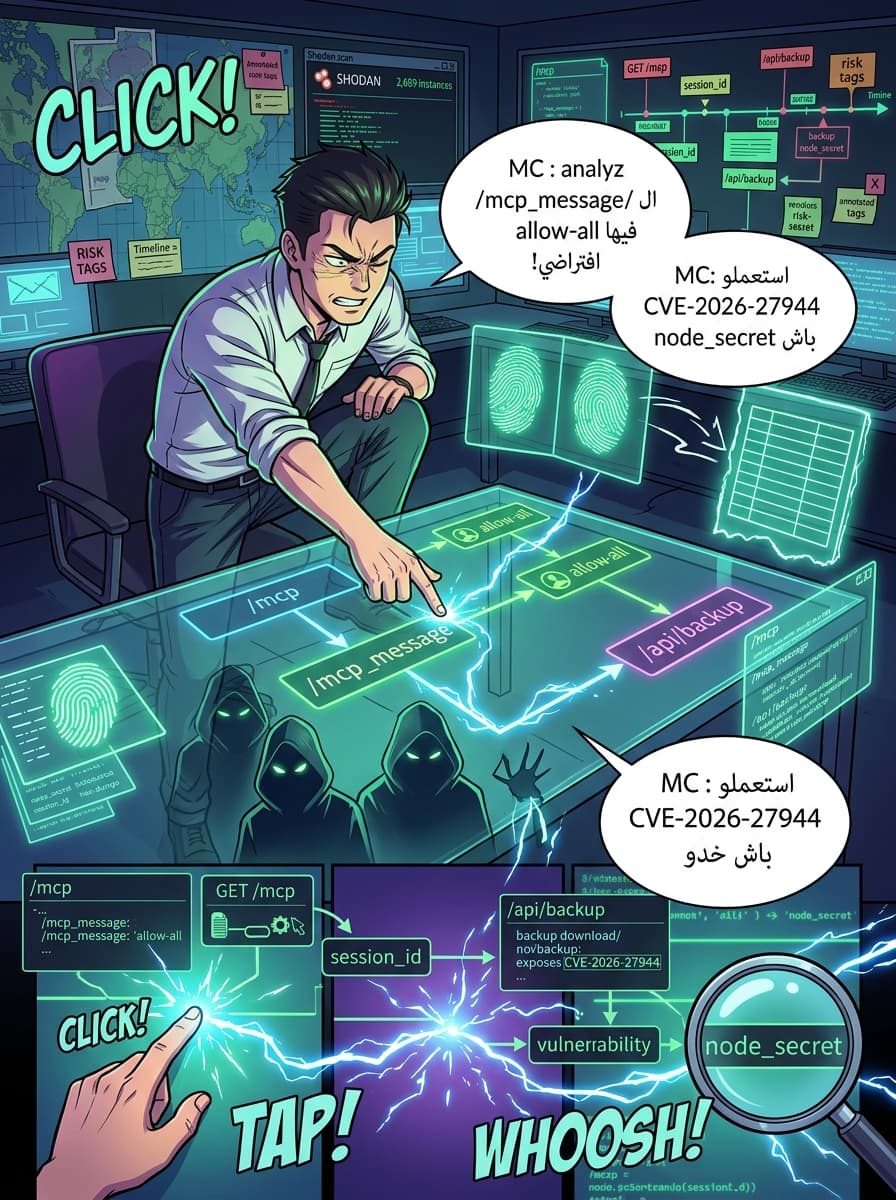

على حساب التقارير التقنية، دمج MCP فـ nginx-ui كيكشف جوج ديال الـ HTTP endpoints:

/mcp(كيطلب الحماية والـ IP whitelisting)/mcp_message(كيطلب غير الـ IP whitelisting بوحدو)

الخلل "الخطير" كاين فـ الإعدادات الافتراضية ديال /mcp_message. الـ IP whitelist الافتراضية كتكون خاوية، والنظام كيفهم هاد "الخوى" بلي "مسموح للجميع" (allow all).

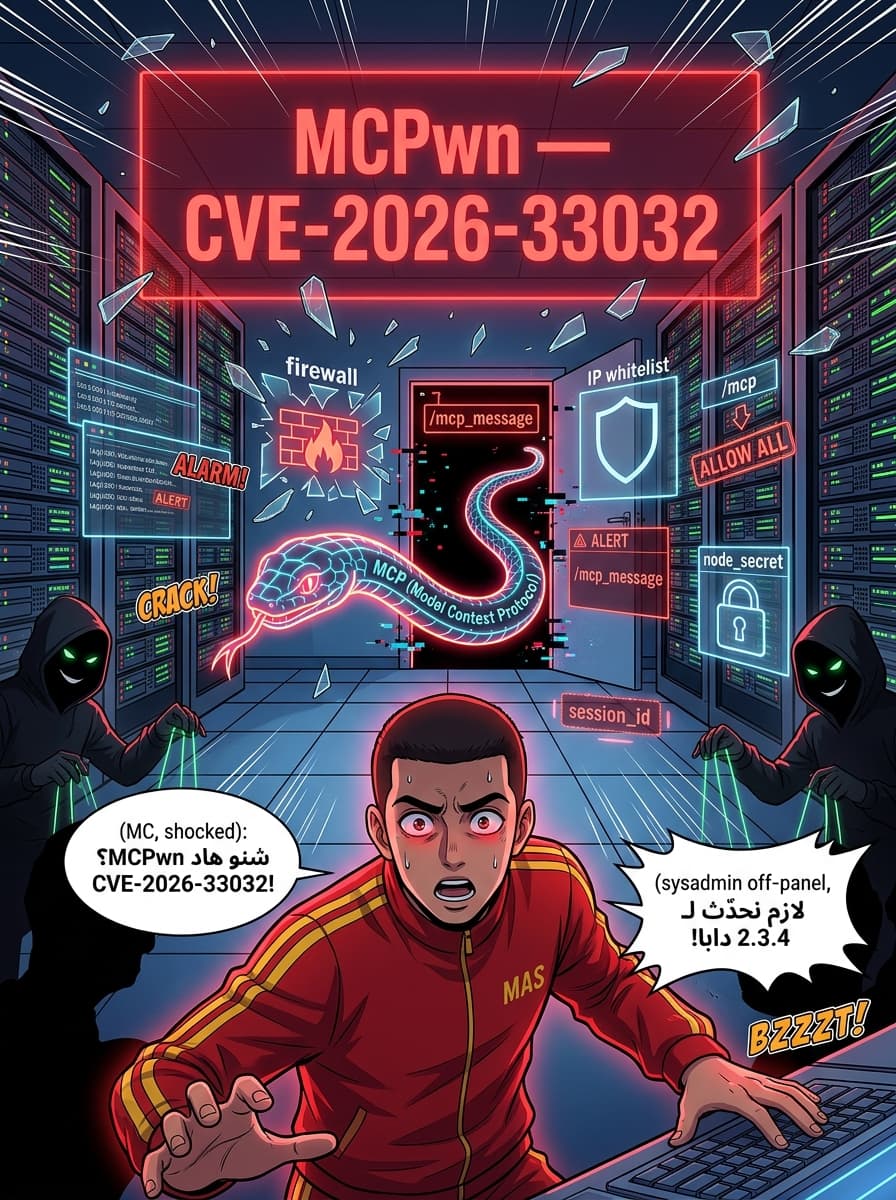

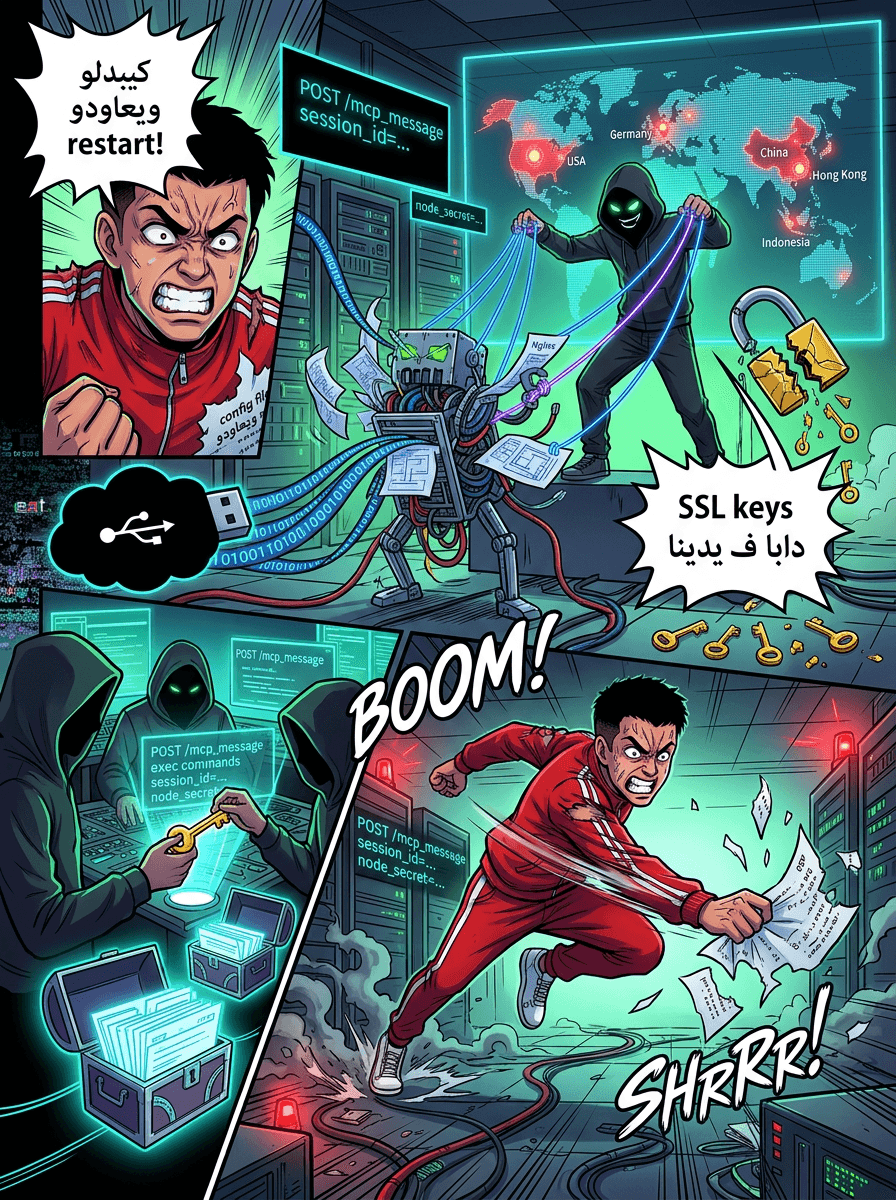

مراحل الهجوم

الباحث Yotam Perkal من Pluto Security لقا بلي التحكم الكامل كيقدر يوقع فـ ثواني عبر جوج خطوات:

- إنشاء الجلسة (Session Establishment): الهاكر كيرسل طلب HTTP GET لـ

/mcpباش ياخد session ID. واخا هاد الخطوة كطلب login، كيقدر يتخطاها باستعمال ثغرة تانية (CVE-2026-27944، تنقيط 9.8). هاد الثغرة التانية كتخلي أي واحد ييليشارجي الـ backups ديال السيستم من/api/backupويجبد منها الـnode_secretاللي محتاج باش يدخل لـ MCP. - تنفيذ الأوامر (Command Execution): باستعمال الـ session ID و الـ

node_secretالمسروق، الهاكر كيرسل طلب HTTP POST لـ/mcp_message. هادشي كيخليه يخدم أي أداة ديال MCP بلا ما يحتاج حماية أخرى.

التأثير: تحكم كامل فـ السيرفور

ملي الهاكر كيدخل لـ MCP، كتولي عندو سلطة شبه مطلقة على بيئة Nginx. كيقدر:

- يكريي، يغير، أولا يمسح ملفات إعدادات Nginx.

- يفورسيو الـ reload ديال الإعدادات.

- يعاودو يشعلو خدمة Nginx.

- يتجسسو على الـ traffic باش يسرقو الـ credentials ديال الـ admin والـ SSL private keys.

Perkal حذر بلي هادي حالة كلاسيكية ديال تراجع أمني: "الـ MCP endpoints كياخدو كاع الصلاحيات ديال التطبيق ولكن ماشي بالضرورة كاع ضوابط الحماية ديالو... هادشي كيتخطى كاع أنظمة الحماية اللي التطبيق تبالى عليها بعناية."

الاستغلال النشط والانتشار العالمي

أكدات Recorded Future بلي CVE-2026-33032 هي وحدة من 31 ثغرة كيستغلوها الهاكرز حالياً فـ مارس 2026. واخا التفاصيل على شكون هاد الهاكرز مازال ما معروفاش، ولكن حجم التهديد كبير بزاف.

بيانات Shodan كاتبين بلي كاين تقريبا 2,689 نسخة ديال nginx-ui مكشوفة فـ الأنترنت حالياً. كثرة السيرفورات المصابة كاينا فـ:

- الشينوا

- الميريكان

- أندونيسيا

- ألمانيا

- هونغ كونغ

الحلول وكيفاش تحمي راسك

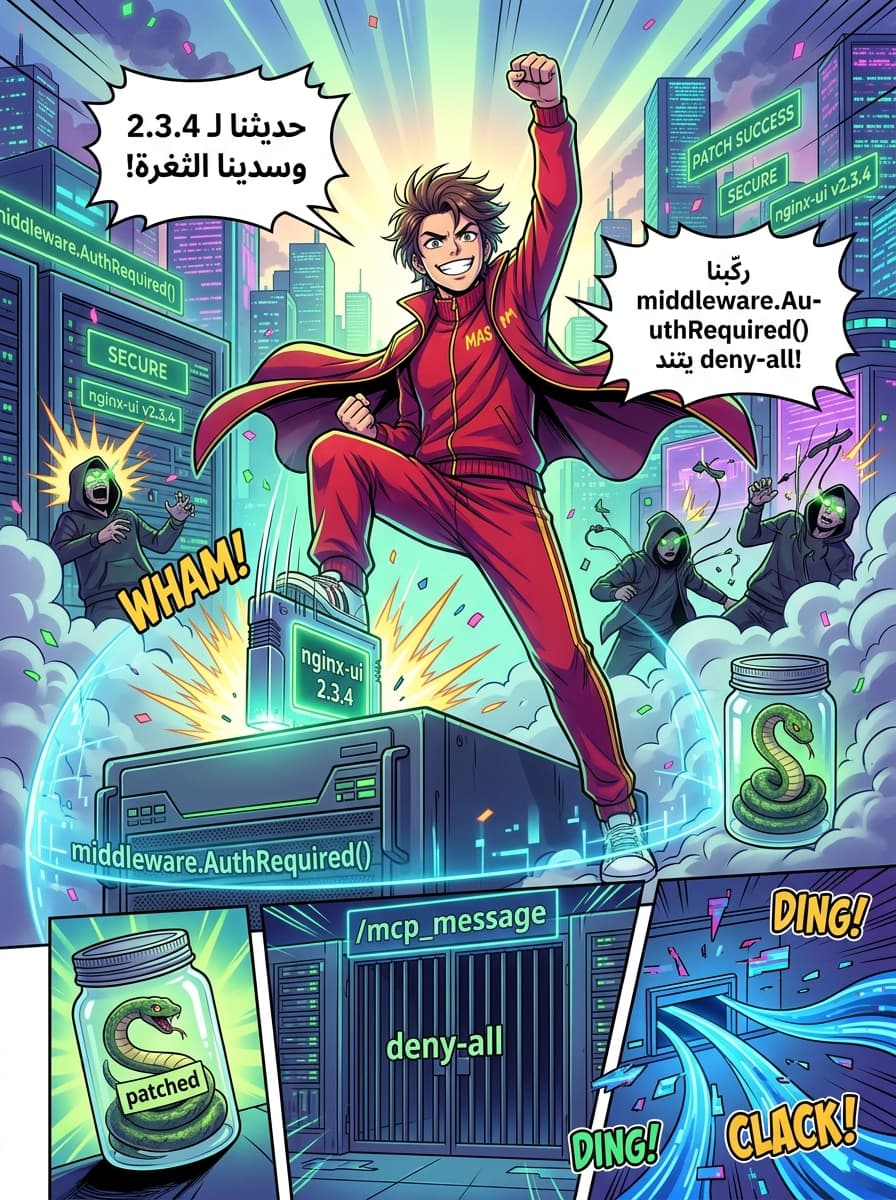

المطورين ديال nginx-ui خرجو الإصدار 2.3.4 نهار 15 مارس 2026 باش يسدو هاد الثغرة.

إجراءات مستعجلة للمديرين (Administrators):

- التحديث: ابديتي nginx-ui للإصدار 2.3.4 أو ما فوق فوراً.

- حل مؤقت: إذا ما كنتيش قادر تدر Update دابا، زيد

middleware.AuthRequired()يدوياً لـ الـ endpoint ديال/mcp_message. - تقييد الدخول: بدل الإعدادات ديال IP allowlisting من "allow-all" لـ "deny-all" وحدد شكون عندو الحق يدخل لواجهة التحكم.

Pluto Security كيأكدو على الشركات باش يتعاملو مع هادشي كحالة طوارئ، حيت "الخطر على النسخ اللي ما محداثاش هو خطر حقيقي ومباشر."

خلاصة

الاكتشاف ديال MCPwn كيبين المخاطر الأمنية الجديدة اللي كتجي مع دمج بروتوكولات جديدة بحال MCP فـ الأنظمة القديمة. بما أن الهاكرز كيواصلو استغلال ثغرات تجاوز الحماية والـ backups، كيبقى الحل الوحيد الفعال هو تطبيق مبدأ "المنع للجميع" كإعداد افتراضي، والحرص على التحديثات السريعة.