هاد هي الترجمة ديال المقال لـ "الداريجة" المغربية، مع الحفاظ على التنسيق Markdown:

هاد هي الترجمة ديال المقال لـ "الداريجة" المغربية، مع الحفاظ على التنسيق Markdown:

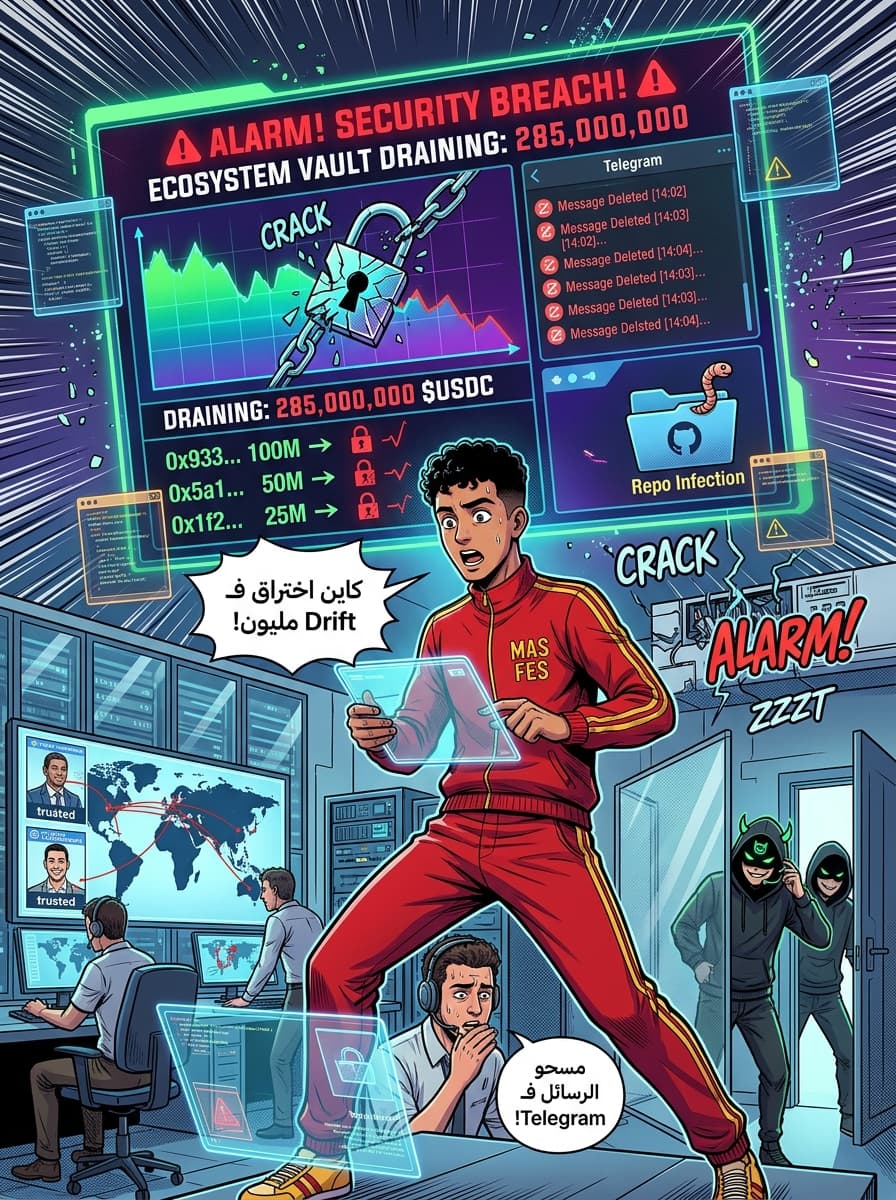

سرقة Drift: كواليس هاك ديال 285 مليون دولار موراها عملية "سوشل إنجينيرينغ" (Social Engineering) من كوريا الشمالية دامت 6 شهور

خلاصة الموضوع (TL;DR)

السرقة ديال 285 مليون دولار من منصة Drift (اللي مبنية على Solana) فـ 1 أبريل 2026، تنسبات رسمياً لݣروب "UNC4736" المدعوم من دولة كوريا الشمالية. هاد الاختراق كان نتيجة "عملية استخباراتية مهيكلة" استمرات ست شهور، فيها خدمة ديال السوشل إنجينيرينغ وجهاً لوجه عن طريق وسطاء فـ مؤتمرات ديال الكريبتو، واستعمال أدوات ديال المطورين (developer tools) ملغومة.

درس فـ الخداع طويل الأمد

تحليل جديد دارتو Drift كشف باللي الهجوم الكارثي ديال 1 أبريل 2026 ما كانش ثغرة مفاجئة، ولكن كان هو النتيجة ديال عملية مخططة بدقة بدات فـ خريف 2025. على مدار ست شهور، الهاكرز ديال كوريا الشمالية — اللي كيتعتقد بنسبة كبيرة أنهم من ݣروب UNC4736 (المعروف بـ AppleJeus ولا Golden Chollima) — بناو شبكة ديال الثقة مع الناس اللي خدامين فـ Drift.

العملية اعتمدات بزاف على التواصل البشري وبناء علاقة مهنية. الهاكرز استعملو أشخاص كيداعيو أنهم ممثلين لشركة تداول (quantitative trading company) باش يتواصلو مع المساهمين فـ Drift فـ بزاف ديال المؤتمرات الدولية ديال الكريبتو.

والقضية اللي كتدير الانتباه هي أن هاد الناس اللي تلاقاو معاهم وجهاً لوجه ما كانوش مواطنين من كوريا الشمالية. Drift قالت باللي النظام استعمل وسطاء "خبراء تقنياً" وعندهم "تاريخ مهني حقيقي". هاد الناس بقاو كيهدرو لشهور فـ تيليغرام على استراتيجيات التداول ودمج المحافظ (vault integrations) باش يبينوا أنهم رسميين وهادشي كلو باش يوجدو الطريق للعملية ديالهم.

بناء فخ الـ "Ecosystem Vault"

باش يزيدو يتبتوا الثقة، الݣروب دخل "Ecosystem Vault" للمنصة ديال Drift بين ديسمبر 2025 ويناير 2026. هاد العملية شملات:

- عمروا نماذج الاستراتيجية بدقة كبيرة.

- كانوا كيسولوا أسئلة "تقنية ومعمقة" على المنتج.

- حطوا كتر من مليون دولار من فلوسهم الخاصة باش يبينوا حسن النية ويبنيو الثقة.

فـ فبراير ومارس 2026، بقاو كيهدرو ويصيفطو روابط ديال أدوات وتطبيقات كيقولوا أنهم خدامين عليها، وهادشي كلو كان غير "تمهيد" باش يزرعو الفيروس فـ اللخر.

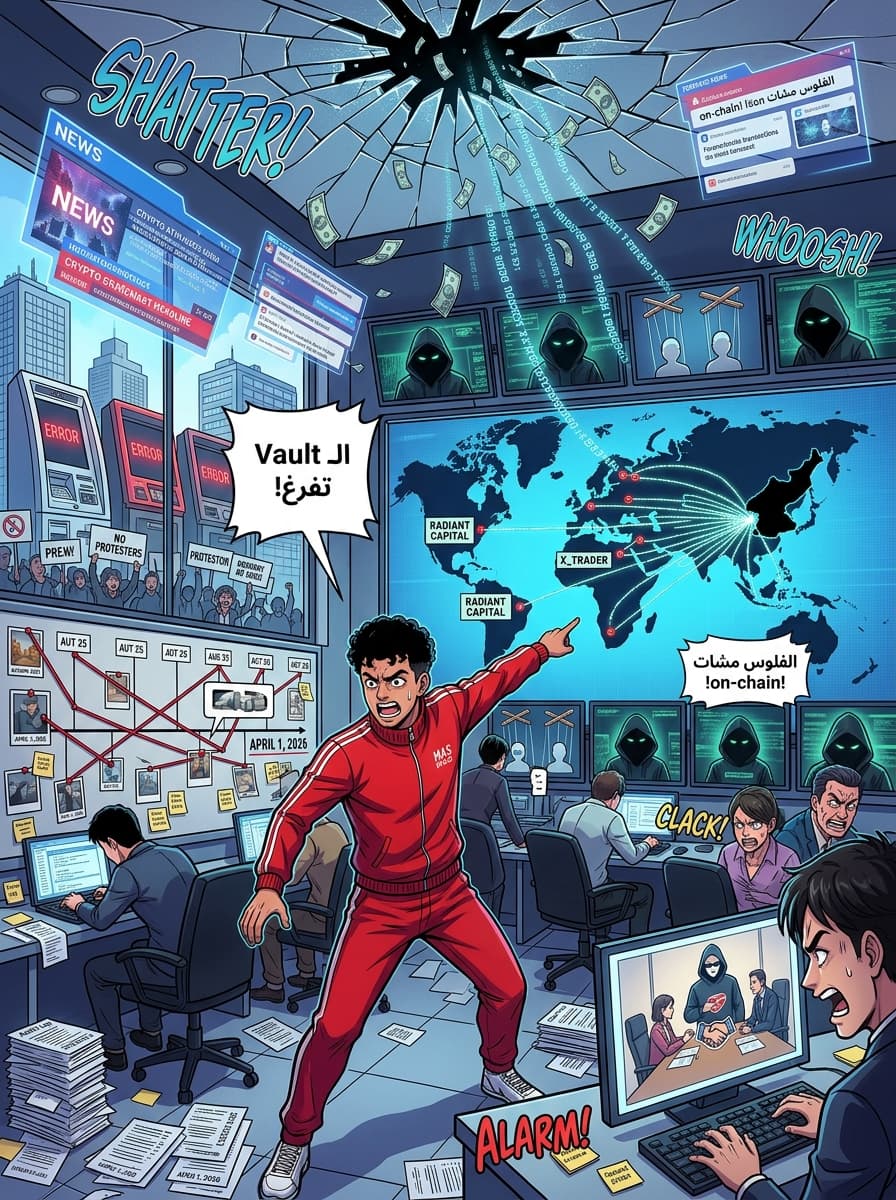

الطرق التقنية: تلغيم الـ IDE

ملي بدا الهجوم فـ 1 أبريل، الهاكرز مسحو ݣاع المحادثات ديالهم فـ تيليغرام والبرامج الخبيثة باش يغطيو أثارهم. المحققين فـ الجرائم الإلكترونية كيظنوا باللي كاينين جوج طرق باش تزرع الفيروس:

- مشاريع VS Code ملغومة: على الأقل واحد من المطورين تبيراطا مور ما دار "clone" لواحد الـ repository ديال الكود اللي صيفطوه ليه الهاكرز. هاد "الديدان" كان فيها مشروع ديال Microsoft Visual Studio Code (VS Code) ملغوم. استعملو ملف

tasks.jsonمع الخاصية ديالrunOn: folderOpenباش يخدم الكود الخبيث غير كيتحل المشروع فـ الـ IDE. - استغلال تجربة البرامج (Beta Testing): مطور آخر تقلب وتيقهم باش يتيليشارجي واحد الـ wallet (محفظة) عن طريق Apple TestFlight، على أساس أنه غير كيجرب تطبيق جديد (beta testing).

هاد التكنيك ديال الـ repository كيشبه بزاف للحملات ديال "Contagious Interview" اللي بانو فـ لخر ديال 2025، واللي خلات شركة Microsoft تزيد حماية جديدة فـ نسخ VS Code 1.109 و1.110.

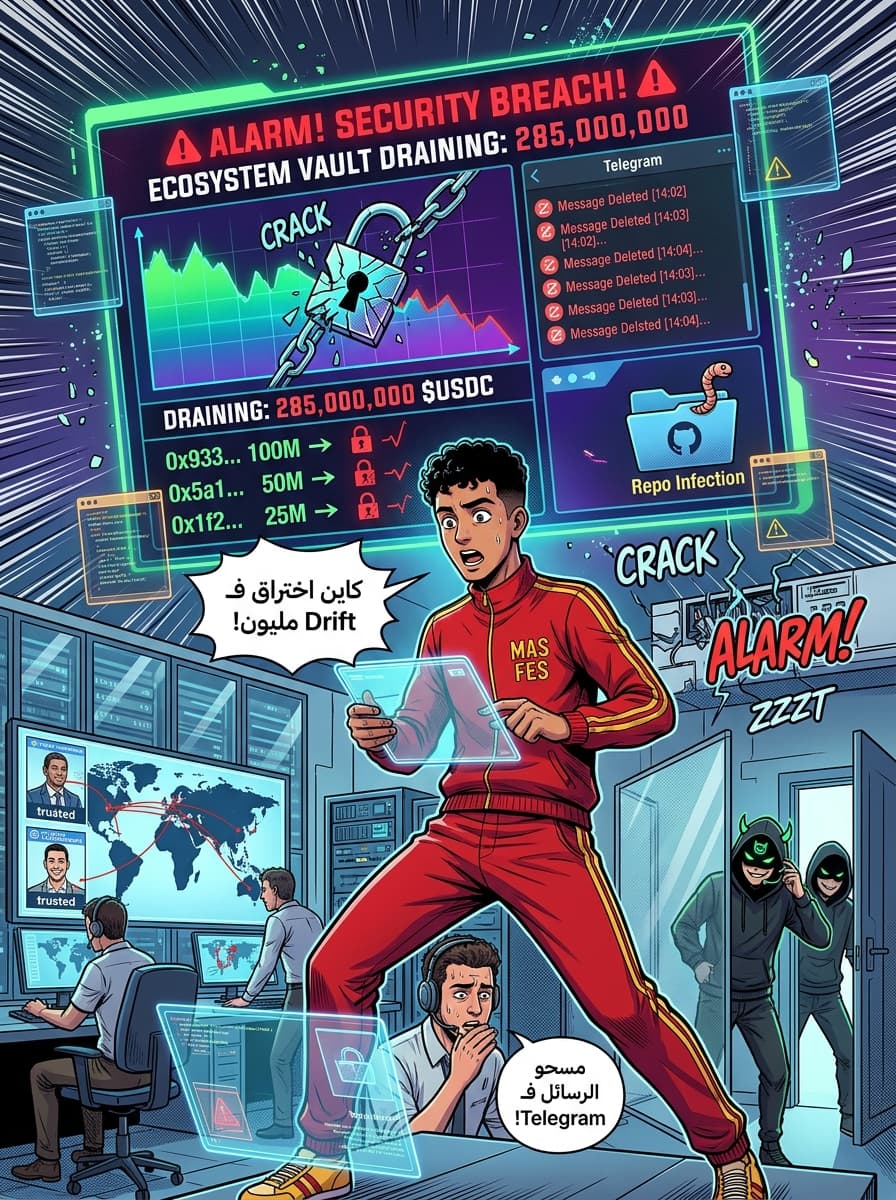

لمن كيرجع الهجوم: ربط النقط

الاستنتاج ديال Drift باللي ݣروب UNC4736 هو اللي مورا الهجوم مبني على أدلة من "الـ chain" (on-chain) ومن طريقة الخدمة. الفلوس اللي تستعملات فـ التمهيد لعملية Drift تتبعات ولقاوها راجعة للهجوم اللي وقع فـ أكتوبر 2024 على Radiant Capital (سرقة ديال 53 مليون دولار)، اللي حتى هي مربوطة بكوريا الشمالية.

ݣروب UNC4736 عندو تاريخ طويل فـ السرقات ديال الكريبتو، بما فيها اختراق X_TRADER/3CX فـ 2023. على حساب CrowdStrike، هاد الݣروب (Golden Chollima) غالباً كيستهدف شركات الـ fintech الصغيرة باش يضمن "دخل مستمر" لنظام كوريا الشمالية، اللي كيحتاج هاد الفلوس باش يمول مشاريع عسكرية كبيرة، بحال الغواصات النووية وأقمار التجسس الصناعية.

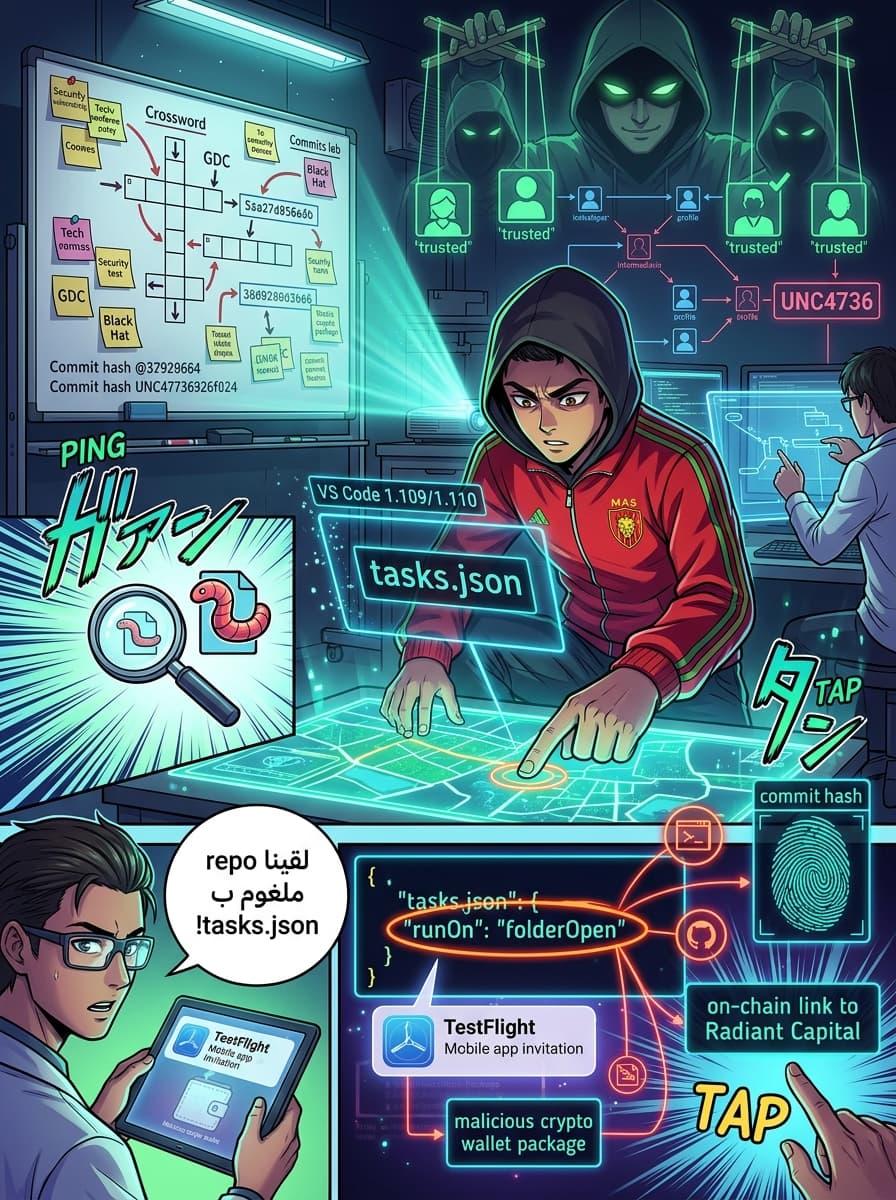

الشبكة العالمية لـ "النصب ديال موظفي IT"

القضية ديال Drift كبين لينا واحد التطور خطير فـ التكتيكات ديال كوريا الشمالية. ولات الخدمة ديالهم "مقسمة" (fragmented)، يعني كيفرقو العمليات باش يلا تحشات ليهم فـ جهة، الجهات الأخرى تبقى مخبية.

من غير الاختراقات المباشرة، كوريا الشمالية خدامة على شبكة توظيف عالمية. على حساب تقارير من Flare و IBM X-Force:

- النصب فـ التوظيف (IT Worker Fraud): الهاكرز كياخدو خدم عن بعد (remote) فـ شركات غربية باستعمال هويات مسروقة وشخصيات مصايبة بالذكاء الاصطناعي.

- التوظيف عن طريق طرف ثالث: النظام ولا كيوظف مطورين واعرين من إيران، سوريا، لبنان، والسعودية باش يمثلوا دور "المحاورين" فـ ليزانتروفيو. هاد الناس كيستعملو هويات غربية وبش ينجحو فـ الاختبارات التقنية فـ شركات الدفاع والمؤسسات المالية فـ ميريكان.

خلاصة

الهاك ديال Drift هو تذكير قاصح باللي أكبر نقطة ضعف فـ "التمويل اللامركزي" (DeFi) كيبقى هو العنصر البشري. بدمج "السوشل إنجينيرينغ" الكلاسيكي (وجهاً لوجه) مع طرق تقنية متطورة بحال تلغيم الـ IDE، الهاكرز ديال كوريا الشمالية بينوا باللي مستعدين يستثمروا شهور ديال الوقت وملايين الدولارات باش يوصلوا لسرقة كبيرة. بالنسبة للأهداف الكبيرة، التهديد ما بقاش غير رابط خبيث (malicious link) — ولا كيكون على شكل علاقة مهنية دامت ست شهور.

المصدر: https://thehackernews.com/2026/04/285-million-drift-hack-traced-to-six.html